BTC/HKD+1.58%

BTC/HKD+1.58% ETH/HKD+0.96%

ETH/HKD+0.96% LTC/HKD+2.24%

LTC/HKD+2.24% ADA/HKD+3.1%

ADA/HKD+3.1% SOL/HKD+2.11%

SOL/HKD+2.11% XRP/HKD+5.77%

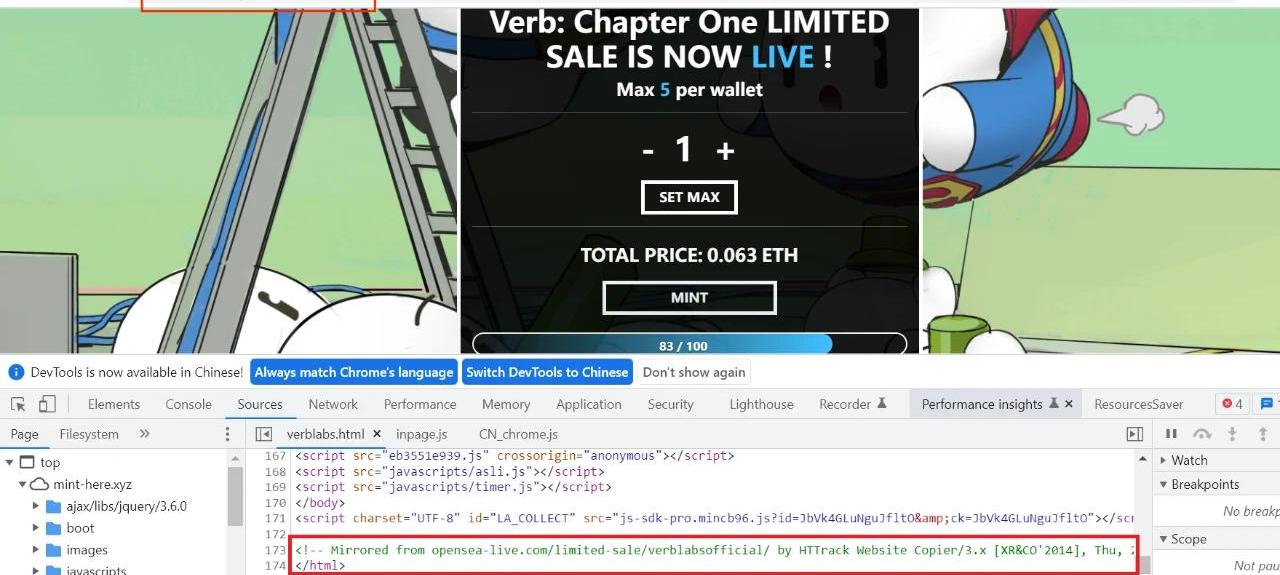

XRP/HKD+5.77%據慢霧區情報,發現NFT項目verb釣魚網站如下:釣魚網站1:https://mint-here.xyz/verblabs.html釣魚網站2:https://verb-mint.netlify.app我們先來分析釣魚網站1:

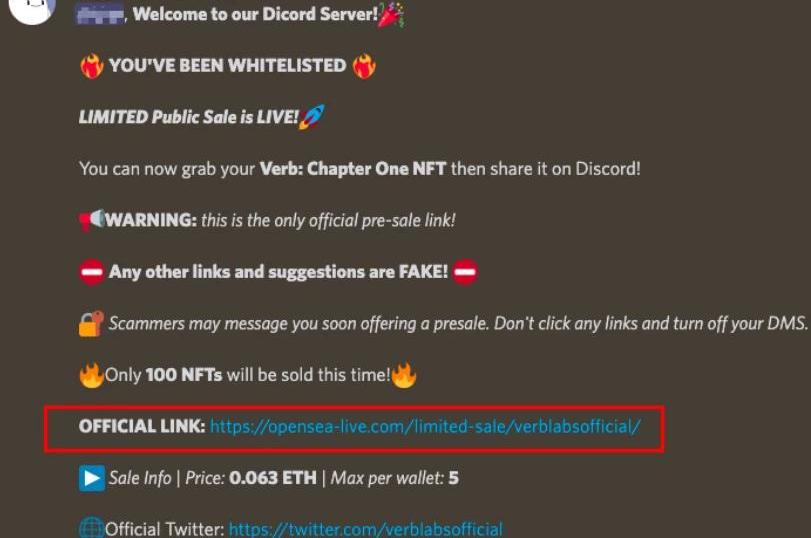

查看源代碼,發現這個釣魚網站直接使用HTTrack工具克隆http://opensea-live.com/limited-sale/verblabsofficial/站點。此被克隆的站點非常可疑,似乎也是釣魚網站。

慢霧:已凍結部分BitKeep黑客轉移資金:12月26日消息,慢霧安全團隊在社交媒體上發文表示,正在對 BitKeep 錢包進行深入調查,并已凍結部分黑客轉移資金。[2022/12/26 22:08:58]

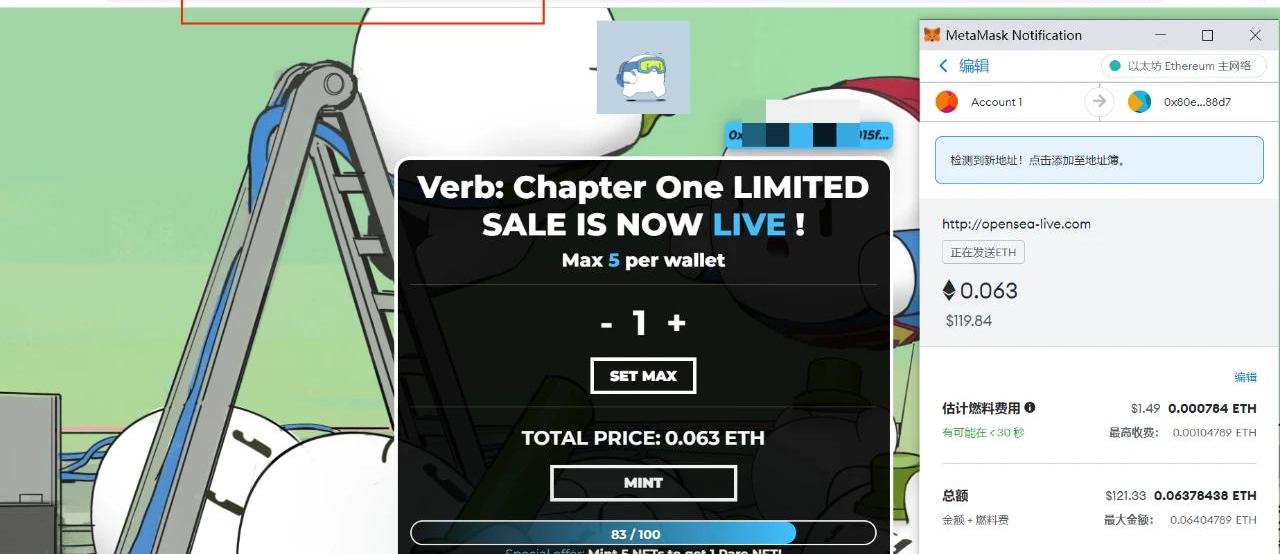

再來看下釣魚網站2:

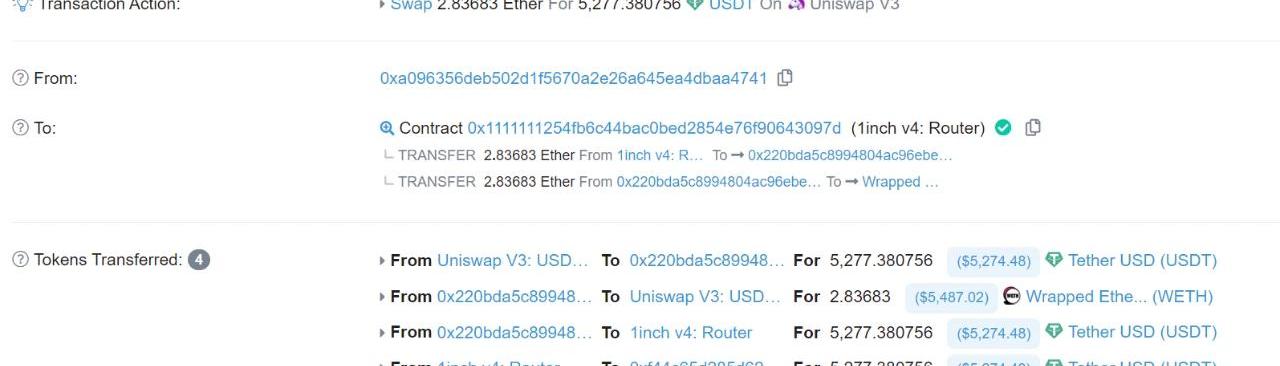

這三個站點仿佛都是一個模版生成出來的。對照三個釣魚網站分別揪出釣魚地址:釣魚地址1:0xe7b2AAa70D6133c78006A078b95dF8Be3613385E釣魚地址2:0xa096356DeB502d1F5670A2E26a645eA4dbAA4741釣魚地址3:0x80eE5caDf0f04058b9dF853017542Ab3dF9D88d7

慢霧:跨鏈互操作協議Poly Network遭受攻擊并非由于網傳的keeper私鑰泄漏:對于跨鏈互操作協議Poly Network遭受攻擊事件,慢霧安全團隊分析指出:本次攻擊主要在于EthCrossChainData合約的keeper可由EthCrossChainManager合約進行修改,而EthCrossChainManager合約的verifyHeaderAndExecuteTx函數又可以通過_executeCrossChainTx函數執行用戶傳入的數據。因此攻擊者通過此函數傳入精心構造的數據修改了EthCrossChainData合約的keeper為攻擊者指定的地址,并非網傳的是由于keeper私鑰泄漏導致這一事件的發生。[2021/8/11 1:47:48]

慢霧:攻擊者系通過“supply()”函數重入Lendf.Me合約 實現重入攻擊:慢霧安全團隊發文跟進“DeFi平臺Lendf.Me被黑”一事的具體原因及防御建議。文章分析稱,通過將交易放在bloxy.info上查看完整交易流程,可發現攻擊者對Lendf.Me進行了兩次“supply()”函數的調用,但是這兩次調用都是獨立的,并不是在前一筆“supply()”函數中再次調用“supply()”函數。緊接著,在第二次“supply()”函數的調用過程中,攻擊者在他自己的合約中對Lendf.Me的“withdraw()”函數發起調用,最終提現。慢霧安全團隊表示,不難分析出,攻擊者的“withdraw()”調用是發生在transferFrom函數中,也就是在Lendf.Me通過transferFrom調用用戶的“tokensToSend()”鉤子函數的時候調用的。很明顯,攻擊者通過“supply()”函數重入了Lendf.Me合約,造成了重入攻擊。[2020/4/19]

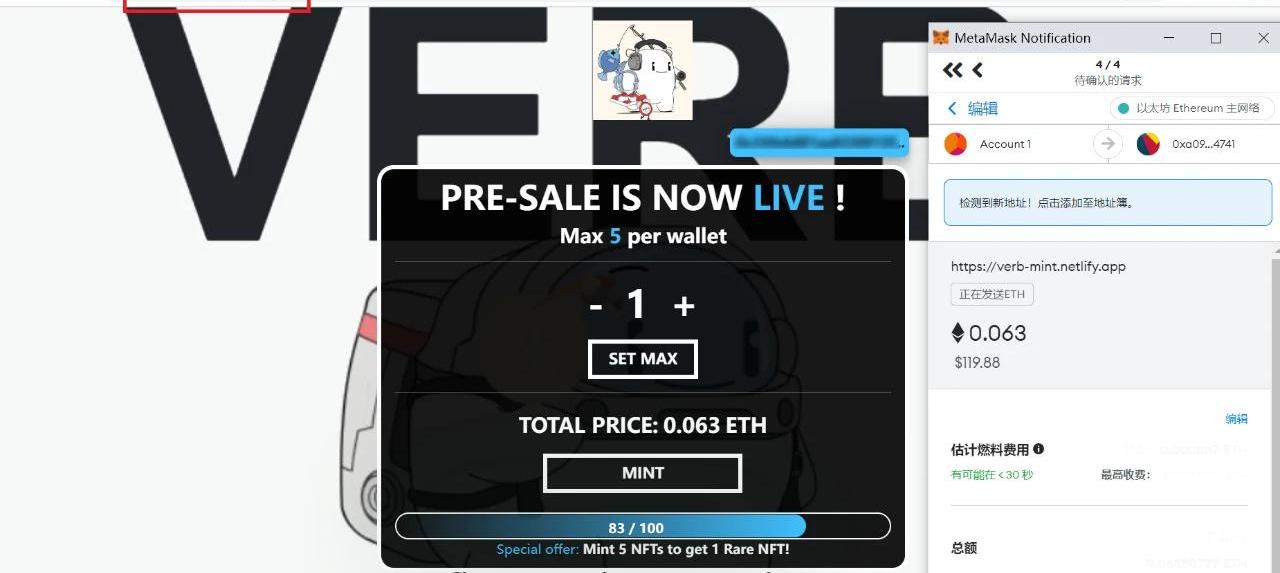

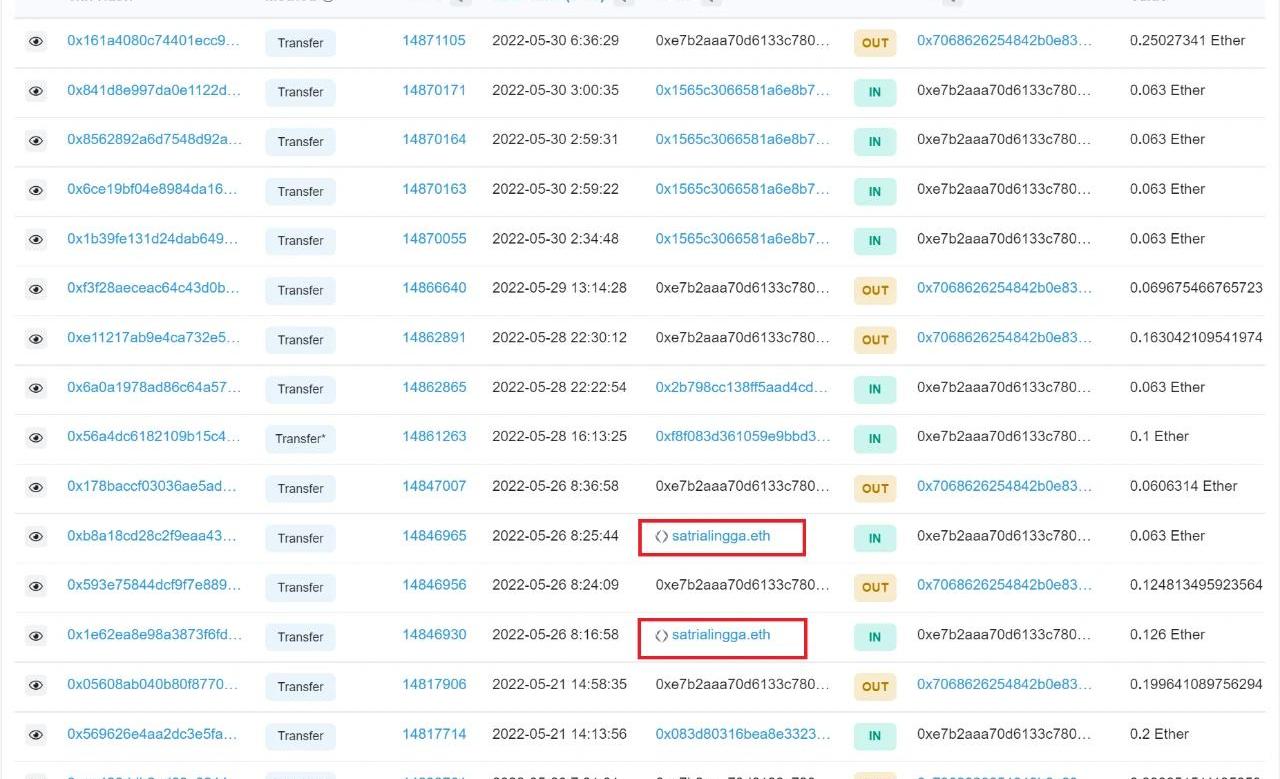

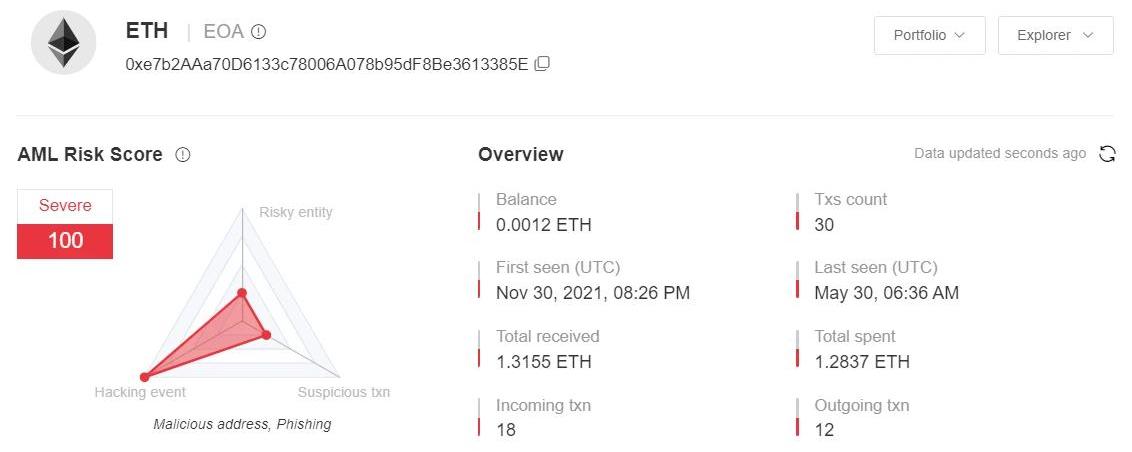

先分析釣魚地址1(0xe7b…85E):

聲音 | 慢霧:ETDP錢包連續轉移近2000 ETH到Bitstamp交易所,項目方疑似跑路:據慢霧科技反洗錢(AML)系統監測顯示,自北京時間 12 月 16 日凌晨 2 點開始,ETDP 項目方錢包(地址 0xE1d9C35F…19Dc1C3)連續轉移近 2000 ETH 到 Bitstamp 交易所,另有 3800 ETH 分散在 3 個新地址中,未發生進一步動作。慢霧安全團隊在此提醒交易所、錢包注意加強地址監控,避免相關惡意資金流入平臺。[2019/12/16]

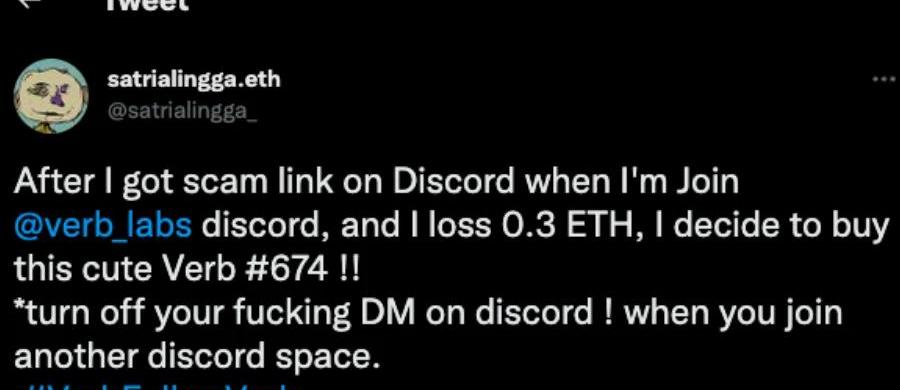

發現地址satrialingga.eth轉入過兩筆ETH,分別是0.063和0.126。隨后在Twitter上找到了用戶@satrialingga_,發現該用戶在5月26日6:48PM發文稱自己被騙了0.3枚ETH,并提醒大家在加入Discord時要關閉私信。顯然是遭遇了私信釣魚。

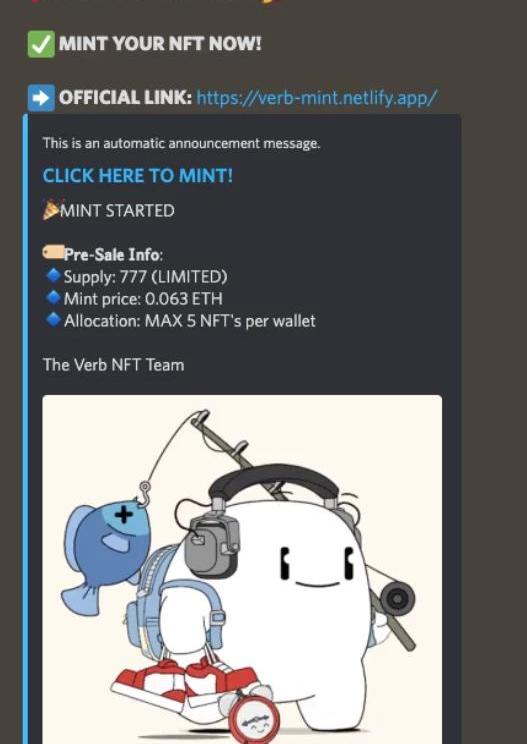

根據用戶@satrialingga_的信息,我們加入@verb_labs的Discord,剛加入就有2個機器人發私信進行釣魚詐騙。

騙子直接留了個釣魚形象的NFT圖片,生怕別人認不出來這是釣魚網站么?

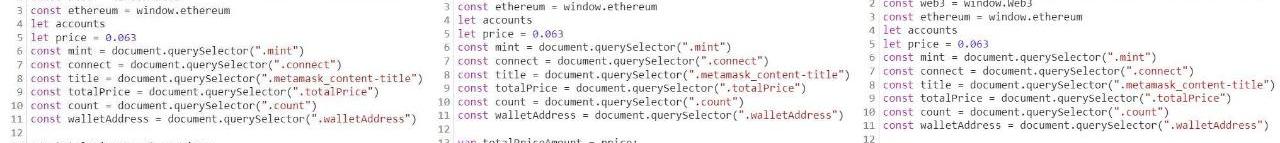

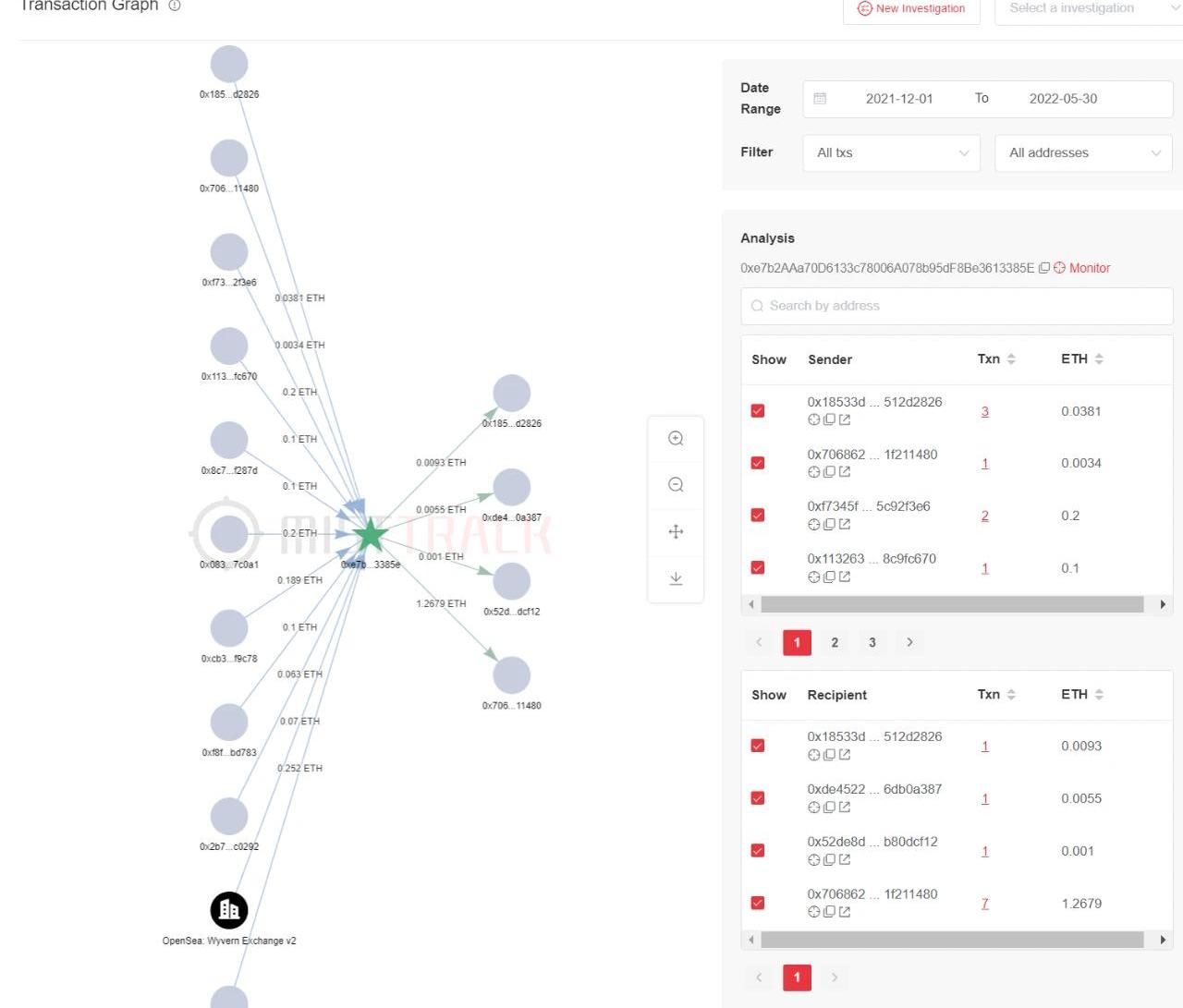

接著,我們使用MistTrack分析釣魚地址1:

發現盜來的錢基本被立馬轉走。

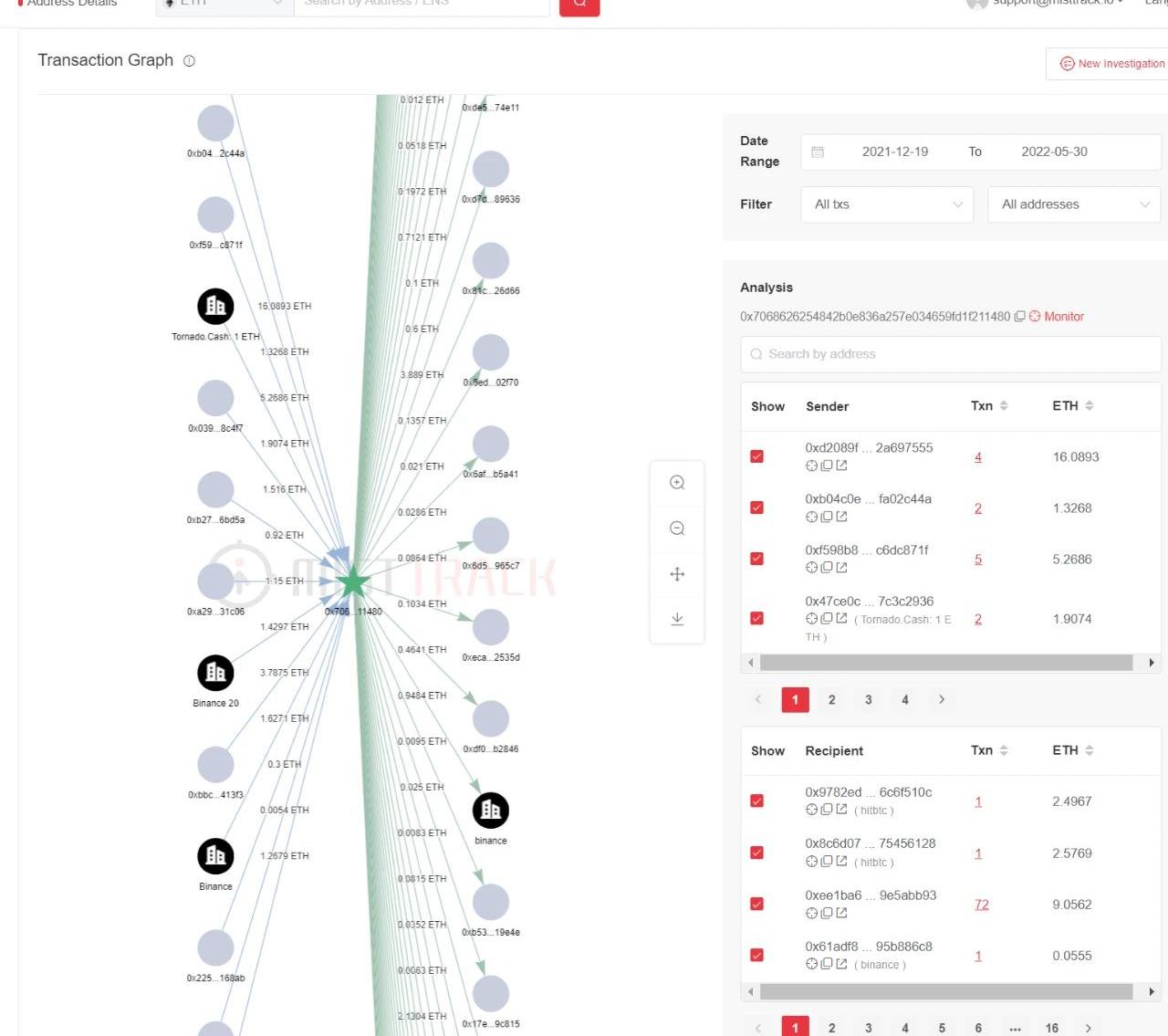

查看交易數較大的這個地址:0x7068626254842b0e836a257e034659fd1f211480:

該地址初始資金來自TornadoCash轉入的兩筆1ETH,總共收到約37ETH,并通過189筆轉出洗幣,有從Binance提幣和入金的交易記錄。接著,我們來分析釣魚網站2。發現地址2將盜來的大部分ETH都被換成USDT,并轉到地址0xf44c65d285d6282c36b85e6265f68a2876bf0d39,目前未轉移。

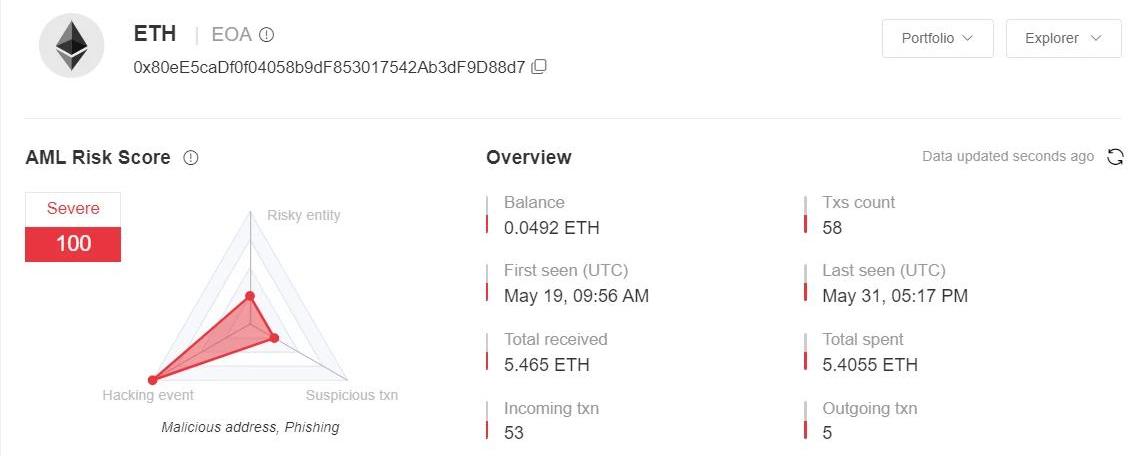

來看看最后一個釣魚網站3:經MistTrack分析,地址3共收到約5.5ETH,入金交易有53筆,看來被騙的人挺多。

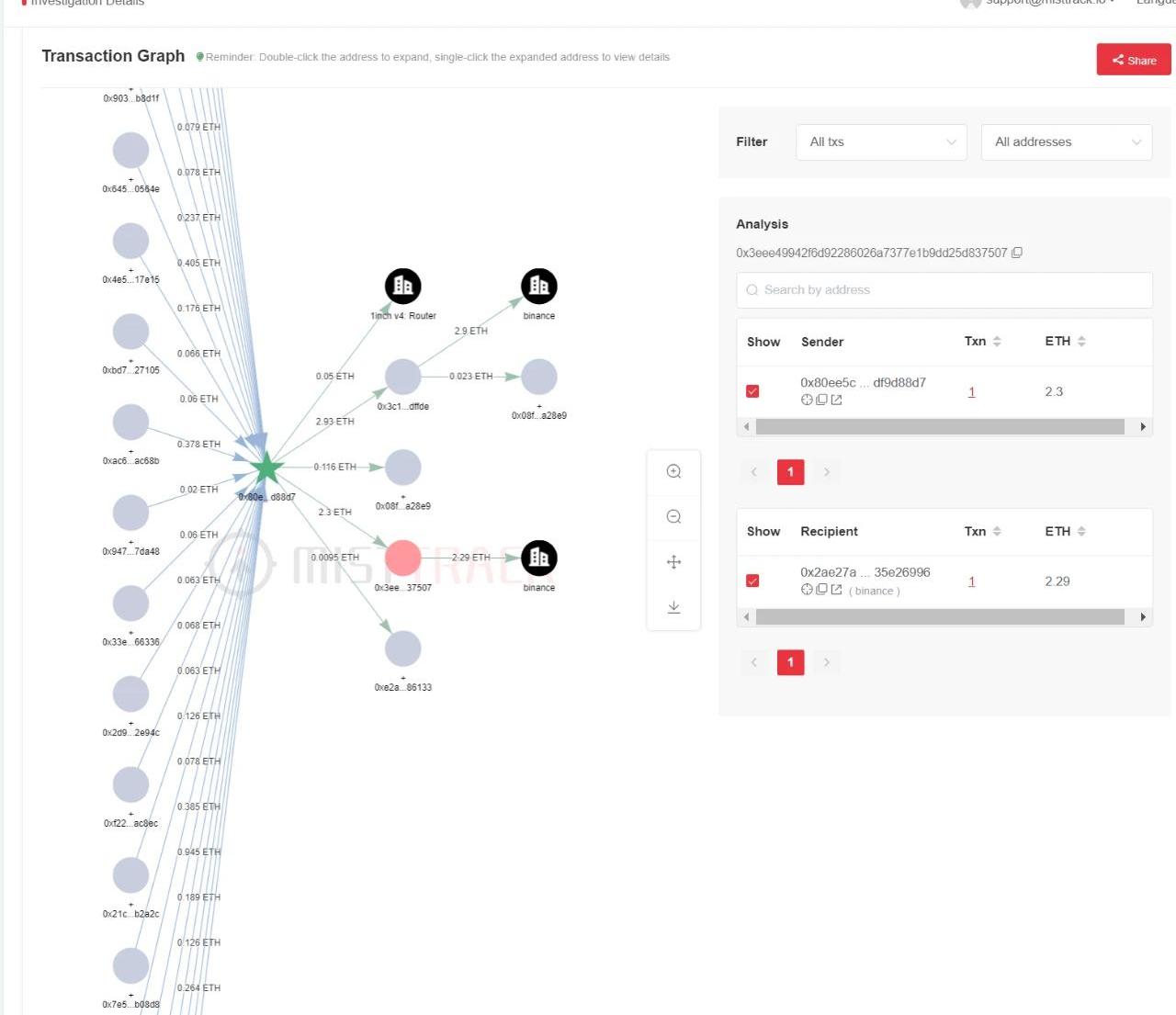

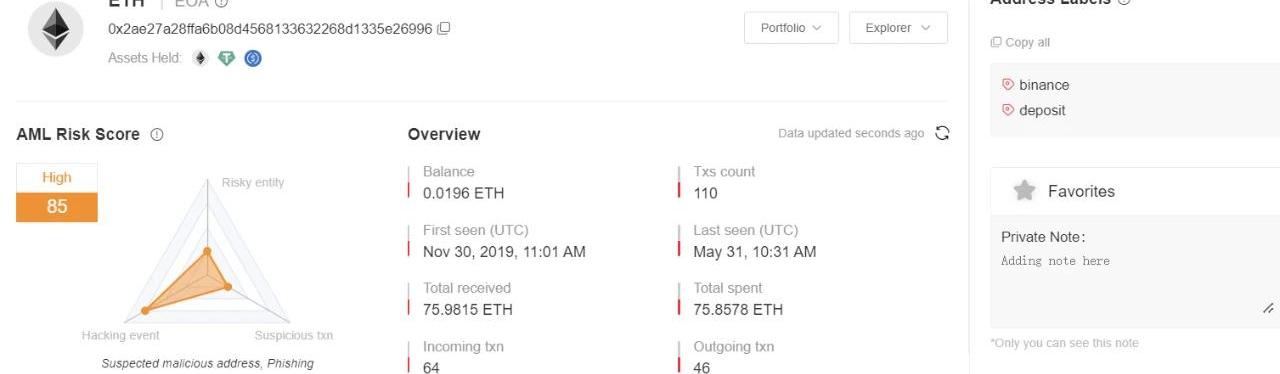

繼續追蹤,發現大部分ETH轉入Binance地址0x2ae27a28ffa6b08d4568133632268d1335e26996:

此地址在MistTrack的風險等級為高風險,共收到約76ETH。

以上就是本次關于Verb釣魚網站的全部分析內容。總結

本文主要是說明了由兩個小釣魚網站分析出一個大釣魚網站的事件。NFT釣魚網站層出不窮,制作成本非常低,已經形成流程化專業化的產業鏈,這些騙子通常直接使用一些工具去copy比較出名的NFT項目網站,誘騙用戶輸入私鑰助記詞或者是誘導用戶去授權。建議大家在嘗試登錄或購買之前,務必驗證正在使用的NFT網站的URL。同時,不要點擊不明鏈接,盡量通過官方網頁或者官方的媒體平臺去加入Discord等,這也能避免一些釣魚。

Tags:ETHVERENDLENDEtherInc CoinEverForkEndpoint Cex Fan TokenALEND價格

報告要點: Flow區塊鏈早期因NBATopShotNFT大獲成功,目前全網擁有超過300萬活躍用戶,其中包括驗證和委托節點.

1900/1/1 0:00:00「每周編輯精選」是Odaily星球日報的一檔“功能性”欄目。星球日報在每周覆蓋大量即時資訊的基礎上,也會發布許多優質的深度分析內容,但它們也許會藏在信息流和熱點新聞中,與你擦肩而過.

1900/1/1 0:00:00自2020年創立以來,Avalanche已經發展成為一個充滿活力的生態系統,目前生態中有超過500個Dapp,總鎖倉量超過40億美元.

1900/1/1 0:00:00作者|秦曉峰出品|Odaily星球日報 過去兩周,Terra與UST史詩級崩盤,市值蒸發超500億美元,受到市場矚目。不僅散戶投資者損失慘重,不少主流機構和加密名人也遭受重創.

1900/1/1 0:00:00Odaily星球日報譯者|念銀思唐 摘要: -據Meta首席執行官馬克·扎克伯格稱,該公司將推出一個數字時尚市場。-為了推出這款產品,該公司與巴黎世家、普拉達和湯姆·布朗合作提供時尚虛擬形象.

1900/1/1 0:00:00加密資產市場連日下行,流動性風險開始向區塊鏈鏈上的DeFi應用轉移。在Solana鏈上,最大的借貸平臺Solend近日一直處于對壞賬的擔憂中.

1900/1/1 0:00:00