BTC/HKD-0.27%

BTC/HKD-0.27% ETH/HKD-0.15%

ETH/HKD-0.15% LTC/HKD-0.04%

LTC/HKD-0.04% ADA/HKD+1%

ADA/HKD+1% SOL/HKD+0.88%

SOL/HKD+0.88% XRP/HKD+1.39%

XRP/HKD+1.39%事件背景

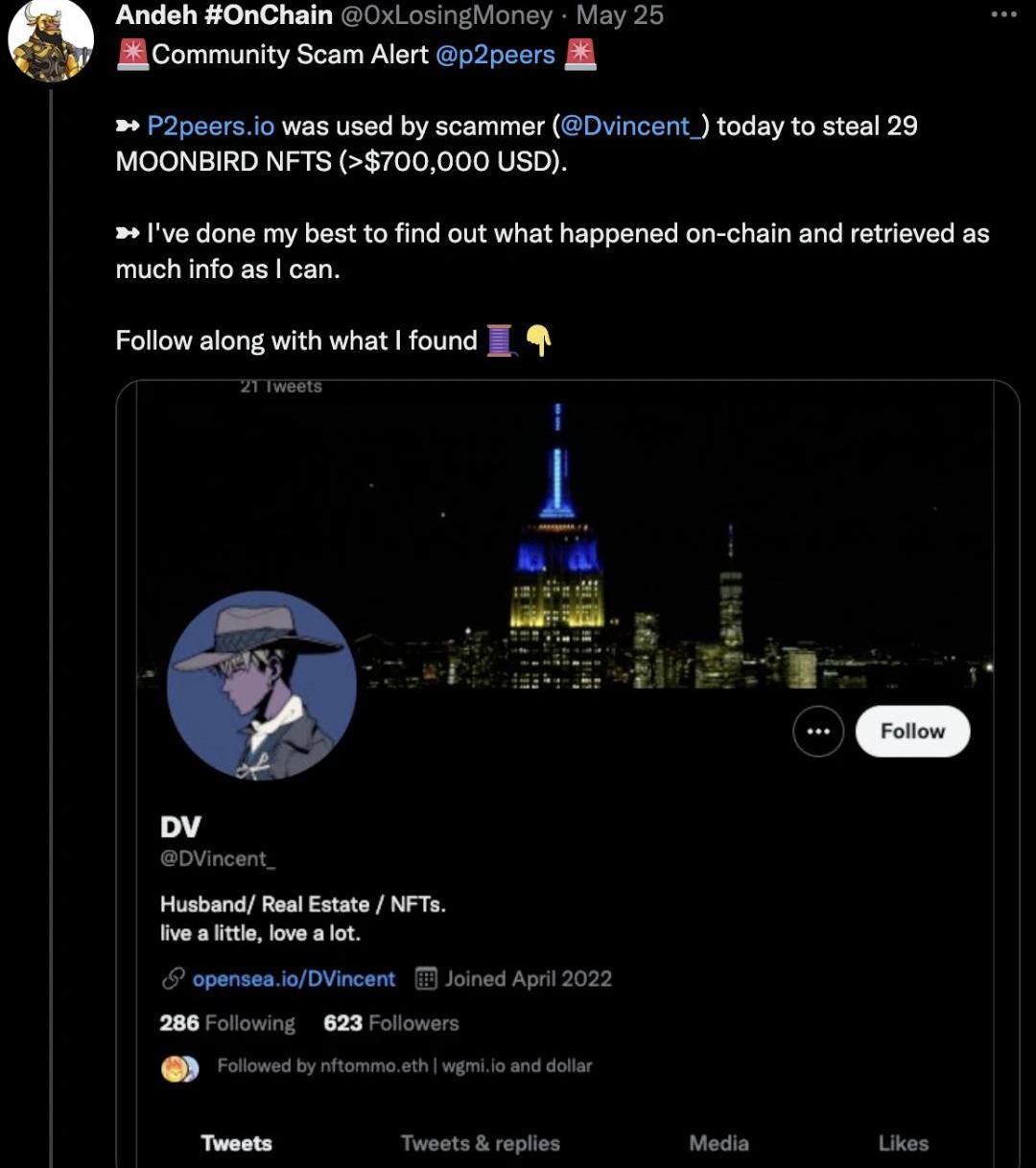

5月25日,推特用戶@0xLosingMoney稱監測到ID為@Dvincent_的用戶通過釣魚網站p2peers.io盜走了29枚Moonbirds系列NFT,價值超70萬美元,釣魚網站目前已無法訪問。該用戶表示,域名sarek.fi和p2peers.io都曾在過去的黑客事件中被使用。

搜集相關信息

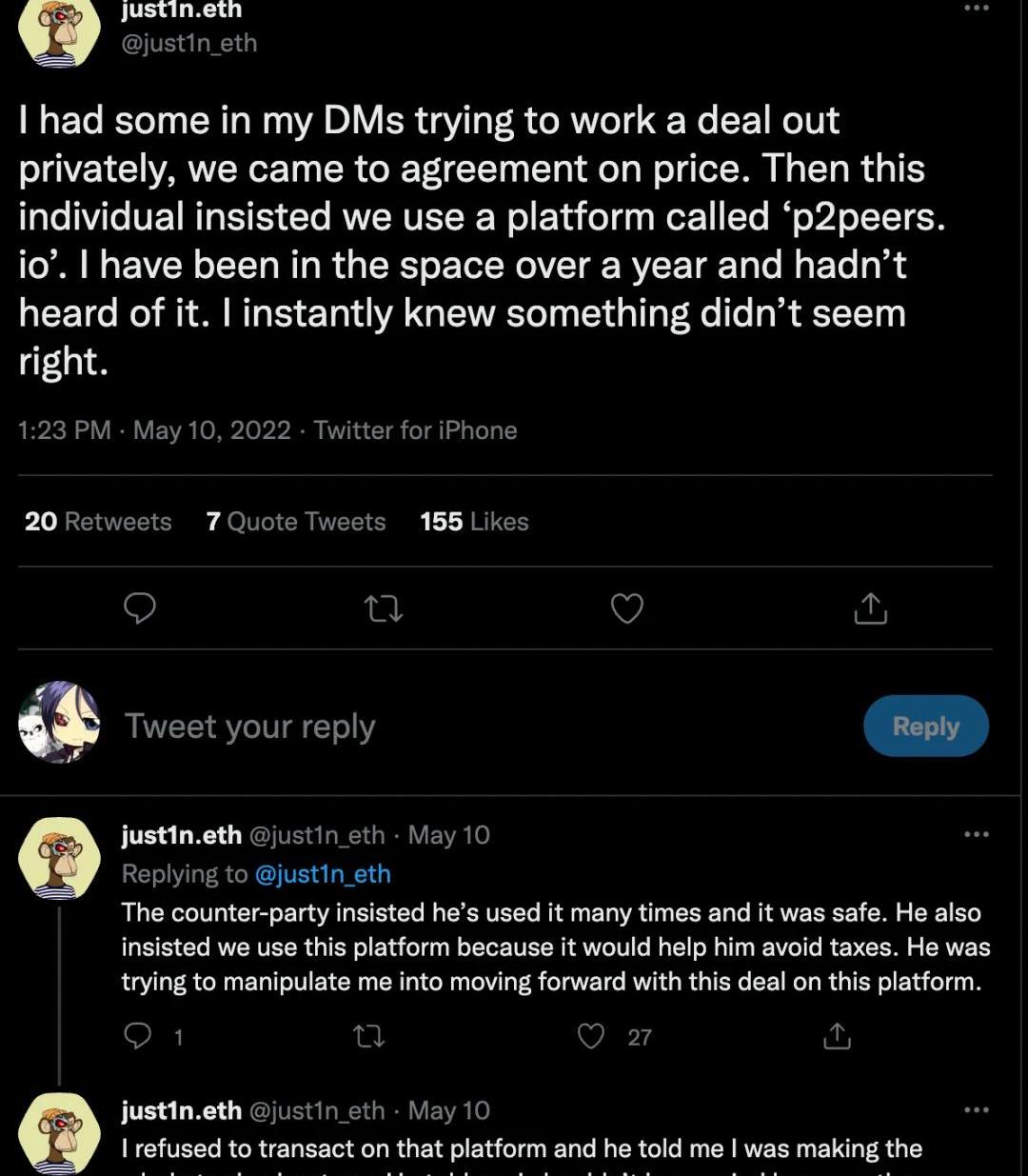

慢霧安全團隊收到相關情報并針對此次被盜事件進行朔源分析。我們開始在Twitter上搜集并分析此釣魚事件的相關信息時,發現@Dvincent_就是黑客的Twitter賬號,目前該賬戶已經被注銷。而根據5月10日的記錄,推特用戶@just1n_eth就表示@Dvincent_曾與其聯系交易BAYCNFT,但由于對方堅持使用p2peers.io,交易最后并未達成。

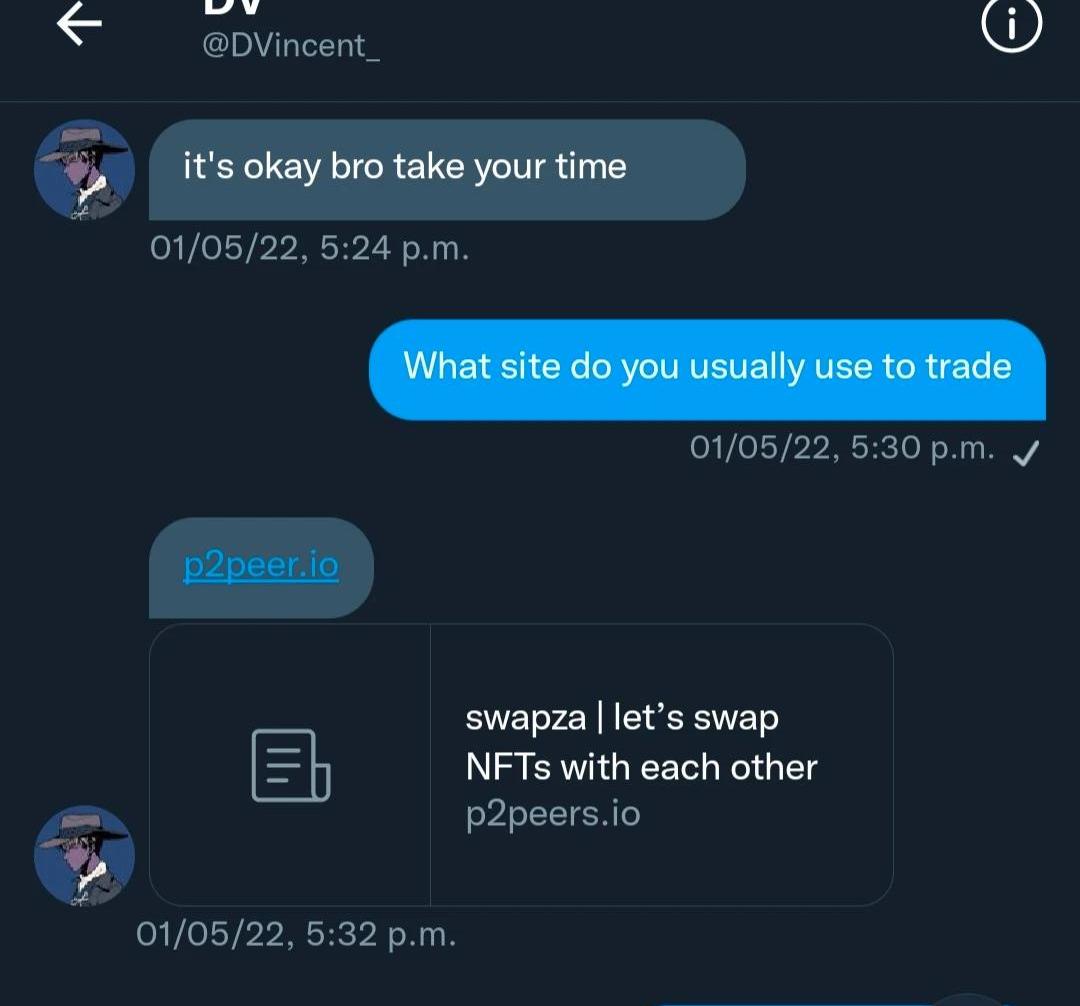

在該推特評論下用戶@jbe61表示自己曾遇到同一個人并給出了對話截圖:

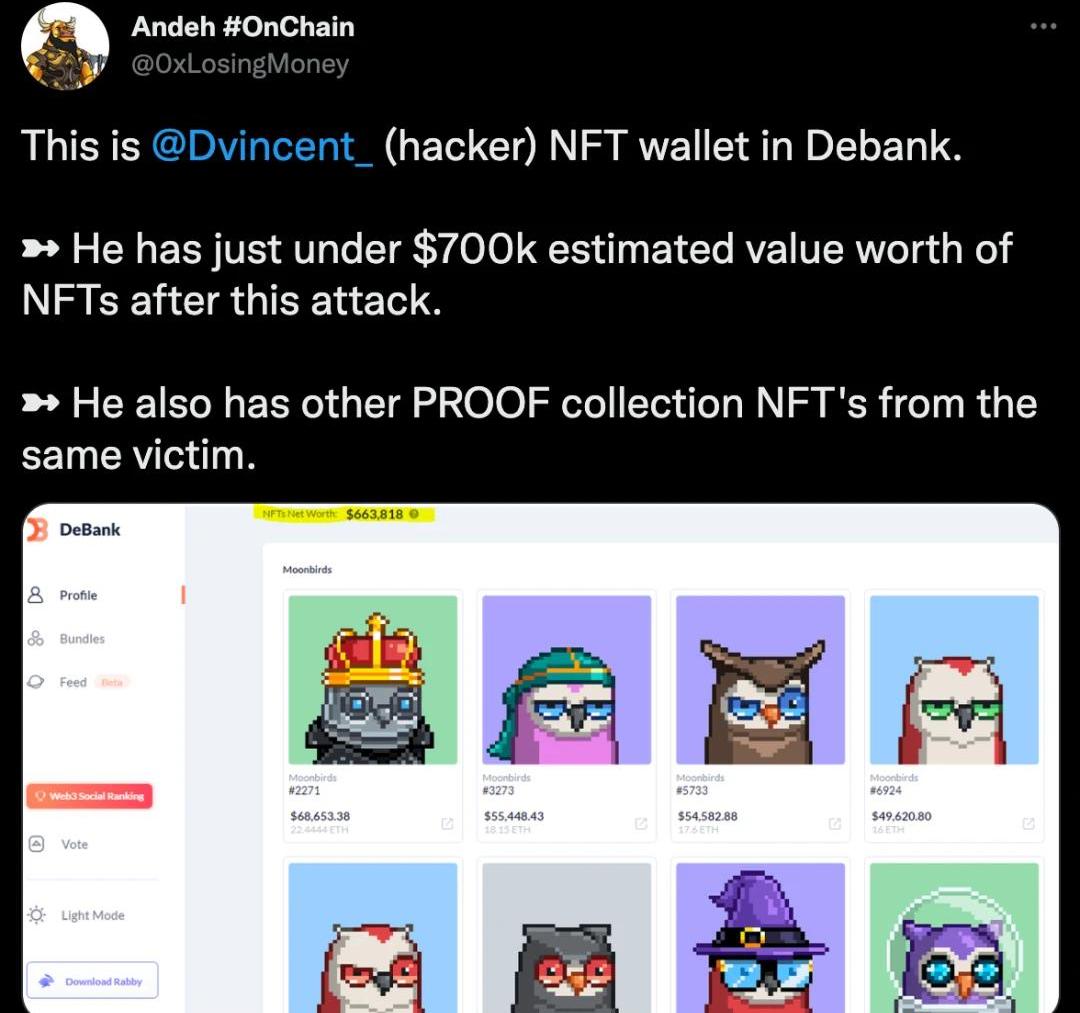

5月25日晚,@0xLosingMoney繼續在Twitter公布了黑客的錢包等相關信息。

下面是@0xLosingMoney給出的黑客地址:?0xe8250Bb4eFa6D9d032f7d46393CEaE18168A6B0D?0x8e73fe4d5839c60847066b67ea657a67f42a0adf?0x6035B92fd5102b6113fE90247763e0ac22bfEF63?0xBf41EFdD1b815556c2416DcF427f2e896142aa53?0x29C80c2690F91A47803445c5922e76597D1DD2B6相關地址分析

慢霧:Nomad事件中仍有超過9500萬美元被盜資金留在3個地址中:8月2日消息,慢霧監測顯示,Nomad攻擊事件中仍有超過9500萬美元的被盜資金留在3個地址中。其中0xB5C55f76f90Cc528B2609109Ca14d8d84593590E中仍有1084枚ETH、120萬枚DAI、103枚WBTC等約800萬美元的加密資產,該地址也負責將1萬枚WETH轉移到另一地址以及將其他USDC轉移;第二個地址0x56D8B635A7C88Fd1104D23d632AF40c1C3Aac4e3目前仍有1.28萬枚ETH、1.02萬枚WETH、80萬DAI等約4700萬美元的加密資產;第三個地址0xBF293D5138a2a1BA407B43672643434C43827179在收到3866.6萬USDC后兌換為了DAI,目前有約3970萬美元的加密資產。

目前慢霧經過梳理后,無法將地址3與其他兩個地址連接起來,但這些攻擊具有相同的模式。[2022/8/2 2:53:04]

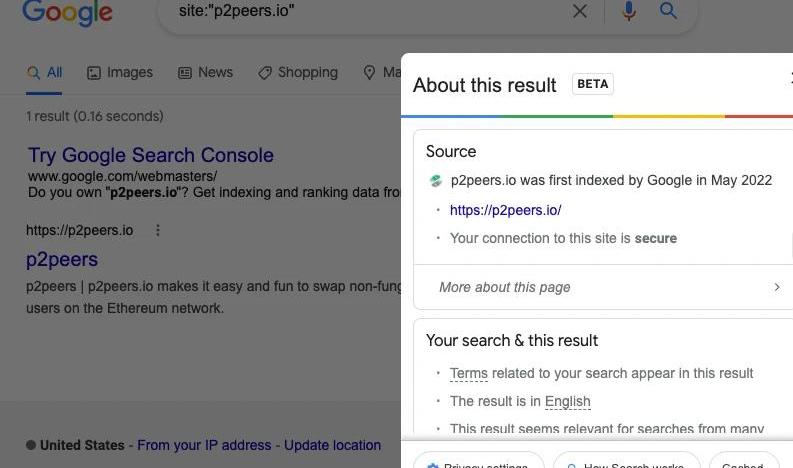

由于整個被盜事件都提到“p2peers.io”這個釣魚網站,所以我們從此處開始入手。這個在芬蘭某域名公司注冊的p2peers網站已被暫停使用,我們最終在谷歌網頁快照中尋找到了該網站首頁的信息。

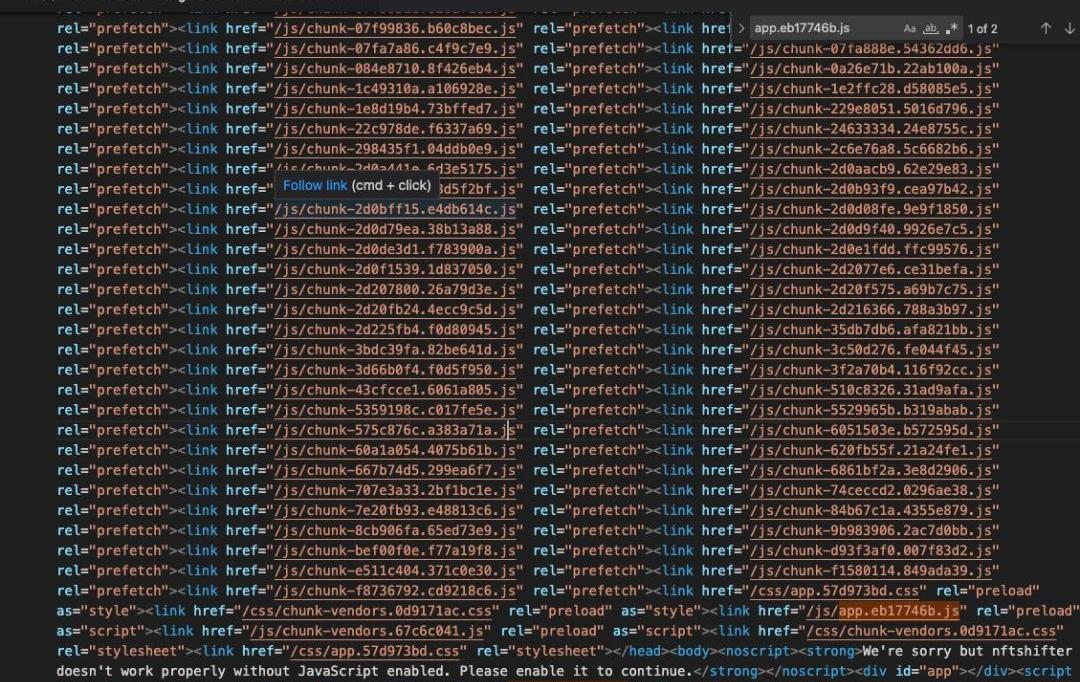

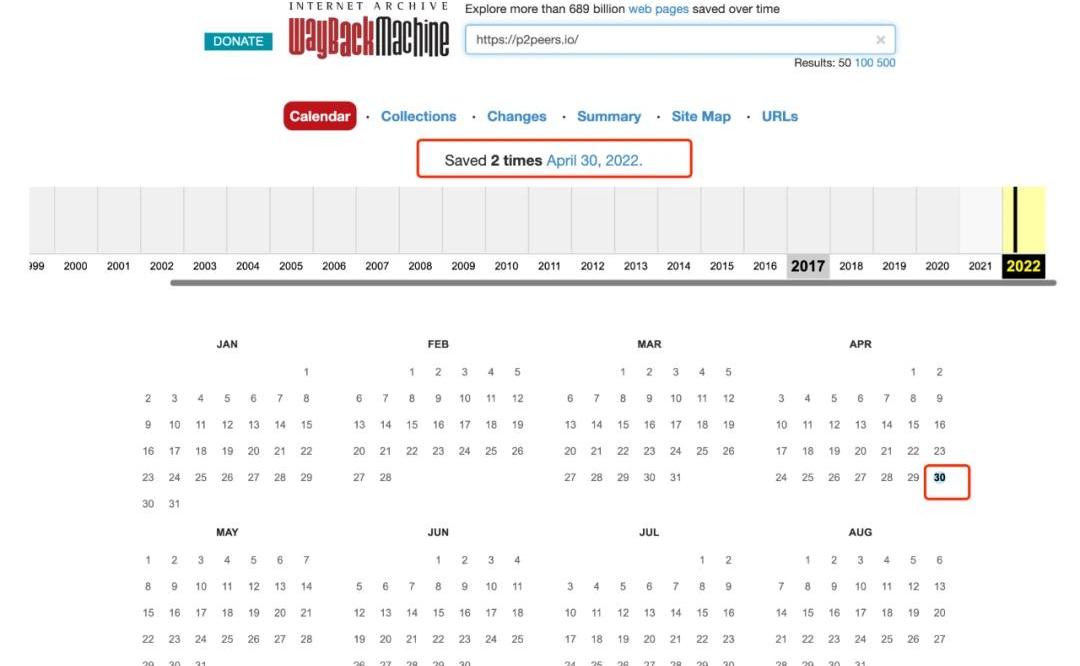

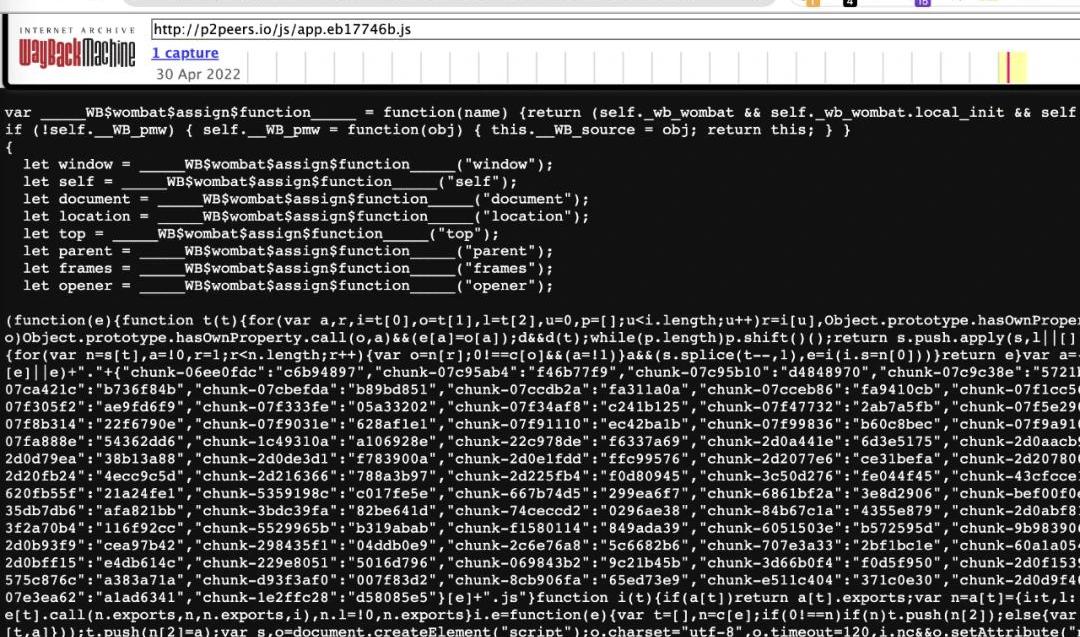

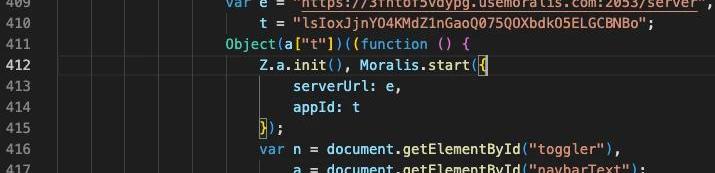

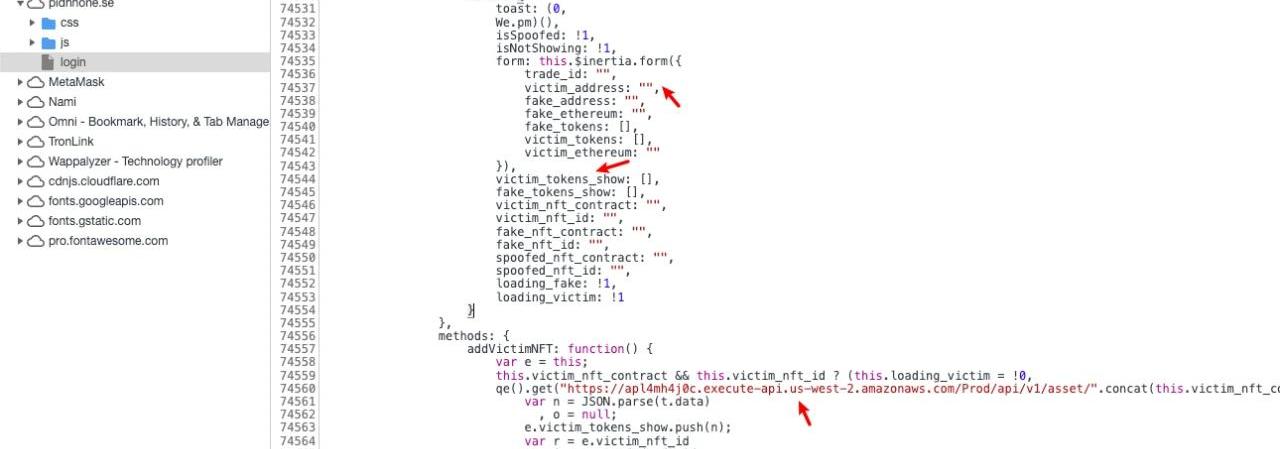

根據網頁快照可以發現https://p2peers.io/的前端代碼,其中主要的JS代碼是“js/app.eb17746b.js”。由于已經無法直接查看JS代碼,利用Cachedview網站的快照歷史記錄查到在2022年4月30日主要的JS源代碼。

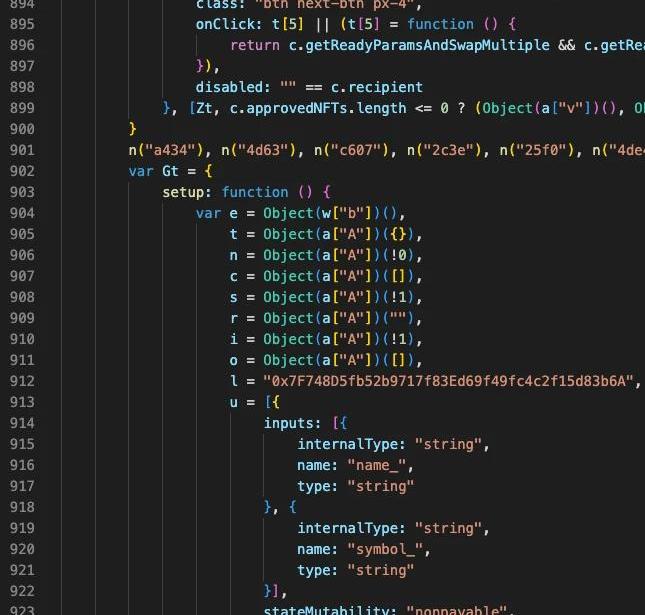

通過對JS的整理,我們查到了代碼中涉及到的釣魚網站信息和交易地址。在代碼912行發現approve地址:0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A

慢霧:美國演員SethGreen的NFT遭釣魚攻擊,資金已跨鏈到 BTC 并混幣:5月18日消息,美國演員SethGreen遭遇釣魚攻擊致4個NFT(包括1個BAYC、2個MAYC和1個Doodle)被盜,釣魚者地址已將NFT全部售出,獲利近160枚ETH(約33萬美元)。

慢霧MistTrack對0xC8a0907開頭的釣魚地址分析后,發現總共有8個用戶的NFT被盜,包含MAYC、Doodle、BAYC、VOX等12類NFT,全部售出后總獲利194ETH。同時,該釣魚地址初始資金0.188ETH來自Change NOW。釣魚者地址將大部分ETH轉換為renBTC后跨鏈到6個BTC地址,約14BTC均通過混幣轉移以躲避追蹤。NFT釣魚無處不在,請大家保持懷疑,提高警惕。[2022/5/18 3:24:23]

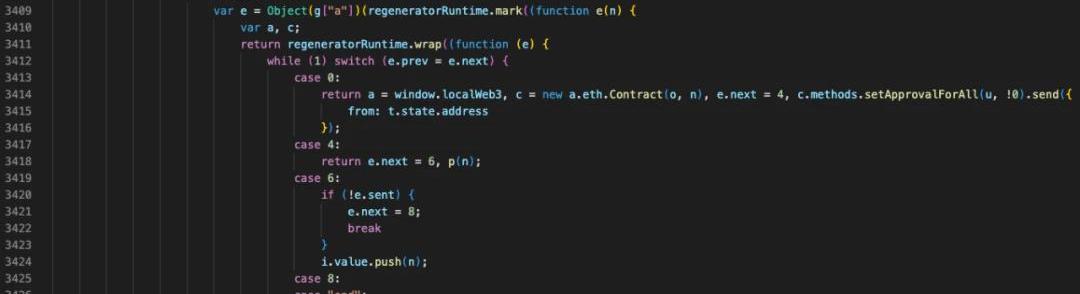

在代碼3407行同樣發現關于approve相關操作的地址:0xc9E39Ad832cea1677426e5fA8966416337F88749

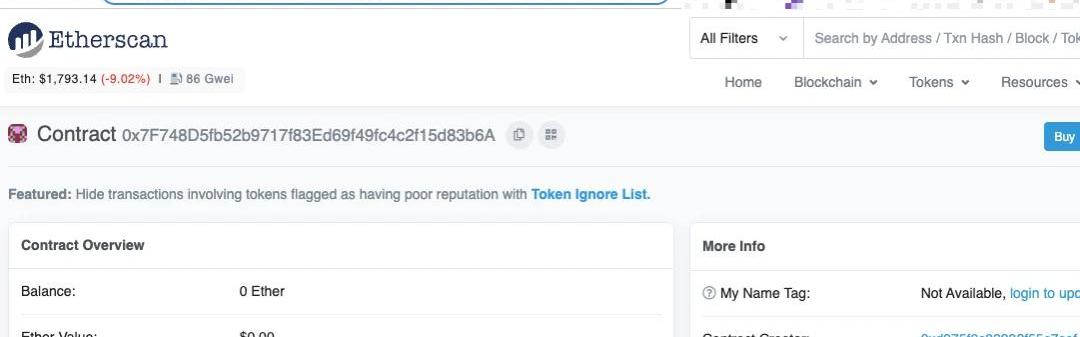

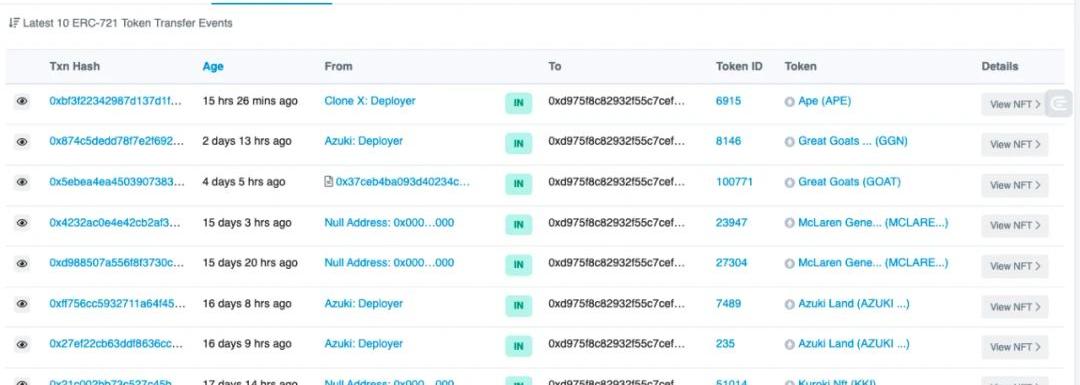

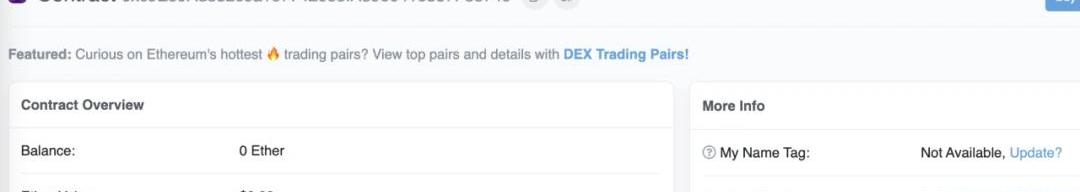

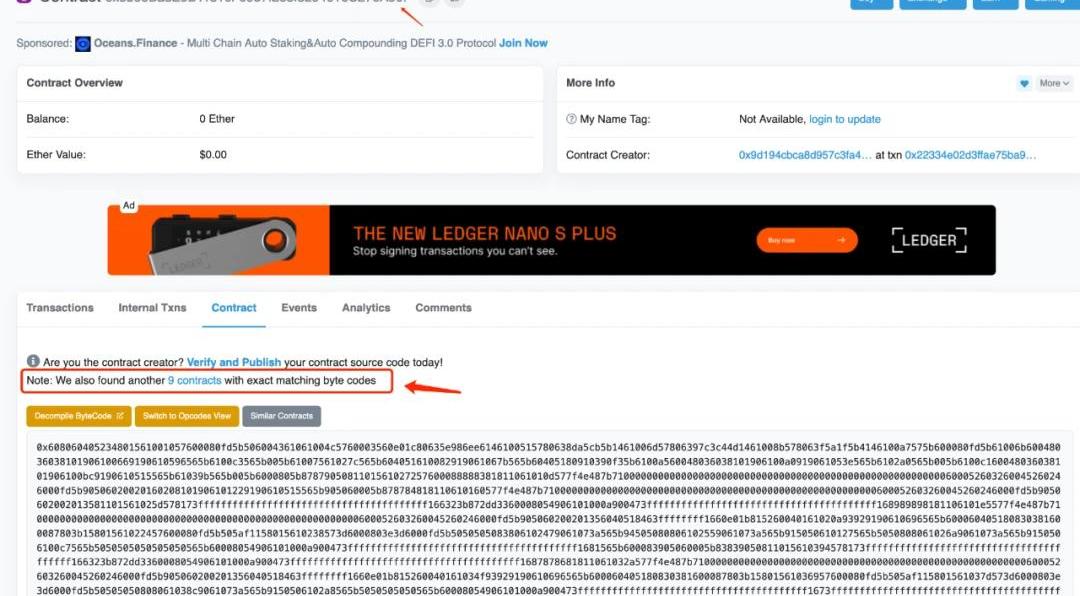

我們開始分析這兩個地址的交易記錄:0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A0xc9E39Ad832cea1677426e5fA8966416337F88749首先在Etherscan查詢發現0x7F7...b6A是一個惡意合約地址:

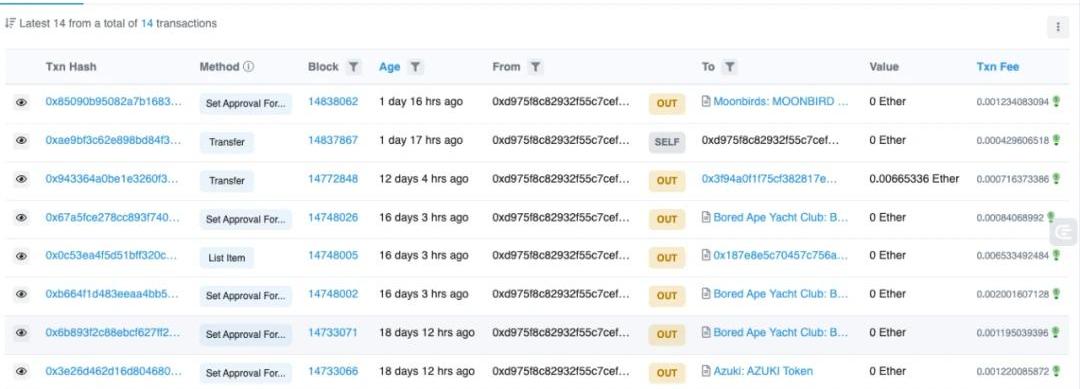

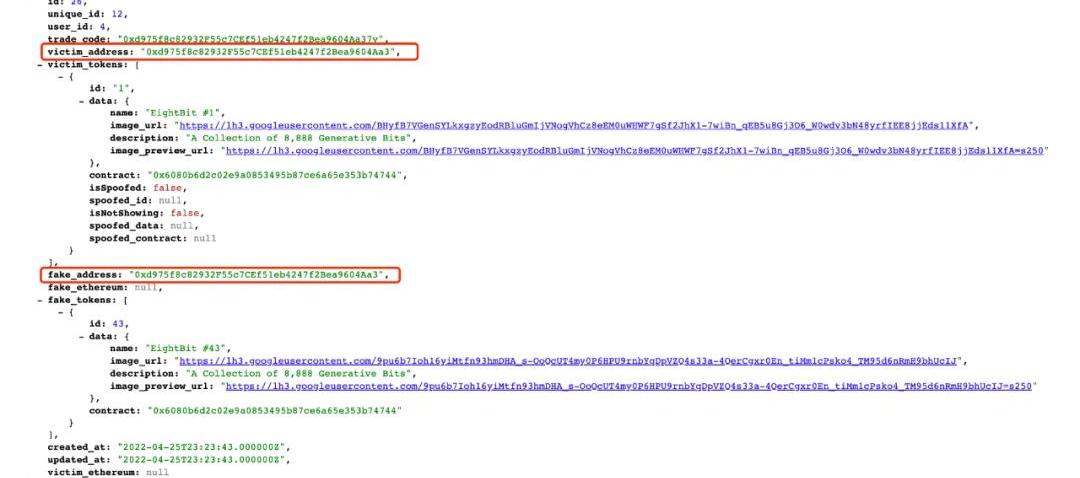

而這個惡意合約的創建者是地址:0xd975f8c82932f55c7cef51eb4247f2bea9604aa3,發現這個地址有多筆NFT交易記錄:

慢霧:Multichain(AnySwap)被黑由于anySwapOutUnderlyingWithPermit函數相關問題:據Multichain(AnySwap)早前消息,2022年01月18日,一個影響6個跨鏈Token的關鍵漏洞正在被利用。慢霧安全團隊進行分析后表示,此次主要是由于anySwapOutUnderlyingWithPermit函數為檢查用戶傳入的Token的合法性,且未考慮并非所有underlying代幣都有實現permit函數,導致用戶資產被未授權轉出。慢霧安全團隊建議:應對用戶傳入的參數是否符合預期進行檢查,且在與其他合約進行對接時應考慮好兼容性問題。[2022/1/19 8:57:49]

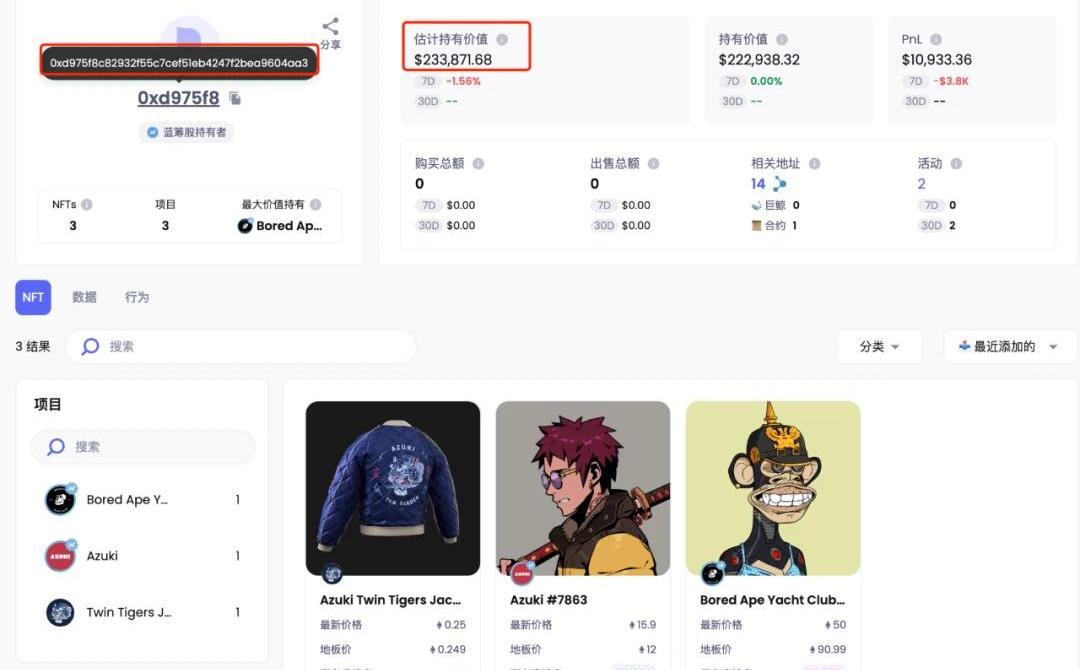

我們在NFTGO網站進一步查看,根據該地址目前NFT持有情況,發現被盜NFT目前都停留在此地址上還沒有售出,總價值約為225,475美元。

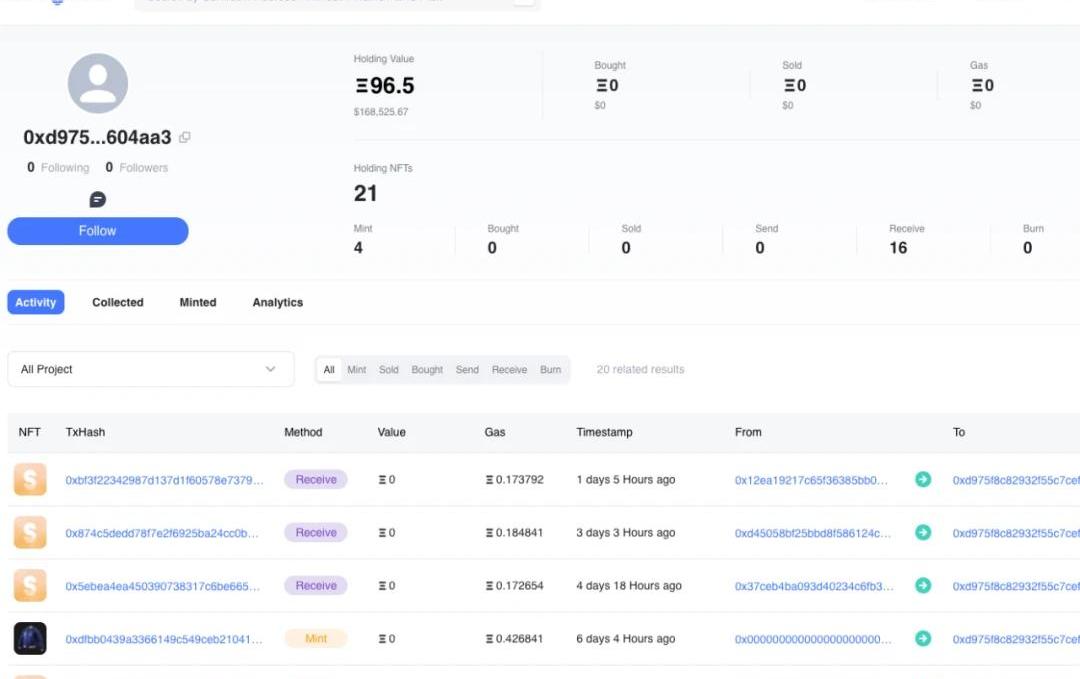

而使用NFTSCAN發現NFT數量一共是21個,價值96.5枚ETH。

繼續使用MistTrack分析攻擊者地址交易歷史:

可以發現該地址的ETH交易次數并不多只有12次,余額只有0.0615枚ETH。

0xc9E39Ad832cea1677426e5fA8966416337F88749也是合約地址,合約創建者是0x6035B92fd5102b6113fE90247763e0ac22bfEF63,這個地址在@0xLosingMoney公布的黑客地址名單中也有提到。

動態 | 慢霧:9 月共發生 12 起較典型的安全事件,供應鏈攻擊趨勢愈發明顯:過去的 9 月區塊鏈生態共發生 12 起較典型的安全事件,包括:EOSPlay 遭受新型隨機數攻擊、資金盤項目 FairWin 智能合約權限管理缺陷、EOS 黑名單賬號 craigspys211 利用新晉 BP 黑名單缺陷轉移走 19.999 萬枚 EOS 等典型安全事件。此外,慢霧區塊鏈威脅情報(BTI)系統監測發現,針對區塊鏈生態的供應鏈攻擊越來越多,形如:去年 11 月慢霧披露的污染 NPM 模塊 EventStream、今年 7 月披露的對數字貨幣錢包 Agama 構建鏈的攻擊、今年 8 月披露的針對數字貨幣行情/導航站的 URL 劫持攻擊,還有 9 月慢霧披露的針對交易所使用的第三方統計、客服 js 的惡意代碼植入,進行實施盜幣攻擊。[2019/10/1]

使用MistTrack發現這個地址余額同樣不多,入賬有21筆而出賬有97筆,其中已轉出共106.2枚ETH。

查看入賬和出賬信息,可以發現多筆轉到Tornado.Cash,說明黑客已經通過各種手法將盜來的幣進行來轉移。黑客使用moralis服務作惡

我們在JS代碼409行發現使用到了域名為usemoralis.com的服務接口:

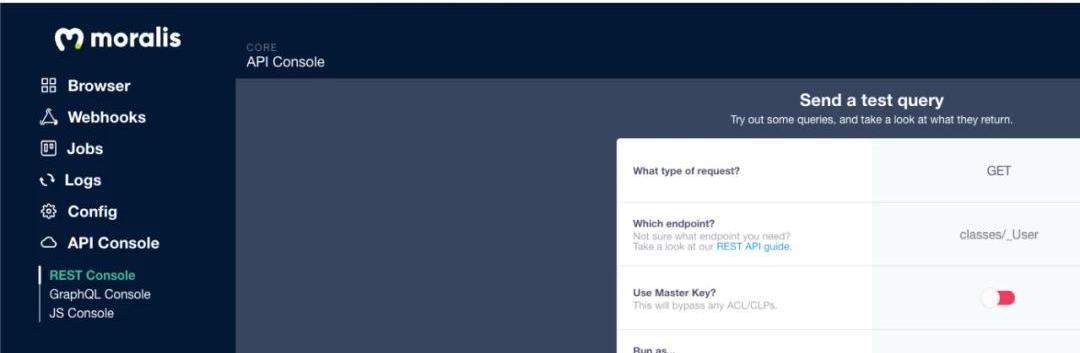

其中2053端口是API地址,而2083端口則是后臺登錄地址。

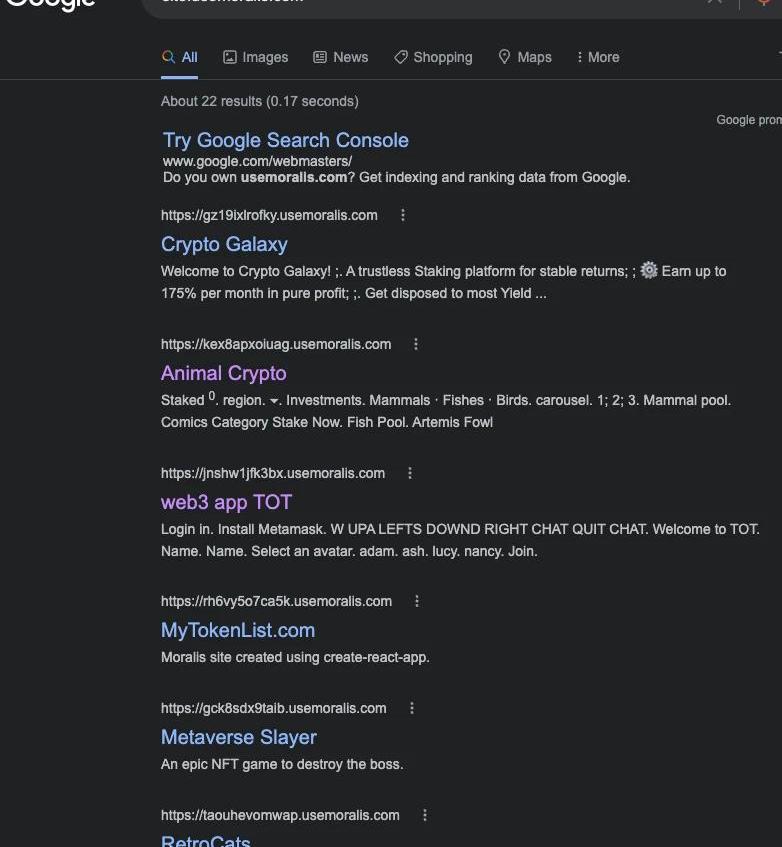

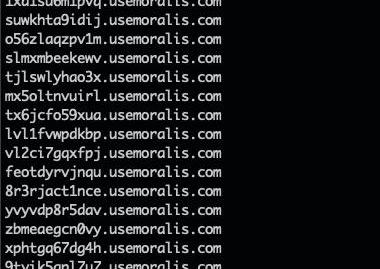

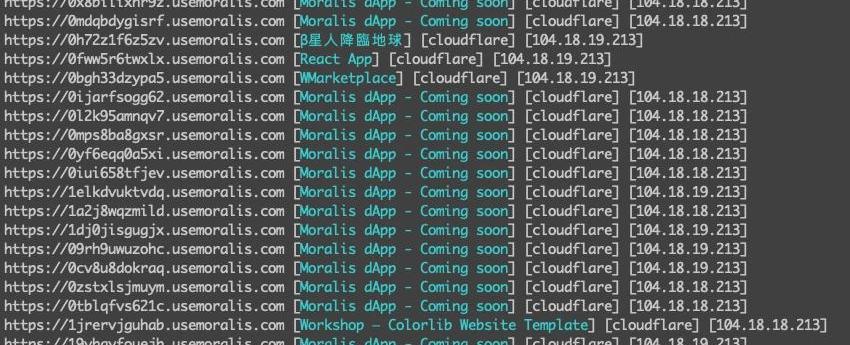

通過查詢發現usemoralis.com這個域名上有大量NFT相關網站,其中不少是屬于釣魚網站。通過谷歌搜索發現不少NFT的站點,并發現多個子域信息。

分析 | 慢霧:攻擊者拿下了DragonEx盡可能多的權限 攻擊持續至少1天:據慢霧安全團隊的鏈上情報分析,從DragonEx公布的“攻擊者地址”的分析來看,20 個幣種都被盜取(但還有一些DragonEx可交易的知名幣種并沒被公布),從鏈上行為來看攻擊這些幣種的攻擊手法并不完全相同,攻擊持續的時間至少有1天,但能造成這種大面積盜取結果的,至少可以推論出:攻擊者拿下了DragonEx盡可能多的權限,更多細節請留意后續披露。[2019/3/26]

于是我們遍歷和查詢usemoralis.com的子域名,發現共存在3千多個相關子域站點部署在cloudflare上。

進一步了解我們發現這些站點都是來自moralis提供的服務:

moralis是一個專門提供針對Web3開發和構建DApps的服務。

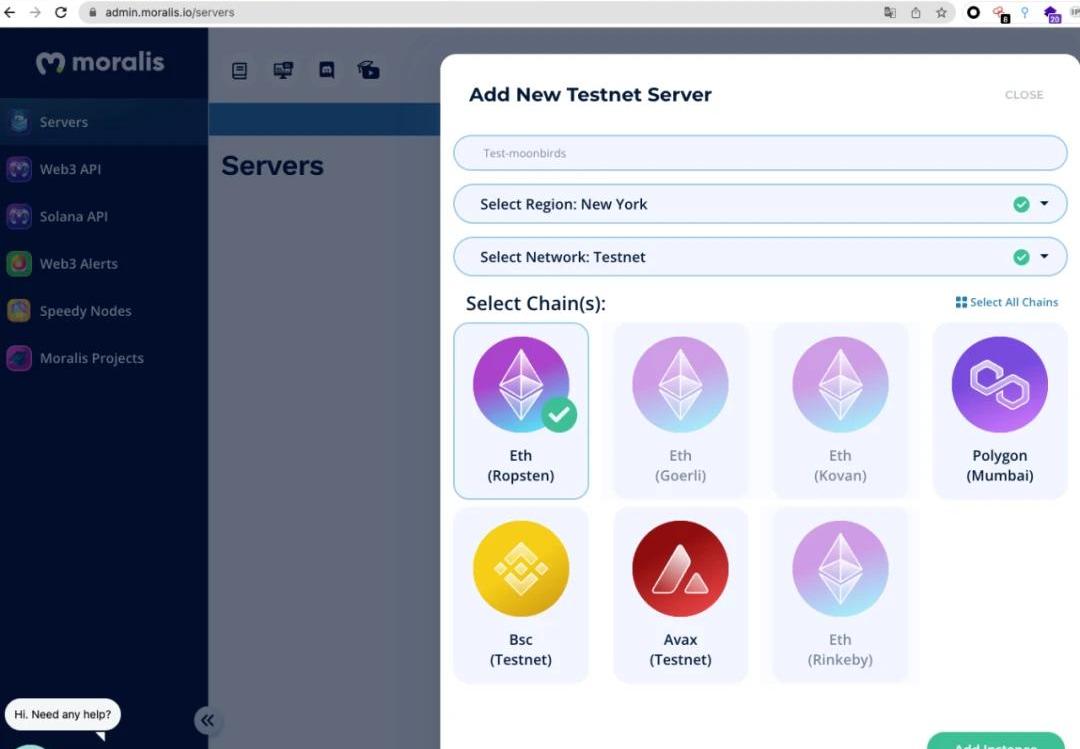

我們發現注冊后就可以得到接口地址和一個管理后臺,這使得制作釣魚網站作惡成本變得非常低。

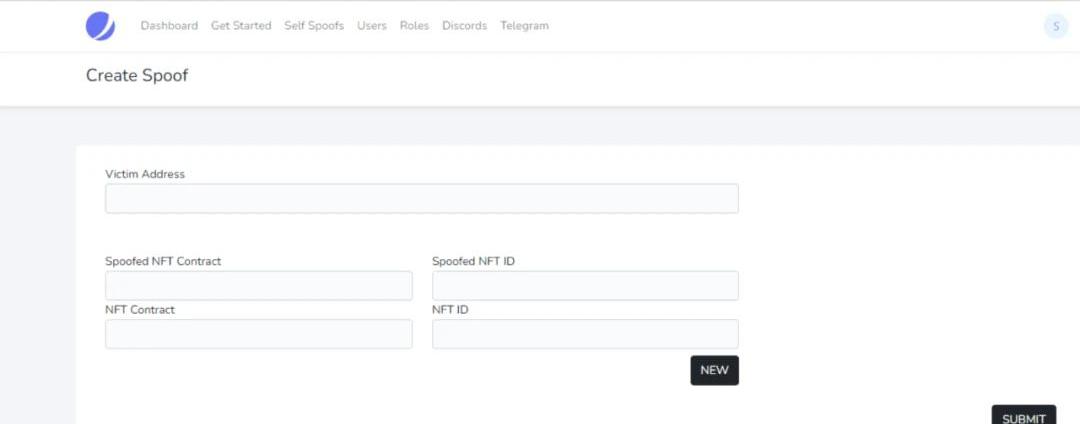

發現詐騙后臺并關聯到釣魚事件

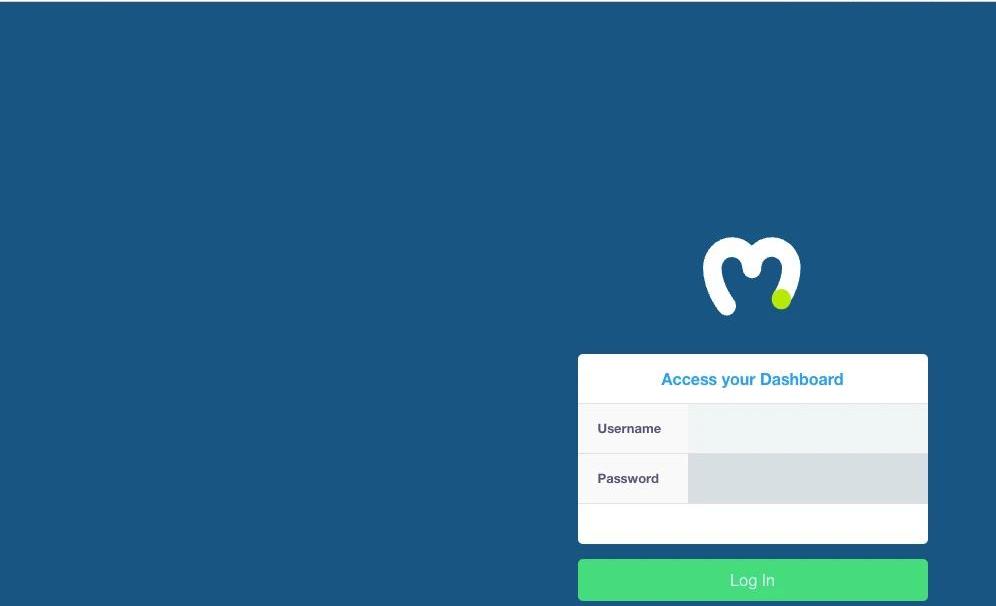

繼續分析JS代碼,在368行發現有將受害者地址提交到網站域名為pidhnone.se的接口。

經過統計,域名為pidhnone.se的接口有:https://pidhnone.se/api/store/loghttps://pidhnone.se/api/self-spoof/https://pidhnone.se/api/address/https://pidhnone.se/api/crypto/進一步分析發現https://pidhnone.se/login其實是黑客操作的詐騙控制后臺,用來管理詐騙資產等信息。

根據后臺地址的接口拼接上地址,可以看到攻擊地址和受害者的地址。

后臺還存留關于圖片信息和相關接口操作說明文字,可以看出來是非常明顯的詐騙網站操作說明。

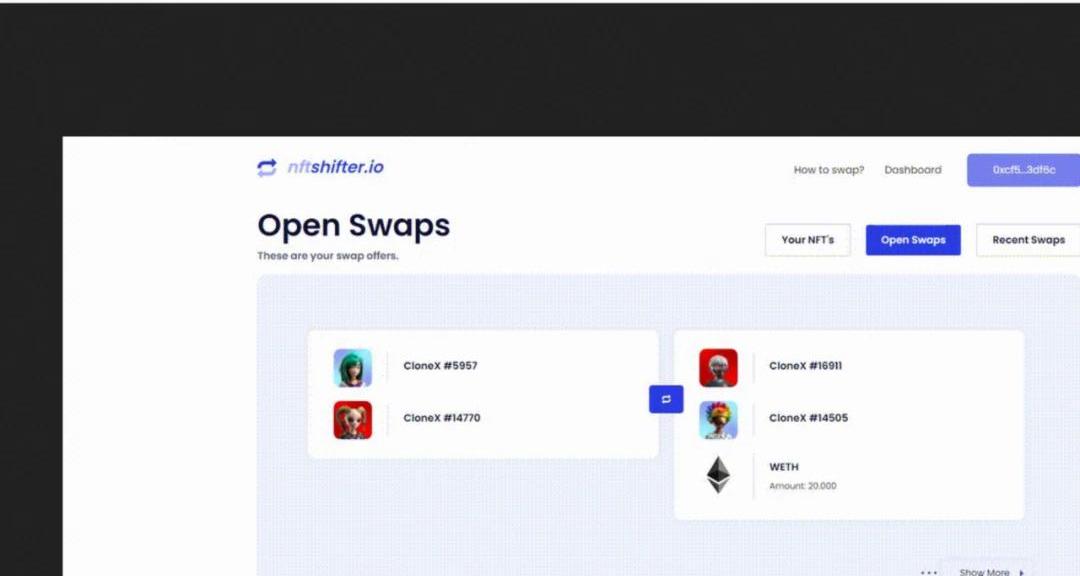

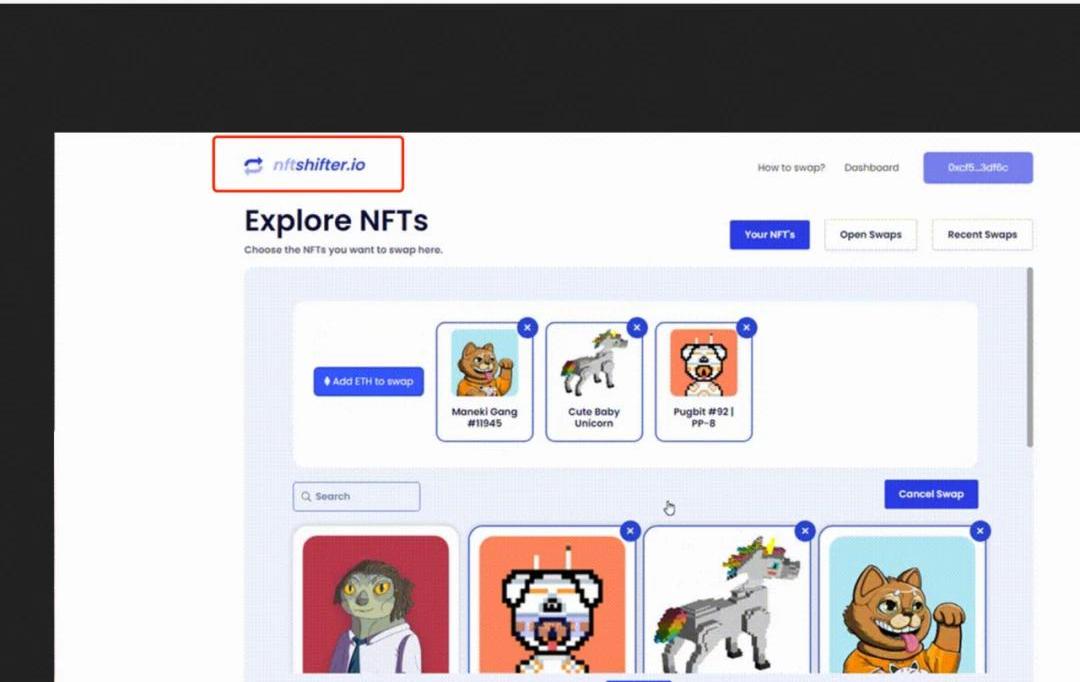

我們分析后臺里面涉及的信息,如圖片:https://pidhnone.se/images/recent.png?f53959585e0db1e6e1e3bc66798bf4f8https://pidhnone.se/images/2.gif?427f1b04b02f4e7869b1f402fcee11f6https://pidhnone.se/images/gif.gif?24229b243c99d37cf83c2b4cdb4f6042https://pidhnone.se/images/landing.png?0732db576131facc35ac81fa15db7a30https://pidhnone.se/images/ss-create.png?1ad1444586c2c3bb7d233fbe7fc81d7dhttps://pidhnone.se/images/self-spoof.png?25e4255ee21ea903c40d1159ba519234這里面涉及黑客歷史使用過的的釣魚網站信息,如nftshifter.io:

以nftshifter.io這個釣魚網站為例:

在Twitter上查找相關記錄可以看到2022年3月25日有受害者訪問過該釣魚網站并公布出來。

使用相同的方式分析nftshifter.io:

得到JS源代碼并進行分析:

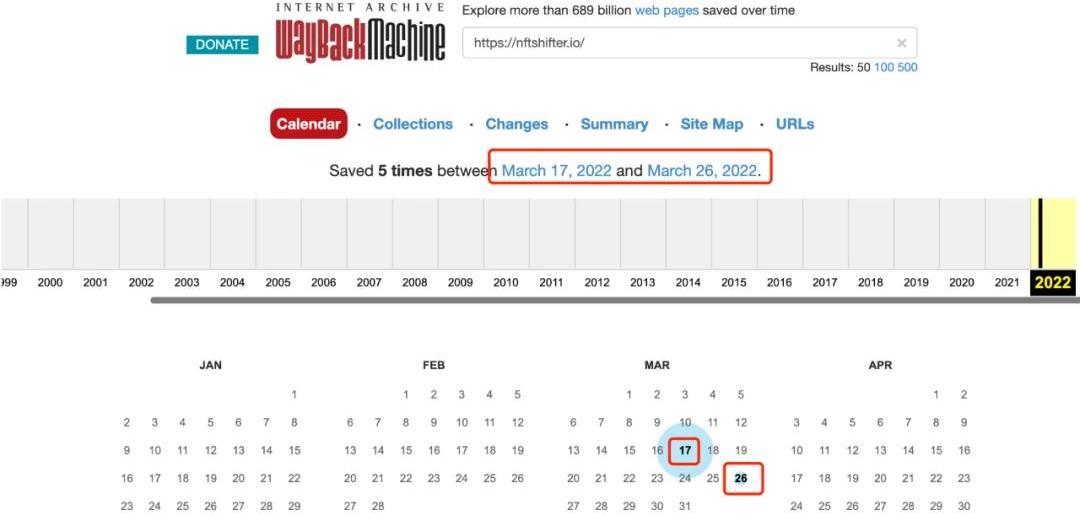

可以發現同樣也是采用moralis的服務和https://pidhnone.se/這個詐騙后臺進行控制。其中相關的惡意地址:釣魚者合約:0x8beebade5b1131cf6957f2e8f8294016c276a90f合約創建者:0x9d194CBca8d957c3FA4C7bb2B12Ff83Fca6398ee創建合約時間:Mar-24-202209:05:33PM+UTC

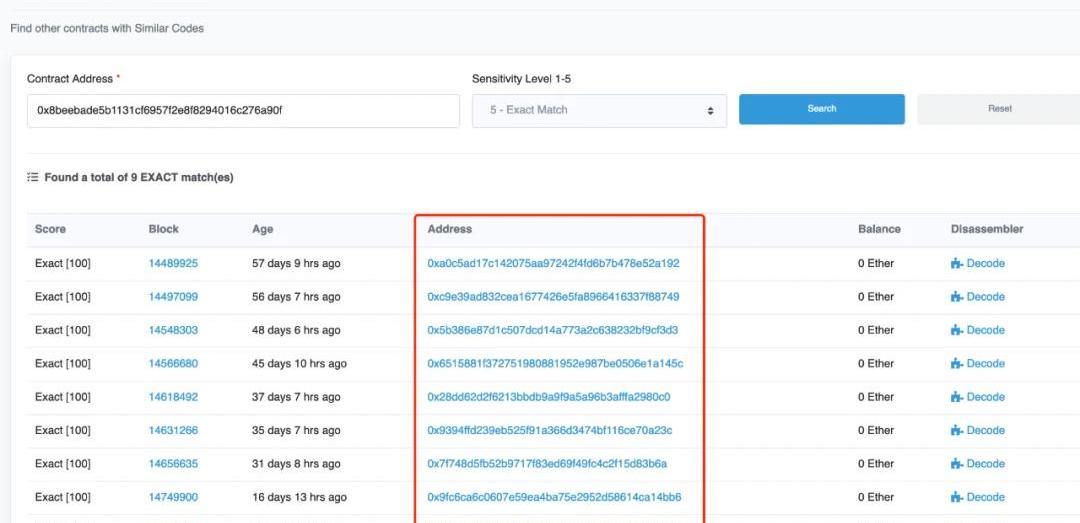

同時我們發現與這個攻擊者相同的惡意合約代碼有9個:

隨機看一個惡意合約0xc9E...749,創建者地址為0x6035B92fd5102b6113fE90247763e0ac22bfEF63:

相同的手法,都已經洗幣。每個惡意合約上都已經有受害者的記錄,此處不一一分析。我們再來看下受害者時間:

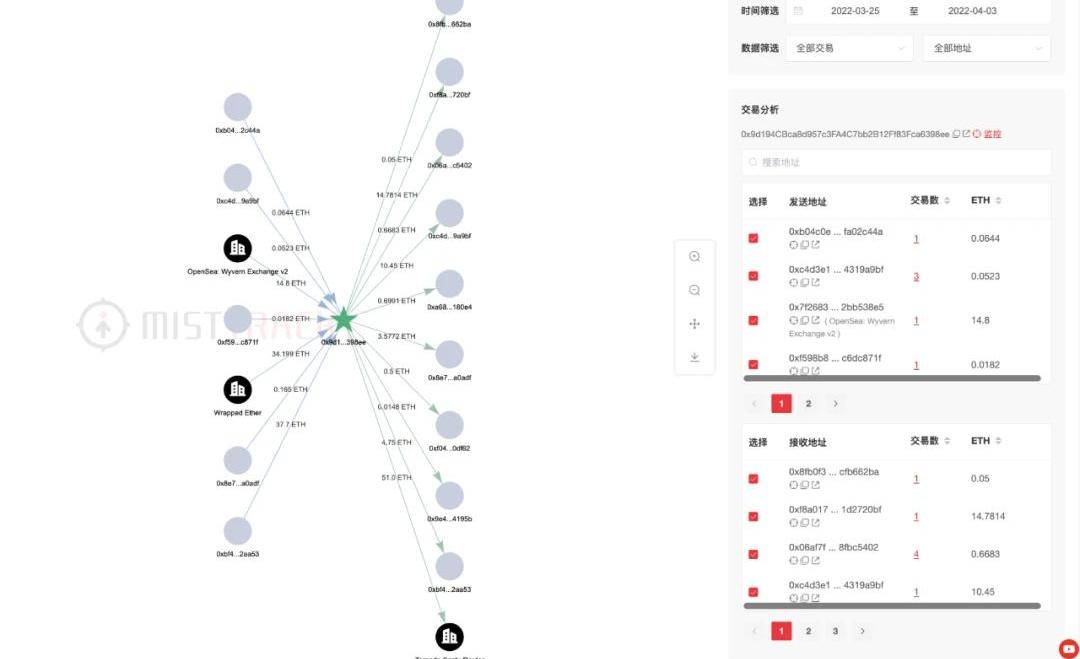

剛好是在攻擊者創建惡意釣魚之后,有用戶上當受騙。攻擊者已將NFT售出,變賣為ETH,我們使用MistTrack分析攻擊者地址0x9d194cbca8d957c3fa4c7bb2b12ff83fca6398ee:

可以看到51ETH已經轉入Tornado.Cash洗幣。同時,目前Twitter上攻擊者的賬戶@nftshifter_io已經被凍結無法查看。總結

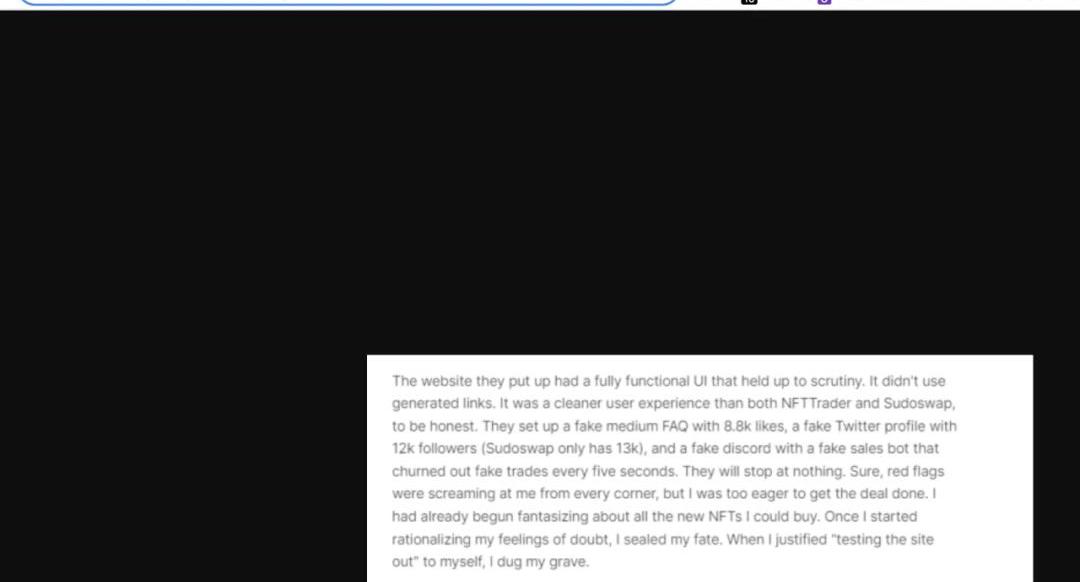

可以確認的是,攻擊一直在發生,而且有成熟的產業鏈。截止到發文前黑客地址仍有新的NFT入賬和交易進行。黑客進行釣魚攻擊往往已成規模化批量化,制作一個釣魚模版就可以批量復制出大量不同NFT項目的釣魚網站。當作惡成本變得非常低的時候,更需要普通用戶提高警惕,加強安全意識,時刻保持懷疑,避免成為下一個受害者。如何避免陷入欺詐的境地?慢霧安全團隊建議如下:1.不要點擊來源不明的鏈接或附件,不要隨意泄露您的助記詞2.使用強密碼并啟用雙重身份驗證以保護您的帳戶。3.不確定的情況下,向多方進行驗證確認。4.不要在網上傳輸敏感信息,攻擊者可以通過分析這些信息和數據向用戶發送有針對性的網絡釣魚電子郵件。5.建議閱讀:《區塊鏈黑暗森林自救手冊》

作為貫穿最近一整輪牛市的當紅概念,NFT領域不斷涌現的創新成為了其延續高熱度的關鍵。現如今我認為NFT已經迎來了「2.0階段」,這些NFT2.0項目的特點是可以為用戶帶來更多實際的權益,包括但不.

1900/1/1 0:00:00撰文:NatEliason編譯:Aididiao加密貨幣是否構建了任何有用的東西?或者它只是無數龐氏騙局的一種,純粹就是一場老練的騙子從新人那里騙取財富的游戲呢? 這個問題的答案取決于你問誰.

1900/1/1 0:00:00內容要點 1.我們把PoS質押分成了三部分:節點供應商、液態質押池、金融衍生品2.大玩家已經主導了整個質押市場3.新玩家可以通過支持長尾資產.

1900/1/1 0:00:00摘要 Web3社交需要更多Crypto-native的創新玩法,而非Web2Copycat。社交范式的變革將是一場以「平臺為中心」到「用戶為中心」的社交文藝復興,新敘事包括五個關鍵主題:社交圖譜.

1900/1/1 0:00:00一度躋身全球第三大 穩定幣 的TerraUSD在近日迅速崩盤了,此事不僅攪動了幣圈,還吸引到了美國財政部長耶倫的關注。5月10日的聽證會上,耶倫強調了穩定幣監管框架的必要性.

1900/1/1 0:00:00我們通過本文將內部針對MoonPay的投研Memo公開化,希望更好地推動這種開放和信息平權的理念。MoonPay是目前Crypto/NFT世界最知名和規模最大的法幣出入金品牌.

1900/1/1 0:00:00