BTC/HKD-0.16%

BTC/HKD-0.16% ETH/HKD+0.2%

ETH/HKD+0.2% LTC/HKD+0.42%

LTC/HKD+0.42% ADA/HKD+1.8%

ADA/HKD+1.8% SOL/HKD+1.07%

SOL/HKD+1.07% XRP/HKD+1.73%

XRP/HKD+1.73%10月27日,鏈必安-區塊鏈安全態勢感知平臺輿情監測顯示,DeFi借貸協議CreamFinance再次遭受攻擊,損失達1.3億美元。被盜的資金主要是CreamLP代幣和其他ERC-20代幣。關于本次攻擊,成都鏈安技術團隊第一時間進行了事件分析。

#1事件概覽

攻擊如何發生Eventoverview被盜約1.3億美元!CreamFinance今年第五次遭黑客攻擊,可能它真的有吸引“渣男”的體質。10月28日消息,DeFi協議CreamFinance針對閃電貸攻擊事件發布回應稱,其以太坊CREAMv1借貸市場被黑客攻擊,攻擊者從多個地址轉移了價值約1.3億美元的代幣,沒有其他市場受到影響。團隊已經暫停了基于以太坊的v1借貸市場,并且正在進行事后審查。

#2事件具體分析

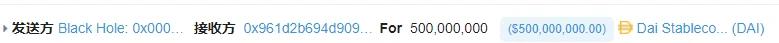

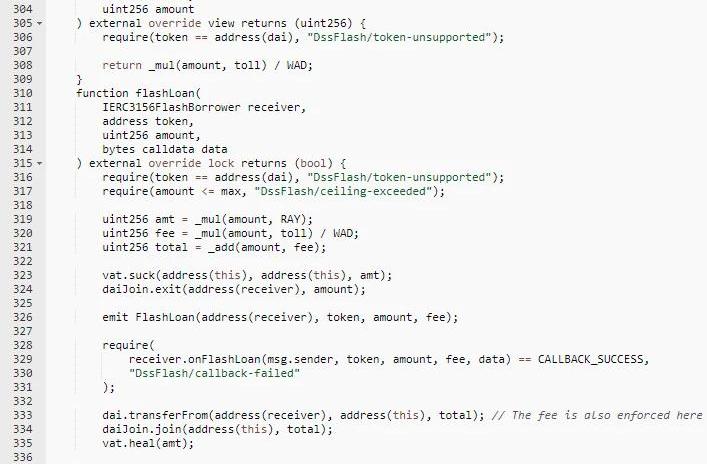

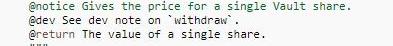

攻擊者如何得手Eventoverview攻擊者:0x24354d31bc9d90f62fe5f2454709c32049cf866b攻擊合約:0x961d2b694d9097f35cfffa363ef98823928a330d0xf701426b8126BC60530574CEcDCb365D47973284交易hash:0x0fe2542079644e107cbf13690eb9c2c65963ccb79089ff96bfaf8dced2331c921.第一步先通過閃電貸從DssFlash合約借500,000,000DAI。

加密KOL:FTX 攻擊者已將至少410萬美元被盜資產轉移到OKX:11月29日消息,加密 KOL ZachXBT 發推稱,FTX 攻擊者在使用比特幣混幣器 ChipMixer 后將一部分被盜資金轉移到 OKX,目前至少已向 OKX 發送了 410 萬美元(255 BTC)。其轉移資金方式基本都遵循使用 ChipMixer 后將 50% 資金存入 OKX,另外 50% 資金剝離(peel off)。ZachXBT 表示,FTX 攻擊者在使用 Ren Bridge 后于11月20日開始將 BTC 存入 ChipMixer。

此前慢霧曾發文介紹洗幣手法剝離鏈(Peel Chain)技術,該技術一方面是因為每次單獨轉移的金額很小,幾乎不會引發交易平臺的風控提醒,另一方面是由于這種洗幣鏈路極度冗長和復雜,會使他們盜取的資產變得極難追蹤。[2022/11/30 21:11:13]

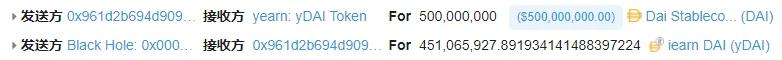

2.把DAI放到yDAI合約中進行抵押,換取451,065,927.891934141488397224yDAI。

Deribit熱錢包被盜2800萬美元,客戶資金不受影響:11月2日消息,加密衍生品交易平臺 Deribit 發布公告稱其熱錢包被盜,資金損失 2800 萬美元,但客戶資金安全,損失由公司儲備金彌補。

Deribit 表示正在進行安全檢查,必須停止包括第三方托管機構 Copper Clearloop 和 Cobo 在內的提款。[2022/11/2 12:08:41]

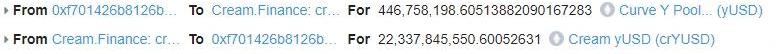

3.把換取yDAI代幣放到Curve.fi:ySwap中添加流動性并獲取447,202,022.713276945512955672yDAI+yUSDC+yUSDT+yTUSD。

4.接著將447,202,022.713276945512955672yDAI+yUSDC+yUSDT+yTUSD抵押并獲取446,756,774.416766306389278551yUSD。

慢霧MistTrack:DeFi項目Pickle Finance pDAI池被盜資金再次發生異動,多次使用Uniswap進行兌換:據慢霧MistTrack監測信息顯示,2020-11-22 攻擊 pickle pDAI池的黑客地址(0x701781...7a4E08)繼1月8日異動后,再次于1月14日發生異動。此前黑客地址轉移了1500萬DAI到五個新地址,現除了地址5(0x64bA3e...fF62DB),其余四個地址均發生異動,其中地址1(0x607d65...04e461)和地址2(0x17d4fe...2b7a39)分別向另一個地址3(0x157b0f...862a01)轉入400萬DAI。除此之外,慢霧MistTrack監測到1月9日、11日,黑客均向地址3(0x157b0f...862a01)分別轉入176萬DAI、300萬DAI,緊接著地址3(0x157b0f...862a01)于當天通過Uniswap、1inch將一部分DAI兌換成CORN或COMP,另一部分DAI轉到地址1(0x607d65...04e461)、地址2(0x17d4fe...2b7a39)。

目前地址1(0x607d65...04e461)有1億9千萬cDAI,地址2(0x17d4fe...2b7a39)有4億3千萬cDAI,地址3(0x157b0f...862a01)有32萬DAI,地址5(0x64bA3e...fF62DB)有400萬 DAI。[2021/1/15 16:15:10]

研究人員破解2015年445枚BTC被盜案相關地址:6月4日消息,近日有研究人員Ergo BTC和OXT Research旗下的Lauren MT成功破解了一起2015年黑客盜取比特幣的案件,兩位研究人員追蹤黑客地址和代幣,發現16vBEuZD54NzqnnSStPYxFF2aktGhhuaf1是與攻擊者關聯的Poloniex地址,并于Coinbase上也找到了相關交易。研究人員稱,這為最終追蹤380BTC(一共盜竊445BTC)的地址打開了大門。目前,研究人員正在嘗試聯系被盜者。據悉,Reddit用戶gridchain于2015年2月9日發帖稱,遭黑客攻擊損失445枚BTC,隨后黑客將比特幣轉至5個不同錢包。這些比特幣先是被放置了1年半,隨后被混幣器轉移。該Reddit用戶表示將向提供線索找回資金的人提供50%賞金。(Coingape)[2020/6/4]

5.再在crYUSD中調用鑄幣函數,鑄造22,337,774,341.38713187個crYUSD代幣。

動態丨Bithumb被盜或因駐外員工電腦被黑客攻擊:韓國大型虛擬貨幣交易所Bithumb在調查被黑客攻擊的原因時發現,其駐外員工的電腦被黑客攻擊。該員工將被黑客攻擊的電腦連接到Bithumb內部的DRM(數字版權管理)服務器。導致黑客將惡性代碼植入到駐外員工電腦后直接攻擊DRM服務器。[2018/6/27]

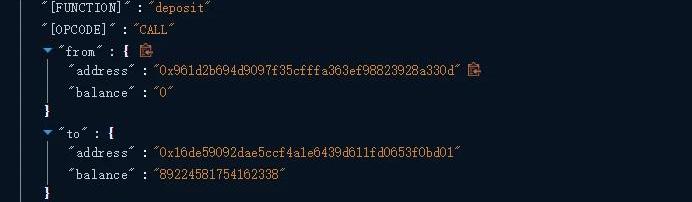

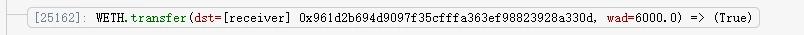

6.攻擊合約A(0x961d2b694d9097f35cfffa363ef98823928a330d)在構造函數里創建了攻擊合約B(0xf701426b8126BC60530574CEcDCb365D47973284),在5之后,攻擊合約B從AAVE借貸524,102.159298234706604104WETH

7.B發送6000WETH給A

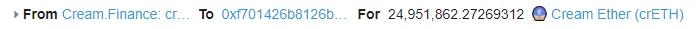

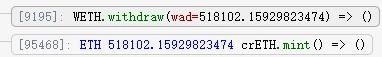

8.B將剩余的WETH兌換為ETH,并以此調用crETH池子進行抵押。

9.使用攻擊合約B借出446,758,198.60513882090167283個YUSD代幣,并以此鑄幣crYUSD,鑄完幣后歸還,并將crYUSD發送給A,重復兩次。

10.使用攻擊合約B借出446,758,198.60513882090167283個YUSD,發送給A。

11.使用1,873.933802532388653625WETH在uniswapv3中交換出7,453,002.766252個USDC。

12.將3,726,501.383126個USDC在Curve.fi中交換為DUSD。

13.將DUSD交換為450,228,633.135400282653487952yDAI+yUSDC+yUSDT+yTUSD。

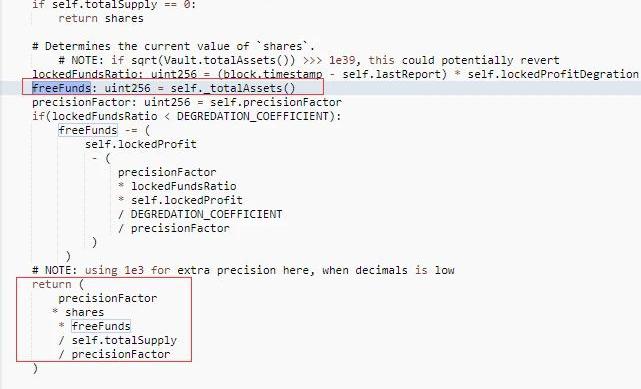

14.將8,431,514.81679698041016119個yDAI+yUSDC+yUSDT+yTUSD直接發送回yUSD抵押池。由于使用直接轉賬,totalDebt不變,balanceOf變大,導致totalAsset變大,最終影響到oracle預言機的價格獲取pricePerShare變大,即可以通過抵押yUSD借出更多的代幣。

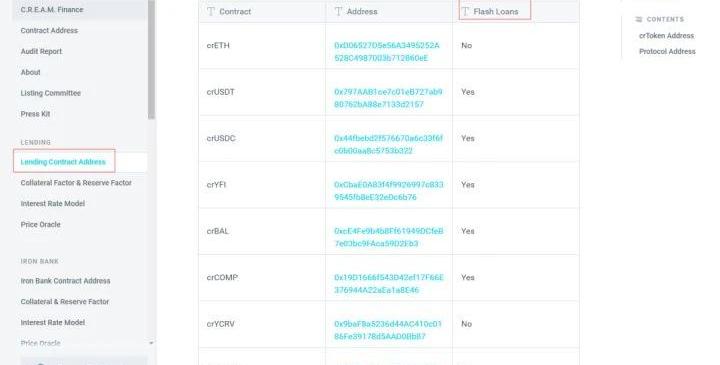

15.以yUSD代幣為抵押,借出cream協議所有支持借貸的代幣。

16.最后歸還攻擊A合約的閃電貸。

#3事件復盤

我們需要注意什么CaseReview本次攻擊是典型的閃電貸進行價格操作,通過閃電貸獲取大量資金后,利用合約設計缺陷,大幅改變價格導致獲利。Cream的預言機價格計算使用與yUSD的totalAsset有關。向yUSD合約直接轉賬時,不會更新Debt,從而使totalAsset增大,從而使得yUSD價格變高,可以從Cream中借出更多的資金。

注意此前,CreamFinance已經至少遭到黑客的四次攻擊,這次攻擊也使得該項目成為黑客成功攻擊次數最多的DeFi項目。今年2月13日,黑客利用AlphaHomoraV2技術漏洞從CreamFinance旗下零抵押跨協議貸款功能IronBank借出ETH、DAI、USDC等資產,導致該項目損失約3800萬美元。此后AlphaFinance表示將全額賠付資產。同月28日,DeFi聚合平臺Furucombo遭到嚴重漏洞攻擊,CreamFinance儲備金賬戶受影響,CreamFinance團隊隨即撤銷了所有對外部合約的批準,但仍損失110萬美元。3月15日,CreamFinance域名遭到黑客攻擊,部分用戶會看到網站發起輸入助記詞的請求,很快該項目官方發推提醒用戶不要輸入助記詞,表示其智能合約和用戶資金仍然安全,并在1個小時后宣布重新獲得域名所有權。8月30日,CreamFinance因可重入漏洞遭遇閃電貸攻擊,黑客獲利4.2億個AMP、1308個ETH以及少量USDC等穩定幣資產,總資產價值超過3400萬美元。加上本次攻擊事件,CreamFinance可以說是年度最“衰”的DeFi項目。

有人的地方就有江湖,在鏈游的“江湖”中,多個公鏈在爭奪優質項目中廝殺,特別是在元宇宙、GameFi領域,競爭尤為激烈.

1900/1/1 0:00:00作者:MaryLiu圖片來源:比推終端、Coinglass、推特過去24小時,加密市場全面拋售.

1900/1/1 0:00:00撰文:Footprint分析師Bella(bella@footprint.network)日期:2021年10月數據來源:HowtoDiscoverValuableProjects(https:.

1900/1/1 0:00:00MekaVerse在NFT社區爆紅,由于借鑒了日本80年代著名機甲動漫《機械戰士高達》元素,該NFT項目自10月8日開始鑄造發售以來,在短短不到7天的時間內,成交量已經高達32955ETH.

1900/1/1 0:00:0011月8日-11月14日一周時間內,明星項目進展中值得關注的事件有:Polkadot平行鏈插槽拍賣正式啟動;Filecoin將分階段推出EVM兼容的Filecoin虛擬機;zkSync開發公司M.

1900/1/1 0:00:00Odaily星球日報譯者|Moni 隨著NFT的興起,實體藝術畫廊正在想方設法以最好的形式來展示數字作品,位于倫敦的兩個畫廊正在以截然不同的方式展示了加密藝術.

1900/1/1 0:00:00