BTC/HKD+1.7%

BTC/HKD+1.7% ETH/HKD+1.63%

ETH/HKD+1.63% LTC/HKD+3.02%

LTC/HKD+3.02% ADA/HKD+4.92%

ADA/HKD+4.92% SOL/HKD+2.59%

SOL/HKD+2.59% XRP/HKD+3.19%

XRP/HKD+3.19%

身在新冠日增確診10萬例美國的小編,因為硬核原因不得不搭乘飛機出門。出行前一直擔心是否會被感染,途中卻被飛機遇到猛烈氣流的顛簸唬住了。雖然心里默默安慰自己飛機空難發生的概率非常低,感染新冠肺炎的概率也沒那么高,但還是想起來了四個字:“墨菲定律”

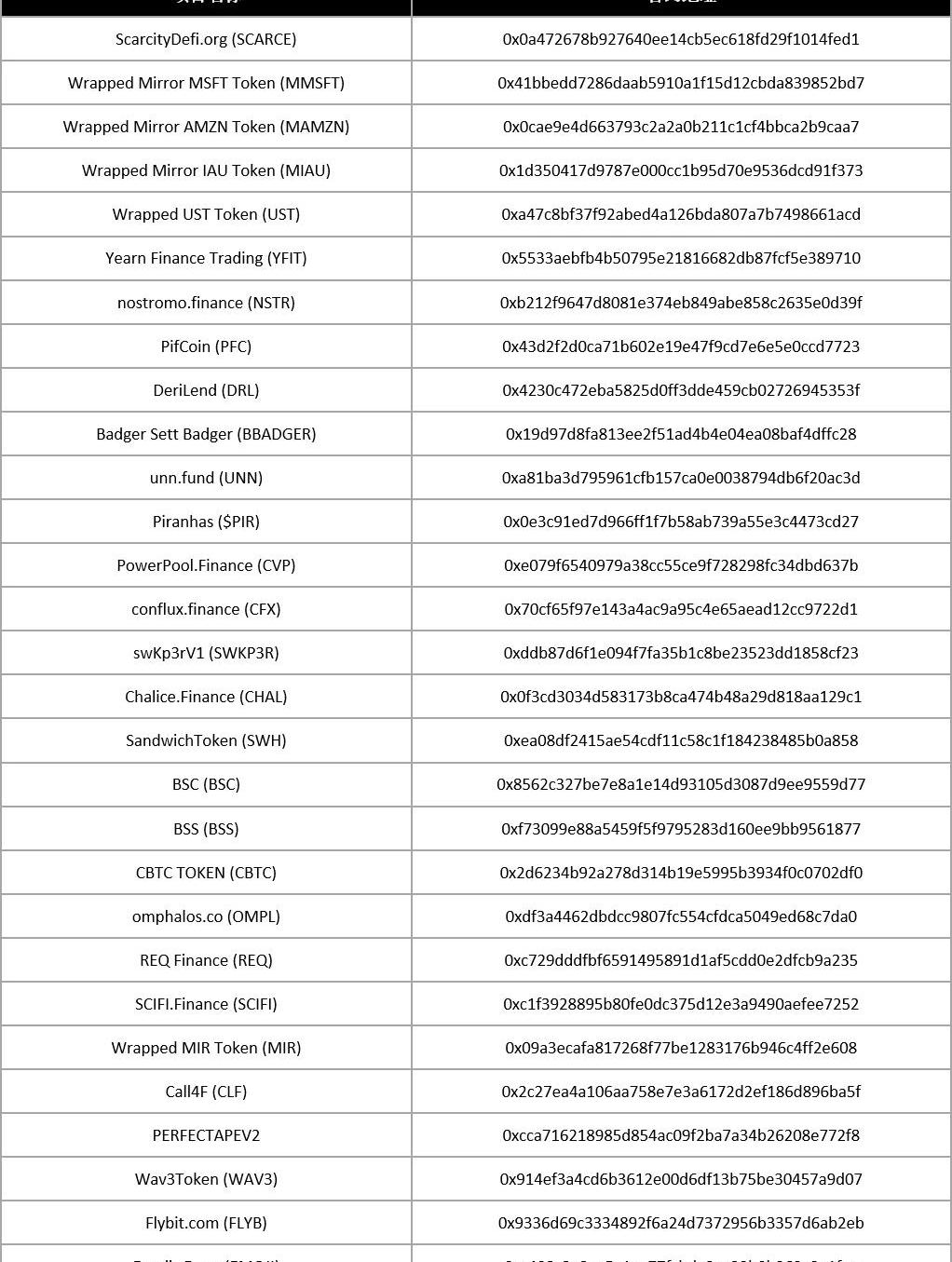

在現代科技發展的大潮流下,鎖定在區塊鏈領域里的資產愈發龐大。隱藏在計算機背后的危機也隨著區塊鏈的發展日益展露猙獰的面目。智能合約當中,任何一個小bug,都可能會給項目或者投資者造成無法挽回的損失。受此警示之下,CertiK安全團隊利用CertiK天網系統,對自北京時間2020年12月4日0時至24時之間,新加入Uniswap的代幣智能合約進行了監控分析。在本次分析的時間段內,一共產生了29個智能合約代幣項目。經過CertiK的Skynet分析,總計發現16個智能合約存在漏洞或者缺陷!大概有55%的智能合約項目或多或少存在漏洞或者缺陷,其中大約有10%存在嚴重漏洞,45%存在項目擁有者權限過大,權限中心化過高的缺陷。本次分析的智能合約項目名稱和合約地址如下:

CertiK:holoride項目Discord服務器遭入侵:金色財經報道,據CertiK官方推特發布消息稱,holoride項目Discord服務器遭入侵,有黑客發布釣魚鏈接。在團隊確認已重獲對服務器的控制之前,請勿點擊任何鏈接。[2023/7/10 10:12:49]

分析結果如下:

雖然難以通過一天的情況來預估所有時間范圍內的智能合約安全情況,但窺一斑而知全豹。下面主要針對三個相對重要的漏洞進行分析:nostromo.finance(NSTR)

ComposeDB Beta版將部署在Ceramic主網:金色財經報道,ComposeDB Beta版現已在去中心化數據庫協議Ceramic主網上線。ComposeDB 是一個分散式圖形數據庫,允許開發人員使用 GraphQL 和即插即用數據模型在 Ceramic 上構建可組合的 Web3 應用程序。[2023/3/1 12:36:37]

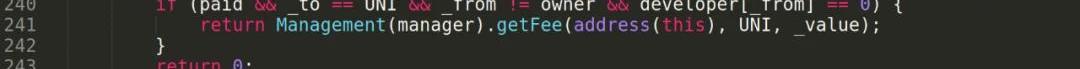

圖1:burnFrom()函數圖1中burnFrom函數受到ownerOnly修飾詞限制,只允許項目管理者執行該函數。該函數內部邏輯實現允許通過設置account,balance和subtractValue的值,間接對_totalSupply和給定賬戶的_balances值進行任意修改。PowerPool.Finance(CVP)

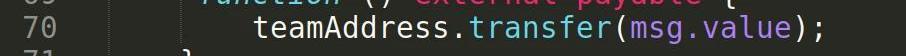

圖2:powerpoolttl合約中回退函數圖2中為powerpoolttl合約的回退函數。當外部用戶對該智能合約進行調用,如果該調用中沒有調用合約中的任何一個函數,或者僅僅轉移了代幣到該合約中,則回退函數會被調用。70行的邏輯顯示,當回退函數被調用時,調用中被轉移到合同中的代幣會被直接轉移到teamAddress的地址中。omphalos.co(OMPL)

BNB Chain將通過Fjord啟動Balancer流動性引導池:12月19日消息,BNB Chain通過Fjord啟動Balancer流動性引導池,將允許新項目無縫且公平地產生流動性。流動性引導池最初將支持ERC-20代幣,并將于2023年通過Fjord NFT在BNB Chain上公平發布NFT。[2022/12/19 21:54:21]

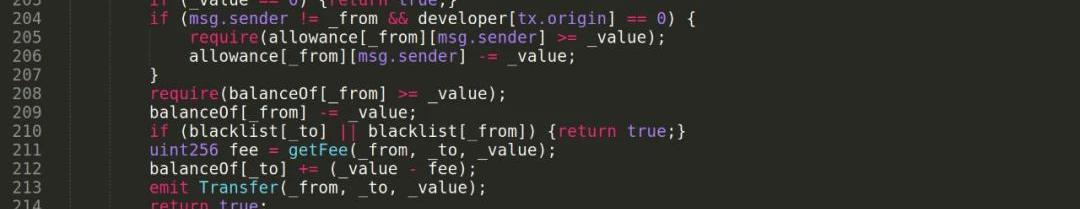

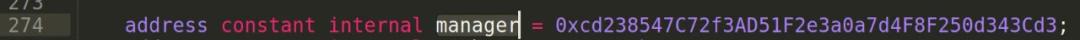

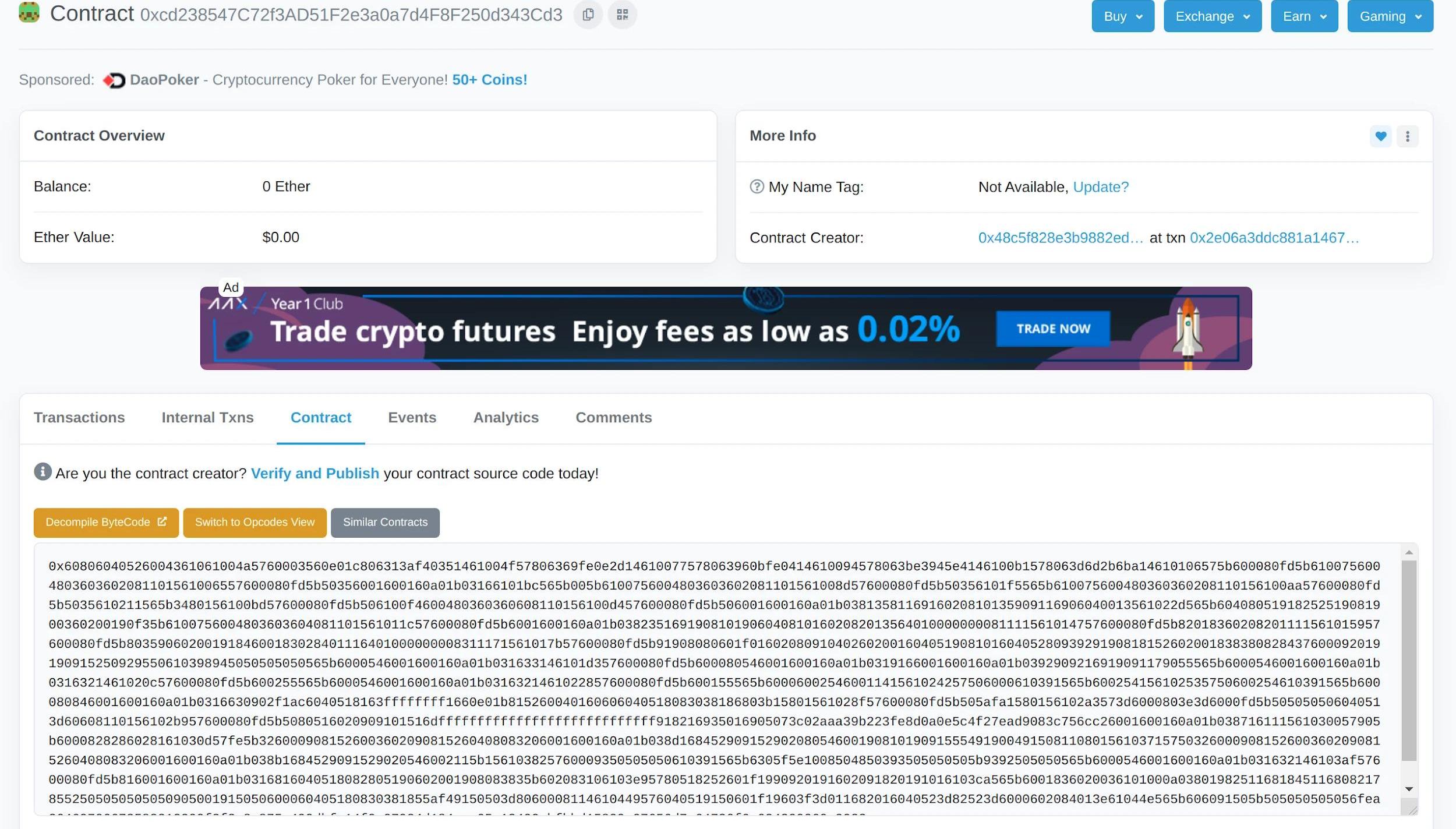

該項目中可以通過執行transferFrom()函數進行對代幣轉移,根據圖3中transferFrom()函數定義,211行需要執行getFee函數決定每次代幣轉移需要扣除的費用。從圖3中getFee()函數的定義可以看到,決定費用高低的邏輯是取決與241行調用的Management.getFee()函數的定義。當前Management.getFee()函數的邏輯定義是根據manager變量中存儲的地址值的不同而進行改變。當前manager變量中存儲的地址值如圖6所示。然而manager變量中存儲的地址值所指向的智能合約并未在etherscan上被認證,因此無法得知該智能合約的源代碼,繼而無從得知Management.getFee()函數的定義。由于Management.getFee()函數背后的邏輯無法得知,因此項目擁有者有可能通過操作Management.getFee()函數返回值的方式,調整每次代幣轉移的費用,進行惡意操作等。

Near Foundation負責人:將幫助Tracer等項目遷移至Near Protocol:5月23日消息,Near Foundation負責人Nicky Chalabi表示,在Terra陷入死亡螺旋后,像Tracer這樣的項目在尋求與其生態系統核心價值相一致的盟友,以支持其未來的路線圖。Tracer和Near使用相同的編程語言構建智能合約,這將進一步簡化遷移過程。此外,Near Protocol可以通過分配資源了解項目需求、與項目合作并解決任何問題等方式來幫助Tracer等項目控制損害程度。(cointelegraph)[2022/5/23 3:35:44]

圖3:transferFrom()函數

Larry Cermak:目前人們搜索購買比特幣的次數是購買黃金的兩倍:TheBlock研究總監Larry Cermak發推稱,目前人們搜索購買比特幣的次數是購買黃金的兩倍。同樣的趨勢發生在2017年,但并沒有持續下去。[2021/1/17 16:23:36]

圖4:StandardToken合約中的getFee()函數

圖5:Management智能合約接口與getFee函數接口

圖6:當前manager變量存儲的地址值

圖7:當前manager變量存儲的地址值指向的智能合約大家都知道2020年最知名的一個例子——DeFi項目Yam于北京時間8月12日3:00啟動后,盡管該項目的博客文章警告稱尚未對其合約進行任何審計,但瘋狂的Yieldfarmers在不到一小時內向該項目存入了7600萬美元。后期不出意料,Yam在短短36小時內,數億美元因為一個小小的漏洞,消失于無形。安全審計現在已經是高質量DeFi項目的標配。當前DeFi項目熱潮持續不減,很多項目為了抓住熱點與機遇,在未經嚴格測試和審計的情況下便匆忙上線。這些項目中,大部分的漏洞是無法通過常見的測試方法和工具來發現的。只有尋找專業的審計專家進行嚴謹的數學模型證明,才可以發現該漏洞。形式化驗證是當前唯一被證明可以產生可信數學證明的軟件驗證方法。因此,采用基于形式化驗證方法的區塊鏈檢測工具來驗證項目中的安全漏洞,應成為每一個項目在上鏈前的必經步驟。每一個項目受到攻擊或是損失資產的原因,都是因為一個非常小的代碼漏洞。計算機領域中,平均每1000行代碼中,會有1-25個bug。也就是說,這個概率的區間是千分之一至百分之二點五。那么那些已經接受安全審計并通過的項目呢?CertiK選取了三家公開審計信息的安全公司進行了數據統計。此次統計了這三家公司的共計377個被審計的項目。其中有8個項目在至少被審計過一次的情況下,仍舊遭受到了黑客攻擊。這8個已審計卻被攻擊的項目,整整損失了6900萬美元。根據此三家審計公司的數據來計算審計后被黑客攻擊的比例是:8/377=2.12%代碼產生bug的幾率和項目已通過審計但仍舊被攻擊的概率大抵都約等于2%,在這里舉個簡單的例子:根據SquareTrade數據統計顯示——在美國,短短一小時內就有5761個手機屏幕壯烈犧牲。

假設,美國人均一部手機,并且沒有重復摔同一部手機的癖好。那么50天內,一位美國小伙兒有2%的幾率把手機屏幕摔碎。但是一部手機的使用壽命肯定不止50天,如果用一年呢?這個概率驟增為15%!使用超過三年半,概率就超過了50%!這就印證了上文中的墨菲定律——小概率事件的必然性:時間基數夠長的情況下,壞事總會輪到你的。而空難發生的幾率是五百萬分之一。相比之下,代碼產生漏洞的概率以及項目已通過審計但仍舊被攻擊的概率是空難的整整12.5萬倍!如果在飛機顛簸的時候,你害怕飛機失事,那么不妨用超出10萬倍的擔心,去保護你的項目。這么對比過后,你還覺得項目不需要額外的保障嗎?為之于未有,制治于未亂。除靜態審計之外,動態的安全防護更能夠防范攻擊事件。CertiK開發的動態安全工具:快速掃描——安全預言機——CertiKShield,從預警到實時評測到保險計劃,可以全方位為項目方提供安全保障。歡迎搜索微信關注CertiK官方微信公眾號,點擊公眾號底部對話框,留言免費獲取咨詢及報價!

在最近武漢世界區塊鏈大會上舉辦的一場圓桌會議中,幾位嘉賓對比特幣當下及明年比特幣的行情進行了熱烈的討論。對當下的行情,有人認為還沒到牛市,有人認為只是熊市的尾巴,有人認為已經進入牛市了.

1900/1/1 0:00:00編者按:本文來自區塊律動BlockBeats,Odaily星球日報經授權轉載。細心的農民發現,近期Uniswap上算法類型的穩定幣交易量急速上升,其中BaseProtocol的算法穩定幣BASE.

1900/1/1 0:00:00編者按:本文來自Cointelegraph中文,作者:JOSEPHYOUNG,Odaily星球日報經授權轉載。比特幣礦工似乎再次出售大量BTC.

1900/1/1 0:00:00編者按:本文來自巴比特資訊,作者:RyanSelkis,編譯:隔夜的粥,星球日報經授權發布。近日,Messari創始人RyanSelkis在其撰寫的長達134頁的《2021年加密投資理論報告》中.

1900/1/1 0:00:00KIRA流動性獎勵計劃第一階段將于12月6日4:00PM開始,初始階段旨在激勵Uniswap上的KEX/ETH交易對,為期30天.

1900/1/1 0:00:002020年12月8日,最高人民法院官方微信公眾號公布了“全國法院系統2020年度優秀案例分析評選活動獲獎名單”,該活動由最高人民法院主辦,中國應用法學研究所承辦.

1900/1/1 0:00:00