BTC/HKD+1.08%

BTC/HKD+1.08% ETH/HKD+1.58%

ETH/HKD+1.58% LTC/HKD+1.59%

LTC/HKD+1.59% ADA/HKD+3.17%

ADA/HKD+3.17% SOL/HKD+1.08%

SOL/HKD+1.08% XRP/HKD+2.31%

XRP/HKD+2.31%我們這次講的是一些交易所、公鏈、錢包和個人的安全事件,更重要的是之后我們如何更好地保護自己。我們希望這個分享能夠讓大家知道可能的威脅會發生在哪。有可能我們現在參與這個直播的聽眾,不僅是個人,也有一些交易所,或者說承包甚至做供應鏈的,希望也能夠通過我的這個分享得到一些啟發。私鑰、錢包、SIM卡被黑,近期安全事件暴露出的安全漏洞

先脫敏談一下最近一個月披露出來的一些安全事件。

第一個是意大利的加密貨幣交易所Altsbit被黑,雖然說金額比較小,而且是一家比較新的交易所,但是這家交易所本來資金量就比較少,盜取的資金量其實占了他們大概有一半左右,所以他們宣布倒閉。第二個是IOTA,我們注意到這個事件主要是因為IOTA因為此次事件整個主網暫停了可以想象一下,一條很知名的公鏈,它能夠把主網暫停,是什么會導致他們去做這種事情?公鏈的主網暫停了,比如說比特幣、以太坊,如果它們暫停了,等于就沒法進行任何的交易,上面運行的各種合約也沒法正常執行,損失會非常大。IOTA當時做了這樣一個事情,因為的官方錢包因為引入了第三方的組件,而第三方的組件被黑,間接影響了他們官方錢包的很多用戶,導致他們的私鑰、密碼被盜。已經統計出來的損失,被盜的IOTA大概是855萬枚,價值大概230萬美金。這個事情剛開始整個社區跟官方都非常驚恐,他們不知道問題出現在哪,只是收到許多用戶的投訴,說他們的幣丟了。為了調查這個事情,他們不得不暫停了整個主網。這個影響在我們看來是一個非常深遠的事件,但是這個事件在國內除了像我們有主動去跟進,并且把它給披露出來,并在推特上跟官方以及社區里面的相關的一些人有相關的互動以外,基本上也沒有看到其他的安全團隊去應急這個事情。當時我們發現了它被黑的原因是因為官方錢包發布了新版本,內置了一個交易模塊,等于錢包內有一個交易所的功能。這樣的一個錢包,它的桌面版本使用的是一個非常知名的JavaScript的開發框架。他進入第三方也是通過JavaScript的一個遠程調用的方式嵌入的。這樣的話會導致一個問題,如果第三方他被劫持或者說他被黑了,JavaScript的內容被改了之后,是可以直接影響IOTA的錢包,因為它的整個的運行環境都是JavaScript。所以說基本上可以認為第三方出問題了,用戶只要打開這個錢包,并聯上網,你的私鑰,你的密碼以及你可能操作的一些相關的信息,都是有能力對這個惡意的JavaScript代碼給獲取。這個是一個非常真實的攻擊案例。我們也輸出了中文跟英文的研究報告。接著是bZx,bZx是一個DeFi項目,其實在它被黑之前,我們聽的都非常少,畢竟在國內也不是宣傳的特別多,用的人也是比較少。我們是因為它被黑了一次之后,接著又被黑了第二次,我們才非常去在意它為什么會被黑?其實根本的原因在于整個經濟模型,風控上是有缺陷的。包括這些協議上的一些資金的互相流動等等在我們看來是一個系統內跟系統外整體的一個經濟模型上的風控缺陷。所以這個事情在我們在理解上,它不是一個非常傳統的,比如說像之前智能合約出現的像一出漏洞,或者說一些權限過大,越權等等這樣的一個非常簡單的漏洞。這次的波動是一個整個經濟模型上系統內跟系統外結合起來才能夠出現的一個攻擊事件。在他們被攻擊之前,其實已經有其他的團隊給他們提醒過,可能會有這樣的問題。但是這些做地下黑客的,比較奉行的一個執行法則就是干起來。就是你要做出來,讓人看到,你要真的能做到,而不是說它可能會有什么樣的問題。當然這樣一個提前預警也是好的,只是說很多時候官方他們會覺得他們非常熟悉,智能合約,非常熟悉DeFi的世界,反而過于驕傲。真的被干起來之后,所有人才知道原來這種理論上的風險,卻會真實發生。這個是bZx給我們帶來的一個啟示。它在我們看來是一個去中心化這個標簽的代表。但是,無論去中心化還是中心化,都有相關風險。最近一次的話,大家印象應該是非常深刻的,就是前幾天周末的時候,這個叫JoshJones。我們也做了相關的推測。當時他是在Reddit上說他被盜了,大概是1500多枚比特幣,還有近6萬枚的BCH。他說是他的SIM卡被黑,SIM卡是手機里面非常重要的一個模塊,如果SIM卡被黑掉,比如說我的SIM卡被黑客做了一個復制,等于擁有我這個手機號了,可以接收到任何信息,比如說相關平臺的驗證碼就可以直接導致我在這個平臺上的這些資金的風險會受到影響。為什么他說SIM卡被黑我們會比較相信,是因為在去年的時候,Coinbase交易所的用戶有好些個都是因為SIM卡被黑,導致他們在Coinbase上的資金被盜,這個在我們看來可以歸結為同一類的風險,就是第三方。其實跟之前說的IOTA的感覺非常像,IOTA是因為錢包嵌入了第三方的交易所的組建導致被黑的。這個和Coinbase和JoshJones被黑都是因為第三方。SIM卡攻擊手法,其實是挺流行的,但是在國內大家可以不用太擔心,因為國內已經度過了早期運營商各種混亂,甚至運營商內部做惡這些情況,包括我們相關的一些法律以及監管,大家的手機號不會輕易被別人給復制。放在我們國家大概10年前,這個現象還是挺普遍的。但是在國外運營商的實力,不一定有我們國內的這么強,大家都都知道我們國家基建的水平是非常強的。而很多海外運營商屬于私人企業在運作,技術實力等等都不一定那么高,包括相關的一些內部協議,可能都是很古老的版本,以及風控管理上可能都比較落后,確實會存在海外的手機號被社會工程學等方式復制。這個我們是會去提醒,如果是海外的用戶,除了用手機號作為雙因素之外,最好還用像谷歌身份認證器這類二次認證的APP,或者一些硬件級解決方案。以上是最近這一個月公開披露的一些事,其實還有很多未公開的。如何管理你的私鑰?

慢霧:遠程命令執行漏洞CVE-2023-37582在互聯網上公開,已出現攻擊案例:金色財經報道,據慢霧消息,7.12日Apache RocketMQ發布嚴重安全提醒,披露遠程命令執行漏洞(CVE-2023-37582)目前PoC在互聯網上公開,已出現攻擊案例。Apache RocketMQ是一款開源的分布式消息和流處理平臺,提供高效、可靠、可擴展的低延遲消息和流數據處理能力,廣泛用于異步通信、應用解耦、系統集等場景。加密貨幣行業有大量平臺采用此產品用來處理消息服務,注意風險。漏洞描述:當RocketMQ的NameServer組件暴露在外網時,并且缺乏有效的身份認證機制時,攻擊者可以利用更新配置功能,以RocketMQ運行的系統用戶身份執行命令。[2023/7/14 10:54:22]

最近一個月我們看到很多的問題,其實內外都會有。比如說內部大家都知道,私鑰即身份。私鑰里面有非常重要的資產,這里面涉及到三個關鍵點,從私鑰的生成到存儲以及使用這三個環節,如果有任何一個環節沒有警惕,就有可能隨著時間的推移,當某些風險暴露出來的時候,想往回或者說去調查,這個的可能性都是非常低的。我們一般提到私鑰的話,還會提到像多簽,包括現在很流行的一個算法叫做安全多方計算,但是在早期的時候,其實很多人他們管理一些重資產的需要的時候,尤其是有一些幣種,他對多簽的支持上,并不是讓人覺得非常的放心。比如以太坊,大家都知道以太坊的流行的多簽方案是通過智能合約來實現的。但是多簽的智能合約歷史上也是出過安全問題,不能百分之百去相信通過鏈上智能合約的方式達到多簽絕對安全這個目的。即使不通過智能合約,我在協議集上,在鏈下去做多簽的生成,也不能保證是絕對的安全。但是這里面我們會更加的放心。原因是這樣的方式在歷史上已經經過無數次的校驗,如果出問題的話,基本上大家可以認為整個公鏈或者說這些知名的公鏈的基礎設施出現非常非常大的問題。這個時候就不是某些個案了,絕對是一個非常大范圍的事件。所以從概率以及從相關的代碼審計上,包括使用頻率上,很多人會比較喜歡類似于BTC這樣的原生透明的解決方案,而不是由第三方寫出來的多簽智能合約,雖然這些智能合約也通過了安全審計,但是我們對智能合約以及智能合約底層的虛擬機,本身我們就不是很信任。所以在早期,有很多人的私鑰生成是屬于非常石器時代的方式。說當私鑰生成之后,比如說私鑰或者說助記詞,通過多份的抄送、抄寫,就是有多人掌管。這幾個人剛開始可能會非常互相信任,比如說三個人,任意兩個人拿到私鑰,或者說助記詞的片段,他們就能夠組成一個完整的私鑰。但這里面第一個問題,就是生成私鑰的時候,由誰來做的?他做的這個環境是否是安全的?他說他做完之后把它給刪了,刪除的這些數據,這些東西是有一定的辦法能夠恢復的。這里面沒有解決第一步的時候的可信問題,會埋下一個值得質疑或者說懷疑的種子。這些問題由于早期,想調查清楚是非常難的。接著是存儲,怎么把私鑰放在一個安全的地方。另外一個是使用,你最終還是要使用,你要把這些幣打出去,或者說你要轉移等等。你只要用,你無論直接還是間接,你都會有聯網的可能性,或者說你當時的操作環境是否安全?最近幾個內部的案例,其實很多都是圍繞私鑰的,剛才說的私鑰在區塊鏈層面上非常核心,也是非常基礎,非常底層的一個東西。在整個系統層面,比如交易所或者錢包,要跑起來,有各種業務模塊,比如幣幣交易、法幣交易、錢包間的跨轉、充值、體現等等。包括現在的一些新玩法,比如合約交易、杠桿以及你可能會有資金托管,你可能用的是第三方。我們看待安全問題的時候,當一個事物越往上層,越面向用戶的時候,整個的安全的復雜度就放大了。所以我們也發現有不少被黑的,或者說被盜幣的案例,是出現在比較上層的風控缺失,或者相關管理平臺被黑掉。很多人可能會覺得我的管理平臺,黑客怎么能夠看到?實際上你只要觸網,你的電腦就有可能會因為被植入木馬或者說病導致這些相關平臺的權限可能被盜。當我們做一個被黑事件或者說被盜幣事件剖析的時候,我們的做法絕對是從上到下拆分很多層,很多模塊,我們會采用最簡單的方式,叫做排除法。每一塊、每一塊的排除,最終確定它的根源是在哪。但這個過程實際上非常耗時,有最耗時的大概是耗時兩個多月,我們才把真相給發現。當時我們整個團隊知道真相的那一刻,眼淚都快掉下,瞬間覺得索然無味。我們深刻知道任何事件,在我們看來就像是破案,需要用排除法把任何的可能性列出來,然后把它給逐一排除掉。而且很多時候很多人的描述是有問題的,你要去推敲,他的記憶可能也是有問題的,甚至他可能是故意使壞,你都要去推敲。我們歷史上能夠成功破案的其實也不是很多,能夠破案的比例可能也就一半以上,不是說做到絕對。破完案之后還能把被盜的幣找回來的概率就更低了。因為大家都知道加密貨幣交易在鏈上是透明可見的,但這個透明可見只限于交易,不會去記錄你的IP,你真實世界里的隱私。在鏈上追蹤的時候,最終有一個比較有意思點在于,最終這些幣他一定會兌換成法幣出來,只是一個時間長短的問題。我可能幾年之后,等風波過了我再來兌也行,你最終會兌換成法幣出來。我們發現的很多案例它是急于把它給兌換出來。如果我們是地下黑客,無論通過怎樣的手法,是通過這些交易所錢包的漏洞把幣給盜了,還是說把各種用戶釣魚把他幣給盜了,還是說通過勒索軟件把你的服務器和你的電腦加密了,你必須支付我比特幣或者門羅幣等等。那無論怎么樣,我盜了這些幣,我會想辦法把它給變現出來。這里就涉及到你的幣會到交易所里面去,進入交易所之前,現在越來越多職業的做法是會經過一個混幣平臺。這些混幣平臺的存在,對于其他的需要去洗幣的人來說,是一種博弈。我在里面洗的這個資金,每一次我肯定不能多,這個不能多意味著我的速度就會慢,另外一個我可能會多找幾家一起去洗,原因是如果你這家萬一被搞了,我在你上面洗幣的所有證據鏈都能查到,甚至你上面還會記錄我的IP等等。這些方式如果在一些超級力量面前,都不是特別有效。所以大家可以看到洗幣也是一門藝術,它不容易,動靜越大,也有可能會被暴露。最終你從混幣出來之后,要進入到一些知名的交易所,因為他們有法幣通道可以出來,這里又涉及到你在這個交易所上的身份、賬號問題。職業的黑客是絕對不會拿自己的身份去注冊這些交易所,他們的各種KYC,各種身份甚至視頻識別,都可以是假的。這是非常完整的一個地下黑客產業鏈,都是要靠錢去買的。所以說比如我盜了1億美金的幣,最終洗出來會被各種中間環節,有可能踩了一個坑,我的幣就出不來了等等,最終會被扒掉百分之二三十,已經算是很幸運了。如何判斷這個項目安不安全?

元界DNA主鏈代碼已通過慢霧科技安全審計:元界DNA(Metaverse Dualchain Network Architecture)主鏈代碼已通過慢霧科技安全審計。慢霧科技采用“白盒為主,黑灰為輔”的策略,以最貼近真實攻擊的方式對Metaverse DNA主鏈代碼的隨機數生成算法安全、密鑰存儲與內存安全、密碼學組件調用、加密強度安全、交易延展性、交易重放安全性、代幣“假充值”漏洞、RPC“黑人節”漏洞、代碼合規性共9個維度進行了全面的安全審計,審計報告顯示Metaverse DNA主鏈代碼通過慢霧科技公鏈安全審計標準。

元界DNA主網(Helix 1.0)已于2020年8月5日正式上線,其基礎代幣DNA目前已上線包括OKEx、ZB、Bittrex(B網)等全球19家主流交易平臺。[2020/8/10]

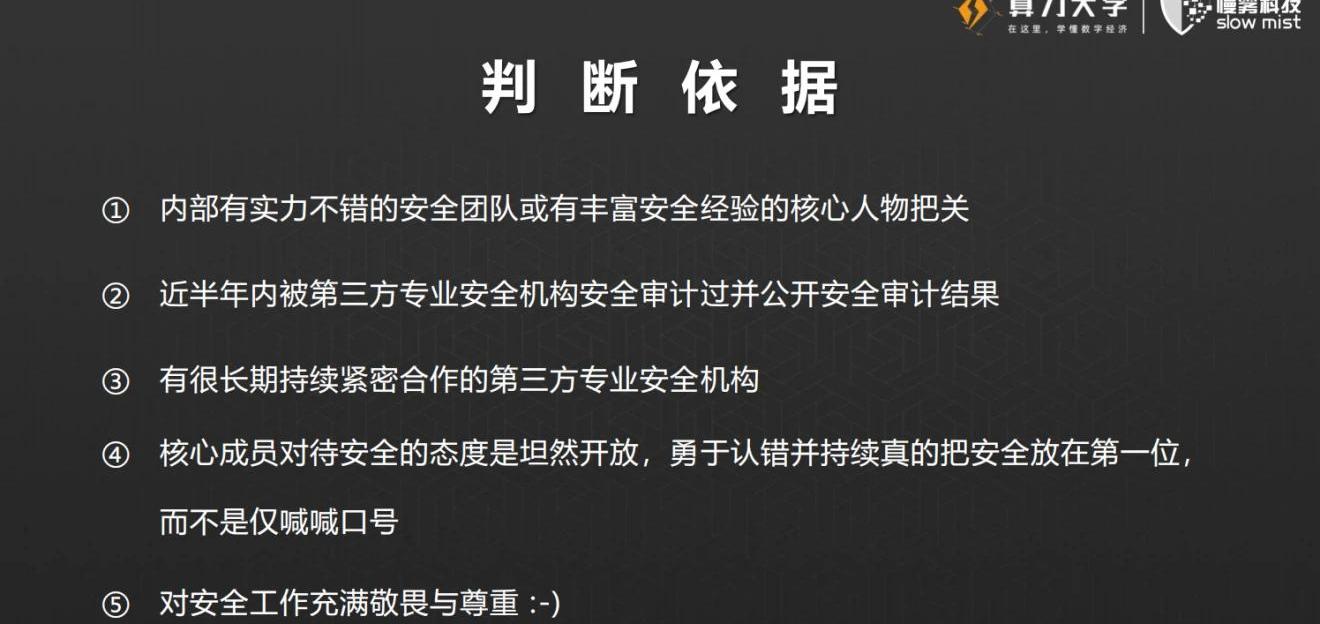

很多人關心的主要問題,在于一個項目到底安全不安全,怎么去判斷?這不是一個非常容易的事情,但是我們還是給了一些判斷的依據出來,可以作為大家的一個參考。

第一,內部有沒有實力不錯的安全團隊?或者富有豐富安全經驗的核心人物在把關,這個是非常關鍵的。我可能沒有一個安全團隊,但沒關系,我經驗非常的豐富,我能夠連接研發、運維、運營等等,把整個的安全建設工作有序的推進,也可以。那怎么去判斷的內部有安全團隊,或者核心人物,到底是真的假的?這個不好回答,這個行業很多時候也是靠口碑的。所以說我們可能要見得多,或者說認識的這個人多,判斷才能準確一些。第二,近半年內也沒有被第三方專業安全機構安全審計過,并且有公開安全審計結果。這個要求在我們看來還是有點困難的。因為整個行業發展速度非常快,半年內有沒有被一個安全機構審計過,最好是一個非常專業知名的,并且有相關報告可以公開審查。但是我們發現有很多的項目方其實不大愿意把內部的審計報告公開,畢竟里面可能會涉及到項目隱私,這個我們也很能理解。不過我們也有看到在海外有不少項目方,實際上非常愿意讓這些審計機構把他們的報告透明的公布出來。第三,有很長期持續緊密合作的第三方安全機構。因為前面也說了安全需要長期發展的,所以會有一個或者多個非常緊密的第三方專業安全機構去合作。如果有這樣一個持續的關系在,出現了一些黑天鵝的被攻擊事件,也能做到更快止損。在我們看來被黑這個是必然的,沒有一家敢說自己沒被黑過,這是肯定的。當然有沒有盜幣就不一定了,確實有一些做得比較好,幣沒有被盜過。但是被黑在互聯網上這種公開網絡上是確實是時時刻刻都有可能發生的,甚至包括內部人員做的。所以說這個既然是一個非常普遍的現象,那就坦然應對。只要你沒有丟失太多,或者說你本來就不是帶有一個作惡的或者不透明的心理,實際上你坦然反而你能贏得社區更廣泛的支持。這也是我們說的這個第四點,需要核心成員,他們對安全的態度要坦然開放,有問題那就承認錯誤,而不是僅僅喊喊口號。比如我們看到有很多項目方,他們的官網上寫,我的安全非常強、非常棒。甚至是宙斯級的,感覺各種名詞形容詞都會出來,當然這些口號實際上是沒什么意義的。我們知道他的問題可能會出現在哪,因為我們是一個很專業的安全團隊,對于那些專業地下黑客來說,他們當然也能夠知道,他們是可以把你這個口號定成未來你打臉的重要的依據。第五,對安全工作充滿敬畏和尊重。其實這個東西我覺得不僅是對安全,在這個行業內,無論做什么,整個產業鏈上上下下,中間環節每一個人都要充滿敬畏,包括應有的尊重。選擇怎樣的硬件錢包才安全?

分析 | 慢霧發布TronBank “假幣攻擊”手法技術分析:TRC10 是 TRON 區塊鏈本身支持的技術代幣標準,沒有 TRON 虛擬機(TVM)。TRC10 提供了 2 個新參數:tokenValue、tokenId,msg.tokenvalue 表示當前 msg 調用中的標記值,默認值為 0。 msg.tokenid 表示當前 msg 調用中的標記 id,默認值為 0。tokenId 也是 Odyssey_v3.2 中的新功能。它可以在帳戶中名為 assetV2 的新地圖字段中找到。 使用 GetAccount(Account)獲取 tokenId 及其值。 TokenId 由系統從數字 1_000_001 開始設置。 創建新的 TRC10 代幣時,數字加 1 并設置此代幣的 ID。

TronBank 合約在 invest 函數內沒有判斷 msg.tokenid 導致任意的代幣(假幣)轉入,合約都以為是真幣 BTT。然后攻擊者再調用 withdraw 從合約中提取真幣 BTT。[2019/4/11]

最近我們也審了一些硬件錢包,做完這些硬件錢包的審計之后,我們做了一個總結,怎樣的一個硬件錢包是安全且強大的。1.支持的主流幣種最好是要足夠的多;這也不是絕對的,我們只是為了從省心的角度去考慮,因為一個人的手上的硬件錢包,原則上不會超過兩種,因為你太多了也不一定是個好事,而且真安全也不是說絕對的安全,真安全硬件錢包其實也非常少。2.硬件層面使用的相關硬件模組都是國際頂級標準且生產及發貨供應鏈也是頂級;做硬件錢包的很多的團隊,對硬件的各種芯片、模組和元件等等,絕對不是完全的頂級、專業。這時候就得依賴于很多本身就是國際頂級的標準,哪怕你不會做,你要用好嘛。包括你選擇的供應鏈,你的生產,包括你發貨,都是要選擇這些優質頂級的。3.固件和硬件模組的耦合安全設計絕對得一流;固件簡單來說就是一個操作系統,絕對不是基于安卓改改,安卓的使命也不是為了去做硬件錢包的。固件跟硬件的模組的耦合,它們之間有個耦合的安全設計絕對得一流。4.硬件使用藍牙、USB等對外通信模組都是最新安全標準工藝;5.硬件錢包最好有屏幕,方便轉賬出去時用戶肉眼確認目標地址的正確性;6.配套硬件錢包使用的聯網電腦或手機環境保證純潔單一;沒把握就別在其他環境下混用,比如像我是有把握的,那我就沒關系,因為我對我的電腦的安全性我很了解。但沒把握的,我們最好說是獨立的一個虛擬機,獨立的一個電腦,專門去做重要資產的一些操作。7.硬件錢包最好能支持多簽的安全管理方式;多簽或者說多方計算,是一個很好的方式。當然多方還有很長的路要走,多方能夠比較好解決不同的供應鏈,因為多簽機制都不大一樣,沒一個通用的解決方案,當然多方它是可以把這個方案變成一個比較通用的解決方案,這是我們非常期待的。8.助記詞記錄和保管甚至共管上的設計最好能引入SSSS實踐;簡單的說的話,我在拆分助記詞的時候,比如說也可以被設計成2-3或者說3-5。我在抄寫上不會說一個人完全去記住所有的詞。當然如果抄寫完之后,我能確保我抄寫出來的這幾份,比如說我這個2-3我愿意拿兩份,它就可以拼成一個完整的助記詞單。9.不能忽視硬件錢包的物理安全;比如說能不能比較好的防水、防火、防雷擊等等,比如說我掉到地板上,可能就壞了,這個就很尷尬。并且其被破壞的時候,能夠不被完美復原,可以防止我在發貨過程中的供應鏈環節,半途中被一些人動手腳。10.不能忽略固件及配套軟件的升級安全機制;你現在可能沒問題,也許你升級的一個固件,私鑰生成萬一是非常弱的隨機,被人惡意植入的一個后門,那就很麻煩了。它跟傳統互聯網說要及時升級不大一樣,我們的建議是基于一個前提,就是說當你夠用的情況下,或者沒有嚴重漏洞的情況下,別輕易的去升級。11.硬件錢包安全團隊擁有足夠實力剖析同行的不足,且披露得到業內廣泛技術口碑;搞安全的人實際上他的背面就是黑客,就像我們做安全的,如果你不掌握黑客的一些相關的底子的話,怎么能夠把安全做好?就該有的脾氣還是有的,互相懟一懟也正常。關鍵點就在于你得真有實力,你能把你的一些研究報告給公布出來,而不是說你老發一些PR文,說你很安全很安全。12.私鑰生成、存儲到使用,私鑰的幾乎絕對安全性是最基本要求;13.開源。我們對開源的看法是這樣的,不是說你一上來就開源,這是不現實的。大家都知道這個行業,其實很多時候商業是一個比較狗血的事情,你開源了,有可能你被同行直接就抄了。所以開源是一個過程,不是意氣用事,我說開源就開源,我也要搞商業,我也要賺錢,我也要活的。但開源是一個循序漸進的過程,我們非常期待的是當你成為業內頂級的時候,你可以大膽的開源,你永遠在前面領跑,讓他們來追著就OK了,這個感覺非常好。以上就是我的分享,謝謝。

動態 | 慢霧區:多個 EOS 游戲合約遭受攻擊:據慢霧區:多個 EOS 游戲合約遭受攻擊,請廣大用戶注意風險,保障資產安全。[2018/9/14]

慢霧科技公告慢霧科技:Redis挖礦蠕蟲爆發,中國占比總感染是88%:據慢霧科技公告,近期Redis挖礦蠕蟲爆發,目前中國占比總感染是88%。該蠕蟲通過6379端口直接打crontab,成功后先自行關閉Linux的部分安全策略和其他競爭蠕蟲,并清理痕跡,并在內外網進行傳播。其挖礦算法為CryptoNight,支持此類算法的有門羅幣(XMR),字節幣(BCN)等。[2018/5/21]

Tags:TOKEKENSIMTOKENTEMCO tokensimtoken幣不見了SIMPLI幣Animal Token

源起武漢的疫情,讓無數國人神傷,每天不斷增加的確診與疑似數字,沉重的讓人難以呼吸。全國人民經歷了一次難以忘記的春節,無數醫護人員夜以繼日的奮戰,無數愛心人士捐贈的物資流水一樣運往了武漢、湖北.

1900/1/1 0:00:00編者按:本文來自橙皮書,Odaily星球日報經授權轉載。一年前,我們剛剛在橙皮書上介紹了Compound,一個去中心化的DeFi協議,致力于解決金融領域最基礎的借貸需求.

1900/1/1 0:00:00撰文:OKEx分析師巖松2月20日凌晨,比特幣市場再次經歷了一次驚心動魄的行情,在不到一小時的時間內,比特幣價格由$10150一線下跌至最低$9309,全市場合約爆倉量接近6億美元.

1900/1/1 0:00:00通常來講,一筆比特幣交易提交之后,幾秒之內便能完成全網廣播;但這不代表轉賬完成,廣播后的交易只是進入了待確認狀態,和網絡里面所有待確認的交易一起流入池子等待礦工將它們打包入塊.

1900/1/1 0:00:00從歷史數據開始 比特幣2009年1月開始挖礦,2012年11月28日減半,在減半之前的這一年內,BTC迎來一個牛市,從1萬個比特幣換兩個披薩漲到13美元一個.

1900/1/1 0:00:002020.3.2第10期本期關鍵字:鏈安科技、比特幣避險、波卡、互聯網協議、MakerDAO、DeFi治理、比特幣錨定幣、巨鯨被盜、減半、期權、理財借貸.

1900/1/1 0:00:00