BTC/HKD+0.15%

BTC/HKD+0.15% ETH/HKD+0.58%

ETH/HKD+0.58% LTC/HKD+0.83%

LTC/HKD+0.83% ADA/HKD+2.48%

ADA/HKD+2.48% SOL/HKD+1.75%

SOL/HKD+1.75% XRP/HKD+2.11%

XRP/HKD+2.11%本文從源代碼層面詳解介紹了Solidity(0.8.13<=solidity<0.8.17)編譯器在編譯過程中,因為Yul優化機制的缺陷導致的狀態變量賦值操作被錯誤刪除的中/高漏洞原理及相應的預防措施。

幫助合約開發人員提高合約開發時的安全意識,有效規避或緩解SOL-2022-7漏洞對合約代碼安全性的影響。

1.漏洞詳情

Yul優化機制是Solidity編譯合約代碼的可選項,可以通過優化機制減少合約中某些冗余的指令,從而降低合約部署和執行過程中的gas費用,具體的Yul優化機制可以參考官方文檔。

在編譯過程的UnusedStoreEliminator優化步驟中,編譯器會將“冗余”的Storage寫入操作移除,但由于對“冗余”的識別缺陷,當某個Yul函數塊調用特定的用戶定義函數(函數內部存在某個分支不影響調用塊的執行流),且在該Yul函數塊中被調用函數前后存在對同一狀態變量的寫入操作,會導致在Yul優化機制將塊中該用戶定義函數被調用前的所有的Storage寫入操作從編譯層面被永久刪除。

考慮如下代碼:

contractEocene{

uintpublicx;

Light Protocol推出名為Private Solana Programs的 Light v3:5月22日消息,Solana 生態隱私項目 Light Protocol 發推稱,已推出 Light v3,該協議稱為 Private Solana Programs(PSP),開發者可以在 Solona 上構建快速隱私支付、加密訂單簿、具有隱私狀態的公共鏈上游戲等,速度快,在一次源自交易中完成 zkSNARK 驗證(=400ms),并在 Solona 上直接結算,無需 rollup。Light v3 允許開發者將私有程序邏輯移至客戶端,然后,Solana 驗證 zkSNARKs,以證明由客戶端計算的狀態轉換的正確性,而不會透露轉換本身。目前,Light Protocol 測試網已上線,并在未來幾個月內上線 Solana 主網。[2023/5/22 15:17:42]

functionattack()public{

x=1;

x=2;

}

}

在UnusedStoreEliminator優化時,x=1顯然對于函數attack()的整個執行是冗余的。自然的,優化后的Yul代碼會將x=1;刪除來降低合約的gas消耗。

Alameda Research有超4860萬枚SOL被鎖定質押,占總供應量8.75%:11月28日消息,根據Solana Compass披露數據顯示,已申請破產的FTX關聯公司Alameda Research質押鎖定的SOL仍有48,636,772枚。數據顯示,當前SOL質押總量為435,235,616.2枚,占到SOL總供應量的81.6%,其中已鎖定的質押SOL總計74,662,111.9枚,占總質押量的17.2%。Alameda Research已鎖定的質押SOL占已鎖定質押SOL總量的65.1%,占Solana代幣SOL總供應量的8.75%。

分析認為這些被鎖定的SOL近期釋放可能性很小,FTX破產案件可能會導致釋放周期長達10年。(U.Today)[2022/11/28 21:06:18]

接下來考慮在中間插入對自定義函數調用:

contractEocene{

uintpublicx;

functionattack(uinti)public{

x=1;

y(i);

x=2;

}

functiony(uinti)internal{

全球游戲商業服務提供商Xsolla推出“NFT結賬”服務:10月21日消息,全球游戲商業服務提供商艾克索拉(Xsolla)宣布推出NFT結賬服務“NFT Checkout”,旨在幫助游戲玩家用一種更簡單的方式來鑄造、購買和出售NFT,同時還支持使用以太坊、Solana等區塊鏈上的加密貨幣交易。艾克索拉還表示開發人員也可以使用“NFT Checkout”將NFT添加到自己的游戲生態中并處理NFT鑄造和交付,并直接處理游戲內置商品分發和結賬。(nftevening)[2022/10/21 16:34:13]

if(i>0){

return;

}

assembly{return(0,0。

}

}

顯然,由于y()函數的調用,我們需要判斷y()函數是否會影響函數attack()的執行,如果y()函數可以導致整個函數執行流終止(注意,不是回滾,Yul代碼中的return()函數可以實現),那么x=1顯然是不能刪除的,所以對于上面的合約來說由于y()函數中存在assembly{return(0,0。可以導致整個消息調用終止,x=1自然不能被刪除。

但在Solidity編譯器中,由于代碼邏輯的問題,使得x=1在編譯時被錯誤的刪除,永久改變了代碼邏輯。

Kapital DAO完成新一輪融資,Polygon Ventures、Solana基金會等參投:9月24日消息,Web3游戲資產管理去中心化自治組織Kapital DAO宣布完成新一輪融資,具體金額暫未披露,Polygon Ventures、Algorand基金會、HBAR基金會、Solana基金會、NEAR、Yield Guild Games(YGG)、Samsung NEXT、GSR、Wintermute Ventures、Keyrock、Portofino等參投。

據悉,Kapital DAO通過可擴展和去信任的運營基礎設施幫助游戲玩家高效管理Web3資產,目前已與Splinterlands、Shrapnel和Blocklords達成游戲戰略合作伙伴。(PRNewswire)[2022/9/24 7:18:21]

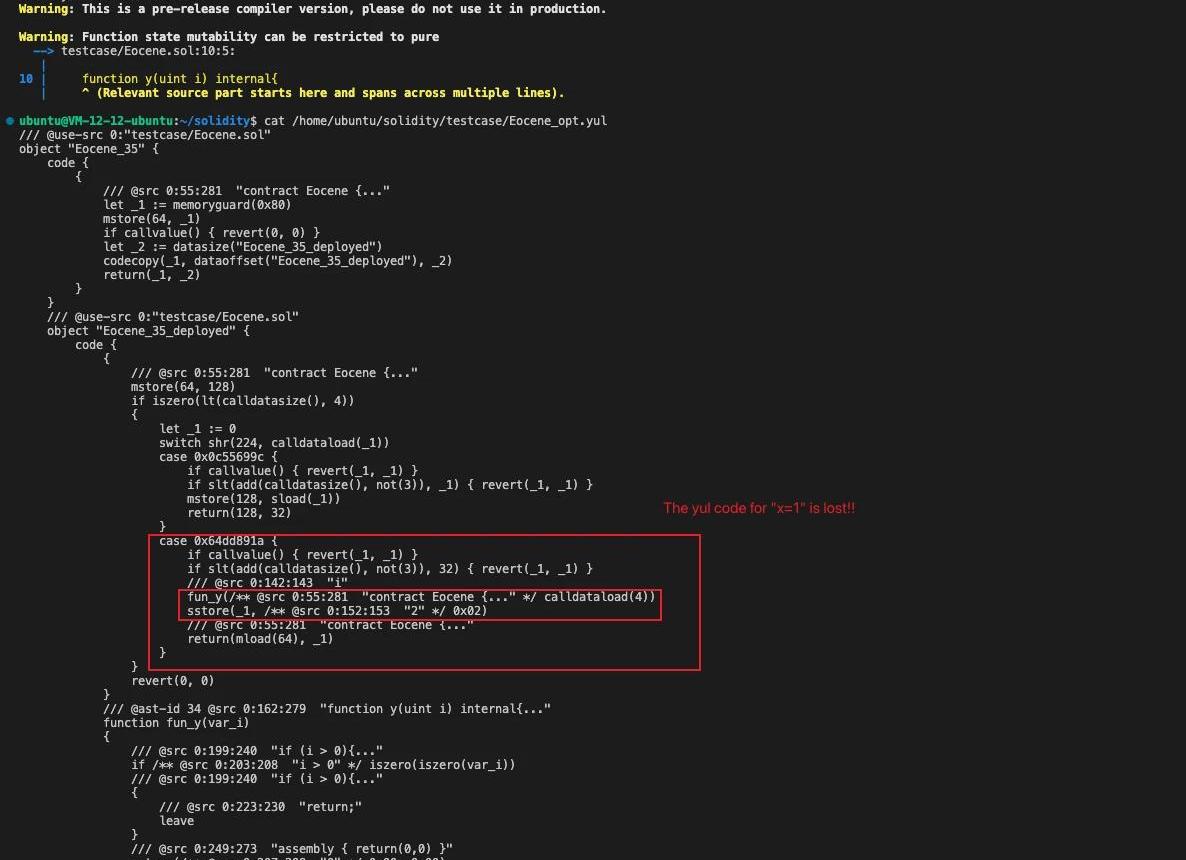

實際編譯測試結果如下:

震驚!不應該被優化的x=1的Yul代碼丟了!欲知后事如何,請往下看。

在solidiry編譯器代碼的UnusedStoreEliminator中,通過SSA變量追蹤和控制流追蹤來判斷一個Storage寫入操作是否是冗余的。當進入一個自定義函數中時,UnusedStoreEliminator如果遇到:

區塊鏈醫療平臺Solve.Care和ACN達成合作:Solve.Care已經宣布了一份為期數年的合同,將其基于區塊鏈的醫療保健管理平臺與美國領先的健康醫療機構Arizona Care Network(ACN)合作。[2018/4/24]

memory或storage寫入操作:將memory和storage寫入操作存儲到m_store變量中,并將該操作的初始狀態設置為Undecided;

函數調用:獲取函數的memory或storage讀寫操作位置,并和m_store變量中存儲的所有Undecided狀態下的操作進行對比:

1.如果是對m_store中存儲操作的寫入覆蓋,則將m_store中對應的操作狀態改為Unused

2.如果是對m_store中存儲操作的讀取,則將對應m_store中的對應操作狀態改為Used

3.如果該函數沒有任何可以繼續執行消息調用的分支,將m_store中所有的內存寫操作改為Unused

1.在上訴條件下,如果函數可以終止執行流,將m_store中,狀態為Undecided狀態的storage寫操作改為Used;反之,標識為Unused

函數結束:將所有標記為Unused的寫入操作刪除

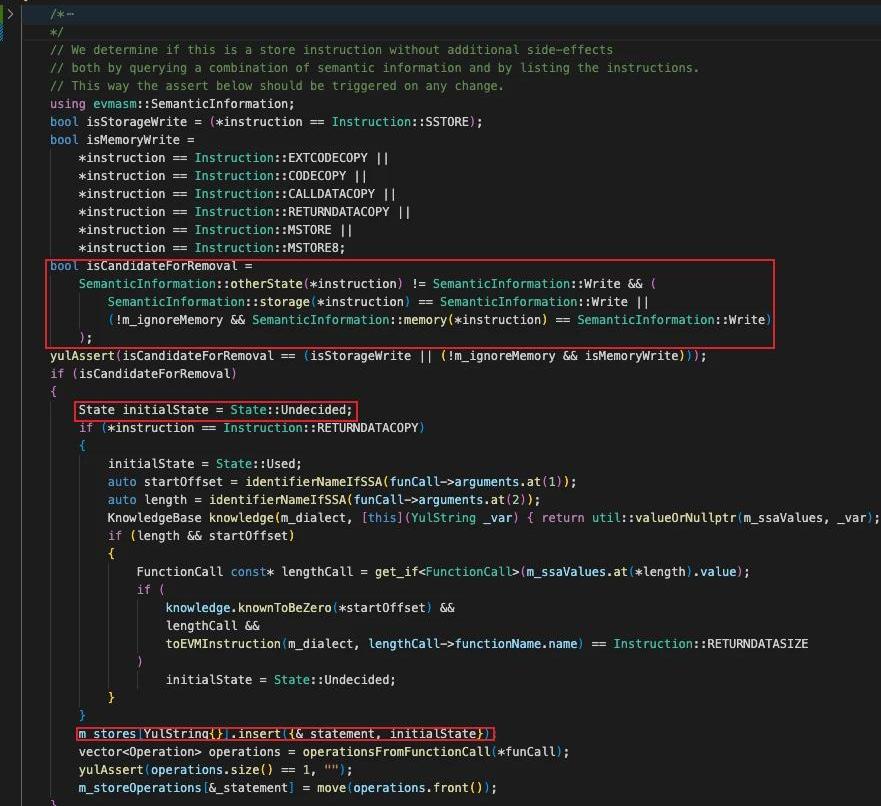

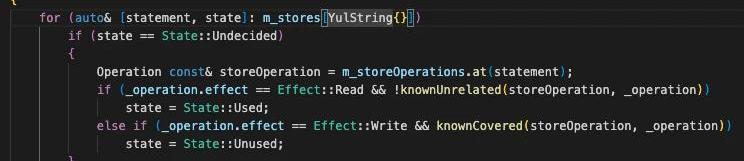

對memory或storage寫入操作的初始化代碼如下:

可以看到,將遇到的memory和storage寫入操作存儲到m_store中

遇到函數調用時的處理邏輯代碼如下:

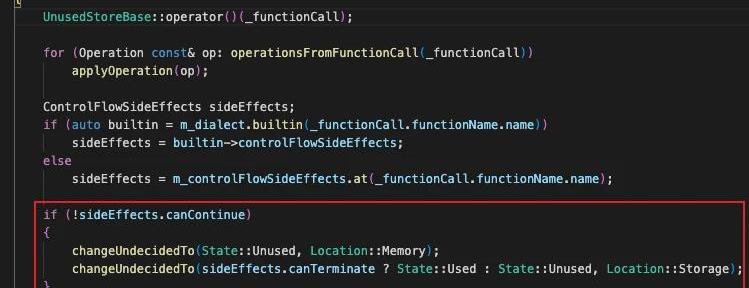

其中,operationFromFunctionCall()和applyOperation()實現上訴的2.1,2.2處理邏輯。位于下方的基于函數的canContinue和canTerminate進行判斷的If語句實現2.3邏輯。

需要注意,正是下方的If判斷的缺陷,導致了漏洞的存在!!!

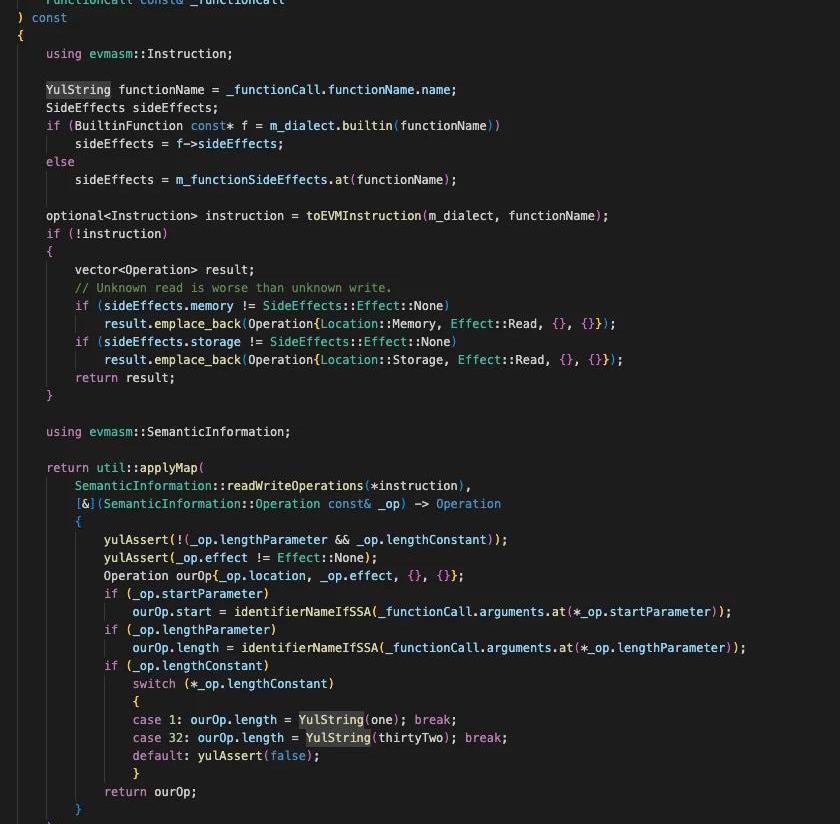

operationFromFunctionCall()來獲取該函數的所有memory或storage讀寫操作,這里需要注意,Yul中存在很多的內置函數,例如sstore(),return()。這里可以看到對于內置函數和用戶定義函數有不同的處理邏輯。

而applyOperation()函數則是將從operationFromFuncitonCall()獲取的所有讀寫操作進行對比,來判斷存儲到m_store中的是否在該次函數調用中被讀寫,并修改m_store中的對應的操作狀態。

考慮上述的UnusedStoreEliminator優化邏輯對Eocene合約的attack()函數的處理:

將x=1存儲操作到m_store變量中,狀態設置為Undecided

1.遇到y()函數調用,獲取y()函數調用的所有讀寫操作

2.遍歷m_store變量,發現y()調用引起的所有讀寫操作和x=1無關,x=1狀態仍然是Undecided

1.獲取y()函數的控制流邏輯,因為y()函數存在可以正常返回的分支,所以canContinue為True,不進入If判斷。x=1狀態仍然為Undecided!!!

3.遇到x=2存儲操作:

1.遍歷m_store變量,發現處于Undecided狀態的x=1,x=2操作覆蓋x=1,設置x=1狀態為Unused。

2.將x=2操作存入m_store,初始狀態為undecided。

4.函數結束:

1.將所有m_store中undecided狀態的操作狀態改為Used

2.將所有m_store中Unused狀態的操作刪除

顯然,在調用函數時,如果被調用函數可以終止消息執行,應該將被調用函數前所有的Undecided狀態的寫入操作改為Used,而不是依舊保留為Undecided,導致位于被調用函數前的寫入操作被錯誤的刪除。

此外,需要注意的是,每個用戶自定義函數控制流標識是會傳遞的,所以在多個函數遞歸調用的場景下,即便最底層函數滿足上訴邏輯,x=1也有可能被刪除。

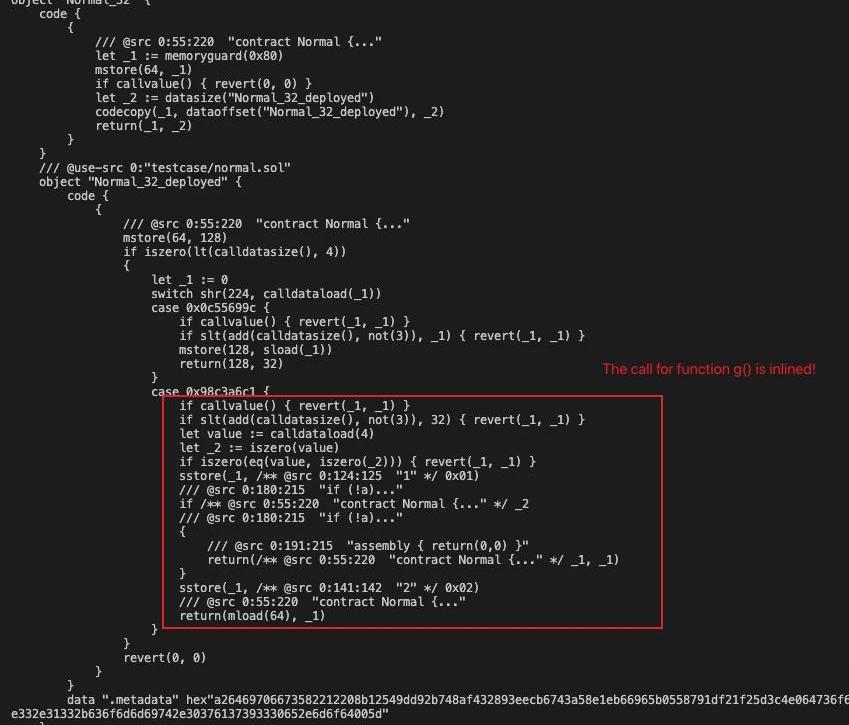

在Solidity中,舉例了基本相同的邏輯下,不會受到影響的合約代碼。但,該代碼不受該漏洞的影響并不是因為UnusedStoreEliminator的處理邏輯存在其他可能,而是在UnusedStoreEliminator之前的Yul優化步驟中,存在FullInliner優化過程會將微小或只有一次調用的被調用函數,嵌入到調用函數中,避免了漏洞觸發條件中的用戶定義函數。

contractNormal{

uintpublicx;

functionf(boola)public{

x=1;

g(a);

x=2;

}

functiong(boola)internal{

if(!a)

assembly{return(0,0。

}

}

編譯結果如下:

函數g(boola)被嵌入到函數f()中,避免了用戶定義函數的漏洞條件,避免了漏洞的產生。

2.解決方案

最根本的解決方案是不使用在受影響范圍的solidity編譯器進行編譯,如果需要使用漏洞版本的編譯器,可以考慮在編譯時去除UnusedStoreEliminator優化步驟。

如果想要從合約代碼層面進行漏洞緩解,考慮到多個優化步驟的復雜性,以及實際函數調用流的復雜性,請尋找專業的安全人員進行代碼審計來幫助發現合約中的因為該漏洞導致的安全問題。

區塊鏈瀏覽器TRONSCAN最新數據顯示,截至2023年1月11日,波場TRON賬戶總數達到135,042,085,正式突破1.35億.

1900/1/1 0:00:00AI板塊相關標的,不論是A股、美股還是Crypto,都迎來了暴漲。之后的時間里,隨著ChatGPT被廣泛使用,人們意識到其對整個世界的影響,不斷有新的ChatGPT應用場景,以及同類型的產品迭代.

1900/1/1 0:00:00原文作者:DanielLi,CoinVoice 在過去的一周內,頻發的銀行暴雷事件,讓我們再次感受了資本的風險和破壞力,在人們正在擔憂雷曼兄弟破產危機會再次重演時,美聯儲和財政部的緊急入場救市.

1900/1/1 0:00:00Mar.2023,Daniel數據源:ArbitrumEcosystemOverview雖然L2的甜蜜點一直是DeFi.

1900/1/1 0:00:00原文來源:歐科云鏈研究院原文作者:JustinW每年的3月12日是中國的植樹節,但植樹節卻并非中國獨有.

1900/1/1 0:00:004月17日晚,火幣網官微發博稱,原滴滴首席安全官吳樹鵬加入火幣,擔任火幣集團首席安全官,并將全面領導火幣安全團隊,任命即日生效.

1900/1/1 0:00:00