BTC/HKD+0.91%

BTC/HKD+0.91% ETH/HKD+0.37%

ETH/HKD+0.37% LTC/HKD+1.82%

LTC/HKD+1.82% ADA/HKD+2.94%

ADA/HKD+2.94% SOL/HKD+2.27%

SOL/HKD+2.27% XRP/HKD+5%

XRP/HKD+5%

自2020年10月至2023年3月,Web3.0領域中在遭受攻擊后仍能收回或部分收回損失資金的事件共有25起。

在這25起事件中,被盜資金總計約13.5億美元,其中的9.92億美元被返還。

今年我們都有所耳聞的被盜資金返還事件有EulerFinance、Allbridge和SentimentProtocol,這三個項目均與攻擊者進行了成功的談判。

但其實這個情況是處于一個持續的灰色地帶中——攻擊者們既不是明確定義中參加漏洞賞金計劃的白帽黑客,也并非是純粹的盜取資產的黑帽黑客,我們可以將其稱為“灰帽黑客”以作區分并加以分析。

漏洞的惡意利用在多年來一直困擾著Web3.0,這些惡意安全事件針對的目標往往是協議、智能合約和基于軟件的應用程序,如自托管錢包,而其結果也通常是黑客「功成名就」,攜款潛逃。

然而現在已經有越來越多的協議可以與攻擊者成功談判并協商資金返還。

CertiK統計了2020年10月至2023年3月中被利用而后又被返還資金的25個協議數據:

?總計約13.5億美元的資金被盜

?總計約9.92億美元(73%)的資金被退還

烏克蘭要求當地加密貨幣企業提供財務信息:金色財經報道,烏克蘭國家銀行(NBU)要求四家當地加密貨幣公司Kuna、CoinPay、GEO Pay和Qmall提供2023年前兩個季度的財務報表。NBU要求加密貨幣企業在7天內提供財務報表。

根據一份文件,NBU還要求加密貨幣企業提供運營量數據以及資金接收和轉移信息。NBU還要求烏克蘭加密貨幣公司從2023年初開始為所有賬戶發布報表。[2023/8/1 16:11:53]

?總計約3.145億美元(23.1%)的資金被攻擊者保留

?其余約3.9%的資金在此過程中丟失或被凍結

2023年到目前為止,8個導致約2.215億美元資產被盜的重大漏洞惡意利用事件中有有大約1.88億美元被退還。

一些未歸還的資金被保留作為白帽賞金,以引起人們對協議漏洞的關注。

其他未返還的資金的部分情況是源自攻擊者的要求。

而在這25個協議中,有四個協議的資金被全部返還了。

攻擊者以不同的方式處理歸還被盜資金的問題。其中一些歸還了所有被盜資金,而另一些則歸還了部分資金或拒絕歸還。

因這些漏洞利用事件最初的惡意性質,以及一些攻擊者在與受害者展開談判后改變主意,我們將這些事件歸類為灰帽情況。

在Cashio.App經歷了一次被攻擊者盜取5000萬美元的事件后,他們最終將資金返還給那些賬戶中不足10萬美元的投資者,剩余的錢據稱被捐給了慈善機構。

opBNB最新進展:已與Truffle、Foundry、Hardhat、Remix開發者平臺集成:7月14日消息,BNB Chain發布基于OP Stack的Layer 2網絡opBNB最新進展,opBNB已與區塊鏈基礎設施提供商NodeReal合作,用戶可通過NodeReal平臺訪問opBNB瀏覽器,opBNB Scan提供一個用戶友好界面,用于探索和分析opBNB交易、地址和其他相關信息。此外,opBNB已與Truffle、Foundry、Hardhat、Remix開發者平臺集成,支持MetaMask、Trust Wallet、Particle Network、Math Wallet錢包。同時,opBNB也已集成Polyhedra跨鏈橋,與AvengerDAO合作增強安全。[2023/7/14 10:55:50]

MangoMarket的情況較為特殊:攻擊者AvrahamEisenberg總計盜取了該協議的1.17億美元,最后歸還了約6700萬美元,但他聲稱他的行為是合法的——“只是一種高利潤的交易策略而已”。盡管與MangoMarket達成了協議,但AvrahamEisenberg后來仍因策劃對MangoMarket的攻擊行為而被美國證券交易委員會起訴。

在過去的幾年里,Web3.0貨幣行業一直遭受著越來越多的漏洞利用和黑客攻擊。但協議似乎正在試圖與攻擊者們進行更深入的談判,以期收回大量被盜資金。

數據:6月ENS域名注冊量為35,884個,環比增逾一倍:金色財經報道,Dune數據顯示,6月以太坊域名服務ENS的注冊量達到35,884個,較5月的16351個增長超一倍。當前ENS域名注冊地址數接近70萬(699,148個),其中6月新增地址數達到30339個。[2023/7/1 22:11:36]

通常情況下,這些談判發生在公開場合中——在交易中給匿名黑客留下信息,往往是與他們取得聯系的唯一途徑。

這樣的趨勢可能表明Web3.0行業正在發生越來越大的轉變,協議和投資者的風險變得更小,安全性更高,尤其是在項目可創造市場激勵措施以推動攻擊者進行談判的情況下。

為了進一步探討這種可能性,我們想通過分析這些公開談判及其最終結果來研究受害者采用的不同談判策略。

我們選擇研究四個不同的協議的談判過程。之所以選擇這些安全事件,是因為它們均屬于大規模攻擊事件,而且除了PolyNetwork之外,大部分都在一個月內成功地收回了資金。盡管這四個協議使用了不同的策略,但它們都將賞金作為黑客返還資金的激勵。

PolyNetwork

2021年8月10日,黑客利用PolyNetwork代碼中的一個漏洞,竊取了超過12種不同Web3.0貨幣的資金,總損失超過6.1億美元。同一天,PolyNetwork通過鏈上信息直接聯系了該黑客,要求他們與之取得聯系。

sudoswap已對0xmons NFT持有者進行快照,將按比例分配90萬枚SUDO:1月12日消息,NFT交易協議sudoswap已在區塊高度16410000對0xmons NFT持有者進行快照,快照時持有NFT的地址將按比例分配代幣SUDO,共分配90萬枚(1.5%)。

此前報道,去年9月sudoswap公布治理代幣SUDO分發計劃,初始供應量6000萬枚,分配給XMON持有者41.9%;分配給0xmons NFT持有者90萬枚(1.5%);分配給追溯LP空投的有90萬枚(1.5%);分配給Treasury1508萬枚(25.1%);分配給初始團隊900萬枚(1年完全鎖倉3年歸屬);分配給SudoRandom Labs 900萬枚(1年完全鎖倉3年歸屬)。[2023/1/12 11:07:54]

最終協議提出,如果資金被歸還,將給予黑客賞金。PolyNetwork還在推特上發表了一封致黑客的公開信,稱“任何國家的執法部門都會將此視為重大經濟犯罪,你將會被追究責任”。在事件的最后,PolyNetwork甚至對黑客加以贊賞,稱他們“希望將作為歷史上最大規模的白帽黑客而被銘記”。

但黑客回應稱,一開始他還未來得及回復PolyNetwork時,該協議就在讓投資者和其他人敦促和指責他們,而他們其實并沒有將被盜資金洗錢的打算。不僅如此,在這個過程里,黑客還在通過交易票據與PolyNetwork進行溝通,表示他們打算先從返還altcoins開始,并詢問是否可以將被盜的USDT解凍,如果成功解凍,他們將歸還被盜的USDC。

BMC報告:Q3比特幣挖礦能耗全球占比0.16%,碳排放量占比0.10%:10月19日消息,根據比特幣礦業委員會(BMC)的2022年第三季度報告,全球BTC挖礦能耗占比為0.16%,略低于電腦游戲消耗的能源;具體來說,全球使用的能源總量為165,317TWh,而BTC挖礦僅使用其中的266TWh。

該報告將全球比特幣礦業的可持續電力結構與世界主要國家的電力結構進行了比較,BMC成員和BTC挖礦“在可持續電力結構中遠遠高于德國或歐盟”。BMC創始人、前MicroStrategy首席執行官Michael Saylor表示,比特幣連續六個季度一直是可持續發展的行業領導者,以59.4%的可持續能源組合運行。

此外,報告顯示,BTC挖礦碳排放量全球占比0.10% ,BMC認為這是“微不足道的”。(finbold)[2022/10/19 17:32:44]

PolyNetwork并未對該問題進行回應,這一步應該是走對了,因為黑客第二天就開始向三個PolyNetwork地址歸還資金了。

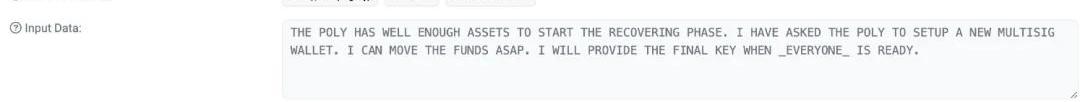

黑客后來又發來消息說,他們將提供他們用來歸還資金的多簽名錢包的最終密鑰。

黑客最終歸還了所有被發送到多重簽名賬戶的被盜資產。

除了價值3300萬美元的USDT被Tether凍結外,大部分損失的資金都被返還給了PolyNetwork。

禮尚往來之下,PolyNetwork向黑客創建的一個獨立賬戶支付了160個ETH的漏洞賞金。但黑客將賞金退回給了PolyNetwork,并要求將該筆費用分配給那些受影響的投資者。

復制鏈接至瀏覽器查看PolyNetwork和黑客之間的完整談判記錄。

Allbridge

2023年4月1日,Allbridge遭受了一次針對其在BNBChain上BUSD/USDT池的攻擊。該項目最初表示,該攻擊只影響那些BNBChain池,但漏洞可能擴展到其他池中。為了防止這種情況,Allbridge停止了他們的橋接平臺,并為流動性資金池運營商創建了一個網絡接口來提取余額。

就像PolyNetwork一樣,在攻擊發生后不久,Allbridge宣布將向黑客提供賞金,并補充說如果被盜資金被返還,黑客將免于承擔任何法律后果。4月3日,該團隊宣布收到了攻擊者的信息,1,500BNB被返還給了該項目。黑客手中仍保留價值約10.8萬美元的資產。

Allbridge提到還有另一名黑客使用了與第一個攻擊者相同的手法,但這個黑客尚未主動與平臺取得聯系。Allbridge敦促第二個黑客露面并開啟談判,討論返還資金的條件。截至撰稿時,尚未獲得該事件進展的任何消息。

EulerFinance

EulerFinance黑客攻擊是2023年迄今為止發生的最大規模漏洞利用事件。

2023年3月13日,EulerFinance資金池遭遇閃電貸攻擊,損失總計約1.97億美元。

如同PolyNetwork和Allbridge案例,EulerFinance表示如果攻擊者歸還剩余資產,會向攻擊者提供10%的賞金。

然而,該項目在談判策略上采取了更激進的方式,在發出賞金聲明的同時也發出了警告:如果攻擊者不退還剩余的90%的資金,他們將懸賞100萬美元獲取有關攻擊者的信息。盡管有此警告,黑客還是向TornadoCash轉移了大約178萬美元的被盜資金。

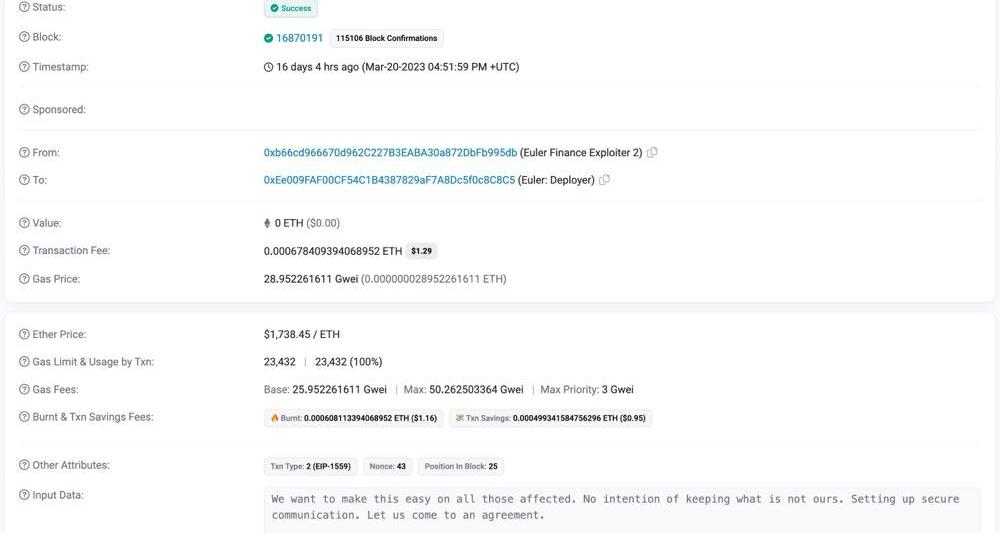

隨后黑客通過鏈上消息與EulerFinance進行了聯系。

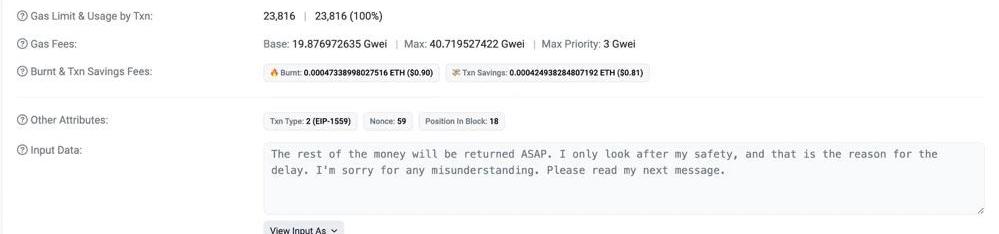

3月21日,EulerFinance履行了警告中的行動,在攻擊者不再回應后發起了100萬美元的賞金懸賞攻擊者信息,四天后,攻擊者選擇將資金返還Euler并道歉:

4月3日,EulerFinance在其推特賬戶上宣布,與黑客談判后他們收回了所有的“可收回資金”。

另外EulerFinance還補充表示,由于黑客“做了正確的事”,他們將不再接受可能導致攻擊者被捕的新信息,意味著100萬美元的懸賞行動到此為止。

SentimentProtocol

2023年4月4日,SentimentProtocol遭到攻擊,損失近100萬美元。

4月5日,SentimentProtocol在其推特賬戶上公布了該漏洞,并暫停了主合約,以減輕進一步資金損失。

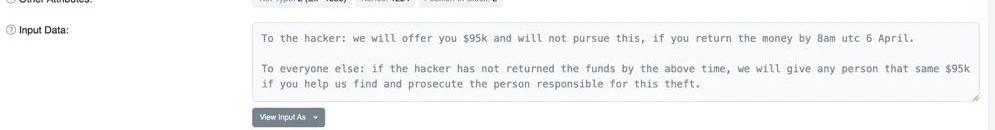

SentimentProtocol提出與攻擊者進行談判,承諾賞金的同時發出警告:如果攻擊者在4月6日之前沒有返還資金,那么原本承諾給他們的“白帽”賞金將變為懸賞追捕他們的賞金。與Allbridge一樣,該協議還承諾如果資金返還,他們將不會對攻擊者采取法律行動:

次日,SentimentProtocol向攻擊者提供了9.5萬美元的賞金,前提是攻擊者在4月6日UTC8:00之前歸還資金。

4月6日,SentimentProtocol宣布攻擊者已返還90%資金。

如何與灰帽黑客談判?

正如在本文四個案例中看到的那樣,所有協議都發布了用以換取被盜資產的賞金。

EulerFinance和SentimentProtocol均向攻擊者發出警告。Allbridge和SentimentProtocol還宣布稱如果資金被退回,則不會對黑客采取法律行動,而PolyNetwork明確表示將聯系執法部門。

在這四個協議中,其中兩個的“可收回”資金被全額返還,Allbridge仍在與第二個黑客進行談判。SentimentProtocol則是在經過兩天的談判后成功收回了90%的資金。

由此我們可以看出,在與攻擊者的談判中,賞金是一個非常有效的手段。然而其也有一定的潛在風險。例如攻擊者拿到賞金后不履行承諾,而繼續泄露數據或再次攻擊。另外,一些國家和地區可能會對支付賞金的行為采取法律措施。

因此,組織需要對風險和合法性進行評估,并制定有效的策略以確保安全地進行贖金支付并盡快恢復被盜的資產。

Tags:ENTWOROLYTWOPaycentNitro Networkpolydoge幣燃燒機制REI Network

前言:2022年,FTX暴雷之后,日本、韓國、美國、新加坡等多個地區對加密行業監管政策收緊。香港則高調地打出虛擬資產發展的政策宣言,試圖以此加強區塊鏈在資本市場的應用,爭奪亞洲虛擬資產創新中心的.

1900/1/1 0:00:00據官方消息,去中心化超抵押穩定幣USDD正式登陸Velodrome。 Messari創始人:去中心化社交是我2023年的首要投資主題:金色財經報道,區塊鏈分析公司Messari創始人Ryan S.

1900/1/1 0:00:00上周,原本計劃于3月份的以太坊上海升級被推遲至上半年,距離以太坊自由沖提的時代將比預期稍晚些到來.

1900/1/1 0:00:00各位朋友,歡迎來到SignalPlus每日晨報。SignalPlus晨報每天為各位更新宏觀市場信息,并分享我們對宏觀趨勢的觀察和看法。歡迎追蹤訂閱,與我們一起關注最新的市場動態.

1900/1/1 0:00:00各位朋友,歡迎來到SignalPlus每日晨報。SignalPlus晨報每天為各位更新宏觀市場信息,并分享我們對宏觀趨勢的觀察和看法。歡迎追蹤訂閱,與我們一起關注最新的市場動態.

1900/1/1 0:00:00一、行業動態總結 行業動態 上周加密市場跟隨美股有較大回調,連續8個交易日收陰并且在周四周五有較大程度跌幅,市場仍處于未來幾個月的加息博弈當中,但整體上漲趨勢并沒有被打破.

1900/1/1 0:00:00