BTC/HKD+0.84%

BTC/HKD+0.84% ETH/HKD+1.2%

ETH/HKD+1.2% LTC/HKD+0.54%

LTC/HKD+0.54% ADA/HKD+2.16%

ADA/HKD+2.16% SOL/HKD+4.35%

SOL/HKD+4.35% XRP/HKD+1.24%

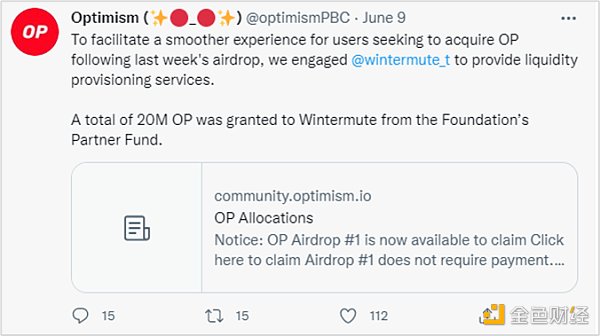

XRP/HKD+1.24%2022 年 6 月 9 日消息,據 Optimism 與加密貨幣做市商 Wintermute 透露,2000 萬個 Optimism 代幣被黑客盜取。6 月 9 日,Optimism 基金會向 Wintermute 授予了 2000 萬枚 OP 代幣。

交易發送完成后,Wintermute 發現無法訪問這些代幣,因為提供的地址是他們尚未部署到 Optimism/L2 的 Ethereum/L1 多簽地址。該 Optimism/L2 多簽地址由黑客部署,2000 枚 OP 代幣也被黑客盜取。

5 月 27 日,Optimism 基金會通過多簽合約分兩次向 Wintermute 的多簽合約地址轉賬 2000 萬 OP 代幣,并且在 26 日轉賬 1 枚 OP 代幣,3 筆交易如下:

安全公司Dedaub因披露Uniswap重入漏洞獲得4萬美元漏洞賞金:1月3日消息,安全公司 Dedaub 團隊宣布獲得 Uniswap Labs 的 4 萬枚 USDC 安全漏洞賞金,因為其披露 Uniswap 的一個嚴重漏洞,該漏洞有重入并耗盡用戶的資金的可能性。不過,Uniswap 團隊已解決該漏洞并在所有鏈上重新部署了 Universal Router 智能合約,資金是安全的。

Uniswap 在 2022 年 11 月份發布通用路由器Universal Router智能合約,可將 ERC20 和 NFT 兌換統一到一個交換路由器中,用戶可以執行異構操作,例如,在一筆交易中交換多個 Token 和 NFT。

Dedaub 表示,該路由器為各種 Token 操作嵌入了腳本語言,此類命令可能包括向第三方(可能不受信任的)接收人的傳輸。如果在傳輸過程中的任何時候調用第三方代碼,該代碼可以重新進入 UniversalRouter 并在合約中臨時認領任何 Token。Dedaub 建議 Uniswap 為新路由器的核心執行添加一個重入鎖,并重新部署。[2023/1/4 9:50:22]

根據交易時間以及交易中 OP 代幣數量,我們分析,在 26 日,Optimism 基金會向 Wintermute 多簽合約地址轉賬 1 枚 OP 代幣作為測試,Optimism 基金會在 Wintermute 確認收到代幣后將 2000 萬枚 OP 代幣通過連續的兩筆交易發送給 Wintermute 多簽合約地址。接收地址是 Wintermute 在 Ethereum/L1 上已部署的多簽合約地址,因此 Wintermute 僅僅驗證是否接收到了代幣,但并沒有驗證該地址在 Optimism/L2 上的所有權,而此時在 Optimism/L2 上并沒有實際部署多簽合約,這才給了黑客可乘之機。

Cream Finance遭到閃電貸攻擊原因系AMP代幣合約存在可重入漏洞:8月30日,PeckShield派盾發推表示,CreamFinance遭閃電貸攻擊是因為AMP代幣合約引入了一個可重入漏洞。AMP是一種類似erc777的代幣,在更新第一次借款之前,它被用來在轉移資產的過程中重新借入資產。在tx示例中,黑客進行了500ETH的閃電貸,并將資金存入作為抵押品。然后黑客借了1900萬美元AMP并利用可重入漏洞在AMPtokentransfer()中重新借入了355ETH。然后黑客自行清算借款。黑客在17個不同的交易中重復上述過程,總共獲得5.98KETH(約1880萬美元)。資金仍存放在以0xCE1F的地址中。派盾正在積極監控此地址的任何移動。據此前報道,抵押借貸平臺CreamFinance遭遇閃電貸攻擊,損失1800萬美元。[2021/8/30 22:47:08]

以上轉賬交易中的相關地址如下:

(1)Optimism 基金會在 Optimism/L2 上的多簽合約地址:

0x2501c477d0a35545a387aa4a3eee4292a9a8b3f0(簡記為0x2501)

Origin稱OUSD黑客攻擊主要由合約中重入漏洞引發:去中心化共享經濟協議OriginProtocol(OGN)聯合創始人MatthewLiu更新關于“穩定幣OUSD遭受攻擊”一事稱,“團隊在采取措施以追回資金,包括與交易所以及其他第三方合作,以識別出黑客地址,并對資金進行凍結。黑客同時使用TornadoCash和renBTC來進行洗錢和轉移資金,目前,黑客錢包中還有7137枚ETH和224.9萬枚DAI。此次攻擊是由合約中的一個重入漏洞(reentrancybug)引發。團隊將在未來幾天內采取措施,試圖彌補用戶資金,還將討論OUSD持有者的補償計劃。”據此前報道,OUSD因此次攻擊事件造成700萬美元損失。Origin提醒稱,“目前已禁用了vault存款,請不要在Uniswap或Sushiswap上購買OUSD。”[2020/11/17 21:03:47]

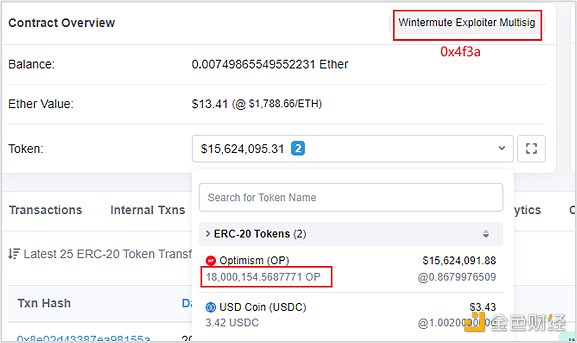

(2)Wintermute 在 Ethereum/L1 上的多簽合約地址(Wintermute Exploiter Multisig):

0x4f3a120E72C76c22ae802D129F599BFDbc31cb81(簡記為0x4f3a)

慢霧:攻擊者系通過“supply()”函數重入Lendf.Me合約 實現重入攻擊:慢霧安全團隊發文跟進“DeFi平臺Lendf.Me被黑”一事的具體原因及防御建議。文章分析稱,通過將交易放在bloxy.info上查看完整交易流程,可發現攻擊者對Lendf.Me進行了兩次“supply()”函數的調用,但是這兩次調用都是獨立的,并不是在前一筆“supply()”函數中再次調用“supply()”函數。緊接著,在第二次“supply()”函數的調用過程中,攻擊者在他自己的合約中對Lendf.Me的“withdraw()”函數發起調用,最終提現。慢霧安全團隊表示,不難分析出,攻擊者的“withdraw()”調用是發生在transferFrom函數中,也就是在Lendf.Me通過transferFrom調用用戶的“tokensToSend()”鉤子函數的時候調用的。很明顯,攻擊者通過“supply()”函數重入了Lendf.Me合約,造成了重入攻擊。[2020/4/19]

同時,Optimism/L2 上的 0 x4 f3 a 也是黑客部署的多簽合約地址。

接下來,我們將從鏈上交易的角度詳細分析一下黑客的攻擊行為以及原理。

金色晨訊 | 以太坊君士坦丁堡升級因“可重入”漏洞延期 51%雙花攻擊所得的ETC已歸還完畢:1.南非或將開始跟蹤加密貨幣交易。

2.以太坊君士坦丁堡升級因“可重入”漏洞延期。

3.美國立法者提出新法案 為部分加密初創公司提供“安全港”。

4.2018年中國區塊鏈專利申請量領跑全球 達到2913件。

5.保加利亞政府對加密貨幣交易利潤征收10%的稅款。

6.IBM使用區塊鏈平臺跟蹤金屬行業的供應鏈。

7.印度政府將于1月17日批準創業激勵計劃并與區塊鏈基金會合作。

8.慢霧: 51%雙花攻擊所得的所有ETC已歸還完畢。

9.Ripple:僅2015年8月之前的私鑰易受攻擊。[2019/1/17]

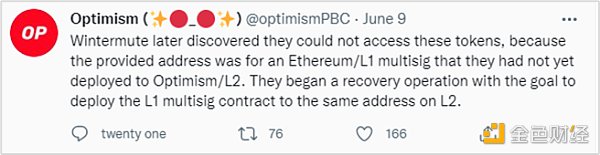

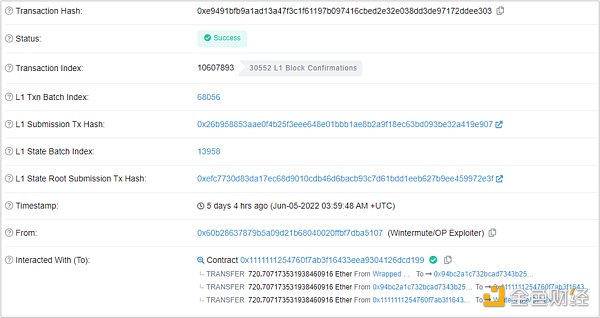

首先,我們看一下 Optimism/L2 上的 0 x4 f3 a 合約部署交易:

txHash是0x00a3da68f0f6a69cb067f09c3f7e741a01636cbc27a84c603b468f65271d415b

注意到,該合約部署時間是 6 月 5 日,其中 Wintermute/OP Exploiter 是黑客的一個地址,簡記為 0 x60 b2。

該交易是如何準確生成 0 x4 f3 a 合約地址的呢?

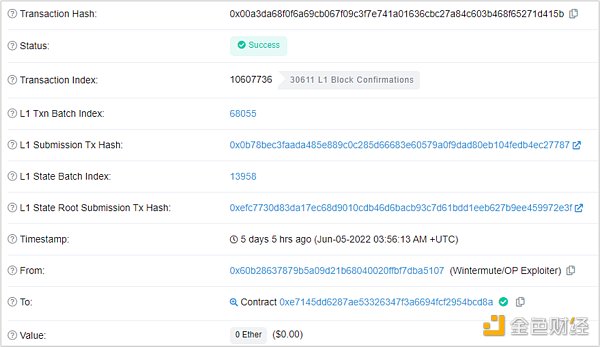

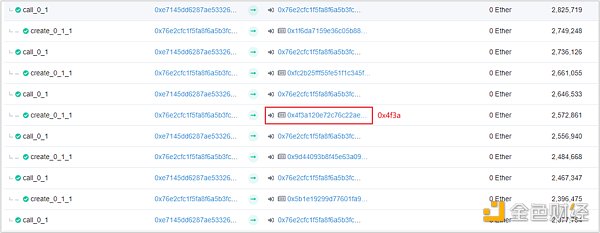

黑客重放了 3 筆交易,尤其是最后的 Gnosis Safe: Proxy Factory 1.1.1 合約創建的交易,如下所示:

(1)Ethereum/L1 上的交易如下:

(2)Optimism/L2上的交易:

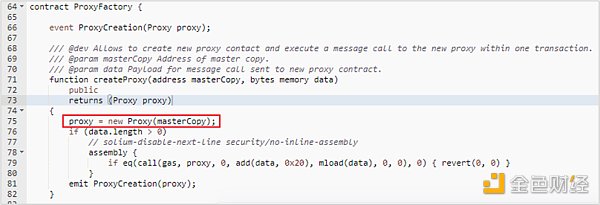

通過重放交易,黑客在 Optimism/L2 上面創建了跟 Ethereum/L1 上完全相同(地址與合約代碼相同)的 Gnosis Safe: Proxy Factory 1.1.1 合約,其中創建代理合約函數如下:

Gnosis Safe: Proxy Factory 1.1.1 合約使用的是 0.5 版本的 Solidity,使用 new 來創建合約時使用的是 create 命令,而不是 create2。使用 create 命令創建合約,合約地址是 msg.sender 以及 nonce 來計算的。在 Ethereum/L1 上面,創建多簽合約 0 x4 f3 a 的 msg.sender 就是 Gnosis Safe: Proxy Factory 1.1.1 的地址,黑客在 Optimism/L2 通過重放交易來創建于 Gnosis Safe: Proxy Factory 1.1.1 合約的主要目的就是為了保證在 Optimism/L2 上創建合約 0x4f3 a 的 msg.sender 與在 Ethereum/L1 上一致,那么黑客可以很方便的通過智能合約(合約 0 xe714)調用 createProxy 函數來創建出地址是 0 x4 f3 a 的合約。在該交易中創建過程如下所示:

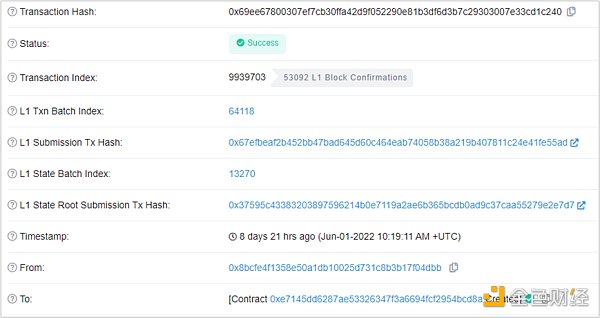

另外,合約0xe714的部署是在6月1日的以下交易中完成的:

txHash: 0x69ee67800307ef7cb30ffa42d9f052290e81b3df6d3b7c29303007e33cd1c240

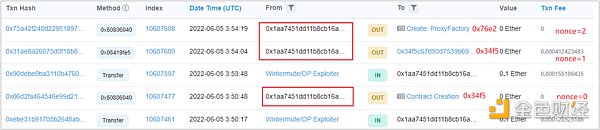

發起交易地址是0x8bcfe4f1358e50a1db10025d731c8b3b17f04dbb(簡記為0x8bcf),這也是黑客所持有的地址。同時,這筆交易也是0x8bcf發起的第一筆交易,資金來源于Tornado:

整個過程從時間上看,

(1)5 月 27 日,Optimism 地址 0 x2501 向 Optimism/L2 上的 0 x4 f3 a 地址轉賬 2000 萬 OP,0 x4 f3 a 地址在 Ethereum/L1 上是 Wintermute 的多簽合約地址,但此時在 Optimism/L2 上面并沒有部署合約;

(2)6 月 1 日,黑客地址 0 x8 bcf 部署合約 0 xe714。

(3)6 月 5 日,黑客通過重放 Ethereum/L1 上的交易創建了 Gnosis Safe: Proxy Factory 1.1.1 合約,其地址與 Ethereum/L1 上一樣;然后地址 0x60b2 通過合約 0 xe714 部署了多簽合約 0 x4 f3 a,合約所有權歸黑客所有,因此 5 月 27 日轉入的 2000 萬 OP 被黑客盜取。

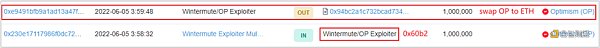

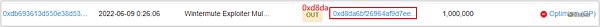

(4)6 月 5 日,多簽合約 0 x4 f3 a 在接收到 2000 萬 OP 后,將 100 萬 OP 轉賬給黑客地址 0 x60 b2,然后將 100 萬 OP 兌換成了 720.7 Ether。

(5)6月9日,合約0x4f3a將其中的100萬OP轉賬給了賬戶地址0xd8da,

其他的1800萬OP仍然在合約0x4f3a中。

引發本次安全事件的根本原因是交易重放、Solidity舊版本漏洞以及主鏈和側鏈交易簽名驗證等綜合因素,并不是因為項目方合約代碼存在漏洞。

另外,針對本次事件,項目方反應不及時、對合約管理不嚴格等也給了黑客可乘之機;從攻擊時間線和攻擊準備上看,也不排除OP內部有內鬼串通作案的可能。

在全球范圍內, NFT 正越來越多地進入日常使用。從2021年2月開始, NFT開始爆炸式增長,每周交易量超過200萬美元,并在數月的時間里的時間里,大型 NFT 項目的總市值增長高達2000%.

1900/1/1 0:00:00雖說區塊鏈是開放的系統,但是現在準入門檻正在成為一種新常態。以NFT PASS為代表的準入式玩法正在受到追捧,背后主要有2個原因:一是NFT項目需要NFT PASS.

1900/1/1 0:00:00本文深入探討了 DAO 的操作系統。作者認為所有的組織都需要操作系統,DAO 也不例外。文章首先分析了一個好的操作系統和槽糕的操作系統的特征是如何的,并將其類比到 DAO 組織中去.

1900/1/1 0:00:00近日,畫壇巨匠徐悲鴻先生的八幅奔馬題材的畫作,被國內某大型NFT平臺制作為NFT數字藏品公開限量發售,可謂“一石激起千層浪”.

1900/1/1 0:00:00原文標題:《Bankless 丨元治理終極指南:Crypto 的下一個大趨勢》隨著協議的崩潰,收益率的壓縮和價格的下跌,許多 DeFi 觀察家不禁開始懷疑.

1900/1/1 0:00:001.金色觀察 | 從鏈上數據看加密行情的新變化最新數據顯示,“加密市場崩盤”詞條正在全球范圍內主導谷歌搜索趨勢.

1900/1/1 0:00:00