BTC/HKD+0.99%

BTC/HKD+0.99% ETH/HKD+1.47%

ETH/HKD+1.47% LTC/HKD+0.09%

LTC/HKD+0.09% ADA/HKD-0.29%

ADA/HKD-0.29% SOL/HKD+1.94%

SOL/HKD+1.94% XRP/HKD+0.34%

XRP/HKD+0.34%

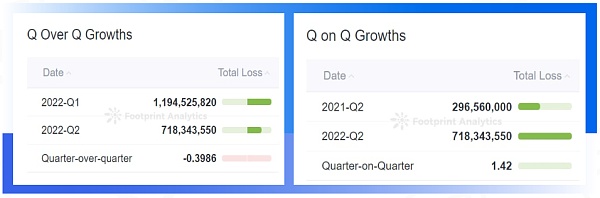

2022年第二季度,成都鏈安鏈必應-區塊鏈安全態勢感知平臺共監測到Web 3領域主要攻擊事件超48起,總損失約7億1834萬美元,較第一季度的12億美元下降約40%,約是2021年第二季度損失(2億9656萬美元)的2.42倍。

2022年1-6月,Web 3領域因攻擊事件損失的總金額已達約19億1287萬美元。

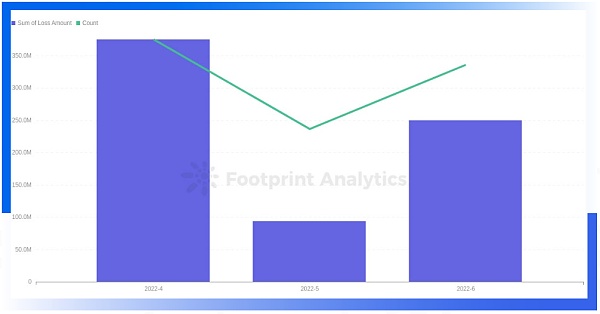

從時間上來看,4月是黑客攻擊最活躍的月份,5月攻擊事件數量和損失金額都出現了大幅下降,6月黑客活躍度有回升趨勢。

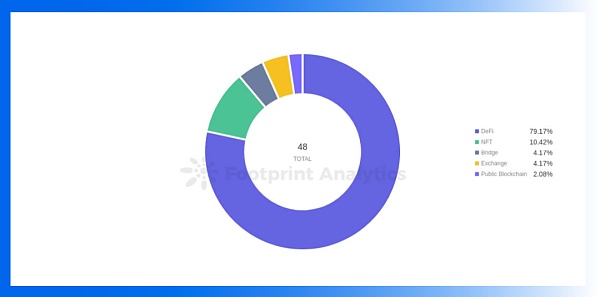

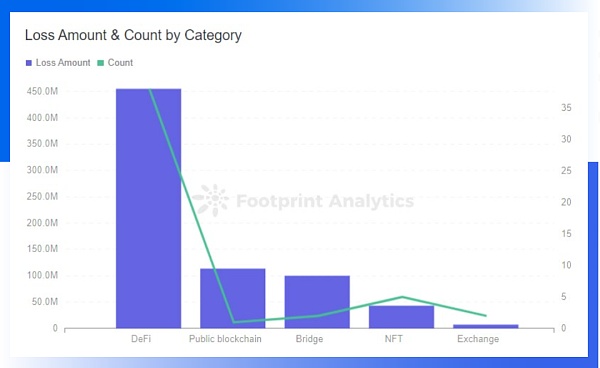

從被攻擊項目類型來看,DeFi依舊是被攻擊次數最多的項目類型,約79.2%的攻擊發生在DeFi領域。

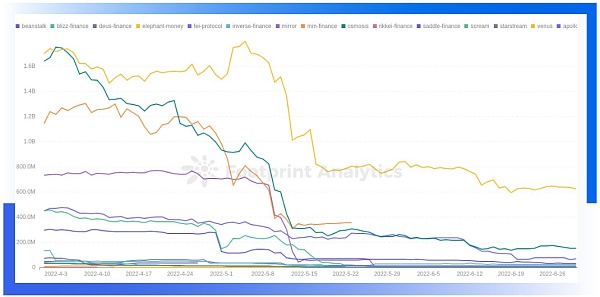

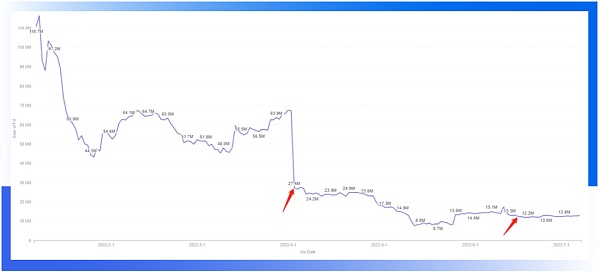

從TVL(總鎖倉價值)來看,所有的鏈和被攻擊的項目的TVL值在5月都出現了大幅下降。大部分項目在遭受攻擊的時間點之后都會出現TVL驟降的情況。

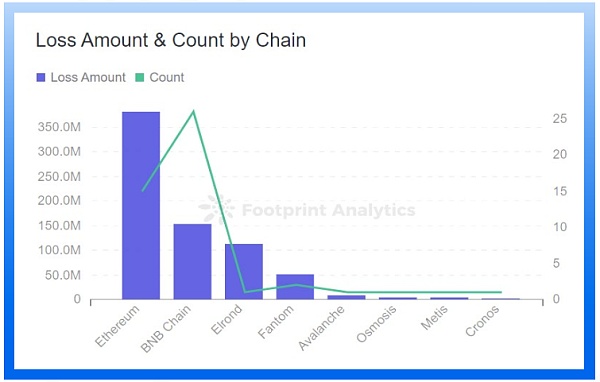

從鏈平臺來看,本季度Ethereum上損失的金額最多,達到了3億8135萬美元。被攻擊頻率最高的鏈為BNB Chain,達到了26次。

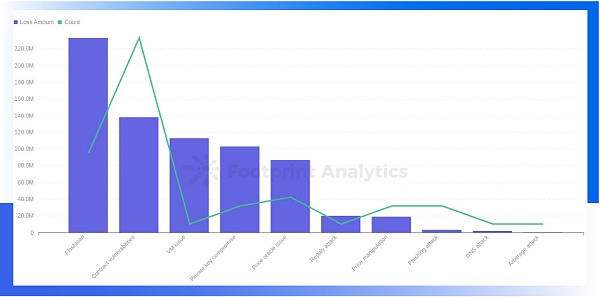

從攻擊手法來看,最常見的攻擊手法依舊為合約漏洞利用和閃電貸。約有45.8%的攻擊為合約漏洞利用。因閃電貸造成的損失達2億3300萬美元,居各種攻擊方式損失金額第一位。

從資金流向來看,約4億1889萬美元的被盜資金被黑客轉入了Tornado.cash,占該季度總被盜金額的58.3%。

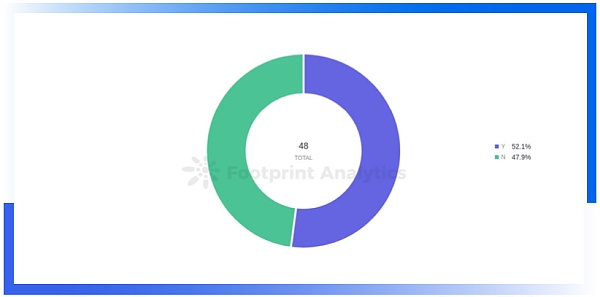

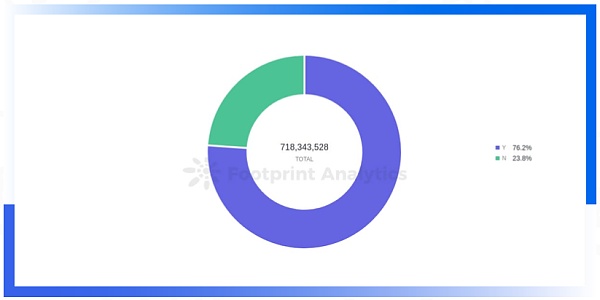

從審計情況來看,被攻擊的項目中,僅有52%的項目經過了審計。

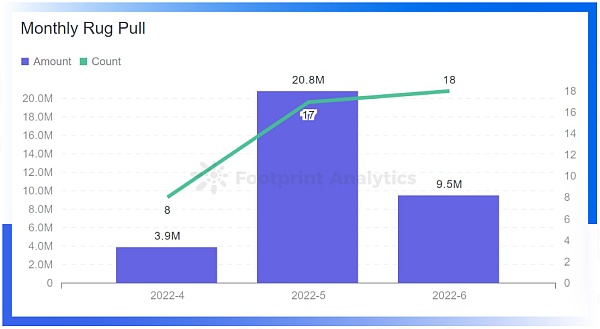

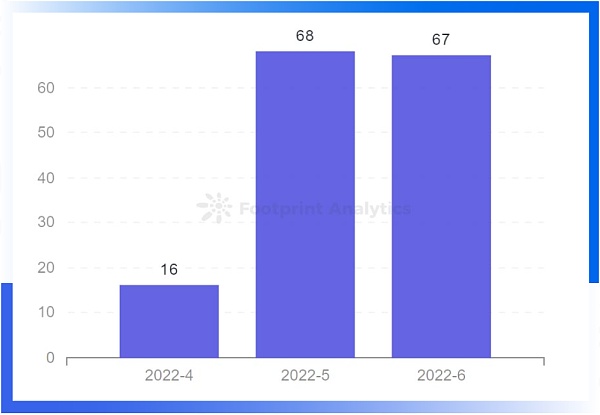

其他方面,本季度共監測到鏈上主要Rug pull事件超43起,項目方共計卷走約3426萬6402美元。據不完全統計,Discord服務器被黑案例超151個。Rug pull和釣魚安全事件在5、6月份頻發。

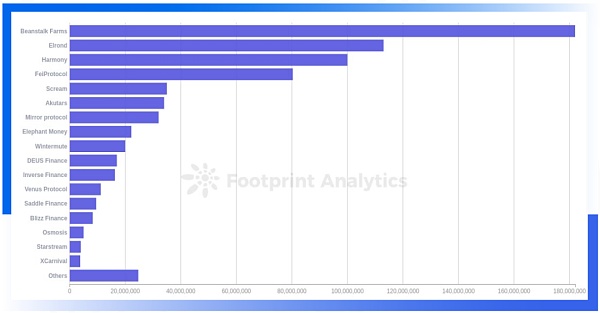

2022第二季度,共監測到Web 3領域主要攻擊事件超48起,總損失約7億1834萬美元。其中損失達一億美元及以上的攻擊事件3起,千萬美元以上的攻擊事件共12起,百萬美元以上的攻擊事件共28起。損失最高的前三為Beanstalk Farms、Elrond和Harmony,分別為1億8200萬美元、1億1300萬美元和1億美元。

成都鏈安:BaconProtocol遭受攻擊事件分析:據成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,BaconProtocol遭受黑客攻擊損失約958,166 美元,關于本次攻擊,成都鏈安團隊第一時間進行了分析:1. 本次攻擊利用重入漏洞,并憑借閃電貸擴大收益額。2:目前攻擊者地址還沒有被加入USDC的黑名單中。[2022/3/6 13:40:01]

從時間上來看,2022年4月是本季度黑客攻擊最活躍的月份,共發生19起主要安全事件,損失約為3億7489美元。5月攻擊事件數量和損失金額都大幅減少,或與5月整個加密貨幣市值大幅縮水有關。6月雖然行情并未見回暖趨勢,但黑客攻擊頻率和項目損失金額卻較5月大幅增加。

和第一季度相同,DeFi依舊是被攻擊次數最多的項目類型,約79.2%的攻擊發生在DeFi領域。其損失總金額約為4億5474萬美元,占到了Q2總損失金額的63.3%。

本季度依舊發生了兩起跨鏈橋攻擊事件,累計損失金額約為1億美元。在2022年第一季度,4次跨鏈橋攻擊的總損失為9億5000萬美元。至此,2022年上半年因跨鏈橋攻擊造成的損失金額已達10億5000萬美元。

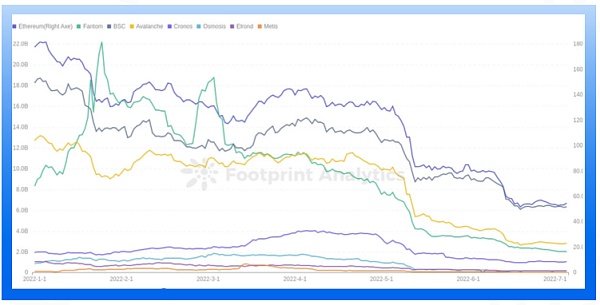

從部分被攻擊項目的TVL來看,5月幾乎所有項目TVL都出現了集體縮水。大部分項目在遭受攻擊的時間點之后都會出現TVL驟降的情況。一些項目在被攻擊后TVL直接歸零,例如Beanstalk、Blizz Finance。

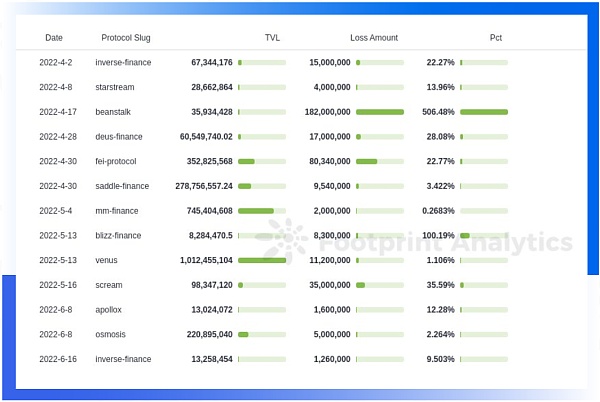

從被攻擊項目與被攻擊時間的TVL比例來看,大部分情況下損失金額在項目TVL的30%以下。其中也有個別項目如Blizz Finance、Beanstalk,損失達到了TVL的100%甚至500%。

QitChain已通過成都鏈安安全審計:據官方消息,分布式搜索引擎項目QitChain已通過區塊鏈安全機構成都鏈安的安全審計。

分布式搜索引擎QitChain是一個基于IPFS的區塊鏈搜索工具,旨在成為Web3.0有效數據信息聚合器,在保障用戶安全隱私的同時帶來更高效、更精準的信息查找。

成都鏈安是領先的區塊鏈安全公司,自成立以來,一直致力于區塊鏈安全的生態建設。[2021/10/25 20:55:41]

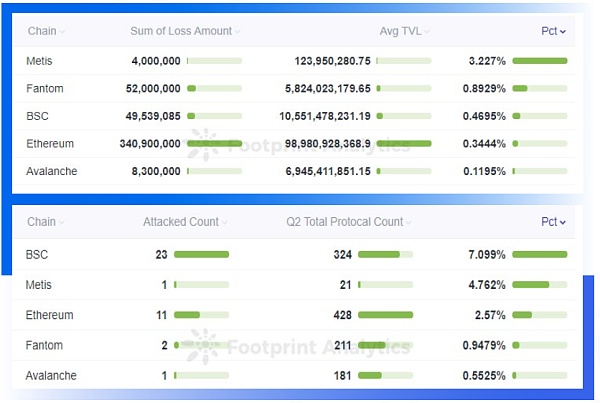

本季度Ethereum上損失的金額最多,達到了3億8135萬美元。被攻擊頻率最高的鏈為BNB Chain,達到了26次。

和上一季度相比,連續兩個季度都發生過攻擊事件的鏈包括Ethereum、BNB、Fantom和Cronos。在第一季度因2次攻擊事件造成了3億7400萬美元的損失的Solana鏈,在本季度并未監測到重大安全事件。

第二季度,所有的鏈TVL值在5月都出現了大幅下降。TVL排名前2的Ethereum和BNB Chain仍然是黑客攻擊的主要目標。本季度攻擊事件總共損失了7億1834萬美元,比6月時Osmosis、Elrond、Metis加起來的TVL總值都還要多。

從DeFi項目來看,以太坊上被攻擊的DeFi項目金額最多,但占二季度TVL均值的比例并不高,Metis鏈損失的金額占TVL比例反而最高。占比最小的為Avalanche。

從DeFi協議被攻擊的次數上看,二季度BNB Chain上被攻擊的DeFi協議占其總協議數量的比例最高,達到了7%。Metis上DeFi生態還不夠豐富,雖然僅1筆攻擊,但不論在筆數和金額上都占比較高。

成都鏈安CMO:交易所需建設一套完整的資金內控系統:3月11日晚8點,成都鏈安CMO Adolfo Gao做客“抹茶周三見”時發表觀點:交易所需建設一套完整的資金內控系統,并對每筆資金的出入都應該做好審核和記錄。此外他還指出,關鍵私鑰和轉賬授權的防護也是重中之重。成都鏈安科技是最早專門從事區塊鏈安全的公司,由前海母基金,聯想創投,復星國際,分布式資本等知名企業和創投戰略投資,電子科技大學楊霞教授,郭文生教授,高子揚博士聯合創立。“抹茶周三見”是MXC抹茶推出的一檔AMA活動,不定期邀請重量級嘉賓在周三進行分享。[2020/3/11]

合約漏洞利用為本季度最常見的攻擊手法,22次攻擊為合約漏洞利用,頻次占到了45.8%,因合約漏洞造成的總損失約為1億3800萬美元。第二常見的攻擊方式為閃電貸,本季度共發生9次閃電貸攻擊,造成的損失達2億3300萬美元,居各種攻擊方式損失金額第一位。

和第一季度相同的是,Web3領域最常見的攻擊手法依舊為合約漏洞利用和閃電貸(第一季度的數據分別為50%和24%)。此外,因私鑰泄露導致的損失仍然達到了1億315萬美元,私鑰安全問題依舊值得重視。

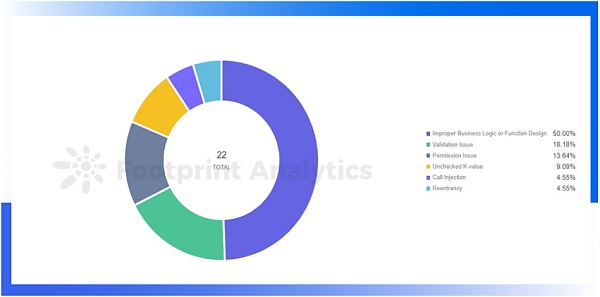

本季度被利用的漏洞主要包括:業務邏輯/函數設計不當、驗證問題、權限問題、k值校驗問題、重入漏洞和call注入漏洞。其中利用次數最多的漏洞為業務邏輯/函數設計不當,遠高于其他漏洞。重入漏洞在本季度被黑客利用了1次,造成的損失卻達到了8034萬美元。

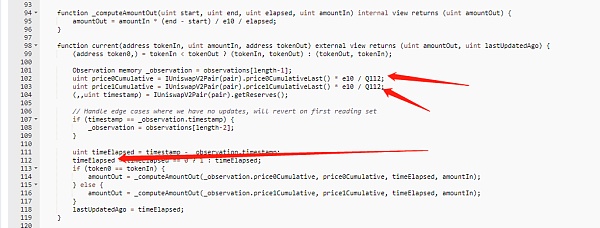

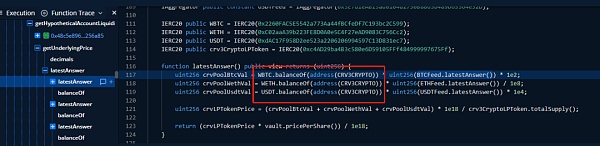

2022年4月2日,Inverse Finance項目遭受價格操縱攻擊,累計損失估計大約1500萬美元。攻擊的主要原因在于TWAP預言機使用的時間窗口太短。在計算Xinv代幣價格時,依靠WETH/INV這個pair去計算。由于pair這個池子已經被操縱了,再加上timeElapsed間隔時間短,那么攻擊者需要滿足不在當前區塊調用,就可以操縱xINV代幣的價值。

動態 | 成都鏈安獲得前海母基金新一輪融資:金色財經報道,2020年2月,成都鏈安科技有限公司正式宣布,獲得前海母基金新一輪融資,以推動區塊鏈安全事業健康有序發展。此前,成都鏈安已在2019年12月獲得由聯想創投、復星高科領投,成創投、任子行戰略投資的數千萬元融資,以及在2018年3月獲得分布式資本的種子輪投資,在2018年9月獲得界石資本、盤古創富的天使輪投資。據了解,前海母基金是目前國內商業化募集母基金,截至目前已完成募集規模285億元。[2020/2/25]

2022年6月16日,Inverse Finance再次遭受黑客攻擊,黑客獲利120萬美元。主要原因在于項目合約在計算抵押品價格時,使用了balanceOf函數,攻擊者得以通過大額兌換將抵押品anYvCrv3Crypto的價格拉高。

安全建議:獲取代幣價格時應避免依賴于代幣實時余額,而應使用TWAP類型的價格預言機,并設置足夠的時間窗口。

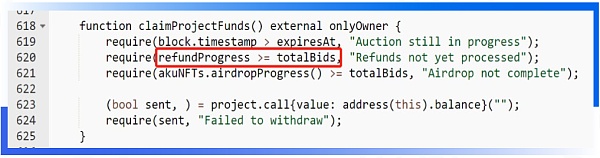

2022年4月24日,NFT項目Akutars因智能合約漏洞導致3400萬美元被鎖定無法提取。值得注意的是,該項目的合約沒有經過安全公司的審計。經分析,發現Akutars的合約包含有兩個漏洞。

漏洞一:

第一個合約漏洞在processRefunds中,設計者根據refundProgress計數器進行循環退款。而這里使用了call函數進行退款操作,且把退款的結果作為require的判定條件。因此如果此時有攻擊者在隊列中進行退款操作,調用call退款給攻擊者時,攻擊者在fallback中進行進行惡意的revert,則會導致隊列后面的所有人都無法進行退款。這個漏洞所幸沒被攻擊者進行實際利用。

漏洞二:

該漏洞是導致價值約3400萬美元資產被鎖死在合約中的直接原因。

在claimProjectFunds函數中,該函數主要用于項目方提款。函數中require(refundProgress > = totalBids),此處refundProgress表示已經處理了多少個用戶的退款,totalBids表示所有用戶總投標了多少個NFT。由于一個用戶可以投標多個NFT,導致單從數值上比較,refundProgress可能小于totalBids。

動態 | 成都鏈安: 今日被盜巨鯨用戶可能遭到了持續性攻擊:金色財經消息,今日被曝被盜至少1500BTC和約6萬BCH的大戶可能早就被黑客選為攻擊目標,被盜地址1Edu4yBtfAKwGGsQSa45euTSAG6A2Zbone自2018年1月23日起共收到5423枚BTC,其中絕大數來自長期持有BTC占據大戶榜前50的地址1JsVdtXZHKnuzUihEjCPyRm5EEcxRjWGEh。2019年2月8日,用戶生成了一筆金額為1662.4的巨額utxo并在19年多次使用該筆資金拆出小額進行交易,我們猜測黑客可能通過該地址與1JsVdtXZHKnuzUihEjCPyRm5EEcxRjWGEh的資金聯系等確認了用戶的身份,黑客可能在19年就確定了目標并進行了持久化的社會工程學攻擊。攻擊者在攻擊得手后立刻開始了混幣和資金轉移,值得注意的是攻擊者用于拆分資金的兩個地址之一在19年頗為活躍,經成都鏈安AMl系統分析發現其中部分資金來自幣安等交易所,這些交易所可能有相關提幣記錄,成都鏈安正在跟蹤這一線索。[2020/2/22]

而退款函數processRefunds中:require(_refundProgress < _bidIndex); bidIndex表示所有參與競標的用戶,refundProgress永遠不會高于bidIndex。而bidIndex的值為3669,totalBids的值為5495。

因此,refundProgress>=5495且refundProgress<3669這個判斷條件永遠不會成立,項目方團隊將永遠無法執行后續的提款操作。此處應將refundProgress與bidIndex做對比,開發者犯了一個很低級的錯誤。這最終導致了項目方3400萬美元的資產被鎖定無法提取。

安全建議:項目上線前的專業安全審計非常有必要。

2022年4月17日,算法穩定幣項目Beanstalk Farms遭到閃電貸攻擊,黑客獲利近8000萬美元,協議損失達1億8200萬美元。這是本季度損失金額最高的項目。

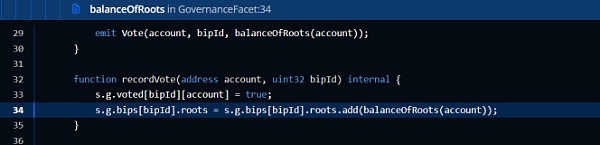

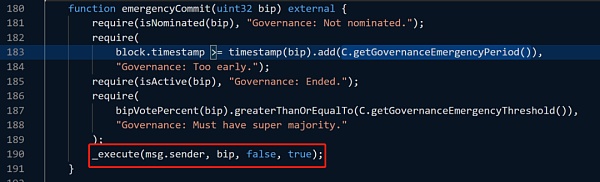

回顧本次攻擊,攻擊者在前一天發起提取Beanstalk: Beanstalk Protocol資金的提案,然后調用emergencyCommit進行緊急提交來執行提案。這是要因為項目方規定提案后1天才能開始投票。

攻擊過程中,攻擊者利用“投票合約中的票數由賬戶的提案代幣持有量計算得到”的漏洞,通過閃電貸借出價值10億美元的巨額資金,換取代幣后投入到礦池中,臨時獲得巨額的提案代幣,保證了提案不需要其他人投票也能通過。最終提案通過并執行,攻擊者成功提取項目方資金,隨后兌換并償還閃電貸,獲利離場。

1.投票所用資金應在合約中鎖定一定時間,避免使用賬戶的當前資金余額來統計投票數量;

2. 項目方和社區應關注所有提案,如果提案是惡意提案,建議在提案投票期間應及時做出處理措施,將提案廢棄,禁止其接受投票以及執行;

3. 可考慮禁止合約地址參與投票。

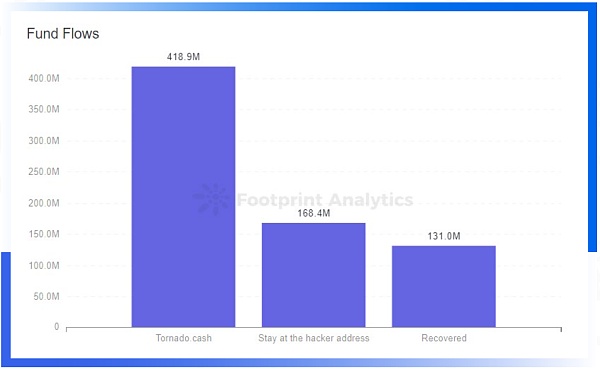

從資金流向來看,在2022年第二季度,約4億1889萬美元的被盜資金被黑客轉入了Tornado.cash,占該季度總被盜金額的58.3%。另外有1億3100萬美元的資產被追回,1億6845萬美元的資產留在黑客地址暫未進行混幣或流入交易所。

數據表明,Tornado.cash依舊為黑客進行洗錢的慣用途徑。本季度資金追回的情況優于上一季度,在一些情況下,項目方會和黑客通過鏈上信息進行協商,部分黑客會選擇返還一定數量的贓款以“免于法律制裁”。

被攻擊的項目中,僅有52%的項目經過了審計,而上個季度,該項比例為70%。本季度經過審計的項目因攻擊造成的損失達5億4763萬美元,占損失金額的76.2%,遠高于上一季度。

雖然經過審計的項目損失金額仍達到了5億4763萬美元,但這并不意味著審計不再重要了。

隨著越來越多的安全公司踏足審計業務,審計市場參差不齊,魚龍混雜。由于一些不專業的公司,導致智能合約中一些本應該審計出的漏洞沒有審計出來,因此一些項目方和投資者開始質疑審計的必要性和專業性,認為“審計了也是白審”。例如,本季度合約漏洞中最常出現的“業務邏輯/函數設計不當”,這類漏洞是完全可以在審計階段發現的。因此建議項目方一定在項目上線前要尋找專業的安全公司進行審計。

Rug pull通常指的是開發人員撤出 DEX 流動性池或突然放棄一個項目,毫無征兆地就卷走投資者的資金,通俗來講就是“跑路”。2022年第二季度,共監測到鏈上主要Rug pull事件43起,項目方共計卷走約3426萬6402美元。

攻擊事件數據表明,5月黑客活躍度大幅降低,然而與之不同的是,5月卻是Rug pull最高頻的月份。在5月各公鏈和項目TVL大幅縮水的情況下,一些項目方選擇了Rug pull,導致一大批投資者受損。其原因或許是無法繼續運營,或許是認為“與其等著TVL歸零,不如自己先跑路”,或許是本就預謀好跑路,只是TVL急劇的下降加速了這一過程。

據不完全統計,2022年第二季度,Web3領域共有包括Opensea、BAYC、Moonbirds、RTFKT、Akutars、Doodles、Otherside在內的超151個Discord服務器被黑,其中5月、6月尤為嚴重。其中個別服務器在本季度內被攻擊了兩次甚至三次。

和Rug pull數據類似的是,在市場行情低迷的情況下,釣魚類安全事件或許反而會增多。本季度出現的Discord釣魚方式形式繁多,例如機器人賬號被黑、偽裝管理員或機器人私信發送釣魚鏈接、通過社交媒體散播高仿Discord邀請鏈接等等。越是熊市,用戶和項目方反而越是應該提高反詐意識,保護好自己的資產安全。

2022年第二季度,DeFi安全仍然是值得關注的焦點,約79.2%的攻擊發生在DeFi領域。連續兩個季度,DeFi一直都是黑客攻擊的重點對象。而NFT、跨鏈橋、交易所安全事件雖然頻次沒有DeFi那么高,但個別事件涉及金額也很巨大。因此,Web 3各類型項目方都應加強安全意識,做好安全防護工作。

本季度約有45.8%的攻擊為合約漏洞利用,其中絕大部分漏洞都可以在審計階段發現和進行修復。而在本季度被攻擊的項目中,僅有52%的項目經過了審計。建議項目在上線之前尋找專業的審計公司進行審計。

本季度,約4億1889萬美元的被盜資金被黑客轉入了Tornado.cash進行洗幣。另外約有1億3100萬美元的資產被追回,但追回方式大多是通過鏈上和黑客進行協商,讓黑客返還部分被盜資金。其實被盜資金進入龍卷風后不是毫無辦法。成都鏈安在協助被盜資金追蹤方面已積累了不少成功案例,包括一些資金進入龍卷風的情況。建議項目方在不幸遇到被黑時,除了和黑客協商返還,也可尋求一些專業的安全公司進行資金追蹤。

本季度各公鏈和項目的TVL值都出現了較大波動,也有因為各類安全事件導致項目資金異常或出現風險交易的情況。建議項目方和投資者都因及時關注項目運行情況。成都鏈安[鏈必應-區塊鏈安全態勢感知平臺]可以讓項目方和用戶及時發現風險交易,從而快速采取措施。

在本季度行情低迷的情況下,Rug pull和釣魚等各類安全事件反而更加頻發,一些Web 2的攻擊方式在Web 3領域依舊活躍。各項目方和用戶都應該提升安全意識,保管好自己的私鑰,不要輕易點擊來路不明的鏈接,對各類信息進行多渠道驗證。

Web防釣魚利器:

https://chrome.google.com/webstore/detail/beosin-alert/lgbhcpagiobjacpmcgckfgodjeogceji?hl=zh-CN

*特別鳴謝Footprint Analytics對本報告的圖表及數據支持。本報告中所有圖表均可通過以下鏈接進行在線查看:https://www.footprint.network/@Beosin/Footprint-Beosin-Q2-Report

BTC周線自前期5月初有效跌穿圖中黑線支撐38000便一路下滑,中間跌速過快便階段性反彈反抽或者區間震蕩等待紅線下壓后繼續下滑,最終插針至17600止跌回升展開區間震蕩.

1900/1/1 0:00:00轉自公號:老雅痞(laoyapi)未來已來,傳統機構入局加密作為硅谷歷史最悠久、最成功的頂級風險投資公司之一.

1900/1/1 0:00:00DeFi熱潮已成為過去時,但數據上,這個市場的規模仍舊是NFT等市場角色所不能超越的。作為區別于傳統金融模式的DeFi,凡涉及用去中心化手段進行金融活動的都可以稱為DeFi,這里就包括龐大的加密.

1900/1/1 0:00:00在傳統的藝術領域,藝術家依賴畫廊作為一級市場的地位、評論家和交易商作為藝術作品宣傳者的身份,為藝術品營造二級市場的流轉.

1900/1/1 0:00:002022年7月1日,成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,OPtimism鏈的Quixotic項目遭受黑客攻擊,黑客獲利847個BNB。成都鏈安安全團隊對事件進行了分析,結果如下.

1900/1/1 0:00:007 月 14 日,首屆“全球 Web3 生態創新峰會?新加坡”(GWEI 2022 - Global Web3 Eco Innovation Summit -Singapore)在新加坡濱海灣金.

1900/1/1 0:00:00