BTC/HKD-0.04%

BTC/HKD-0.04% ETH/HKD+0.29%

ETH/HKD+0.29% LTC/HKD+0.48%

LTC/HKD+0.48% ADA/HKD+2.02%

ADA/HKD+2.02% SOL/HKD+1.4%

SOL/HKD+1.4% XRP/HKD+2.08%

XRP/HKD+2.08%2023年第一季度,惡意行為者從Web3.0協議中盜取了超過3.2億(320,332,058)美元的價值。

這個數字約為2022年第四季度9.5億美元資產損失的的三分之一,約為2022年第一季度13億美元資產損失的四分之一。

2023年第一季度,僅僅一個安全事件就造成了超過60%的損失——1.97億美元的Euler Finance漏洞事件。

90起退出騙局的“幕后黑手”共計盜取約3100萬(31,043,335)美元資產,而52起閃電貸攻擊及預言機操縱漏洞事件造成了超過2.2億(222,963,86)美元的損失。Euler事件直接拉高了閃電貸攻擊事件的平均損失——達到了428.8萬美元,而退出騙局造成的平均資產損失較低,為34.5萬美元。

在區塊鏈領域之外,2023年第一季度也發生了可被載入Web3.0貨幣史冊的重大事件:從作為Web3.0貨幣行業與傳統金融行業最強聯系之一的Silvergate銀行倒閉,到因硅谷銀行危機導致的USDC穩定幣脫鉤。

總體而言,2023年第一季度相對較為平靜。損失僅為2022年同期的24%,并且相比去年第四季度的9.5億美元有了顯著下降。如果將造成第一季度超過60%損失的Euler Finance事件減去(該事件中損失的大部分資金最終已被歸還),2023年第一季度因黑客和欺詐事件所造成損失創下了Web3.0歷史中的新低。

盡管與去年同期相比, blue-chip資產的價值顯著較低,但是其價格卻在第一季度中得到了強力的復蘇。主要網絡的日交易量也在保持穩定或增長。以太坊平均每天處理約110萬筆交易,BNB鏈也在年初時扭轉了日交易量的持續下降趨勢,從225萬筆日交易的低點反彈到3月底平均近400萬筆。

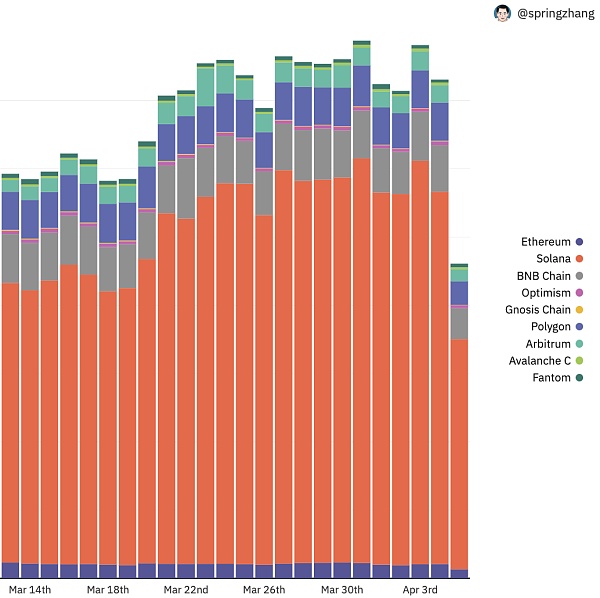

來源:Dune Analytics

值得注意的是,Arbitrum生態系統在2月底成為第一個在日交易量方面超過以太坊的L2,并且在3月份向用戶進行空投后,又引起了另一次交易量激增。第一季度,Arbitrum的安全事件造成了約426.1萬美元的損失,占據所有Web3.0區塊鏈總損失價值的1.45%。

盡管Euler Finance黑客事件是本季度規模最大的安全事件,但其中大部分資金最終被返還,削弱了此事件帶來的影響。雖然我們無法精準描繪或猜測本季度因黑客、欺詐和漏洞利用導致損失降低的原因,但其中一個很大的可能性也是因為資產價格降低,外加大眾對對Web3.0安全重要性的認識在雖然緩慢但持續地增長著。我們希望這個趨勢一直保持到第二季度乃至2023全年。

HarvestFinance項目Discord服務器已被入侵:金色財經報道,據CertiK監測,Harvest Finance項目Discord服務器已被入侵,黑客發布了網絡釣魚鏈接。在團隊重獲其服務器的控制權之前,請勿點擊任何鏈接。[2023/4/24 14:22:52]

Euler Finance是“以太坊上的一個允許用戶借出和借入幾乎任何Web3.0貨幣資產的非托管協議”。2023年3月13日,攻擊者利用閃電貸攻擊了多個Euler Finance池。他們最終盜取了大約1.97億美元。僅這一事件,就讓Web3.0在第一季度的安全事件損失總額翻了一番以上。

Euler的漏洞在于Euler Pool合約中的donateToReserve函數。該函數缺乏對流動性抵押狀況的適當檢查,結果導致用戶可以自主放棄一部分杠桿存款,使資金池變得資不抵債。

此外,盡管Euler白皮書中的mint函數被描述為其價值上限是存款的19倍,但當它被多次調用時,對杠桿倍數并沒有實際控制。

攻擊流程

攻擊者從AAVE閃電貸到3000萬 DAI,通過eDAI合約向Euler存入2000萬 DAI,并收到2000萬 eDAI。在攻擊者存入2000萬DAI之前,Euler池中的DAI余額為890萬。隨后攻擊者調用`eDAI.mint()`。該特定的`mint`功能是Eule Financer獨有的,可允許用戶反復借款和還款。這是一種創建借貸循環的方法,其結果是帶杠桿的借貸倉位。當調用`mint`后,收到2億 dDAI和1.95.6億 eDAI。(注:dTokens代表債務代幣,eTokens代表抵押股權)。調用 "repay",將eDAI池中的1000萬DAI償還給Euler,這就將1000萬dDAI銷毀了。隨后再次調用 "mint",為攻擊合約創造另一個2億dDAI和1.956億eDAI形式的借貸倉位。此時攻擊者的倉位為: 3.9 億 dDAI 和 4億 eDAI。

調用`donateToReserves`(該存在漏洞的函數于2022年7月被引入),將1億eDAI轉給Euler。由于沒有對這一行為的抵押狀況進行適當的檢查,"donate" 后的攻擊者成為了“違規者”(非健康負債水平的地址), 其風險調整后負債遠超過了的抵押品價值,因此可以對其進行清算。攻擊者部署的清算人合約開始清算“違規者”,清算人員利用了平臺運作方式獲得了20%的利潤。

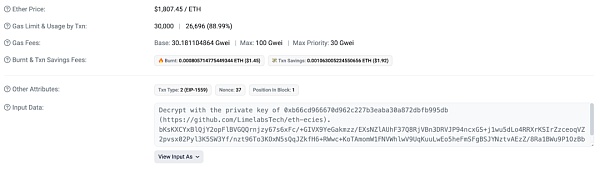

攻擊發生后,一個與Ronin Bridge攻擊有關的錢包通過鏈上信息與Euler攻擊者進行了溝通,并附上了一條加密信息以及一個“解密工具”的鏈接。這很可能是意圖從Euler攻擊者那里竊取資金的惡意軟件。

CMS Holdings地址最近兩天將逾60.7萬枚DYDX轉至幣安:金色財經報道,據推特用戶余燼監測,CMS Holdings地址在最近兩天將607,748枚DYDX ($1.76M)轉進了Binance。CMS的這些DYDX源于3月3日-4月10日期間從Binance提出,成本可能在2.49美元。若是出售,CMS的這次DYDX投資應該會實現23萬美元的收益,收益率16%。[2023/4/17 14:07:18]

這是該起案件中一個耐人尋味的發展,也揭示了專業黑客在Web3.0領域中采用的多種不同戰術和策略。

3月20日,黑客在區塊鏈上發送了一條消息,宣布他們愿意進行談判。

“我們希望讓所有受影響的人都可以輕松一些解決這些問題。我們無意于保留那些不屬于我們的東西。建立安全通信,讓我們達成協議吧。”

——交易ID:0xcc73...6a1c0

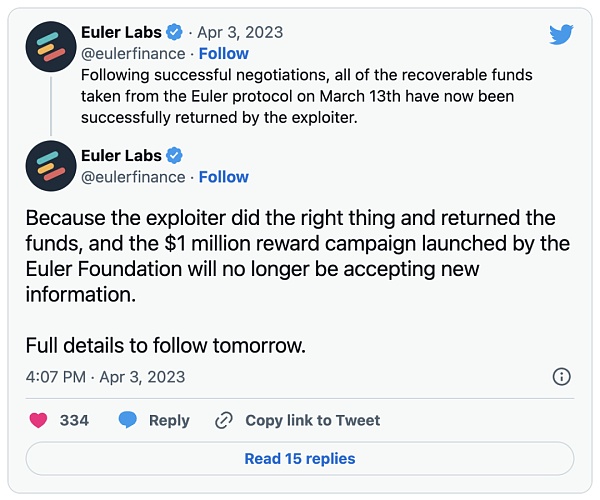

攻擊事件發生兩周后,攻擊者退還了一大筆資金,將價值超過8500萬美元的55,000 ETH轉回給了該協議。雖然目前尚不清楚其與Euler達成的具體協議條款,但看起來受影響的用戶們將會得到部分或全部的賠償。

雖然這起事件相比于Web3.0領域中的另外許多黑客攻擊事件,擁有了一個“皆大歡喜”的結局,但這并不意味著項目可以寄希望于黑客的“善心”。積極主動的安全防范措施至關重要,畢竟絕大部分被盜取的價值永遠不會被返還。

來源:推特

退出騙局的持續威脅在第一季度尤為明顯。在2023年的前三個月中,89起退出騙局從投資者那里竊取了超過3100萬美元。

退出騙局,我們俗稱的項目跑路。又被形象地稱為“拉地毯(Rug Pull)”,通常欺詐者在將項目“喂肥”之后會突然撤回項目中的大量資金并關閉項目,最終導致投資者持有的代幣失去價值。雖然有大量的統計信息呈現了多年來退出騙局的普遍性和造成的影響,但研究其特點和犯罪分子的數據和報告較少。CertiK從退出騙局開始到結束整個周期,研究了40個Rug Pull以便更好地了解導致其最終移除流動性的共同點和差異。通過確定項目特征并且進行定性和定量分析,我們能夠識別和分析Rug Pull的共同特征。

Kokomo Finance是部署在Optimism上Ethereum的Layer 2擴展解決方案。2023年3月26日,Kokomo Finance實施退出騙局。由項目團隊控制的部署者合約實施了一個惡意合約,允許他們暫停協議的借貸功能,并將存款轉移到一個外部地址,從而導致了141 wBTC遭受損失。和經典的退出騙局一樣,事后該團隊刪除了他們所有的社交媒體賬戶,項目網站也不再可訪問。

Coinbase Cloud負責人與工程主管均已離職:2月1日消息,據TheBlock援引三位知情人士報道,Coinbase Cloud負責人和工程主管JoeLallouz和Aaron Henshaw已從Coinbase離職。二人均為區塊鏈基礎設施提供商BisonTrails創始人,2021年Coinbase以超過4.57億美元的價格收購了該公司。在被收購后,BisonTrails更名為Coinbase Cloud。

金色財經此前報道,Coinbase上月宣布將裁員約950人,占員工總數的20%,并將削減25%運營費用。[2023/2/1 11:40:13]

這不是第一季度最大的漏洞,也并不獨特。但是它反而代表了這類騙局的持續性:一直從Web 3.0用戶那里竊取金額從而積少成多。

Web3.0和加密世界在不斷發展。而隨著這種發展,社區也開始面臨新的和更加復雜的威脅與挑戰。其中一個威脅就是假錢包的泛濫,其目的是欺騙用戶送出他們的寶貴資產。這些假錢包對Web3.0社區來說是一個持續的問題,我們需要專門的努力和研究才能識別和揭露它們。

CertiK發現了一個有組織的詐騙集團。該集團組織利用部署的假錢包以欺騙用戶來竊取用戶資產。由于該團體使用的特殊逃逸性反取證功能較為罕見,因此我們將其命名為BombFlower。由于該集團組織使用了檢測逃逸技術,這些假錢包移動應用程序很可能會被主流的惡意軟件檢測工具所忽略。

BombFlower集團通常將這些假錢包設計的與合法錢包非常相似,例如使用與原始網站類似的設計和布局,只在域名上有輕微的變化。以至于用戶難以區分。

假錢包包括后門,Hook鉤子技術的生成功能,直接向錢包的Javascript代碼(如index.android.bundle)或smali代碼中注入惡意代碼。

用戶應仔細檢查下載錢包應用程序的網站域名,并將其作為一項基本預防措施讓任何用于Web 3.0貨幣交易的計算機上都運行反惡意軟件。

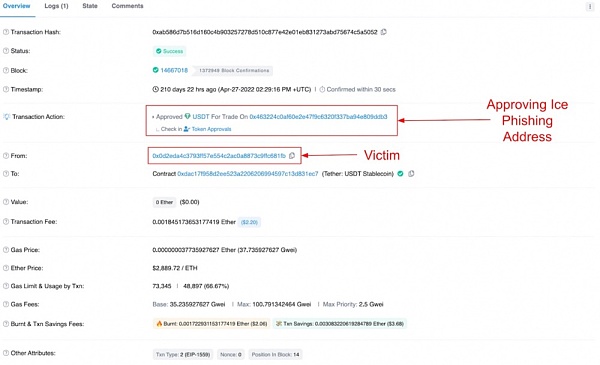

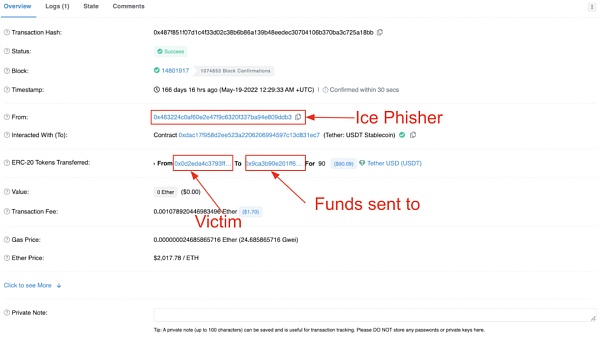

我們已經發現一些騙子利用一種俗稱為Monkey Drainer的網絡釣魚工具包。這些網絡釣魚工具包為惡意行為者從Web3.0社區竊取資產提供了一個快捷方便的工具。這種工具包由惡意供應商出售給那些希望竊取用戶資金的潛在詐騙者,即便你對“詐騙專業”不熟悉,你也依然可以使用釣魚工具包釣到一些“獵物”。Monkey Drainer工具包和類似的一個釣魚工具使用一種叫做“Ice Phishing”的技術來欺騙用戶,騙子可以擁有無限權限來花費代幣。

特朗普新NFT系列允許持有者與特朗普進行Zoom會面:金色財經報道,OpenSea 上推出名為 Win Trump Prizes 的新系列,允許用戶購買與美國前總統唐納德特朗普相關的獎勵。 持有者個人可以索取與特朗普的一對一 Zoom 會面費用 200 ETH(277 美元,000 美元)、晚宴門票 50 ETH(69,000 美元)、與特朗普會面費用 21.45 ETH(30,000 美元)等等。據OpenSea 的 Win Trump Prizes 系列資料顯示,該系列的交易量為 35 ETH(48,500 美元),共有 669 位所有者。當一個單獨的特朗普交易卡 NFT 系列首次推出時,用戶被告知購買 99 美元 NFT 的人將參加抽獎活動以贏得獎勵,例如與特朗普的一對一。此外,如果購買 45 個 NFT,他們將立即贏得一張與特朗普共進晚宴的門票。

此前報道,特朗普交易卡 NFT 系列在 Polygon 上鑄造并于12 月 15 日發布,并在數小時內售罄。[2023/1/13 11:09:23]

Ice Phishing是一種Web3.0世界獨有的攻擊類型,用戶被誘騙簽署權限,允許欺詐者直接消費用戶賬戶內的資產。這與傳統的網絡釣魚攻擊不同,后者作為一種社會工程學攻擊手段,通常用于竊取用戶數據,包括登錄憑證和錢包或資產信息,如私人鑰匙或密碼。這使得Ice Phishing對Web3.0用戶具備更大的威脅,因為與DeFi協議的互動需要用戶授予權限,欺詐者只需要讓用戶相信他們所批準的惡意地址是合法的。一旦用戶批準欺詐者花費其資產,那么賬戶就有可能被盜。

用戶可以通過使用revoke.cash或Etherscan的Token Approval Checker這樣的網站來檢查他們所授予的權限,從而保護自己免受Ice Phishing的侵害。如果有一個不被承認的地址或一個未經批準就啟動交易的地址,那么授予它的所有權限都應被撤銷。

美國銀行系統在第一季度的事件中顯示了諸多弊端和脆弱性,貼現窗口借貸也創下了新高,并在3月份推出了銀行定期融資計劃。硅谷銀行和簽名銀行的倒閉進一步顯示了當前金融系統的脆弱性。而Web 3.0貨幣生態系統顯然在這些挑戰中更能從容應對。

增加貼現窗口借款和建立緊急備用金可謂突出了銀行系統內部持續的脆弱性,各機構也都在努力解決存款遷移和流動性問題。相比之下,Web 3.0貨幣生態系統已經證明了其在這些動蕩時期有效運作的能力。例如,那些擔心SVB拉垮Circle存款的用戶可以在Web 3.0貨幣的24/7市場上交易USDC,而那些愿意承擔這筆交易的用戶可以相應獲得回報。

國際證監會組織發布2023年加密監管路線圖:7月11日消息,國際證監會組織(IOSCO)發布了其未來幾年通過解決加密貨幣法規缺乏問題來管理該行業的框架。

7月7日發布的指南顯示,IOSCO董事會級金融科技工作組(FTF)的框架將專注于兩個工作流程,重點是Crypto和Digital Assets(CDA)和DeFi。每個工作組計劃在2023年底前發布一份包含政策建議的報告。

今年年初成立的特別工作組表示,今年出現投資者的損失是由于缺乏市場監管。因此,FTF指出,有必要保護投資者,并應對市場的完整性。考慮到加密貨幣的跨境性質,該組織還與金融穩定委員會(FSB)就金融穩定可能面臨的風險等問題進行合作。這種合作還需要在全球和區域兩級交換信息。(Finbold)[2022/7/11 2:05:24]

來源:CoinMarketCap

Web 3.0貨幣生態系統的主要目標一直是建立一個去中心化、自由和公平的傳統金融替代品。通過開發更多的Web 3.0貨幣原生解決方案,該行業可以與日益脆弱的傳統金融系統較為隔離開來。其中,后者往往需要政府干預和停止交易來維持穩定。

最近美國和歐洲金融系統中引起的一些事件無疑暴露了傳統銀行的弱點,而Web 3.0貨幣生態系統已經證明了其較大的彈性和效率。通過減少對傳統金融的依賴,Web 3.0貨幣生態系統將有機會更加繁榮,成為日益脆弱的傳統銀行系統的一個強大且去中心化的替代品。

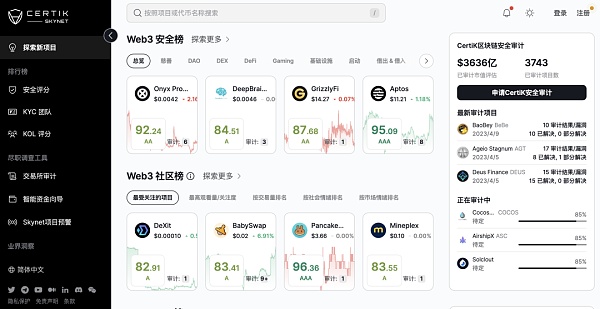

2023年第一季度,CertiK非常榮幸地宣布推出Skynet for Community,這是一個集安全、盡職調查和數據于一體的平臺,旨在提高Web3.0生態系統中的信任和透明度。該平臺致力于為社區用戶、投資者和項目團隊提供所需的工具和資源,讓他們可以輕松地調查并了解Web3.0生態系統。

由于數以千計的Web 3.0項目每天都在創造數以百萬計的數據點,因此用戶很容易迷失在噪音中。Skynet for Community豐富的數據驅動的洞察力幫助用戶發現新的項目,對感興趣的項目進行盡職調查,并及時了解Web 3.0領域的最新新聞和發展。該平臺將大量的數據匯總到Web 3.0的最容易獲得的以安全為重點的盡職調查工具。無論是對可操作的鏈上數據和社交數據進行全面的盡職調查、發現最新完成智能合約審計的項目,還是挖掘最具價值的行業見解和安全最佳實踐,Skynet for Community均實現了流程簡化并將這些數據全部整合于一個平臺供用戶瀏覽。憑借全新設計的界面和強大的功能,Skynet for Community是做出明智決策以及在Web3.0生態系統中促進信任和透明度的終極工具。

Skynet for Community的主頁默認為“探索新項目”。從這個頁面開始,你可以隨時隨地輕松檢索你感興趣的項目以及搜尋那些全新的項目。

Web3.0 安全榜根據項目的安全分數和市場表現列出項目并對其進行排名。安全分數是通過一種專有算法產生的分數,該算法的計算和考量包含了項目的代碼安全、基本健康、運營彈性、社區信任、市場穩定性和治理強度。安全評分排行榜能夠讓用戶根據項目的安全狀況迅速確定表現最佳的項目,并將其與同類項目進行對比。

Web3.0 KYC團隊榜則根據項目所獲取的CertiK KYC徽章狀態進行公示和排名。已通過嚴格背景調查的項目團隊將獲得CertiK KYC徽章,CertiK將根據項目團隊提供的可驗證信息和信息等級授予其KYC黃金徽章、KYC白銀徽章或KYC青銅徽章。KYC徽章會表明我們知曉項目背后的團隊并已經做過了符合CertiK KYC 標準的調查和驗證,也代表項目團隊對履行合規措施的承諾。

Web3.0 KOL榜根據各個KOL的影響力得分進行了排名,這一排名體現了他們作為KOL輸出的內容影響力和影響范圍。此排行榜對那些有興趣識別正在塑造Web3.0業內風向標KOL的用戶很有幫助。此外,它還提供了與KOL具備相關可能性的社區及項目概覽,讓用戶更加了解該領域的熱門及趨勢。

交易所審計分析允許用戶通過顯示其鏈上資產持有量對中心化交易所進行盡職調查。這是儲量證明驗證的第一步,也是最為關鍵的一步。

天網項目預警系統可對Web3.0貨幣領域的Rug Pull攻擊和漏洞事件提供第一時間的預警。該系統將實時監控各類信息來源,以識別和報告潛在的Rug Pull攻擊和漏洞惡意利用。用戶也可以通過“探索新項目”頁面上的“Web3.0 熱門智能資金榜”訪問錢包分析器,或者點擊項目詳情頁面中代幣鏈上監控和治理與自治模塊中的任何錢包地址進行查看。

智能資金向導是智能貨幣錢包分析器功能的接入點,可以讓用戶直接搜索錢包地址并查看錢包搜索趨勢、智能資金榜及流動性交易對榜。錢包分析器提供了對錢包地址的分析,并通過顯示關鍵錢包特征、錢包之間的關系和代幣交易活動的可視化圖片,使用戶更容易解讀錢包之間的鏈上交易。

現在就來登錄Skynet for Community平臺,閱讀Skynet education hub和觀看masterclass的教學并做一個高水平的盡職調查吧!

在致力于保護Web 3.0的道路上,CertiK開發了許多幫助項目采取端到端安全解決方案的工具。

CertiK安全排行榜讓Web 3.0用戶能夠利用CertiK的審計和安全團隊的專業知識,對投資項目的安全風險有更深入的了解并做出更明智的決策,這些用戶將整個生態系統推向了新的高度。

目前CertiK安全排行榜已全面升級為安全排行榜360,為數以千計的榜上項目提供完整而即時的安全狀況“全景圖”。由于整個系統進行了全面的更新,用戶訪問和分析這些安全數據將前所未有地便捷。此外,我們還利用量化工具為個人投資者提供合理的決策建議。歡迎訪問certik.com了解詳情。

Skynet天網動態掃描系統可結合鏈上交易監測與鏈下數據(如社會輿情),對數百個Web 3.0平臺進行實時、全面的安全監測和分析。Skynet天網動態掃描系統高級版Skynet Premium由CertiK于2021年正式推出,其威脅檢測模型會通過機器學習與不斷變化的智能合約風險環境同步進化。這也意味著,隨著威脅情報庫和智能合約漏洞庫的不斷積累,這一平臺也會變得愈發先進,從而適應變化無常的智能合約風險環境。目前Skynet天網動態掃描系統已全面升級,添加了更多維度的Skynet天網信任評分及專屬于項目的項目亮點和預警等全新功能。

SkyTrace則是一種智能、直觀的追蹤工具,可幫助分析和可視化以太坊和BSC錢包的交易數據。該工具為識別和追蹤進出自己的個人錢包或項目團隊錢包的可疑流量提供了深入的分析。

CertiK KYC項目背景調查服務可為項目團隊提供身份驗證,包括使用基于AI的檢測系統進行ID真實性檢查,以確保個人身份真實并與ID相匹配。除了在身份驗證過程中進行實時有效性檢查外,CertiK還將與每個項目團隊成員進行實時視頻溝通,以驗證他們的身份和其他必要參數。由于團隊的匿名性越來越高,項目的風險行為也越來越具有可能。除此之外,CertiK安全排行榜賦予通過KYC調查的項目團隊以青銅、白銀、黃金等級的KYC徽章,最大程度上使項目團隊去匿名化,建立更完善的問責制,從而增強項目的可信度。

CertiK滲透測試是確保運行環境中Web3.0應用程序安全綜合解決方案的重要組成部分。我們的滲透測試服務由經驗豐富的道德黑客團隊通過利用專有工具來發現代碼中即便是最為微小的易受攻擊之處。

CertiK于近期推出的漏洞賞金計劃招募并遴選了一批世界頂級的白帽黑客,收集情報以在惡意行為者利用漏洞之前將其及時發現。CertiK的安全專家團隊將負責篩查和鑒定所有提交材料,并協助客戶進行正確的修復。我們的0%費用模式降低了項目團隊的支付負擔,白帽黑客可因此獲取全額賞金。

SkyHarbor提供了一個多合一的解決方案來保護和監控數字資產。憑借其先進的監控和威脅檢測系統,SkyHarbor可以快速識別系統中的任何漏洞或可疑活動,確保你的資產始終是安全的。

CertiK的審計及端到端解決方案已覆蓋目前市面上大部分生態系統,并支持幾乎所有主流編程語言,就區塊鏈平臺、Web 3.0資產交易平臺、智能合約的安全性等領域為各個生態鏈提供安全技術支持。目前與我們合作的生態系統包括:

通過與CertiK咨詢進行合作,在我們經驗豐富的分析師團隊提供包括技術評估、專有研究和戰略建議全面服務的同時,盡可能獲得Web 3.0最大收益。

CertiK致力于守護Web3.0世界,將以安全數據為重心,持續分析Web 3.0的安全未來及發展。助力用戶遠離“土狗”以及人為踏空,以科技賦予科技價值和載舟之路。

該報告PDF版本已收錄并生成鏈接,歡迎下載查閱。

下載方式??

復制鏈接至瀏覽器:https://certik-2.hubspotpagebuilder.com/2023-q1-web3-cn

即刻下載!

CertiK中文社區

企業專欄

閱讀更多

金色財經 善歐巴

Chainlink預言機

金色早8點

白話區塊鏈

Odaily星球日報

Arcane Labs

深潮TechFlow

歐科云鏈

BTCStudy

MarsBit

Tags:WEBWEB3CERWEB3.0WEB3ALLBI幣web3域名注冊ceres幣價格趨勢web3.0幣種在中國合法嗎

作者:西昻翔,ChainCatcher作為美國頭部合規交易所,Coinbase 代表了該國政府對加密行業的容忍度界限。其股價漲跌不僅直接反映財務業績的好壞,也是資本市場對美國加密監管預期的體現.

1900/1/1 0:00:00撰寫:Salazar 本文將介紹 Layer Zero 的技術和特點,以及它是如何實現區塊鏈之間的通信和跨鏈交易的.

1900/1/1 0:00:00作者: 李愛琳 [ 截至2022年底,硅谷銀行存款總額為1750億美元,如果儲戶最終在兩日之內提走1420億美元,將占到該行存款總額的81%.

1900/1/1 0:00:00編譯:liurui@Web3CN.Pro經歷幾年的發酵,NFT褪去了晦澀的外殼,關于“它是什么”多數人已了然于心.

1900/1/1 0:00:00作者:Tripoli 再質押協議可能為驗證者帶來巨大的財務收益,但其成功可能會影響以太坊自我調節質押參與度的能力,并加劇中心化力量.

1900/1/1 0:00:00撰文:Daniel Li,CoinVoice Layer1 區塊鏈 Sui 宣布其主網將于今年第二季度推出,并開啟名為「 Wave to Mainnet」的一系列教育活動和內容,旨在主網上線前.

1900/1/1 0:00:00