BTC/HKD+0.23%

BTC/HKD+0.23% ETH/HKD+0.2%

ETH/HKD+0.2% LTC/HKD+0.2%

LTC/HKD+0.2% ADA/HKD+0.35%

ADA/HKD+0.35% SOL/HKD+0.29%

SOL/HKD+0.29% XRP/HKD+0.08%

XRP/HKD+0.08%有報告稱 Vyper 0.2.15、0.2.16 和 0.3.0 版本存在漏洞,導致 Curve 上的許多池有遭受重入攻擊的風險。該漏洞允許攻擊者在移除流動性過程中調用添加流動性函數。

目前,總共有6,930萬美元受到影響,其中1,670萬美元已被白帽黑客追回。這也意味著此次事件造成了5,200萬美元被盜,成為了2023年迄今為止金額最高的重入攻擊。

2023年7月30日,專為以太坊虛擬機(EVM)設計的面向合約的編程語言 Vyper 編譯器0.2.15、0.2.16 和 0.3.0 版本被宣布存在重入鎖失效漏洞。多個 DeFi 項目受到該漏洞的影響,損失總額達 5,200 萬美元。

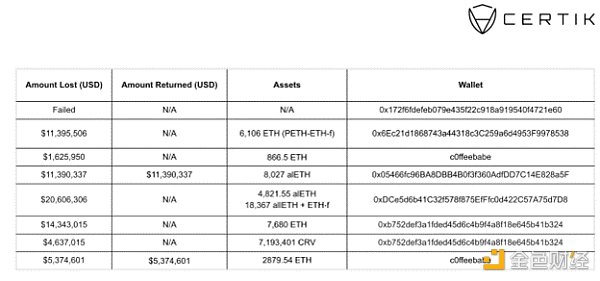

CertiK 已確定有六個地址涉及此次事件。第一個(0x172)未能利用區塊 17806056 中的漏洞。最初的漏洞利用者從 Tornado Cash 提取了 0.1 ETH,并繼續創建攻擊合約。然而,一個跑在前面的錢包(0x6Ec21)支付了更多的gas費用,并率先執行了交易,獲得了大約 6,100枚WETH(1,140 萬美元)。

Balancer宣布將其技術部署到Avalanche鏈上:金色財經報道,Balancer在社交媒體上稱,正在將其技術部署到Avalanche鏈上,以推動Liquid Staked代幣的增長,并為參與者提供獨特靈活的DeFi技術堆棧。

Balancer表示,與DEX為LST實施的典型穩定池相比,Balancer的可組合穩定池以編程方式定制,以確保Yield Bearing代幣的全部權力流向流動性提供者。這些獨特的池利用內置的利率提供者,不斷查詢區塊鏈,將代幣更新為正確的比率,并將應計收益反饋給有限合伙人。Balancers加權數學還為所有協議提供了在 Avalanche 上實施#ve8020的能力。允許協議建立原生代幣流動性,減輕唯利是圖的激勵計劃,并解鎖治理代幣經濟的下一階段。[2023/8/2 16:12:48]

由MEV機器人在前置交易失敗的漏洞 來源:Etherscan Etherscan

該漏洞導致了進一步的損失:EOA 0xDCe5d 獲得了價值約 2,100 萬美元的資產。涉案錢包明細如下圖:

共有6個項目受到影響,約有6,930萬美元被盜走,其中1,670萬美元已被歸還,總計損失約為5,200萬美元。

波卡DeFi公鏈RioDeFi技術代碼通過安全公司Certik審計:網絡安全公司Certik剛剛發布了他們對RioDeFi技術代碼的審計報告, CertiK還對RioDeFi以及RioDeFi錢包進行全面的審核和滲透測試。在審計中,Certik肯定了RioDeFi執行安全測試的主動性,并表明對RioDeFi安全性價值的贊賞。這項審計工作是從六個月前就開始進行了,經過長達六個月的雙方密切合作終于完成了這項審計。RioDeFi是以Substrate和RUST作為底層協議開發跨鏈型公鏈,RioDeFi是DeFi基礎架構平臺,旨在通過橋接傳統和去中心化金融來加速數字資產的采用。 這是通過跨鏈的技術將業務,金融機構和銀行與分布式去中心化系統連接起來的解決方案。[2020/9/3]

Vyper 是以太坊虛擬機(EVM)的一種面向合約的 pythonic 編程語言。Vyper 的測試版從 2017 年就開始有了,但其首個非測試版本是于2020年7月發布的 0.2.1 版。

Solidity是以太坊生態系統中的主流語言,它比Vyper存在的時間要長得多,因此許多社區成員創建了專門使用 Solidity 運行的工具。根據 DeFiLlama 的數據顯示,在DeFi協議中價值約700 億美元的總鎖倉價值(TVL)中,Vyper 智能合約占 21.7 億美元,而 Solidity 則占絕大多數,高達 674.9 億美元。

mStable:已為USDC和WETH Balancer池分配25萬枚MTA獎勵:基于以太坊的穩定幣聚合協議mStable發推稱,已經為USDC和WETH Balancer池分配25萬枚MTA生態系統獎勵。下周,新的MTA/mUSD Balancer池將在現有池的基礎上獲得7.5萬枚MTA的獎勵。[2020/7/20]

根據語言劃分的總鎖倉價值 來源:DeFiLlama

截至2023年5月10日,Vyper的主導地位從 2020 年8月的30%高點降至 6.27%。盡管 Vyper的TVL 主導地位明顯低于Solidity,但這一事件仍導致6,200萬美元受到影響。

不同編程語言在 TVL 中的主導地位 來源:DeFiLlama

編譯器版本

編譯器版本是指編程語言編譯器的特定版本,編譯器將人類可讀的源代碼轉換為機器可讀的代碼。

編譯器版本會定期更新,以引入功能、修復漏洞并增強安全性。Vyper 語言目前不提供白客漏洞懸賞計劃。

動態 | CoolBitX和MetaCert合作 阻止數字貨幣地址網絡釣魚攻擊:據CoolBitX官網消息,硬件錢包開發商CoolBitX宣布與安全軟件公司MetaCert合作,為數字貨幣交易提供安全性和透明度。CoolBitX將MetaCert協議的地址注冊表直接集成到CoolWallet S移動應用程序中。[2018/7/31]

版本 0.2.15 - 0.3.0

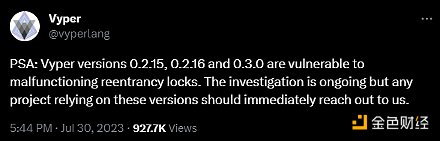

上文提到的就是Vyper 的0.2.15、0.2.16 和 0.3.0版本中發現了漏洞,導致了多個DeFi項目遭到重入攻擊。

而最早的Vyper 漏洞版本 0.2.15 發布于2021年7 月23日。到同年12月發布 0.3.1 版時,之前的漏洞已不復存在。

時間線

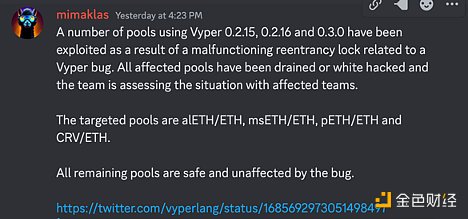

事件最初開始于北京時間7月30日晚9點10分,攻擊者針對Curve 上 JPEG’d池的交易由于前置運行交易而失敗。

北京時間7月30日晚10點,JPEG‘d 確認 pETH-ETH Curve池已被惡意利用。

Vyper 隨后宣布,0.2.15、0.2.16 和 0.3.0 版本包括了一個失效的重入鎖。Vyper 發布推文后,Metronome 和 Alchemix 也受到了影響。

金色獨家|CertiK聯合創始人:只爆漏洞不是安全公司核心價值 既要盈利也要踐行社會責任:金色財經現場報道,在6月27日在圣何塞會議中心舉行的Blockchain Connect會議上,CertiK聯合創始人顧榮輝接受金色財經專訪中談到區塊鏈安全問題,他說:安全公司應該考慮既能保持盈利,也能履行社會責任。當前區塊鏈安全問題不僅來自合約層,在公鏈、交易所也普遍存在。僅僅爆出漏洞不能真正解決不安全的現狀,而更多的是為了給安全公司帶來名氣。安全公司應該幫助公鏈、交易所、智能合約層把BUG排除掉,用技術驗證的形式,證明代碼真正處于安全狀態,以此增加區塊鏈項目價值,踐行安全公司的社會責任。顧榮輝進一步解釋了CertiK研發的“形式化驗證”技術:取代傳統測試、代碼審計的方法,用數學的方法證明代碼模型與設計模型相匹配,從而確保區塊鏈安全。[2018/6/28]

Metronome DAO 宣布消息:

北京時間第二天凌晨,Curve Finance在 Discord 上發布公告稱,剩余的資金池不受Vyper Bug的影響,是安全的。

Curve Finance 在 Twitter 上宣布,Arbitrum上的一個資金池有可能受到影響,但沒有可供惡意行為者執行的有利可圖的漏洞,這意味著資金池不太可能受到攻擊。CertiK也尚未檢測到任何其他利用Vyper漏洞的攻擊。

以下是以JPEG’d為目標的交易示例:

攻擊者: 0x6ec21d1868743a44318c3c259a6d4953f9978538

攻擊合約: 0x466b85b49ec0c5c1eb402d5ea3c4b88864ea0f04#code

1. 攻擊者首先從 Balancer:Vault中借入80,000 WETH (約合149,371,300美元)

2. 然后,攻擊者將WETH 換成 ETH,調用 pETH-ETH-f.add_liquidity(),將 40,000 ETH(約合74,685,650美元)添加到 pETH-ETH-f 池中。作為回報,攻擊者收到了32,431枚pETH(pETH-ETH-f)。

3. 攻擊者調用 remove_liquidity() 刪除了在步驟2中添加的流動性。3,740 pETH 和 34,316 ETH 被轉入攻擊合約,攻擊合約的 fallbak() 函數被觸發了,將控制權交給了攻擊者。在 fallback() 函數中,攻擊者又向 pETH-ETH-f 池中添加了40,000 ETH的流動性,并收到了 82,182 pETH。

4. 攻擊者再次調用remove_liquidity(),取出10,272pETH,收到47,506 ETH和1,184pETH。然后,攻擊者在pETH-ETH-f 池中用4,924枚 pETH交換了4,285枚ETH。

總的來說,攻擊者從第3步獲得了34,316枚ETH,從第4步獲得了47,506和 4,285枚ETH,共計 86,107枚ETH。在償還了 80,000 ETH閃電貸后,攻擊者還剩下6,107 ETH(約11,395,506美元)。

該漏洞允許攻擊者在移除流動性過程中調用添加流動性函數。雖然這些函數本應受到 @nonreentrant('lock')的保護,但對 add_liquidty() 和 remove_liquidity() 函數的測試證明,它并不能防止重入攻擊。

Vyper_contract for Curve.fi Factory Pool 數據源: Etherscan

繼利用 JPEG'd、Metronome 和 Alchemix 漏洞之后,Vyper 的 v0.2.15、v0.2.16 和 v0.3.0 版本確實存在重入保護失敗的漏洞。

使用易受攻擊的Vyper版本的項目應聯系 Vyper協助進行緩解。項目也應盡量升級到不含此漏洞的最新版Vyper。

Vyper被攻擊事件是CertiK2023 年檢測到的最大的重入漏洞。就資金損失而言,該攻擊損失金額占據了此類事件的78.6%。

今年兩起最大的重入漏洞,都是利用Vyper編寫的合約,盡管漏洞并不相同。

目前,2023 年所有鏈中因重入攻擊造成的損失已超過 6,600 萬美元。這比 2020年全年多出約400萬美元,僅比 2021年的損失額少100萬美元。值得注意的是,2023年的總額也比 2022 年因重新定位攻擊造成的損失增加了 259.45%。

CertiK中文社區

企業專欄

閱讀更多

Foresight News

金色財經 Jason.

白話區塊鏈

金色早8點

LD Capital

-R3PO

MarsBit

深潮TechFlow

作者:ScalingX 確保其跨鏈橋的安全性是一個重要挑戰,因為需要保護存儲在智能合約或中央托管方中的資產.

1900/1/1 0:00:00來源:Coindesk;編譯:比推BitpushNews Mary Liu我前往柏林展望未來。或者,更準確地說,我前往柏林看“球”去了–就是字面意義上的看–一種設備,有些人認為這是人類馴服甚至利.

1900/1/1 0:00:00整理:金色財經0xxz 2023年8月1日,幣安宣布上線第36期Launchpool挖礦項目Sei.

1900/1/1 0:00:00近期Uniswap Lab官宣了下一代 AMM Uniswap V4 的開發進展,并公開了白皮書和代碼倉庫.

1900/1/1 0:00:00作者:吳說區塊鏈 8 月 3 日 HashKey 和 OSL 交易平臺宣布 1 號和 7 號牌照正式升級,成為香港面向零售用戶的持牌交易平臺.

1900/1/1 0:00:00作者:大衛·哈靈頓 信任是Web3永恒的主題。信任意味著無需知道對方是誰,就能直接進行鏈上活動.

1900/1/1 0:00:00