BTC/HKD+1.18%

BTC/HKD+1.18% ETH/HKD+0.46%

ETH/HKD+0.46% LTC/HKD+0.2%

LTC/HKD+0.2% ADA/HKD+1.11%

ADA/HKD+1.11% SOL/HKD+1.18%

SOL/HKD+1.18% XRP/HKD+1.51%

XRP/HKD+1.51%2023年8月18日,據Beosin-Eagle Eye態勢感知平臺消息,Optimism鏈的DeFi借貸協議Exactly Protocol遭受黑客攻擊,黑客獲利超700萬美元。

攻擊發生之后,Exactly Protocol在社交媒體上表示,正在嘗試與攻擊者溝通,以歸還被盜資產,已向提交報告。

三天之后的8月21日,Exactly Protocol發文表示協議現已解除,用戶可以執行所有操作,也沒有發生任何清算。為了明確起見,黑客攻擊只影響到使用外圍合約(DebtManager)的用戶。沒有使用該合約的用戶沒有任何損失,協議仍在正常運行。

Beosin安全團隊第一時間對本次事件進行了分析,結果如下。

事件相關信息

●攻擊交易

Themis Protocol遭受預言機操縱攻擊,黑客獲利約37萬美元:6月28日消息, DeFi協議Themis Protocol發推確認協議被利用,暫停借貸功能,稱目前第一個選擇是嘗試與黑客合作取回資金,若黑客不愿意合作將與當局合作解決,目前正在制定補償計劃。

據ChainAegis安全監測顯示,Themis Protocol遭受預言機操縱攻擊,攻擊者竊取了37萬美元。[2023/6/28 22:05:10]

0x3d6367de5c191204b44b8a5cf975f257472087a9aadc59b5d744ffdef33a520e

0x1526acfb7062090bd5fed1b3821d1691c87f6c4fb294f56b5b921f0edf0cfad6

0xe8999fb57684856d637504f1f0082b69a3f7b34dd4e7597bea376c9466813585

安全團隊:WEEB遭受閃電貸攻擊,黑客獲利約16ETH:金色財經報道,據區塊鏈安全審計公司Beosin旗下Beosin EagleEye安全風險監控、預警與阻斷平臺監測顯示,WEEB項目遭受價格操控攻擊(0xcb58fb952914896b35d909136b9f719b71fc8bc60b59853459fc2476d4369c3a),黑客利用WEEB代幣中的performUpkeep函數,將pair中大量WEEB代幣的余額燒毀,從而提高WEEB價格,獲利16ETH。目前資金仍在黑客地址中(0xe9ba23db4cab47621d72b7a51ef166992a025b16),Beosin Trace將持續對資金流向進行監控。[2023/5/10 14:53:59]

●攻擊者地址

0x3747dbbcb5c07786a4c59883e473a2e38f571af9

安全團隊:BNB Chain上加密項目ORT被利用,黑客獲利約7萬美元:金色財經報道,據區塊鏈安全審計公司Beosin監測顯示,BNBChain上的加密項目ORT被利用,黑客獲利約7萬美元。其中黑客首先調用INVEST函數,這個函數會調用_Check_reward函數來計算用戶的獎勵,但是黑客的duration變量為0,所以會直接返回total_percent變量作為reward參數,然后黑客調用withdraw And Claim函數提取獎勵,獲取total_percent數量的ORT代幣,重復上述步驟獲利。[2023/1/17 11:16:02]

●攻擊合約

0x6dd61c69415c8ecab3fefd80d079435ead1a5b4d

0x995a24c99ea2fd6c87421d516216d9bdc7fa72b4

安全團隊:以太坊上PEAKDEFI遭攻擊,黑客獲利約6.6萬美元:金色財經報道,根據區塊鏈安全審計公司Beosin旗下Beosin?EagleEye 安全風險監控、預警與阻斷平臺監測顯示,ETH鏈上的PEAKDEFI項目遭受攻擊,攻擊者利用合約中sellLeftoverToken()函數未進行權限校驗。導致黑客合約中轉走29832 BAT,5083 SUSHI,32508 matic,831 link,總價值66659美元。[2022/11/5 12:19:47]

●被攻擊合約

0x16748cb753a68329ca2117a7647aa590317ebf41

漏洞分析

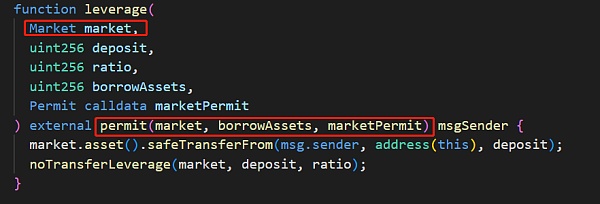

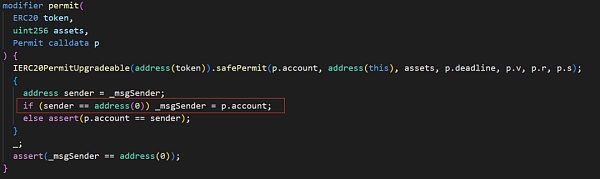

漏洞合約中的多個Market地址參數可被操控。攻擊者通過傳入惡意的Market合約地址,成功繞過permit檢查,執行了惡意的deposit函數,竊取了用戶的抵押品USDC并清算用戶資產,最終實現了攻擊者的盈利目的。

BSC上借貸協議Ploutoz Finance遭到攻擊,黑客獲利約36.5萬美元:11月23日消息,據PeckShield消息,幣安智能鏈上借貸協議Ploutoz Finance遭到攻擊,黑客獲利約36.5萬美元,而協議的損失更大。由于$DOP的價格預言機操縱使得本次黑客攻擊成為可能。具體來說,黑客利用被操縱的$DOP作為抵押品借入其他資產,包括$CAKE、$ETH、$BTCB等。隨后黑客通過ParaSwap和PancakeSwap交易為BNB后轉入混幣協議 @TornadoCash,值得注意的是,此次攻擊的初始資金也是從混幣協議 @TornadoCash轉出來的。[2021/11/23 22:12:11]

攻擊流程

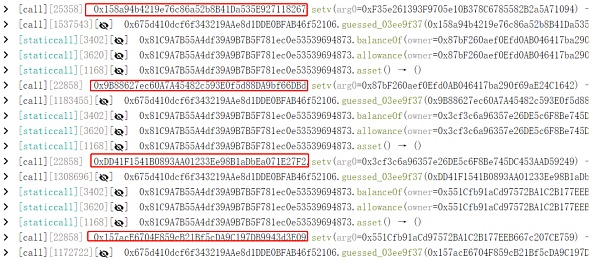

我們以0x3d6367…這筆交易為例

攻擊準備階段:

1.攻擊者創建了多個惡意Market合約

攻擊階段

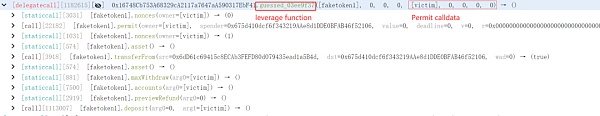

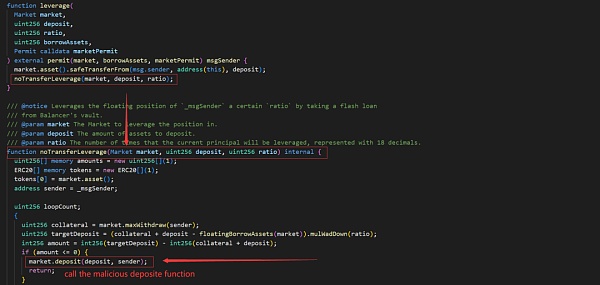

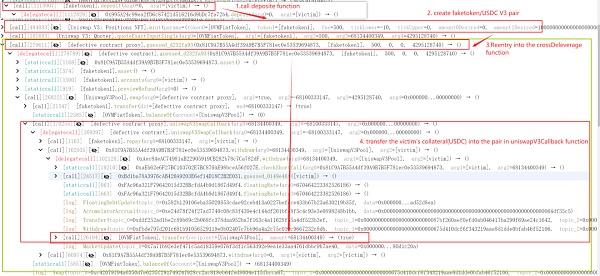

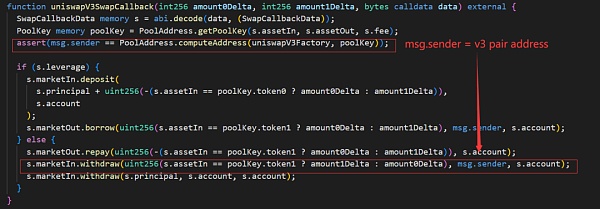

1.攻擊者調用漏洞合約的leverage函數(杠杠函數)傳入偽造的market合約地址,由于market地址未校驗合法性,permit檢查被繞過并將_msgSender更改為受害者地址,這里為步驟3竊取受害者資產做了準備。

2.leverage函數會繼續調用惡意market合約中的deposit函數,進而執行攻擊者的惡意代碼

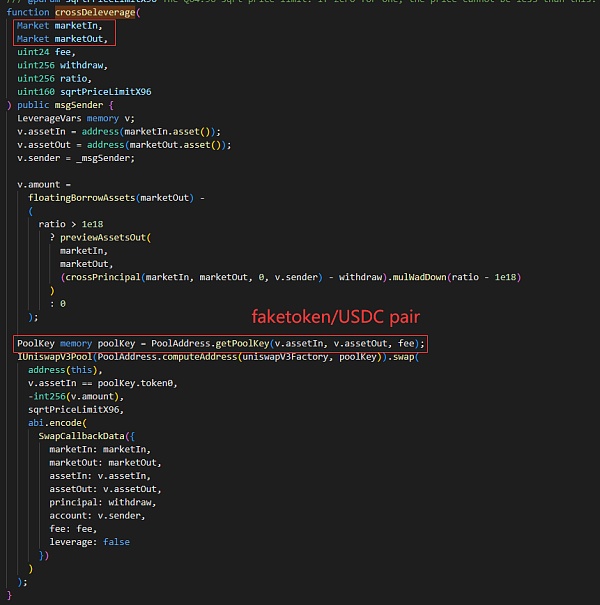

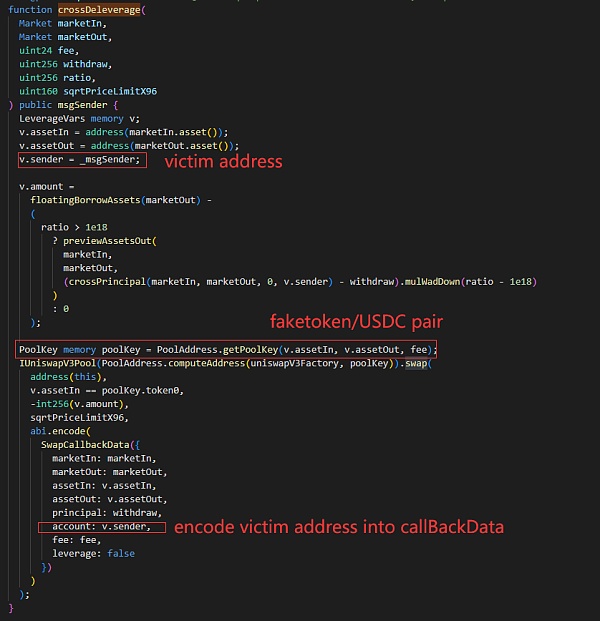

3.deposit函數中的惡意代碼會先創建一個V3 惡意token/USDC的池子,然后再重入進漏洞合約的crossDeleverage函數。由于marketIn和marketOut同樣可控,導致crossDeleverage函數計算的V3池子最終為攻擊者創建的V3池子。

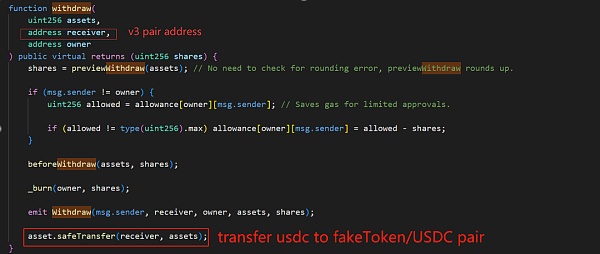

4.此時由于_msgSender已經修改為了受害者,crossDeleverage函數進一步調用攻擊者創建的V3池子的swap函數用作閃電貸,并在回調函數uniswapV3callback中將受害者的資金轉入至V3池子中。

5.攻擊者移除流動性將受害者資金從V3池子中竊取出來。

6.由于受害者抵押資金被轉走,滿足清算條件,攻擊者進一步清算了受害者的頭寸而獲得了更多的收益。

資金追蹤

截止發文時,被盜資金已通過Optimism bridge和Across Protoco跨鏈至以太坊。

總結

針對本次事件,Beosin安全團隊建議:

建議用作憑證代幣的合約地址需要填加白名單功能,以免被惡意操控。目前,Beosin已對Optimism鏈上多個項目諸如DIPX等進行過安全審計,因此Beosin建議項目上線前,選擇專業的安全審計公司進行全面的安全審計,規避安全風險。

Beosin

企業專欄

閱讀更多

金色財經

金色財經 善歐巴

web3中文

金色早8點

YBB Capital

吳說Real

元宇宙簡史

作者:Jason Choi,BlockCrunch 創始人;前 Spartan 合伙人;編譯:Leo、Joyce.

1900/1/1 0:00:00來源:36氪 本文摘自《元宇宙漫游指南》作者:陳永偉、呂琳媛著,36氪經授權發布。元宇宙是人們的想象與現實技術條件之間的耦合,在不同的技術條件下,元宇宙的形態和實現方式都會不一樣.

1900/1/1 0:00:00當下科技圈最火熱的概念,非元宇宙莫屬。今年1月,工信部表示將培育一批進軍元宇宙、區塊鏈、人工智能等新興領域的創新型中小企業,日前,圍繞元宇宙的相關扶持政策和產業規劃正在陸續出臺,加快元宇宙產業布.

1900/1/1 0:00:00摘要:近日,潮流玩具上市公司Funko發布財報,2021年凈銷售額達10.29億美元,同比增長58%;調整后EBITDA為1.50億元,同比增長86.9%.

1900/1/1 0:00:00OPNX原名GTX,是由三箭資本(Three Arrows Capital)Su Zhu、Kyle Davies與CoinFLEX聯合創始人Mark Lamb合作推出的支持債權、現貨和期貨衍生品.

1900/1/1 0:00:00作者:Francesco,IntoTheBlock業務發展經理;翻譯:金色財經xiaozoufriend.tech糟透了,它并不是我們需要的SocialFi(社交金融)app.

1900/1/1 0:00:00