BTC/HKD+5.34%

BTC/HKD+5.34% ETH/HKD+6.81%

ETH/HKD+6.81% LTC/HKD+3.86%

LTC/HKD+3.86% ADA/HKD+8.66%

ADA/HKD+8.66% SOL/HKD+7.3%

SOL/HKD+7.3% XRP/HKD+8.48%

XRP/HKD+8.48%0x0.前言

北京時間2021年8月10日,跨鏈橋項目PolyNetwork遭遇攻擊,損失超過6億美金。雖然攻擊者在后續償還被盜數字貨幣,但是這仍然是區塊鏈歷史上涉及金額最大的一次攻擊事件。由于整個攻擊過程涉及到不同的區塊鏈平臺,并且存在合約以及Relayer之間的復雜交互,對于攻擊的完整過程和漏洞的根本原因,現有分析報告并未能梳理清楚。

整個攻擊分為兩個主要階段,包括修改keeper簽名和最終提幣。對于第二階段,由于keeper簽名已經被修改,因此攻擊者可以直接構建惡意提幣交易,具體可以參見我們之前的報告。然而對于修改keeper簽名的交易是如何最終在目標鏈執行的,目前并沒有詳細的文章闡明。而這一步是攻擊的最核心步驟。

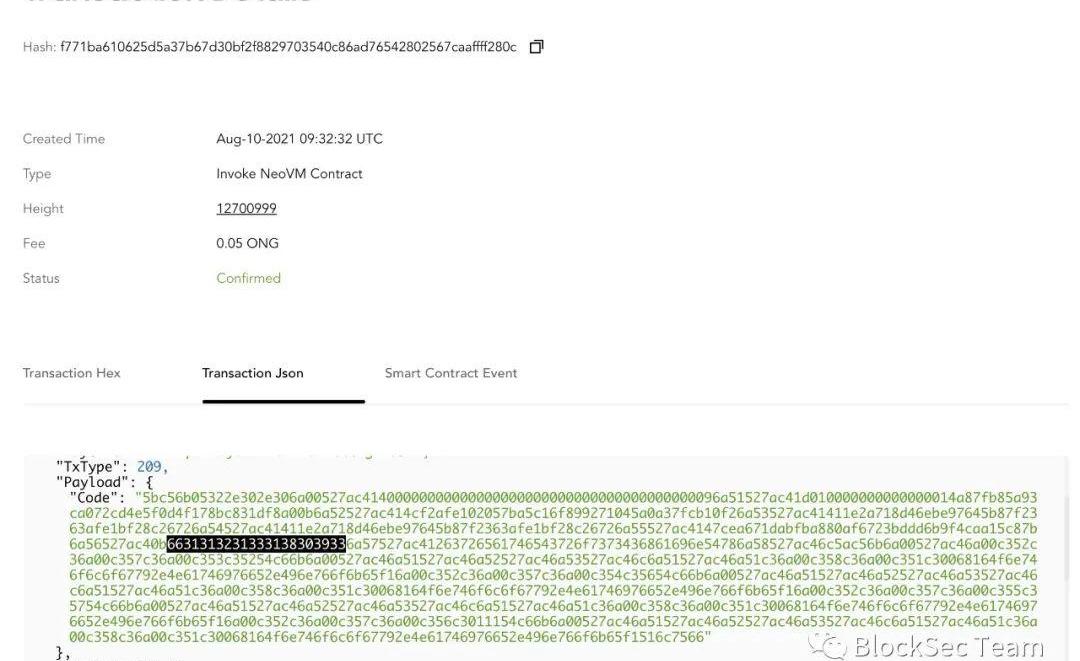

本報告從修改keeper簽名交易入手(Ontology鏈上交易0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),分析了背后的原理和漏洞的本質。我們發現以下幾個原因是Keeper能被修改的原因:

源鏈上(Ontology)的relayer沒有對上鏈的交易做語義校驗,因此包含修改keeper惡意交易可以被打包到polychain上目標鏈上(以太坊)上的relayer雖然對交易做了校驗,但是攻擊者可以直接調用以太坊上的EthCrossChainManager合約最終調用EthCrossChainData合約完成簽名修改攻擊者精心夠著了能導致hash沖突的函數簽名,從而調用putCurEpochConPubKeyBytes完成對簽名的修改0x1.涉及交易和合約

LTC跌破260美元關口 日內跌幅為12.97%:火幣全球站數據顯示,LTC短線下跌,跌破260美元關口,現報259.98美元,日內跌幅達到12.97%,行情波動較大,請做好風險控制。[2021/5/19 22:20:14]

整個過程中的交互流程如下:

Ontology交易->OntologyRelayer->PolyChain->EthereumRelayer->Ethereum以太坊

0x838bf9e95cb12dd76a54c9f9d2e3082eaf928270:EthCrossChainManager0xcf2afe102057ba5c16f899271045a0a37fcb10f2:EthCrossChainData0x250e76987d838a75310c34bf422ea9f1ac4cc906:LockProxy0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581:修改keeper的交易Ontology

0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c:修改keeper的交易Poly

0x1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80:修改keeper的交易0x2.攻擊流程

USDT當前溢價率為0.99%:金色財經報道,截止9:20,USDT在火幣場外報價7.17元,與此同時,人民幣兌美元中間價較上日調降224點至7.0995,中間價貶值至2020年3月24日以來最低。USDT當前溢價率為0.99%。[2020/4/2]

整個攻擊大致可以分為三個步驟。第一個步驟是在Ontology鏈生成一條惡意交易(0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),第二個步驟是修改以太坊EthCrossChainData合約中的keeper簽名,第三個步驟構造惡意交易發起最終攻擊和提幣。

0x2.1步驟一

攻擊者首先在Ontology發起了一筆跨鏈交易,里面包含了一個攻擊payload:

可以看出交易包含了精心設計的函數名,目的在于通過造成哈希沖突的方式調用putCurEpochConPubKeyBytes函數。關于哈希函數沖突的細節在網絡上已有很多討論,可以參考.

隨后,該筆交易被OntologyRelayer接收,注意這里并沒有很嚴格的校驗。該交易會通過Relayer在PolyChain成功上鏈。EthereumRelayer會感知到新區塊的生成。

然而,這筆交易被EthereumRelayer拒絕了。原因在于EthereumRelayer對目標合約地址有校驗,只允許LockProxy合約作為目標地址,而攻擊者傳入的是EthCrossChainData地址。

行情丨BTC在5分鐘內漲幅超過1.00%:據火幣全球站數據顯示,BTC/USDT在5分鐘內出現劇烈波動,漲超1.00%,達到1.01%。當前報價為 11534.28 美元,行情波動較大,請注意風險控制。[2019/7/12]

因此,攻擊者攻擊之路在此中斷。但如前所述,包含惡意payload的攻擊交易已經在PolyChain成功上鏈,可被進一步利用。

0x2.2步驟二

攻擊者手動發起交易,調用EthCrossChainManager合約中的verifyHeaderAndExecuteTx函數,將之前一步保存在PloyChain區塊中的攻擊交易數據作為輸入。由于該區塊是polychain上的合法區塊,因此可以通過verifyHeaderAndExecuteTx中對于簽名和merkleproof的校驗。然后執行EthCrossChainData合約中的putCurEpochConPubKeyBytes函數,將原本的4個keeper修改為自己指定的地址。

0x2.3步驟三

在keeper被修改之后,攻擊者直接調用目標鏈上的verifyHeaderAndExecuteTx函數,最終調用至Unlock函數,大量地轉移資金,給項目方帶來了嚴重的損失。具體的攻擊細節可參考我們之前的報告。

0x3.Relayer代碼分析

在本攻擊過程中,Ontology方和以太坊方均有Relayer負責將來自Ontology的交易在polyChain上鏈,以及將polychain上的交易放到以太坊。這兩個Relayer是由Go語言實現的服務進程。

行情 | 三大平臺幣2漲1跌 OKB 24小時漲幅28.45%:據非小號數據顯示,今日三大平臺幣兩漲一跌,長期來看保持上漲態勢。HT 24小時漲幅18.88%,價格達到2.376美元,創去年9月份以來新高。OKB 24小時漲幅28.45%,價格達到1.378美元,近一個月漲幅110.74%;BNB 24小時跌幅1.1%,當前價格為15.376美元,近3個月漲幅177.43%。[2019/3/20]

然而我們發現,這兩個Relayer都缺乏有效的校驗。這導致

攻擊者可以在Ontology構造一條惡意的跨鏈交易,并且成功打包到polychain上。雖然在以太坊的Relayer具有校驗功能,但是攻擊者可以直接同以太坊上的鏈上合約進行交互,直接執行惡意的函數。0x3.1OntologyRelayer完全信任來自Ontology上的跨鏈交易

PolyNetwork的?ont_relayer(https://github.com/polynetwork/ont-relayer)?負責監聽Ontology鏈上的跨鏈交易并將其打包入傳入PolyChain.

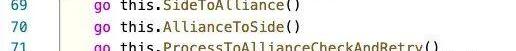

注:

在OntologyRelayer中,Side指OntologyChain;Alliance指PolyChain.CrossChainContractAddress是Ontology鏈上原生編號為09的智能合約.

XRP現價報0.9280美元,跌幅4.85%:根據火幣Pro數據顯示,XRP現價報0.9280美元,跌幅4.85%。[2018/2/22]

上圖中,OntologyRelayer啟動時開啟三個Goroutines分別負責監聽OntologyChain和PolyChain的跨鏈交易,以及對PolyChain上的跨鏈交易做狀態檢查。在本報告中,我們只關注69行的監聽Side的代碼邏輯。

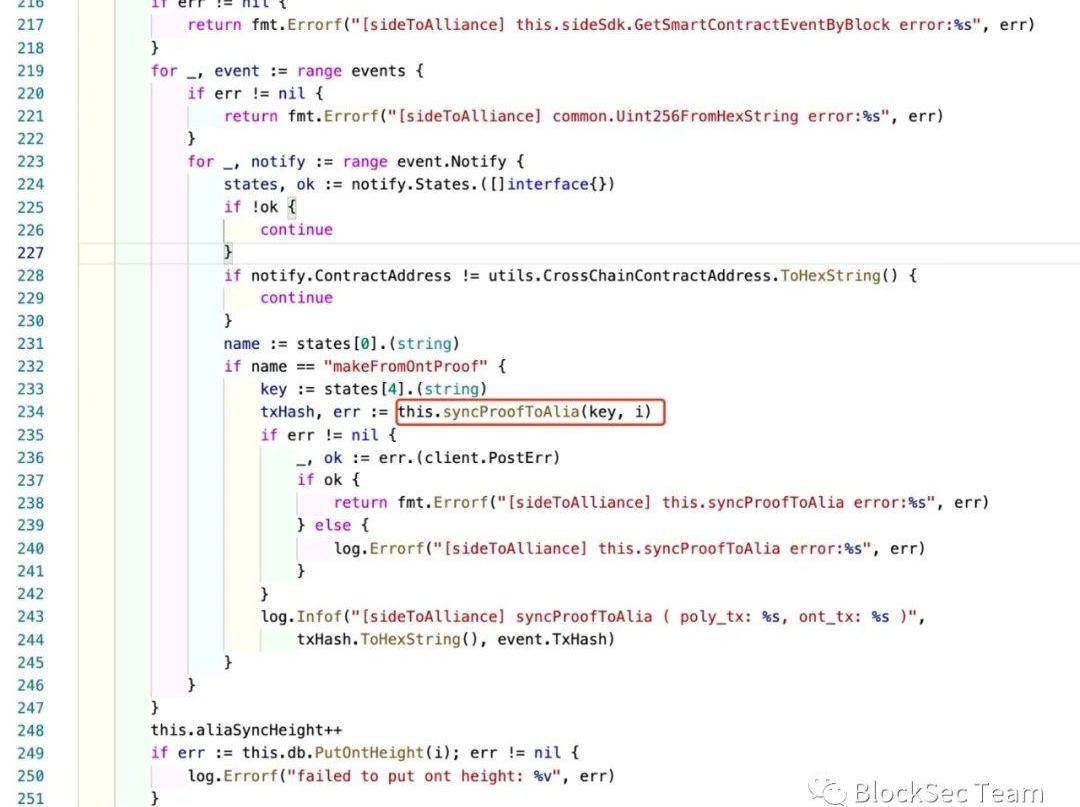

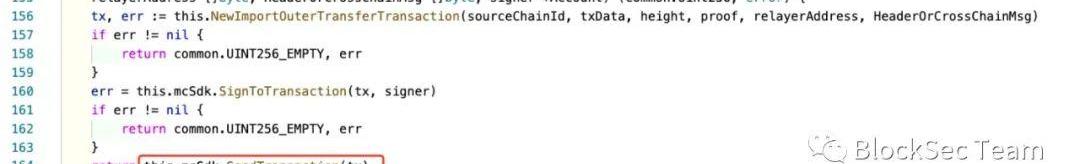

在上圖中,OntologyRelayer調用Ontology鏈提供的RPC接口(第215行,調用SDK函數GetSmartContractEventByBlock)獲取區塊中觸發的智能合約事件;然后在第228和232行表明OntologyRelayer只監聽OntologyChain上由CrossChainContractAddress觸發的makeFromOntProof事件;

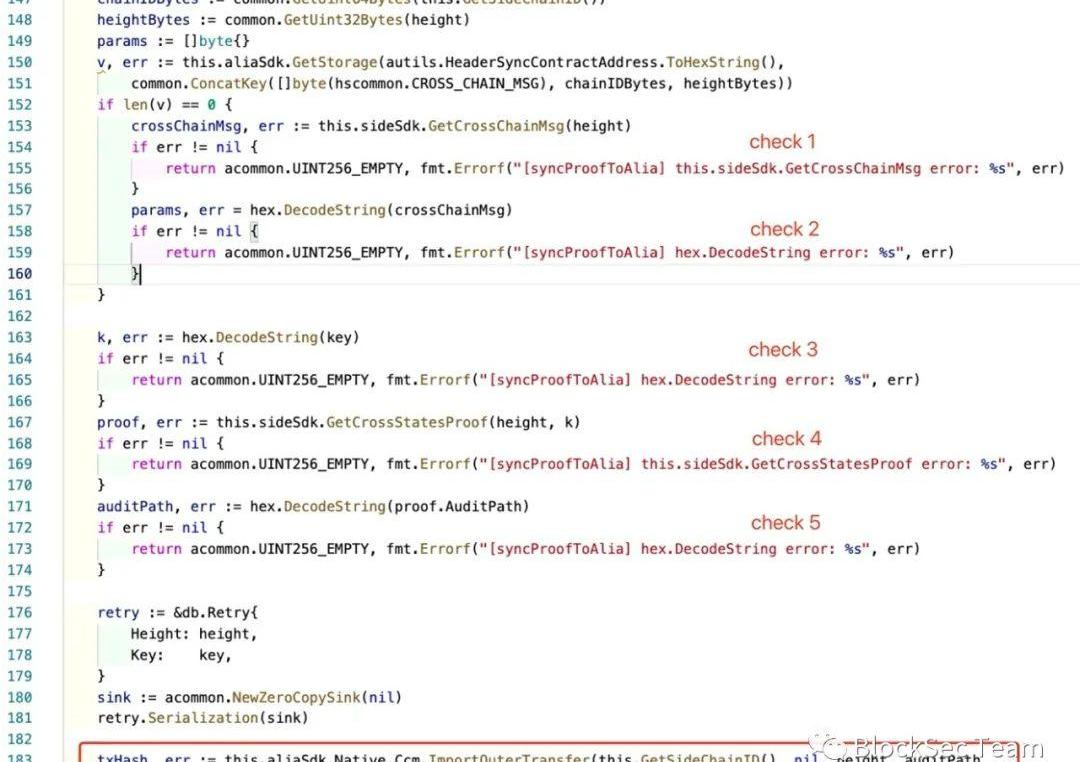

上圖中,在處理OntologyChain上的跨鏈交易時,OntologyRelayer總共做了五次校驗,分別是兩次向OntologyChain發送的RPC請求校驗(check1和check4),以及三次參數是否為空的校驗(check2,check3,和check5)。這五次校驗都屬于常規校驗,并未對來自OntologyChain上的跨鏈交易做語義上的校驗;第167和171行取出了在目標鏈上執行所需要的交易參數信息;第183行向PolyChain發送交易;

OntologyRelayer在構造了PolyChain上的交易后便向PolyChain發起RPC請求發送交易(第164行,函數調用SendTransaction);

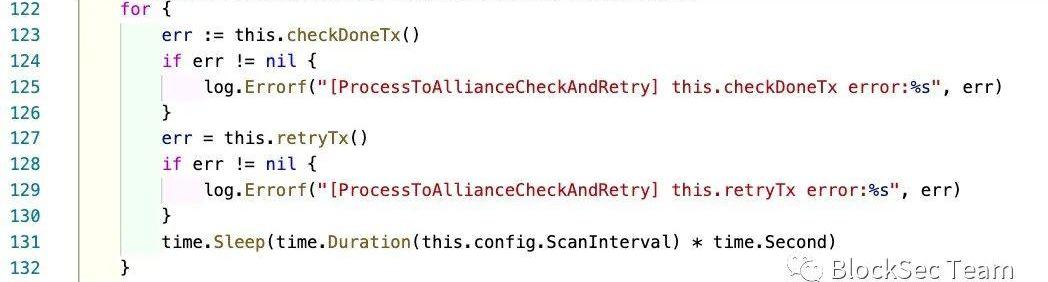

這個名為ProcessToAliianceCheckAndRetry的Goroutine也僅僅是做了重發失敗交易的工作,仍然未對來自OntologyChain上的跨鏈交易做任何語義上的校驗。

至此,我們可以看出ont-relayer監聽所有來自OntologyChain由CrossChainContractAddress觸發的makeFromOntProof事件,并未對其做任何語義上的校驗,便向PolyChain轉發了交易。而任何人向Ontology發送的任何跨鏈交易都會觸發CrossChainContractAddress的makeFromOntProof事件,所以OntologyRelayer會將所有來自Ontology上的跨鏈交易都轉發到Polychain上。

0x3.2EthereumRelayer中的無效校驗

EthereumRelayer?負責監聽PolyChain并將目標鏈為Ethereum的跨鏈交易轉發到Ethereum上。

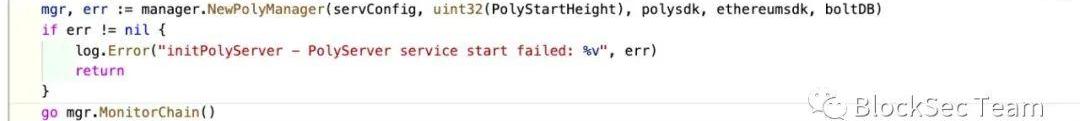

EthereumRelayer啟動一個Goroutine來監控PolyChain;

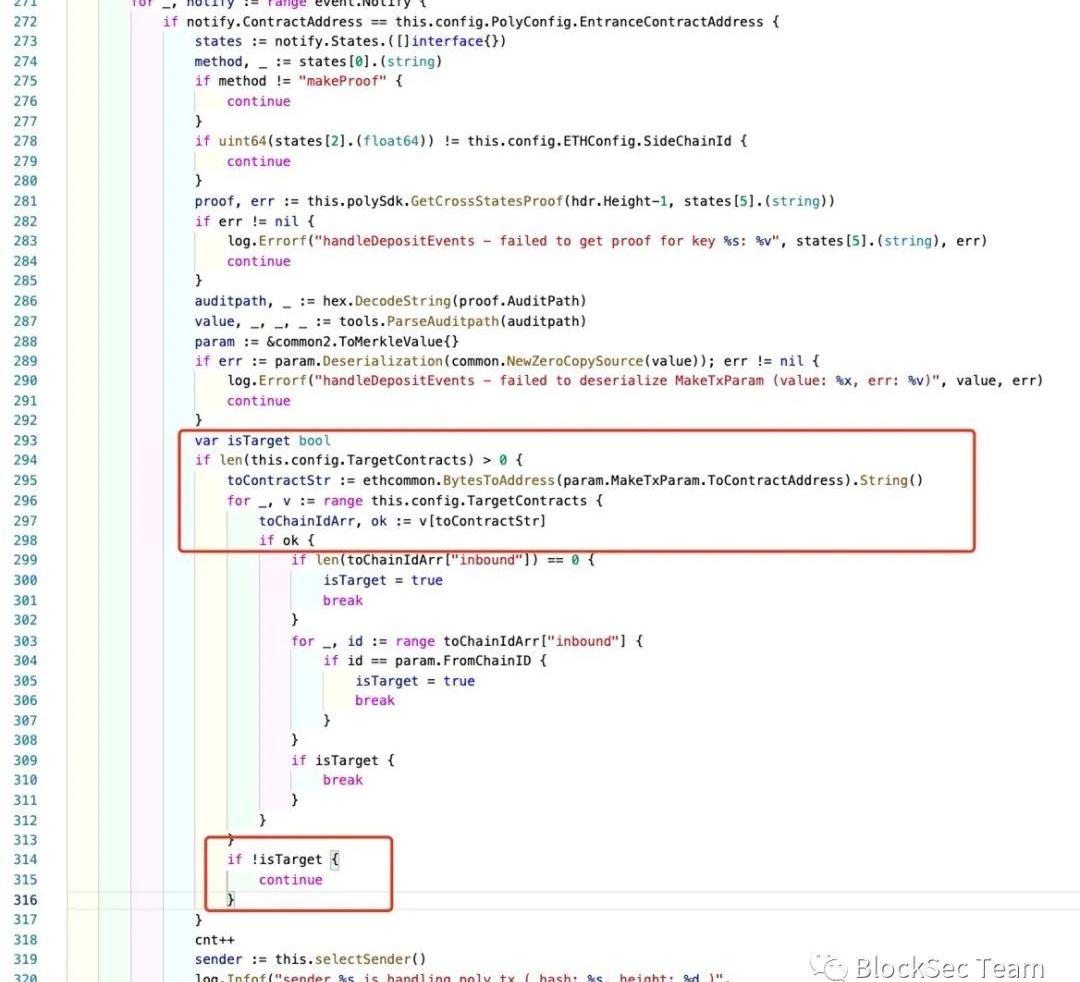

EthereumRelayer監聽所有PolyChain上目標鏈為Ethereum的跨鏈交易;EthereumRelayer會校驗跨鏈交易的目標合約是否為config.TargetContracts中指定的合約之一,如果不是則不會發送這筆跨鏈交易到Ethereum上。

雖然EthereumRelayer對PolyChain上的跨鏈交易做了部分校驗,比如限制了目標合約,但是與PolyChain不同,任何人都可以向Ethereum上的EthCrossChainManager合約發送交易。換句話說,EthereumRelayer在這里做的校驗沒有實際的意義,只要包含惡意payload的跨鏈交易被成功打包進了PolyChain,那么任何人都可以直接使用已經打包好的區塊數據將payload發送到以太坊EthCrossChainManager合約并執行。

攻擊者正是利用了上述兩個缺陷,完成了0x2攻擊流程中的步驟一和步驟二(0x2.1和0x2.2)

0x4.寫在最后

通過對整個攻擊流程的完整梳理和詳盡分析,我們認為Relayer的不完整校驗是攻擊得以發生的根本原因。其它方面則更多地屬于比較精彩的攻擊技巧。總而言之,跨鏈的校驗和鑒權是跨鏈系統安全的關鍵所在,值得社區付出更多的努力。

參考文獻

?https://blocksecteam.medium.com/the-initial-analysis-of-the-polynetwork-hack-270ac6072e2a

?https://twitter.com/kelvinfichter/status/1425290462076747777

Tags:HAIAINCHAChainIfoods ChainSTARCHAINDOGEDxChain Tokenafricachain

由萬向區塊鏈實驗室舉辦的第七屆區塊鏈全球峰會,以“數字化轉型”為主題,將于9月14日-15日在上海外灘W酒店舉行.

1900/1/1 0:00:00撰文:DanMcCarthy,Paradigm人才招募合伙人編譯:PerryWang軟件工程文化一直傾向于反威權主義的態度.

1900/1/1 0:00:00巴比特訊,8月20日,由Uniswap社區昨日建議籌集1500萬美元資金并將收益分配給社區成員和加密資產研究和評級公司Flipside的提案已被取消.

1900/1/1 0:00:00北京時間2021年8月27日20點50分左右,以太坊突然出現分叉。我們通過分析Geth的代碼版本修改和這筆造成分叉的交易厘清了以太坊分叉的根本原因:Geth舊版本在處理預編譯合約調用時,并未考慮.

1900/1/1 0:00:00撰文:WilliamM.Peaster本文編譯自Bankless加密地址并非人性化設計。把錢寄到我的ETH地址,它是0x123asd1231……想象一下,這必須大聲說出來?顯然不能.

1900/1/1 0:00:00據Cointelegraph8月20日報道,拳王邁克·泰森在NFT平臺OpenSea上發布了一系列NFT收藏品.

1900/1/1 0:00:00