BTC/HKD+1.36%

BTC/HKD+1.36% ETH/HKD+1.4%

ETH/HKD+1.4% LTC/HKD+1.13%

LTC/HKD+1.13% ADA/HKD+0.54%

ADA/HKD+0.54% SOL/HKD+1.73%

SOL/HKD+1.73% XRP/HKD+1.28%

XRP/HKD+1.28%1.前言

相對于ethereum的soldity語言,move語言最近越來越火,而且由于其自身相對于soldity的強大優勢,越來越受到重視。其中move語言被用于很多明星項目,比如Aptos,sui。近期我們的Web3安全漏洞檢測產品發現了一個整數溢出的漏洞。可以導致Aptos節點崩潰,造成拒絕服務。本文通過對該漏洞的介紹,希望大家對move語言以及其安全性有更多的認識和理解。作為move語言安全性研究的領導者,我們會持續關注move語言的安全性,為move的生態安全做出我們的貢獻。?

2.Move語言的重要概念

模塊和腳本?

Move有兩種不同類型的程序:模塊和腳本。模塊是定義結構類型以及對這些類型進行操作的函數的庫。結構類型定義了Move的全局存儲的模式,模塊函數定義了更新存儲的規則。模塊本身也存儲在全局存儲中。腳本是可執行文件的入口點,類似于傳統語言中的主函數main。腳本通常調用已發布模塊的函數來更新全局存儲。腳本是臨時代碼片段,不會發布在全局存儲中。一個Move源文件可能包含多個模塊和腳本。然而,發布模塊或執行腳本都是獨立的虛擬機操作。?

對于熟悉操作系統的人來說,move的module就類似系統的可執行文件運行的時候加載的動態庫模塊,而script類似主程序。用戶可以通過自己編寫script,來訪問全局存儲,包括調用module模塊的代碼。?

全局存儲?

Move程序的目的是讀取和寫入樹形的持久全局存儲。程序不能訪問文件系統、網絡或任何此樹以外的數據。?

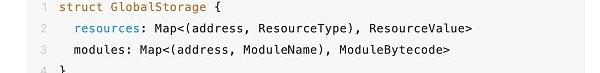

在偽代碼中,全局存儲看起來像:?

新加坡金管局局長:如果加密貨幣公司進行非法活動,將采取堅決行動:7月19日消息,新加坡金管局局長表示,如果加密貨幣公司進行非法活動,將采取堅決行動。(金十)[2022/7/19 2:22:43]

從結構上講,全局存儲是一個森林,這個森林由以賬戶地址為根的樹組成。每個地址可以存儲資源數據和模塊代碼。如上面的偽代碼所示,每個地址最多可以存儲一個給定類型的資源值,最多可以存儲一個給定名稱的模塊。??

MOVE虛擬機原理?

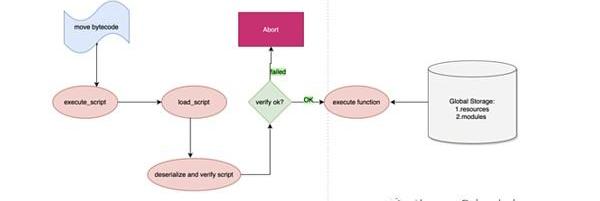

movevm與evm虛擬機都一樣,需要將源碼編譯成字節碼,然后在虛擬機中執行,下圖是整體的流程:?

1.將字節碼通過函數execute_script被加載進來?

2.執行load_script函數,這個函數主要用來反序列化字節碼,并校驗字節碼是否合法,如果校驗失敗,就會返回失敗?

3.校驗成功之后就會開始執行真正的字節碼代碼?

4.執行字節碼,訪問或修改全局存儲的狀態,包括資源,modules?

注:move語言還有很多特性,這里我們就不一一介紹,后續我們會從安全性角度繼續分析move語言的特性。?

3.漏洞描述

本漏洞主要設計驗證模塊,在講具體漏洞之前先介紹下驗證模塊的功能以及StackUsageVerifier::verify。?

Paxos 獲得新加坡中央銀行支付許可證:金色財經報道,3月9日消息,受紐約監管的區塊鏈基礎設施公司 Paxos 已獲得新加坡中央銀行的監管批準,可在該國運營其服務,這意味著 Paxos 是第一家同時獲得紐約金融服務部 (NYDFS) 和新加坡金融管理局 (MAS)許可的加密公司。在獲得新加坡支付服務法的許可后,Paxos 現已獲準開始新加坡國內注冊的公司提供數字資產和區塊鏈產品及其相關服務。[2022/3/10 13:47:38]

驗證模塊?

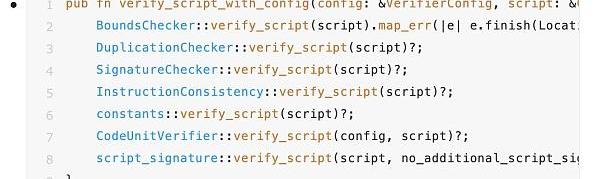

通過前面,我們知道在真正執行字節碼代碼之前,會有驗證字節碼的環節,而驗證環節有可以細分為好多子過程,?

分別是:?

BoundsChecker,邊界檢查,主要是用來檢查module與script的邊界安全。具體包括檢查signature,constants等的邊界?

DuplicationChecker,該模塊實現了一個檢查器,用于驗證CompiledModule中的每個向量是否包含不同的值?

SignatureChecker,用于檢查signature被用于函數參數,本地變量,結構體成員時,字段結構正確?

InstructionConsistency,驗證指令一致性?

constants用于驗證常量,常量的類型必須是原始類型,常量的數據正確的序列化為其類型?

CodeUnitVerifier,驗證函數體代碼的正確性,分別通過stack_usage_verifier.rs與abstract_interpreter.rs來達到目的?

數字資產安全平臺Fireblocks于新加坡和香港開設新辦事處:4月30日消息,由富達支持的機構數字資產安全平臺Fireblocks宣布在新加坡和香港開設新辦事處,以擴大業務滿足亞太地區日益增長的需求。Fireblocks表示,迄今為止,該公司的數字資產轉移金額已超過300億美元。(Cointelegraph)[2020/4/30]

script_signature,用于驗證一個腳本或入口函數是否是一個有效的簽名?

該漏洞發生在verify環節CodeUnitVerifier::verify_script(config,script)?;函數中。可以看這里有許多的verify子流程。?

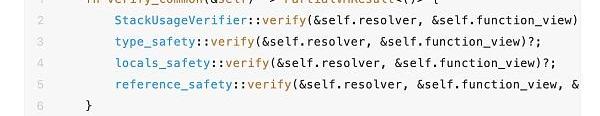

分別是stack安全校驗,類型安全校驗名,本地變量安全性校驗,以及引用安全校驗。而漏洞產生的地方就在棧安全校驗過程中。?

棧安全校驗(StackUsageVerifier::verify)?

該模塊用于驗證函數的字節碼指令序列中的基本塊是否以平衡的方式使用。每個基本塊除了那些以Ret操作碼結尾的,必須確保離開block時候棧高度與開頭時候相同。此外,對于任何基本塊的塊,棧高度不得低于開始時的棧高度。?

循環校驗所有代碼塊是否滿足以上條件:??

公告 | 新加坡WBF交易所今日銷毀5000萬枚平臺通證WT:官方消息,2020年1月15日17:12:38(UTC+8),新加坡WBF交易所成功銷毀5000萬枚WT。WT是新加坡WBF交易所的平臺通證,發行總量恒定為3億枚,流通總量1億枚,鎖倉總量2億枚,本次銷毀的5000萬枚WT來源于鎖倉總量之中。具體銷毀詳情請見官網公告。

為打造極致通縮的經濟生態,刺激WT長期穩定增值,從2019年Q4開始,WBF平臺每季度拿出手續費收入的20%進行 WT的回購,回購后的 WT 將以“銷毀”的形式處理。目前該計劃已經啟動,并將于近期發布手續費的回購詳情。[2020/1/15]

即循環遍歷驗證所有基本塊的合法性。?

漏洞詳情?

前面已經介紹過,由于movevm是棧虛擬機,在驗證指令合法性的時候,很顯然,第一需要確保指令字節碼是否正確,第二需要確保棧空間經過一個block代碼塊調用之后,棧內存合法,即棧操作之后,棧保持平衡。verify_block函數正是用來完成第二個目的的。?

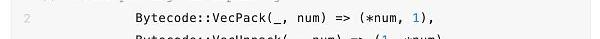

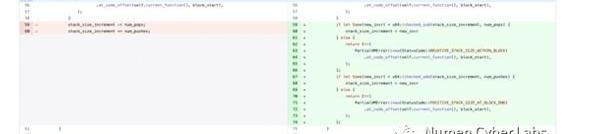

從verify_block代碼中我們可以看到,for循環會循環解析block代碼塊中的所有指令,然后通過對num_pops,num_pushes加減操作來驗證指令塊的對棧的影響是否合法,首先通過對stack_size_increment<num_pops來判斷棧空間是否合法,如果num_pops大于stack_size_increment就說明字節碼pop的數目大于棧本身的大小,就返回錯誤,字節碼校驗失敗。然后通過stack_size_increment-=num_pops;stack_size_increment+=num_pushes;這兩條指令來修改每個指令執行之后對棧的高度的影響,最后當循環結束之后,stack_size_increment需要等于0,即保持本block內的操作之后,需要保持棧的平衡。?

聲音 | 新加坡總理李顯龍:騙子利用我和副總理的名字來招攬比特幣投資:今日,新加坡總理李顯龍發推表示,“騙子利用副總理尚達曼(Tharman Shanmugaratnam)和我的名字來招攬比特幣投資。不要相信你在網上看到的一切。”[2018/9/22]

看起來這里似乎沒什么問題,但是由于這里在執行16行代碼的時候,沒有去判斷是否存在整數溢出,導致可以通過構造超大num_pushes,間接控制stack_size_increment,從而產生整數溢出漏洞。那么如何構造構造這樣一個巨大的push數目呢?這里首先需要介紹一下movebytecode文件格式。?

movebytecode文件格式?

如同WindowsPE文件,或者linuxELF文件,move的字節碼文件以.mv為結尾,文件本身也是有一定的格式的,總的來說movebytecode文件格式如圖所示:?

首先是macgic,值為A11CEB0B,接下來是版本信息,以及table的數目,之后是tablesheaders,這里可以有很多個tables,tablekinds就是table的類型,總共有0x10種,更多詳細信息可以去看move語言文檔,接下來是table的偏移,以及table的長度。之后就是table的contents了,最后是SpecificData,有兩種,對于module來說就是ModuleSpecificData,對于script類型來說就是ScriptSpecificData。?

構造的惡意文件格式?

這里我們與aptos交互的時候,是以script來完成的,所以我們構造了下圖所示的文件格式,就可以造成stack_size_increment溢出:?

首先來解釋一下這個字節碼文件的格式:?

+0x00-0x03:是macgicword0xA11CEB0B?

+0x04-0x7:文件格式版本,這里為版本4?

+0x8-0x8:為tablecount這里為1?

+0x9-0x9:為tablekind這里是SIGNATURES類型?

+0xa-0xa:為tableoffset,這里為0?

+0xb-0xb:為tablelength,這里為0x10?

+0xc-0x18:為SIGNATURESToken數據?

從0x22開始為scrip的mian函數code代碼部分?

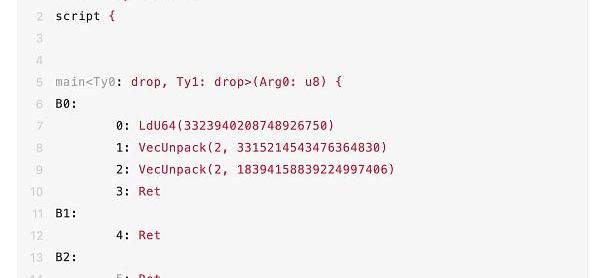

通過move-disassembler工具,我們可以看到指令的反匯編代碼如下:?

其中0,1,2三條指令對應的代碼就是紅框,綠框,黃框的數據。?

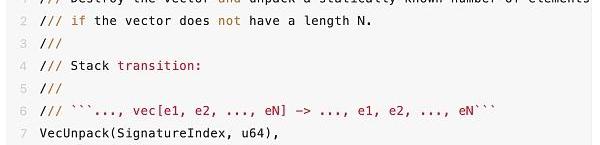

LdU64與漏洞本身無關,我們這里就不做過多解釋,感興趣的可以自行查看代碼。這里重點解釋下VecUnpack指令,VecUnpack的作用就是在代碼中碰到vector對象的時候,需要將數據全部push到棧上。?

在構造的這個文件中,我們構造了兩次VecUnpack,其vector的num分別是3315214543476364830,18394158839224997406,?

當執行函數instruction_effect的時候,實際上執行的是下面第二行代碼:?

執行完instruction_effect函數第一次返回(1,3315214543476364830),此時stack_size_increment為0,num_pops為1,num_pushes為3315214543476364830,執行第二次返回(1,18394158839224997406)。當再次執行stack_size_increment+=num_pushes;?

stack_size_increment已經為0x2e020210021e161d(3315214543476364829),?

num_pushes為0xff452e02021e161e(18394158839224997406),當兩者相加之后,大于u64的最大值,產生了數據截斷,stack_size_increment的值成為了0x12d473012043c2c3b,造成了整數溢出,從而造成了aptos節點崩潰,進而導致節點運行停止的嚴重影響(由于rust語言的安全特性,并不會向c/c++那樣造成更進一步的代碼安全影響)。?

4.漏洞影響

本漏洞由于是發生在movevm執行模塊,所以對于鏈上節點,只要執行該字節碼代碼,就會造成DoS攻擊,嚴重的情況下,可以使得aptos網絡完全停止運行,會對其生態造成難以估量的影響,以及對節點的穩定性產生嚴重影響。?

5.官方修復

當我們發現這個漏洞之后,第一時間報告給了官方,官方也很快修復了漏洞:?

官方的修復也很簡單,就是對stack_size_increment的加減分別做了溢出檢測。如果有溢出就直接返回異常。?

Tags:MOVMOVEACKSTAmovez幣歸零movez幣值得投資嗎STAR QUACKSbitstamp交易所官網提現

原文標題:《WEB3VC排行榜解讀:TO5VC有何競爭優勢?》 原文作者:CODY 9月27日,,加密研究組織?GCR?與?Clearblock?聯合推出?Web3?VC?排行榜.

1900/1/1 0:00:00一個良性循環的DAO應該是所有人都是經營者,社區成員不僅僅是提出提案和投票。 撰文:Jessy 9月19日,PandaDAO在Snatshot上發布了「社區退款和解散提案」,提案投票開始于9月2.

1900/1/1 0:00:00解決目前NFT市場應用問題的鑰匙,是建設區塊鏈底層基礎設施,努力構建基于Web3運行的NFT產品.

1900/1/1 0:00:00憑借豐富的dApp生態和低廉的交易費用,BNBChain繼續被用戶積極使用。BNB鏈于2020年9月推出,旨在為日益昂貴的以太坊主網提供替代智能合約平臺.

1900/1/1 0:00:00加密貨幣多元化?以下都不是財務建議。我們經常聽到有人聲稱多元化會降低我們投資組合的風險。但是,這是什么意思?風險通常可以歸結為兩個組成部分,市場風險和特殊風險.

1900/1/1 0:00:00原文作者:WLabs,CarolW關于如果鏈游一步登天很難,如何在過渡期內,做好鏈游可以做到的優化.

1900/1/1 0:00:00