BTC/HKD+3.68%

BTC/HKD+3.68% ETH/HKD+3.54%

ETH/HKD+3.54% LTC/HKD+6.06%

LTC/HKD+6.06% ADA/HKD+6.29%

ADA/HKD+6.29% SOL/HKD+6.68%

SOL/HKD+6.68% XRP/HKD+3.63%

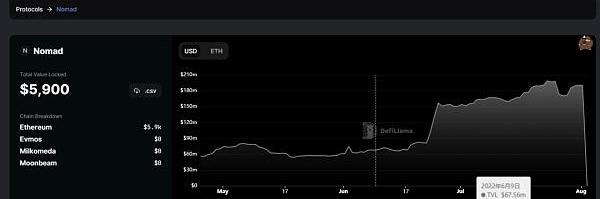

XRP/HKD+3.63%北京時間8月2日,成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,跨鏈通訊協議Nomad遭遇攻擊,黑客獲利約1.5億美元。截止發稿前,根據DeFiLlama數據顯示,Nomad代幣橋中只剩下約5900美元左右。

關于本次攻擊事件的來龍去脈,成都鏈安安全團隊第一時間進行了分析。

PART01?

-

加密市場中首次發生的去中心化搶劫?

首先,我們先來認識本次故事主角——Nomad。

Nomad自稱能提供安全的互操作性解決方案,旨在降低成本并提高跨鏈消息傳遞的安全性,與基于驗證者的跨鏈橋不同,Nomad不依賴大量外部方來驗證跨鏈通信,而是通過利用一種optimistic機制,讓用戶可以安全地發送消息和橋接資產,并保證任何觀看的人都可以標記欺詐并保護系統。

安全團隊:SushiSwap項目疑似被攻擊,損失約334萬美元:金色財經報道,據區塊鏈安全審計公司Beosin旗下Beosin EagleEye安全風險監控、預警與阻斷平臺監測顯示,SushiSwap項目疑似被攻擊,損失約1800ETH,約334萬美元,Beosin安全團隊正在對本次事件進行分析,建議有對0x044b75f554b886A065b9567891e45c79542d7357合約授權的用戶盡快取消授權防止資金被盜。[2023/4/9 13:52:53]

而在4月13日,他們也以2.25億美元估值完成高達2200萬美元的種子輪融資,領投方為Polychain。對于一家初創項目而言,數千萬美元種子輪融足可謂贏在起跑線上,但是本次攻擊之后,不知道項目方會如何處理與“自救”。

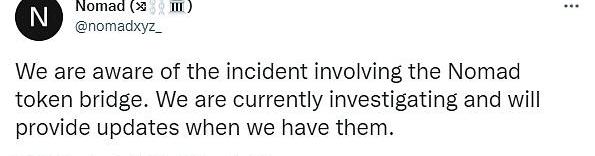

Nomad官方推特表示,已得知此事,目前正在調查。

安全團隊:Kyber Network遭遇前端攻擊,損失約26.5萬枚amUSDC:金色財經消息,據派盾(PeckShield)監測,Kyber Network遭遇前端攻擊,損失約26.5萬枚amUSDC。

此外,據Kyber Network官方稱,該漏洞已被修復,受影響的用戶將得到補償。[2022/9/2 13:04:37]

關于本次事件,在Web3領域,卻引起了爭議。

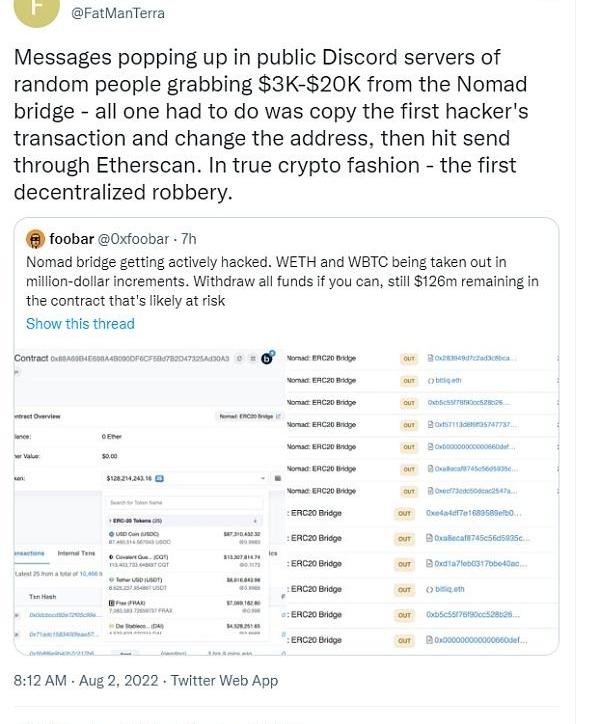

Terra研究員FatMan在推特上對Nomad遭遇攻擊事件發表評論稱:“在公共Discord服務器上彈出的一條消息稱,任意一個人都能從Nomad橋上搶了3千到2萬美元:所有人要做的就是復制第一個黑客的交易并更改地址,然后點擊通過Etherscan發送。這是在真正的加密市場中首次發生的去中心化搶劫。”?

FEG項目再次遭受攻擊,此次攻擊損失約190萬美元:金色財經報道,據CertiK安全團隊監測,北京時間2022年5月17日凌晨5:24:15,FEG在BNB鏈和以太坊上經歷了另一次閃電貸攻擊。FEG首先在BNB鏈上經歷了閃電貸攻擊,價值約130萬美元的資產受到損失。隨后在以太坊上,價值約59萬美元的資產遭受損失,今日總計損失約190萬美元。而昨日凌晨4時,FEG已在以太坊和BNB鏈上遭遇了一次大規模閃電貸攻擊,導致了價值約130萬美元的資產損失。

此攻擊與昨日的攻擊類似,是由“swapToSwap()”函數中的一個漏洞造成的。該函數在未對傳入參數進行篩查驗證的情況下,直接將用戶輸入的 \"path \"作為受信任方。此外,該函數將允許未經驗證的 \"path \"參數(地址)來使用當前合約的資產。因此,通過調用 \"depositInternal() \"和 \"swapToSwap()\",攻擊者可獲得使用當前合約資產的許可,從而盜取合約內的資產。[2022/5/17 3:20:42]

ChainSwap合約漏洞損失約800萬美元,超10種加密貨幣受到影響:跨鏈資產橋ChainSwap(ASAP)在其智能合約的一個關鍵漏洞被黑客利用后,已經損失了大約800萬美元。ChainSwap聲稱來自個人錢包的資金是安全的,但尚未恢復發送和提幣功能。目前有超過10種加密貨幣受到漏洞的影響,分別是WILD、MATTER、ROOM、UMB、NORD、RAZOR、PERI、VTX、ORO、VTX、BLANK、UFARM等。(U.today)[2021/7/11 0:43:29]

事實的確如此。

根據Odaily星球日報的報道,在第一個黑客盜竊完成后,這條「成功」經驗也在加密社區瘋傳,被更多用戶模仿,趁火打劫。跨鏈通訊協議Nomad的資產被洗劫一空。

SafeDollar官方:共損失約20.2萬枚USDC和4.6萬枚USDT,將發布補償計劃:官方消息,算法穩定幣項目SafeDollar官方發布博客表示,因黑客攻擊共損失202,230枚USDC和4.6萬枚USDT。SafeDollar表示,協議本身運行良好,只有PLX版本1池存在問題并導致漏洞利用。此外,SafeDollar稱將發布補償和推進計劃。此前消息,算法穩定幣項目SafeDollar疑似遭到黑客攻擊,損失達25萬美元。[2021/6/29 0:13:24]

可能是因為過于心急,一些用戶忘記使用馬甲偽裝,直接使用了自己的常用ENS域名,暴露無遺。目前已經有用戶開始自發退款,以求避免被起訴。

PART02?

-

項目方在部署合約時犯了什么錯導致被攻擊?

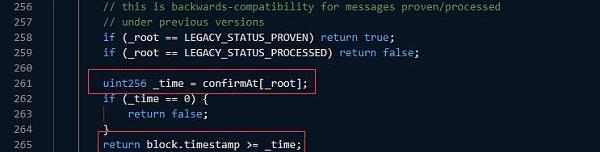

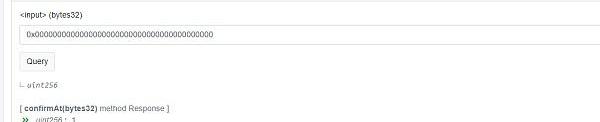

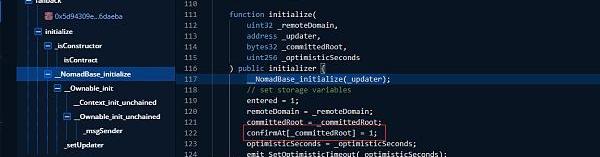

本次攻擊主要是項目方在部署合約時,把零(0x000000....)的confirmAt設置為1,導致任意一個未使用的_message都可以通過判斷,并從合約中提取出對應資產。技術分析如下:

被攻擊合約

0x5D94309E5a0090b165FA4181519701637B6DAEBA(存在漏洞利用的合約)

0x88A69B4E698A4B090DF6CF5Bd7B2D47325Ad30A3(遭受損失的金庫合約)

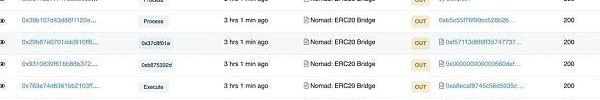

由于攻擊交易過多,下面依靠其中一筆攻擊交易分析為例進行闡述;

攻擊的交易截圖

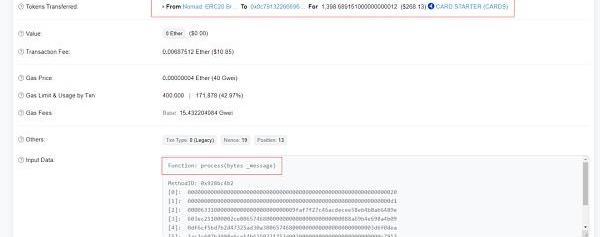

1.通過交易分析,發現攻擊者是通過調用(0x5D9430)合約中的process函數提取合約中的資金。

攻擊細節截圖

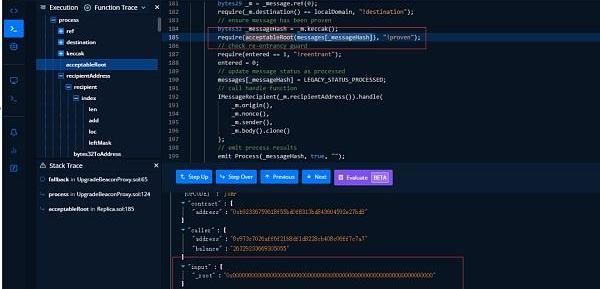

2.跟進process函數中,可以看到合約對_messageHash進行了判斷,當輸入的messages為0x000000....時,返回值卻是true。

攻擊細節截圖

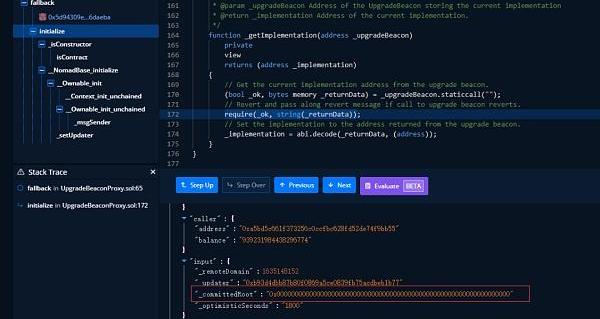

3.然后跟進acceptableRoot函數,發現_root的值為零(0x000000....)時,而confirmAt等于1,導致判斷恒成立,從而攻擊者可以提取合約中的資金。

攻擊細節截圖

?攻擊細節截圖

4.后續通過查看交易,發現合約在部署時,就已經初始零(0x000000....)的confirmAt為1,交易可見

攻擊細節截圖

攻擊細節截圖

PART03?

-

被盜資金進入,項目方還能找回嗎?

針對跨鏈代幣橋攻擊導致損失一事,Nomad團隊表示,“調查正在進行中,已經聯系區塊鏈情報和取證方面的主要公司協助。我們已經通知執法部門,并將夜以繼日地處理這一情況,及時提供最新信息。我們的目標是識別相關賬戶,并追蹤和追回資金。”

目前,成都鏈安安全團隊正在使用鏈必追平臺對被盜資金地址進行監控和追蹤分析。

PART04?

-

總結:合約部署需要注意哪些問題?

針對本次事件,成都鏈安安全團隊建議:項目方在合約部署前,需要考慮配置是否合理。部署后,應測試相關功能,是否存在被利用的風險,并且聯系審計公司查看初始的參數是否合理。

上篇說了當前兩個龍頭GameFi的旁氏困境,這篇來探討可能的出路在哪。首先來說,X2Earn,所有參與者都可以Earn這個模式大概率不可行.

1900/1/1 0:00:001.金色觀察|a16z:為什么說區塊鏈的性能難以衡量?我們需要一種更細致、徹底的方法來衡量和比較區塊鏈性能——應將性能分解為多個組件,并在多個軸上進行比較權衡.

1900/1/1 0:00:00在Web3中,人們可以考慮在基礎計算層之上的三類服務和產品中的數字基礎設施——數據、價值/流動性和Interplayers/區塊鏈支持服務.

1900/1/1 0:00:00作者:bittracy 來源:ACCapitalResearch,CoinVoice獲授權轉載.

1900/1/1 0:00:00頭條 ▌IMF官員:加密市場的拋售并未蔓延至“實體經濟”金色財經報道,國際貨幣基金組織全球市場分析部副主任AntonioGarciaPascual在做客CoindeskTV時表示.

1900/1/1 0:00:00文章作者:NoahSmith原標題:對加密世界的經濟誤解現金不是儲蓄,稀缺性本身不會創造價值。比特幣和其他加密貨幣投資仍然在世界各地積極地進行宣傳.

1900/1/1 0:00:00