BTC/HKD+5.99%

BTC/HKD+5.99% ETH/HKD+7.38%

ETH/HKD+7.38% LTC/HKD+3.21%

LTC/HKD+3.21% ADA/HKD+9.07%

ADA/HKD+9.07% SOL/HKD+7.04%

SOL/HKD+7.04% XRP/HKD+9.34%

XRP/HKD+9.34%由靈蹤安全授權,金色財經獨家發布。

8月17日,靈蹤安全的監測系統檢查到BSC鏈上的DeFi協議XSURGE遭到閃電貸攻擊。?

關于閃電貸攻擊,我們在此前的文章中曾經有過多次介紹。“閃電貸”在DeFi領域,尤其是今年以來的屢次攻擊事件中已經成為圈內外耳熟能詳的詞匯。?

“閃電貸”的原理是利用以太坊智能合約可以回滾交易的特性,進行借貸操作的一種手段。大家一定要注意的是,“閃電貸”只是被利用的手段,它本身并不是罪魁禍首。罪魁禍首一般都另有其它原因。?

黑客們利用閃電貸進行攻擊的基本過程是這樣的:?

首先利用閃電貸從資金池借出資金?

然后利用借出的資金找準被攻擊合約的漏洞進行攻擊?

途虎養車首發數字藏品:金色財經報道,據途虎養車官方公眾號,途虎養車首次限量發行6款《虎將》系列數字藏品,限量10000件。此次數字藏品為途虎養車 x 騰訊幻核基于騰訊區塊鏈技術協議打造,擁有鏈上唯一標識,且不可篡改,《虎將》系列由6個不同形態的泰哥組成,分為三個等級:稀有級、史詩級、傳說級。[2022/6/18 4:36:45]

最后從攻擊獲得的巨額收益中拿出借貸的本金歸還給資金池,則剩下的就是黑客本次攻擊的獲利。

?本次受攻擊的XSURGE項目被黑客抓住的漏洞是“重入攻擊”。黑客抓住這個漏洞,利用閃電貸,放大了攻擊效果。不過本次攻擊事件中,值得注意的是:在XSURGE受到攻擊前,項目方已經在推特上發表了聲明,聲稱在合約中發現漏洞,并提醒大家將資金撤出。?

ZBG將于5月11日聯合首發Casper(CSPR):據ZBG官方公告,ZBG將于2021年5月11日聯合首發Casper(CSPR),并在18:00開放CSPR充值;5月11日19:00開放CSPR/USDT交易。

據悉,ZBG已于3月23日開啟Casper申購活動,申購價格低至0.015USDT,預售的Casper代幣,將在主網上線90 天后開始逐步解鎖,并在 3 個月內完全釋放完畢,每周解鎖 1/13。同時ZBG “Seed專區”已開啟“CSPR鎖倉資產交易功能”,用戶可以在專區進行自由轉讓申購到的額度。

更多詳情請關注ZBG官方公告。[2021/5/11 21:47:48]

或許是項目方的聲明提醒了黑客,抑或許是黑客蓄謀已久,就在項目方的聲明發出不久,項目即遭到了攻擊。?

Gate.io將于3月11日聯合首發上線Startup項目OXY:據官方公告,Gate.io將于3月11日22:00聯合首發Startup項目Oxygen Protocol (OXY)上線,并于2021 年3月16日20:00開啟交易。

風險提示:虛擬幣項目具有高風險。虛擬幣價格具有高波動性。項目方未設置保證金且不提供任何價格承諾和破發擔保。請務必在完全了解風險并能承擔風險的情況下參與,平臺強烈提示風險,但無法對投資行為承擔擔保賠償等責任。[2021/3/3 18:10:57]

在本次攻擊中,黑客前后進行了多輪測試和攻擊,總共的獲利超過13000個BNB,市值超過500萬美元。在黑客發起的眾多輪測試和攻擊中,我們選取了一次很簡單的攻擊流程和大家展示一下黑客攻擊的過程。

Conflux首款NFT+DEFI游戲ConDragon NFT首發MoonSwap兩小時內售罄:12月16日12點,Conflux首款DeFi+NFT+RPG游戲 ConDragon NFT開啟盲盒預售活動,NFT售賣首發上架Conflux生態平臺MoonSwap,并同步開啟質押恐龍NFT進行挖礦。

此次ConDragon首發預售第一期共1857只恐龍NFT。在2小時內完成售罄。并完成462只恐龍NFT質押,其余進入MoonSwap NFT資產交易平臺掛單交易。盲盒售賣后50%的金額全部通過合約自動兌換成cMOON注入獎池,總獎池達到46900.48 cMOON。[2020/12/17 15:30:10]

在這個攻擊中,攻擊者的地址為:0x59c686272e6f11dC8701A162F938fb085D940ad3,被攻擊的XSURGE的合約地址為:0xE1E1Aa58983F6b8eE8E4eCD206ceA6578F036c21。

BitMax與去中心化借貸平臺DeFiner首發上線FIN:據官方消息,BitMax交易所將于10月12日 22:00(北京時間)首發上線DeFiner (FIN),并開放FIN/USDT?,充提已開放。

DeFiner是一個去中心化金融(DeFi)平臺,用于加密儲蓄,貸款和支付。據官方消息,BitMax將與DeFiner進行深度合作。未來BitMax將通過其DeFi挖礦產品形態,為DeFiner帶去更多用戶和資產,為普通散戶參與DeFi提供系統性支持,同時BitMax還會與DeFiner共同在FIN代幣的鎖倉生息等領域進行協作,讓用戶共享DeFiner平臺產生的收益。更多詳情請至BTMX官網查詢。[2020/10/10]

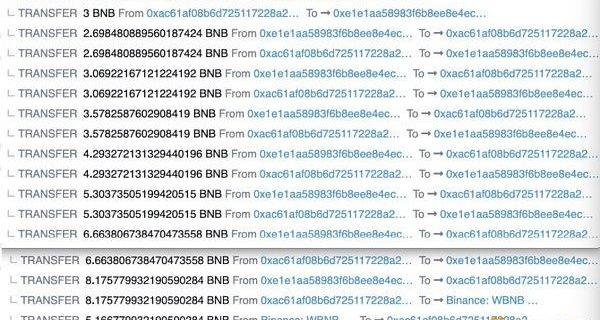

這個攻擊的交易哈希值為0x42bc03afdbda5c46d185711ce1f5df990ece215534dcd8b14529bb1beddacd4,與其相關的交易流程圖如下:

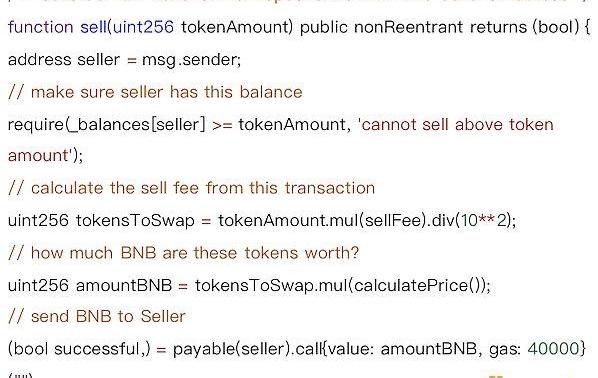

這個流程圖顯示的是一系列BNB的轉賬流程,這個流程所暗含的信息如下:-攻擊合約首先以閃電貸的方式借入了3個BNB-然后攻擊者開始攻擊SurgeToken合約-經過重復多次攻擊后,攻擊者獲得的累計金額達8.175個BNB-攻擊者最終償還3個BNB的閃電貸借款,最后獲利5.1667個BNB“麻雀雖小、五臟俱全”,這個金額很小的試探性攻擊過程就反映了黑客利用閃電貸攻擊合約的完整流程。那么具體到被攻擊的合約代碼,到底是哪里出了問題呢?下面是我們節選的關鍵代碼:

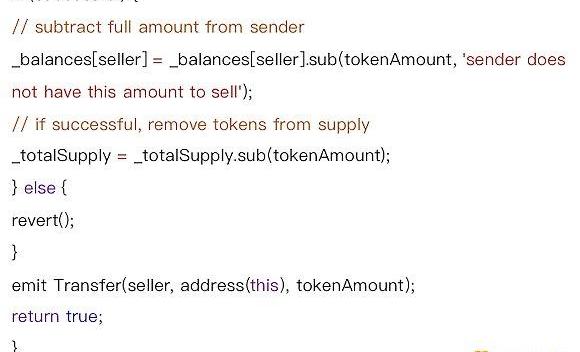

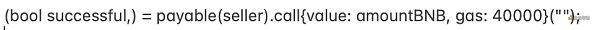

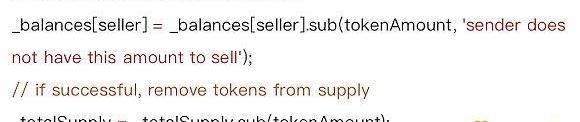

上述代碼中,有"重入攻擊"漏洞的代碼是下面這一行:

這一行代碼中,在外部調用時,通常call調用默認只有2300gas可用,無法完成一次攻擊。但這里使用gas:40000的參數,使得重入攻擊最多有40000gas可用,這就使得重入攻擊得以完成,漏洞就出現了。另外,合約的狀態修改是在外部調用之后,從而導致重入攻擊發生時require(_balances>=tokenAmount這句語句中的balances沒有被修改。因此攻擊者可以在重入時繼續調用上面的代碼,轉走合約中的BNB。

因此,本次攻擊得逞的原因有以下兩點:

狀態修改發生外部調用之后?

調用call函數時設置了gas值使得重入攻擊的條件得以具備。

?重入攻擊是智能合約安全領域經常出現的問題,在本次攻擊中,閃電貸同樣也只是起到了“幫兇”的作用,而不是“禍首”。所以本次合約安全事故的根本還是“重入攻擊”這個漏洞。這次事件再次提醒所有的項目方要高度重視合約的審計。同時這也提醒了所有的審計者,對常見問題的審計不能掉以輕心,要以嚴謹的態度處理一切問題、細致的工作堵住一切漏洞,而這也是靈蹤安全一直以來秉持的基本態度和方法。

關于靈蹤安全:靈蹤安全科技有限公司是一家專注區塊鏈生態安全的公司。靈蹤安全科技主要通過“代碼風險檢測+邏輯風險檢測“的一體化綜合方案服務了諸多新興知名項目。公司成立于2021年01月,團隊由一支擁有豐富智能合約編程經驗及網絡安全經驗的團隊創建。

團隊成員參與發起并提交了以太坊領域的多項標準草案,包括ERC-1646、ERC-2569、ERC-2794,其中ERC-2569被以太坊團隊正式收入。?

團隊參與了多項以太坊項目的發起及構建,包括區塊鏈平臺、DAO組織、鏈上數據存儲、去中心化交易所等項目,并參與了多個項目的安全審計工作,在此基礎上基于團隊豐富的經驗構建了完善的漏洞追蹤及安全防范系統。?

作者:靈蹤安全CEO譚粵飛?

美國弗吉尼亞理工大學(VirginiaTech,Blacksburg,VA,USA)工業工程碩士(Master)。曾任美國硅谷半導體公司AIBTInc軟件工程師,負責底層控制系統的開發、設備制程的程序實現、算法的設計,并負責與臺積電的全面技術對接和交流。自2011至今,從事嵌入式,互聯網及區塊鏈技術的研究,深圳大學創業學院《區塊鏈概論》課程教師,中山大學區塊鏈與智能中心客座研究員,廣東省金融創新研究會常務理事。個人擁有4項區塊鏈相關專利、3本出版著作。

雖然P2E加密貨幣游戲并不是新的概念,但由于AxieInfinity的出現,它們的受歡迎程度一直在穩步增長!這個戰斗模擬游戲讓每個人都緊盯屏幕.

1900/1/1 0:00:00熟悉DeFi生態的用戶都聽過Sushi,它是DeFi生態中知名的去中心化交易所,和Uniswap在圈內都是頂流的交易所項目.

1900/1/1 0:00:00排名前五的加密貨幣Cardano正計劃在9月12日推出智能合約功能,屆時將會出現一個全新的DeFi應用生態系統,并且保證其與我們已經見過的應用程序相比是獨一無二的.

1900/1/1 0:00:00國內NFT熱潮持續升級,零幺宇宙、騰訊、阿里等公司紛紛入局NFT市場。自8月份以來,NFT的應用場景也在進一步拓寬,從最初的藝術品向卡牌、音樂、體育等領域延伸.

1900/1/1 0:00:00NFT的熱度已經炸了。 23日,Visa宣布以15萬美元購入一枚CryptoPunk,由此引發搶購熱潮,23日CryptoPunks成交額27821ETH,約合9222萬美元.

1900/1/1 0:00:00移動支付網消息:隨著數字人民幣試點逐步深入,越來越多的企業開始加入到試點中,而“數字貨幣”相關的專利申請也不斷更新.

1900/1/1 0:00:00