BTC/HKD+2.71%

BTC/HKD+2.71% ETH/HKD+3.41%

ETH/HKD+3.41% LTC/HKD+4.86%

LTC/HKD+4.86% ADA/HKD+5.91%

ADA/HKD+5.91% SOL/HKD+5.34%

SOL/HKD+5.34% XRP/HKD+3.74%

XRP/HKD+3.74%摘要:重入攻擊本質上與編程里的遞歸調用類似,當合約將以太幣發送到未知地址時就可能會發生,威脅以太坊智能合約的安全性。知道創宇區塊鏈安全實驗室?從轉賬方法、fallback函數、漏洞代碼、源碼分析四個方面入手,深入分析攻擊原因,詳解?The?DAO事件。

前言

智能合約的概念于1995年由NickSzabo首次提出,它是一種旨在以信息化方式傳播、驗證或執行合同的計算機協議,它允許在沒有第三方的情況下進行可信交易,這些交易可追蹤且不可逆轉。

然而智能合約也并非是安全的,其中?重入(Re-Entrance)攻擊?漏洞是以太坊中的攻擊方式之一,早在2016年就因為TheDAO事件而造成了以太坊的硬分叉。

漏洞概述

在以太坊中,智能合約能夠調用其他外部合約的代碼,由于智能合約可以調用外部合約或者發送以太幣,這些操作需要合約提交外部的調用,所以這些合約外部的調用就可以被攻擊者利用造成攻擊劫持,使得被攻擊合約在任意位置重新執行,繞過原代碼中的限制條件,從而發生重入攻擊。重入攻擊本質上與編程里的遞歸調用類似,所以當合約將以太幣發送到未知地址時就可能會發生。

簡單的來說,發生重入攻擊漏洞的條件有2個:

調用了外部的合約且該合約是不安全的

外部合約的函數調用早于狀態變量的修改

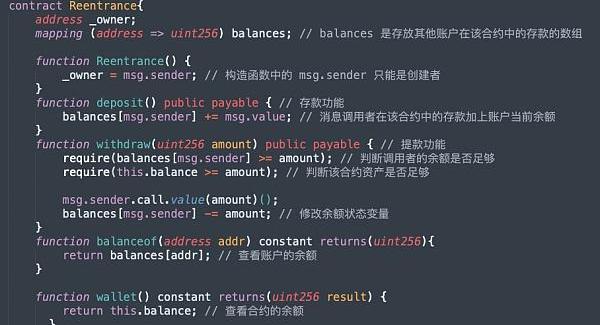

下面給出一個簡單的代碼片段示例:

Fireblocks Web3負責人:傳統金融公司正在深入研究加密貨幣:金色財經報道,Fireblocks的Web3負責人表示,傳統金融公司正在進一步進入加密領域。Fireblocks代表1,500多家金融機構托管資金,并使它們能夠與區塊鏈和加密服務進行交互。

Amsel表示,這些公司,尤其是更傳統的公司,從托管服務開始,然后慢慢轉向更多的加密原生交互。Amsel說,“我們看到越來越多的傳統金融正在探索進入加密貨幣的方式,也許他們正在采取一種更加膽小的方法”。

Amsel舉了一個假設的例子,一家公司可能在一兩年前開始使用加密貨幣托管。他說,這些公司邁出了第一步,看到沒問題,然后開始更多地探索這項技術。[2022/11/6 12:21:55]

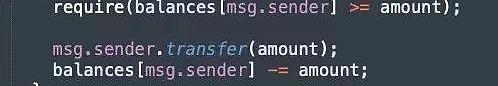

上述代碼片段就是最簡單的提款操作,接下來會給大家詳細分析重入攻擊造成的原因。

漏洞分析

在正式的分析重入攻擊之前,我們先來介紹幾個重點知識。

轉賬方法

由于重入攻擊會發送在轉賬操作時,而Solidity中常用的轉賬方法為

<address>.transfer(),<address>.send()和<address>.gas().call.vale()(),下面對這3種轉賬方法進行說明:

<address>.transfer():只會發送2300gas進行調用,當發送失敗時會通過throw來進行回滾操作,從而防止了重入攻擊。

<address>.send():只會發送2300gas進行調用,當發送失敗時會返回布爾值false,從而防止了重入攻擊。

三星宣布啟動Discord服務器以深入Web3.0領域:6月7日消息,三星(Samsung)宣布啟動Samsung US Discord官方服務器,以加深與消費者的聯系并培養創作者社區。在Samsung US Discord中,粉絲、游戲玩家和創作者能夠互動,并可以獲得對產品、活動、NFT等的獨家訪問權。在6月7日的前24小時內,服務器的早期采用者將獲得OG角色。[2022/6/7 4:09:03]

<address>.gas().call.vale()():在調用時會發送所有的gas,當發送失敗時會返回布爾值false,不能有效的防止重入攻擊。

fallback函數

接著我們來講解下fallback回退函數。

回退函數(fallbackfunction):回退函數是每個合約中有且僅有一個沒有名字的函數,并且該函數無參數,無返回值,如下所示:

function()publicpayable{???

???...

}

回退函數在以下幾種情況中被執行:

調用合約時沒有匹配到任何一個函數;

沒有傳數據;

智能合約收到以太幣。

漏洞代碼

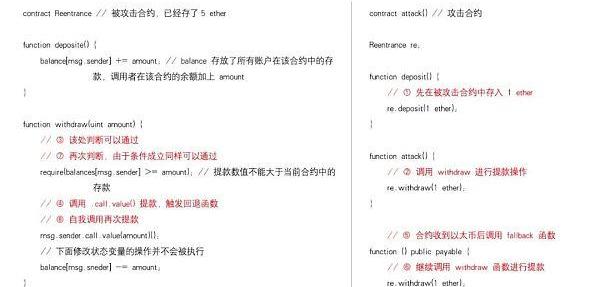

下面的代碼就是存在重入攻擊的,實現的是一個類似于公共錢包的合約,所有的用戶都可以使用deposit()存款到Reentrance合約中,也可以從Reentrance合約中使用withdraw()進行提款,當然了所有人也可以使用balanceof()查詢自己或者其他人在該合約中的余額。

中央財經大學:與中國銀行在數字人民幣領域深入開展合作:金色財經報道,中央財經大學近日與中國銀行簽署戰略合作協議,雙方將圍繞數字經濟、數字人民幣等方面開展研究,推動合作項目落地實施。根據協議,雙方還將進一步在銀校系統對接、數字人民幣等領域深入開展合作。(中央財經大學官方公眾號)[2021/10/5 17:24:39]

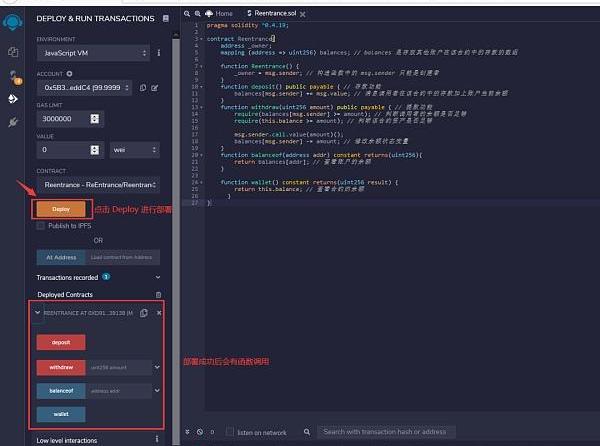

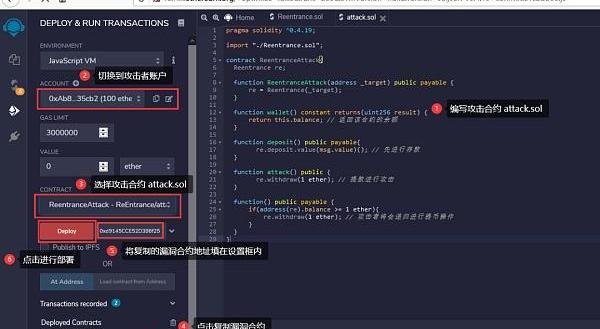

首先使用一個賬戶(0x5B38Da6a701c568545dCfcB03FcB875f56beddC4)扮演受害者,將該合約在RemixIDE?點擊Deploy按鈕進行部署。

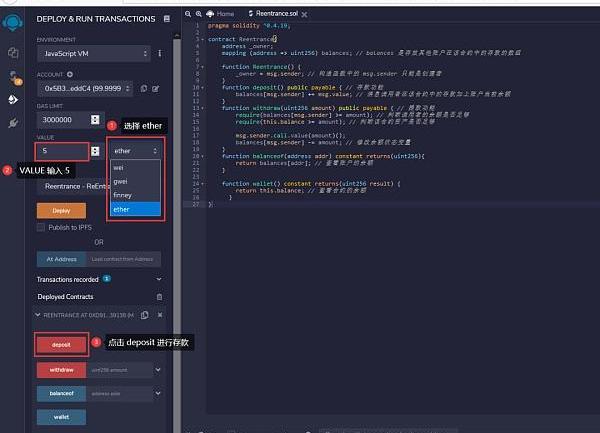

在部署合約成功后在VALUE設置框中填寫5,將單位改成ether,點擊deposit存入5個以太幣。

點擊wallet查看該合約的余額,發現余額為5ether,說明我們的存款成功。

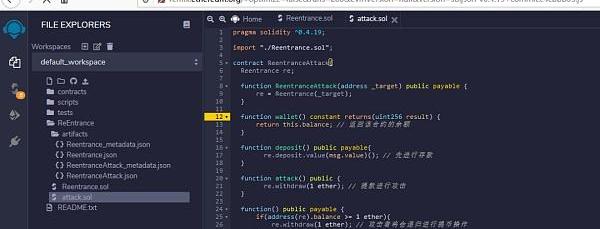

而下面的代碼則是針對上面存在漏洞的合約進行的攻擊:

共為2020 | Block.one首席執行官:區塊鏈深入數據,更好為用戶服務:金色財經現場報道,2020年6月21日,由金色財經主辦的共為2020·區塊鏈創新應用論壇在深圳拉開帷幕。Block.one首席執行官Brendan Blumer、金色財經CEO安鑫鑫就《Block.one、EOSIO和區塊鏈未來》進行現場連線。Block.one首席執行官Brendan Blumer指出:大家看到周圍的事物往往只是表面,但往下深挖是很大的數據庫。比如現在社交媒體上有很多廣告,這些廣告下面是數據,很多公司用算法和技術方法把廣告推送到我們身邊。區塊鏈技術可以深入其中,提高更好的透明度,看是否為用戶服務,讓用戶能更好的掌控。[2020/6/21]

使用另外一個賬戶(0xAb8483F64d9C6d1EcF9b849Ae677dD3315835cb2)扮演攻擊者,復制存在漏洞的合約地址到Deploy的設置框內,點擊Deploy部署上面的攻擊合約。

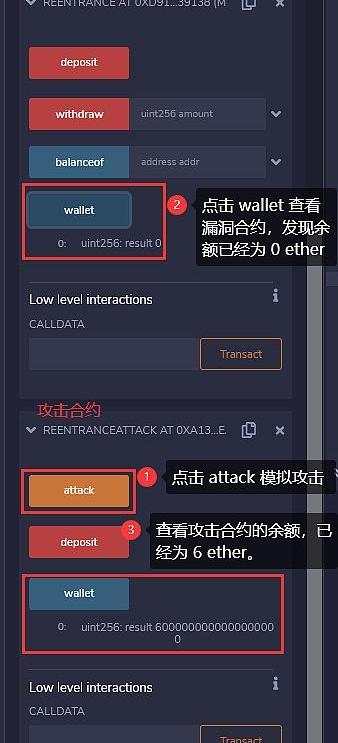

部署成功后先調用wallet()函數查看攻擊合約的余額為0。

攻擊者先存款1ether到漏洞合約中,這里設置VALUE為1ether,之后點擊攻擊合約的deposit進行存款。

中國科技大學原黨委書記郭傳杰:要促進區塊鏈等技術在教育領域的深入應用:5月30日,第四屆“互聯網+教育”創新周在北京閉幕。中國科技大學原黨委書記郭傳杰表示,要促進人工智能、云計算、大數據、區塊鏈、物聯網等技術在基礎教育研究領域的深入應用,提升互聯網和教育的深度融合及創新。[2018/6/2]

再次調用合約的wallet函數查看漏洞合約的余額,發現已經變成了6ether。

攻擊者(0xAb8483F64d9C6d1EcF9b849Ae677dD3315835cb2)調用攻擊合約的attack函數模擬攻擊,之后調用被攻擊合約的wallet函數去查看合約的余額,發現已經歸零,此時回到攻擊合約查看余額,發現被攻擊合約中的6ether已經全部提款到了攻擊者合約中,這就造成了重入攻擊。

源碼分析

上面講解了如何進行重入攻擊已經漏洞原因,這里梳理了漏洞源碼和攻擊的步驟,列出了關鍵代碼。

相關案例

2016年6月17日,TheDAO項目遭到了重入攻擊,導致了300多萬個以太幣被從TheDAO資產池中分離出來,而攻擊者利用TheDAO智能合約中的splitDAO()函數重復利用自己的DAO資產進行重入攻擊,不斷的從TheDAO項目的資產池中將DAO資產分離出來并轉移到自己的賬戶中。

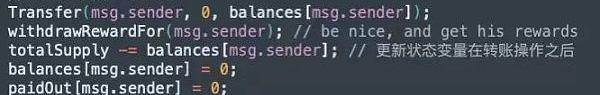

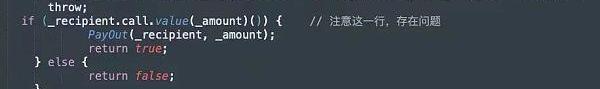

下列代碼為splitDAO()函數中的部分代碼,源代碼在TokenCreation.sol中,它會將代幣從theparentDAO轉移到thechildDAO中。平衡數組uintfundsToBeMoved=(balances*p.splitData.splitBalance)?/p.splitData.totalSupply決定了要轉移的代幣數量。

下面的代碼則是進行提款獎勵操作,每次攻擊者調用這項功能時p.splitData都是一樣的,并且p.splitData.totalSupply與balances的值由于函數順序問題,發生在了轉賬操作之后,并沒有被更新。

paidOut+=reward更新狀態變量放在了問題代碼payOut函數調用之后。

對_recipient發出.call.value調用,轉賬_amount個Wei,.call.value調用默認會使用當前剩余的所有gas。

解決辦法

通過上面對重入攻擊的分析,我們可以發現重入攻擊漏洞的重點在于使用了fallback等函數回調自己造成遞歸調用進行循環轉賬操作,所以針對重入攻擊漏洞的解決辦法有以下幾種。

使用其他轉賬函數

在進行以太幣轉賬發送給外部地址時使用Solidity內置的transfer()函數,因為transfer()轉賬時只會發送2300gas進行調用,這將不足以調用另一份合約,使用transfer()重寫原合約的withdraw()如下:

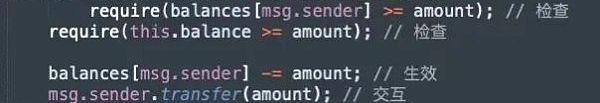

先修改狀態變量

這種方式就是確保狀態變量的修改要早于轉賬操作,即Solidity官方推薦的檢查-生效-交互模式(checks-effects-interactions)。

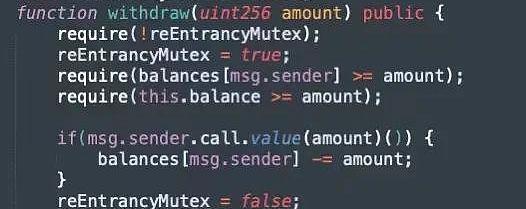

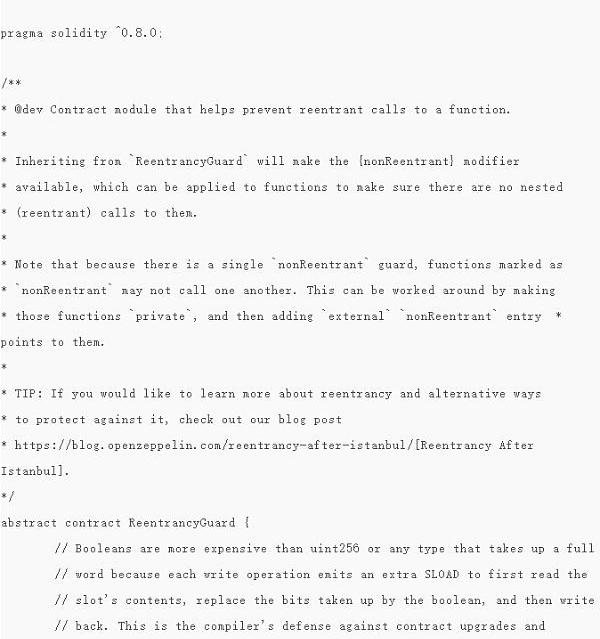

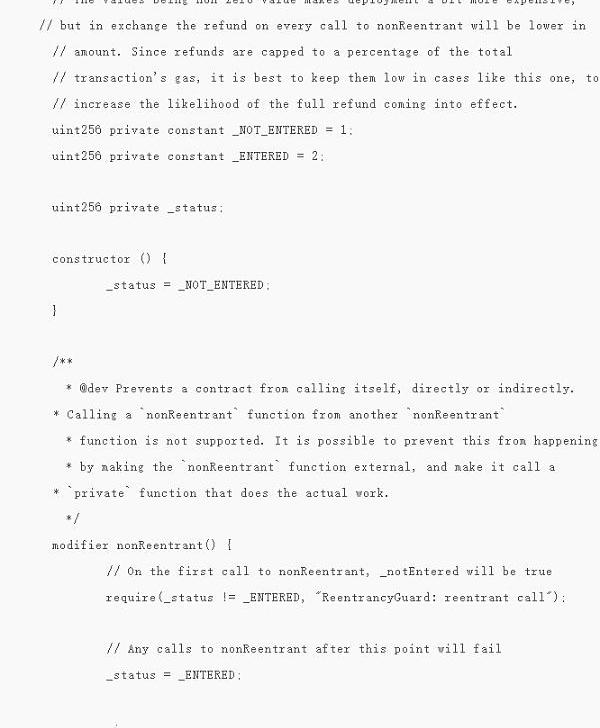

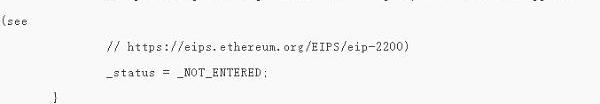

使用互斥鎖

互斥鎖就是添加一個在代碼執行過程中鎖定合約的狀態變量以防止重入攻擊。

使用?OpenZeppelin官方庫

OpenZeppelin官方庫中有一個專門針對重入攻擊的安全合約:

https://github.com/OpenZeppelin/openzeppelin-contracts/blob/master/contracts/security/ReentrancyGuard.sol

參考文獻

1.以太坊的幾次硬分叉:

https://zhuanlan.zhihu.com/p/111446792

2.以太坊智能合約安全漏洞(1):重入攻擊:

https://blog.csdn.net/henrynote/article/details/82119116

3.?區塊鏈的那些事—THEDAO攻擊事件源碼分析:

https://blog.csdn.net/Fly_hps/article/details/83095036

10天之內連發6篇調查報道,新華社記者從挖礦到交易再到融資,涉及虛擬貨幣產業鏈上的多個重要環節,將“幣圈”產業鏈現狀呈現在公眾面前,引發廣泛關注.

1900/1/1 0:00:00DeFi數據 1.DeFi總市值:972.08億美元 市值前十幣種排名數據來源DeFiboxDeFi總市值數據來源:Coingecko2.過去24小時去中心化交易所的交易量:50.

1900/1/1 0:00:00近日,中國互聯網金融協會、中國銀行業協會與中國支付清算協會聯合發布公告,要求會員機構不得開展虛擬貨幣交易兌換以及其他相關金融業務.

1900/1/1 0:00:00文章系金色財經專欄作者牛七的區塊鏈分析記供稿,發表言論僅代表其個人觀點,僅供學習交流!金色盤面不會主動提供任何交易指導,亦不會收取任何費用指導交易,請讀者仔細甄別,謹防上當.

1900/1/1 0:00:00注:原文作者是WilliamM.Peaster。目前Aave憑借其智能合約托管的120億美元成為了DeFi領域最大的項目,這就是為何上周Aave創始人StaniKulechov表示該項目將添加N.

1900/1/1 0:00:00在Chia官方今日舉行的視頻會議“ChiaPoolsforPoolOperators”上,創始人BramCohen與其團隊成員共同分享了Chia耕種池協議相關的最新信息及進展.

1900/1/1 0:00:00