BTC/HKD+2.43%

BTC/HKD+2.43% ETH/HKD+3.13%

ETH/HKD+3.13% LTC/HKD+4.94%

LTC/HKD+4.94% ADA/HKD+5.73%

ADA/HKD+5.73% SOL/HKD+5.02%

SOL/HKD+5.02% XRP/HKD+3.32%

XRP/HKD+3.32%春困秋乏夏打盹,睡不醒的冬三月。

自打重新設置了工作日鬧鐘,小伙伴們的心情想必都像自家豬丟了一樣。2月18日,A股市場迎來牛年首個交易日。緊接著,“基金”猝不及防登上熱搜。說好的開門紅呢?就這?

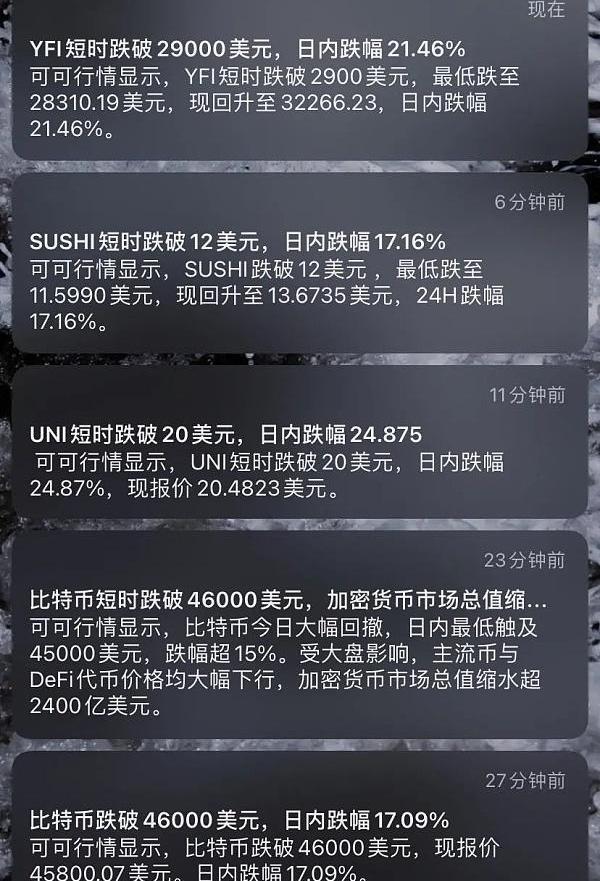

然而近日,手機推送立即再次帶來一記猛擊。“比特幣大跌”登上新浪微博熱搜第4名。

K線震蕩,萬點回調。

LBank藍貝殼于5月3日20:00首發 CSPR(Casper),開放USDT交易:據官方公告,5月3日20:00,LBank藍貝殼上線 CSPR(Casper),開放USDT交易,同時并開放充值,資料顯示,Casper網絡是基于CasperCBC規范構建的第一個實時權益證明區塊鏈。Casper旨在加速當今企業和開發人員對區塊鏈技術的采用,同時確保隨著網絡參與者需求的發展,其在未來仍能保持高性能。[2021/5/3 21:19:51]

正摩拳擦掌的幣圈投資人們當場傻眼。

本以為有馬斯克、比爾·蓋茨強勢帶貨在前,行情一片大好,卻不想現實總讓人猝不及防。

新的一年,如何判定一個項目究竟是你咸魚翻身的大財神,還是設好陷阱的巨坑?

造成行情震蕩的原因多重且復雜,這樣的震蕩尚且在“韭菜們”的接受范圍之內。

而那些由安全攻擊事件導致的一跌到底行情,才使得大部分“韭菜們”作為受害者的同時,真正失去了重啟的希望。

LBank藍貝殼于4月10日01:00首發 BOSON,開放USDT交易:據官方公告,4月10日01:00,LBank藍貝殼首發BOSON(Boson Protocol),開放USDT交易,4月9日23:00開放充值,4月12日16:00開放提現。上線同一時間開啟充值交易BOSON瓜分10,000 USDT。

LBank藍貝殼于4月10日01:00開啟充值交易BOSON瓜分10,000 USDT。用戶凈充值數量不少于1枚BOSON ,可按凈充值量獲得等值1%的BOSON的USDT獎勵;交易賽將根據用戶的BOSON交易量進行排名,前30名可按個人交易量占比瓜分USDT。詳情請點擊官方公告。[2021/4/7 19:54:33]

在區塊鏈上鏈項目井噴的2020年,除卻黑客的“辛勤耕耘”外,巨坑也離不開項目方欺詐的“傾情奉獻”。

動態 | 可信教育數字身份在廣州白云區首發 采用區塊鏈等技術:12月25日,可信教育數字身份(教育卡)廣東省應用試點首發儀式與應用研討在廣州市白云區舉行。

據介紹,可信教育數字身份融合采用國產密碼、區塊鏈等核心技術,創新簽發“云計算、邊緣計算、移動計算”網絡環境下的一體化數字身份,實現一體化密鑰管理,構建“可信教育身份鏈”。(中國新聞網)[2019/12/25]

項目方欺詐——簡而言之就是項目方設計一個項目,而這個項目其中已被設置有利于項目方的漏洞,一旦吸引到韭菜們,項目方就將開啟一頓瘋狂亂割。

CertiK安全技術團隊將為你帶來并分析避免項目方欺詐的十條硬核準則。

CertiK將詳細分析以上十條硬核準則,助你鑒別潛在的項目方欺詐項目,極大減少遭受項目方欺詐的幾率。

首發 | DVP: Bitstamp交易所存在漏洞 可導致大量KYC等信息被泄露:金色財經訊,近日,DVP收到安全人員提交的全球知名交易所Bitstamp的漏洞,攻擊者可以利用該漏洞查看大量用戶ID、銀行卡等敏感信息,嚴重威脅用戶信息安全。為避免發生KYC泄露的惡性事件,DVP安全團隊在收到該漏洞后,第一時間通知該平臺進行修復,但未收到回應。DVP提醒相關用戶關注個人信息安全,以免造成損失。[2019/8/13]

首先,我們可以先回顧一下過往的此類型事件。

發生在近期,且數額最大的典型事件非Compounder.Finance莫屬。

Compounder攻擊事件回顧

北京時間12月1日下午3點,CertiK安全技術團隊通過Skynet發現Compounder.Finance項目位于0x0b283b107f70d23250f882fbfe7216c38abbd7ca地址處智能合約發生數筆大量代幣的交易。經過技術人員研究,發現這些交易是Compounder.Finance項目擁有者內部操作,將大量數額代幣轉移到自己的賬戶中。

公告 | 火幣全球站6月29日16:00全球首發 Project PAI:火幣全球站定于新加坡時間6月29日16:00 Project PAI (PAI) 充值業務。7月2日16:00在創新區開放PAI/BTC, PAI/ETH交易。7月6日16:00開放 PAI提現業務。[2018/6/29]

經過統計,最終共損失價值約8000萬人民幣的代幣。

詳情鏈接:

https://www.jinse.com/news/blockchain/931157.html

在當前DeFi市場火熱的背景下,潛藏著各式各樣的安全漏洞以及隱患,其中項目方欺詐可以算是技術含量最低,門檻最低的一類攻擊方式。

學習如何防范項目方欺詐攻擊的方法并不需要像了解其他那些復雜的基于數學模型的攻擊方法那般耗費心力。

DarkMatter項目分析

首先,根據項目發布者的歷史交易記錄來判斷項目發布者是否有惡意欺詐歷史,是判斷新發布項目是否存在欺詐風險的重要依據。

下面以DarkMatter$DARKM項目為例,詳細分析——如何查看項目發布者是否有惡意欺詐歷史。

DarkMatter項目是一個基于ERC20的發幣項目,代碼中項目方擁有絕對權限,可以任意將任意數目的代幣發送到項目方擁有的地址中。

因此是一個非常明顯的項目方欺詐項目。?

項目方可以將任意數目代幣發送到任意地址中?

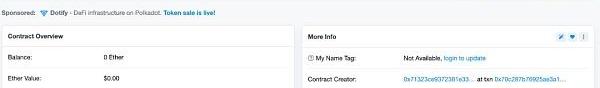

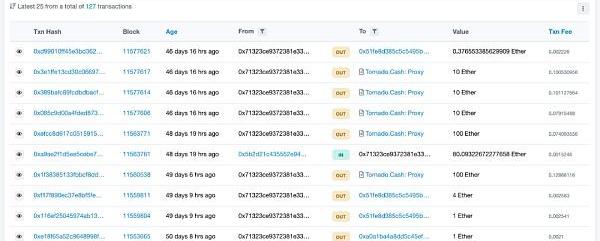

查看項目發布者是否有惡意欺詐歷史需要根據區塊鏈上歷史進行查詢。區塊鏈的優勢之一是任意交易歷史都是公開、可溯源的。利用此特點,首先可以依靠DarkMatter項目的區塊鏈地址,查詢項目的發布者地址。本文以Etherscan工具進行介紹,查詢結果如下圖中右下角所示,0x71323c開頭的地址即為DarkMatter項目發布者地址。

第二步,對已知項目發布者地址進行查詢。目標是查詢該地址發布的所有交易歷史記錄的哈希值。通過查詢,DarkMatter項目發布者地址所有交易歷史記錄如下圖所示:

區塊鏈用戶的交易歷史記錄中包括所有的從該賬戶地址發起與被該賬戶接收的交易。

每一條交易都有不同的目的和邏輯。為了查詢項目發布者是否有惡意欺詐歷史,需要從該賬戶所有的交易歷史記錄中查詢是否存在創建以惡意欺詐為目標的智能合約的交易。

通過查詢可以發現該項目方除DarkMatter項目智能合約之外,還創建了另外兩個智能合約,它們的地址為:

0x852B1106ce359ED128451dC753EA4c3289eefadD

0xAdEeE1bcb63F3477c45400249E78Bc4f565A59e0

根據準則第一條,項目發布者是否有惡意欺詐歷史,這兩個智能合約也存在極大的欺詐風險。

經過對這兩個智能合約的源代碼驗證情況以及源代碼進行分析,第2個地址0xAdEeE1bcb63F3477c45400249E78Bc4f565A59e0是名為Rift項目的智能合約地址,并且該項目源代碼中存在與DarkMatter完全一致的安全漏洞。

以上是查詢項目發布者是否有惡意欺詐歷史的步驟。

總結

項目發布者是否有惡意欺詐歷史的查驗過程相對容易理解,難點在于——查詢所有的交易記錄中創建智能合約的交易,以及后續確認這些智能合約中是否真正存在漏洞。

這些工作需要專業的區塊鏈智能合約審計知識與豐富的經驗。

看到這篇文章的讀者中,大概并非100%擁有這樣的專業知識。

Tags:區塊鏈ARKMDARKDAR區塊鏈工程專業學什么女生比較好DarkMagickDark MatterDareNFT

這些購買行為表明,機構投資者在牛市中對加密業務的興趣遠不止比特幣,甚至不止是以太幣。傳統金融正在深入加密貨幣業務,并且比你想象的還要深.

1900/1/1 0:00:00文章系金色財經專欄作者牛七的區塊鏈分析記供稿,發表言論僅代表其個人觀點,僅供學習交流!金色盤面不會主動提供任何交易指導,亦不會收取任何費用指導交易,請讀者仔細甄別,謹防上當.

1900/1/1 0:00:00本文來源:中金網 以預測2008年金融危機而聞名的對沖基金經理MichaelBurry警告說,政府可能會在通脹危機中“打壓”比特幣甚至黃金以保護本國貨幣.

1900/1/1 0:00:00「不要問我負責啥,我負責幣價。」回歸火幣后,杜均放出這句豪言不久又造了另一個金句,「HT不到10美元,請叫我小杜。」起初,人們不知道杜均何來自信.

1900/1/1 0:00:00據慢霧區消息,2021年2月13日,以太坊DeFiAlphaFinance遭受攻擊,慢霧安全團隊第一時間跟進分析,并以簡訊的形式分享給大家,供大家研究.

1900/1/1 0:00:00以太坊聯合創始人VitalikButerin周一發布了新的以太坊2.0信標鏈的第一個硬分叉計劃,暫時命名為HF1.

1900/1/1 0:00:00